2018年11月のウイルスレビュー

2018年12月5日

株式会社Doctor Web Pacific

2018年最後の秋には興味深い情報セキュリティイベントがいくつか発生しました。感染したデバイスからアンチウイルスプログラムを削除する機能を備えたLinux向けのマイニング型トロイの木馬がDoctor Webのエキスパートによって発見され、その後、これまでにない方法でコンピューターを感染させるWindows向けのクリッカー型トロイの木馬が発見されました。Androidに対するウイルス作成者の関心も薄れていません。11月にはAndroid向けの新たな悪意のあるプログラムも検出され、Dr.Webのウイルスデータベースに追加されました。

11月の主な傾向

- Windows向けクリッカー型トロイの木馬の拡散

- アンチウイルスを削除することのできるLinux向けマイナー

- Android向けの新たな悪意のあるプログラムの検出

11月の脅威

Trojan.Click3.27430 としてDr.Webのウイルスデータベースに追加されたトロイの木馬は、Webサイトのトラフィックを密かに増やすよう設計された悪意のあるプログラムで、固定IPアドレスを持たないコンピューターにサブドメインを結びつけることを可能にするDynDNSソフトウェアを装って拡散されていました。犯罪者はこのトロイの木馬を拡散させるための特別なWebサイトを作成しています。

このサイトでは、実際にはダウンローダである実行ファイルsetup.exeを含んだアーカイブをダウンロードすることができます。このダウンローダがARJアーカイブを装った別のファイルをインターネットからダウンロードしますが、このファイルは本物のアプリケーションと一緒にトロイの木馬をシステム上にインストールするドロッパーです。ユーザーが感染したコンピューターからこのアプリケーションをアンインストールしようとした場合、DynDNSのみが削除され、 Trojan.Click3.27430 はシステムに残って悪意のある動作を続けます。この脅威に関する詳細については、こちらの記事をご覧ください。

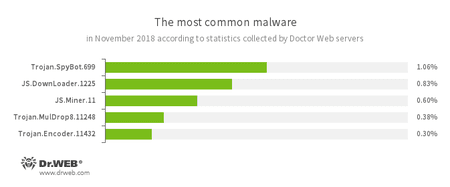

Doctor Web統計サーバーによる統計

- Trojan.SpyBot.699

- マルチモジュールのバンキング型トロイの木馬です。サイバー犯罪者が感染したデバイス上でさまざまなアプリケーションをダウンロード・起動させ、コマンドを実行することを可能にします。銀行口座から金銭を盗むことを目的に設計されています。

- JS.DownLoader

- JavaScriptで書かれた悪意のあるスクリプトのファミリーで、別の悪意のあるプログラムをコンピューター上にダウンロード・インストールするよう設計されています。

- JS.Miner

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptシナリオのファミリーです。

- Trojan.MulDrop

- コンピューター上に別の悪意のあるプログラムをインストールすることのできるトロイの木馬です。

- Trojan.Encoder.11432

- WannaCryとして知られる暗号化ワームです。

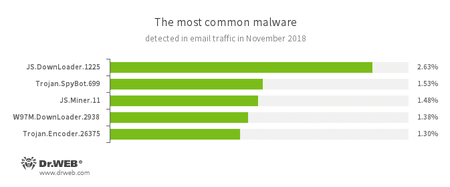

メールトラフィック内で検出された脅威の統計

- JS.DownLoader

- JavaScriptで書かれた悪意のあるスクリプトのファミリーで、別の悪意のあるプログラムをコンピューター上にダウンロード・インストールするよう設計されています。

- Trojan.SpyBot.699

- マルチモジュールのバンキング型トロイの木馬です。サイバー犯罪者が感染したデバイス上でさまざまなアプリケーションをダウンロード・起動させ、コマンドを実行することを可能にします。銀行口座から金銭を盗むことを目的に設計されています。

- JS.Miner

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptシナリオのファミリーです。

- Trojan.Encoder.26375

- ファイルを暗号化し、データを復元するために身代金を要求する暗号化ランサムウェアトロイの木馬です。

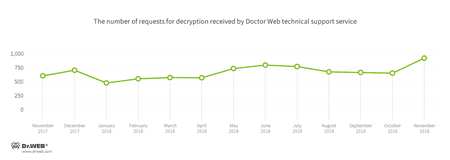

暗号化ランサムウェア

2018年11月には、以下のランサムウェアによる被害を受けたユーザーからDoctor Webテクニカルサポートサービスに対するリクエストがありました。

- Trojan.Encoder.858—リクエストの32.15%

- Trojan.Encoder.11464—リクエストの11.17%

- Trojan.Encoder.11539—リクエストの10.80%

- Trojan.Encoder.25574—リクエストの4.91%

- Trojan.Encoder.567—リクエストの1.35%

- Trojan.Encoder.10700—リクエストの1.35%

Dr.Web Security Space for Windowsは暗号化ランサムウェアから保護します

危険なWebサイト

フィッシングサイトは危険な非推奨サイトの個別のカテゴリーに分類されます。フィッシングとは、被害者から機密情報(インターネットサービスのログインとパスワード、ソーシャルメディアの認証情報など)を盗むことを最終的な目的としたオンライン詐欺の一種です。犯罪者はさまざまなオンラインプラットフォームのデザインを模倣した偽のWebサイトを作成し、あらゆる手法を用いてユーザーをそこへ誘い込もうとします。入手した情報は詐欺や脅迫目的で広告を送信するために使用されます。

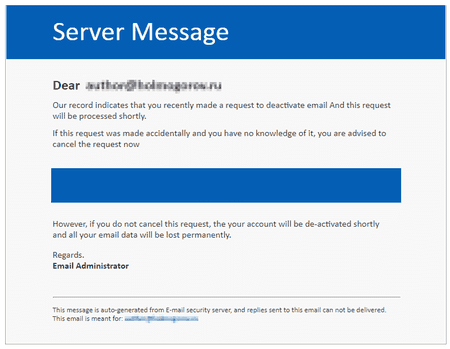

11月には、そのような詐欺メールが送信されるケースが複数Doctor Webのエキスパートによって確認されています。サイバー犯罪者はユーザーが利用していたメールサービスの管理者を装ってメールを送信していました。メールには、ユーザーがメールボックスを無効にするためのリクエストを送信したということ、そして、そのリクエストをキャンセルするにはメール内のリンクをクリックする必要があるということが記載されています。

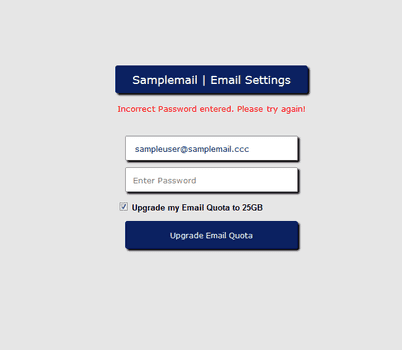

このリンクはフィッシングサイトに繋がり、メールボックスへのアクセスに使用するログインとパスワードを入力するようユーザーに促す入力フォームが表示されます。ユーザーがどのようなデータを入力してもエラーメッセージが表示され、一方で入力された情報は直ちに犯罪者に転送されます。Doctor Webのスペシャリストはこのようなサイトを複数特定し、それらのURLはSpIDer Gateのデータベースに追加されました。

2018年11月に非推奨サイトとしてDr.Webデータベースに追加されたURLの数は231,074件となっています。

| 2018年10月 | 2018年11月 | 推移 |

|---|---|---|

| + 156,188 | + 231,074 | + 47.94% |

Linuxを狙ったマルウェア

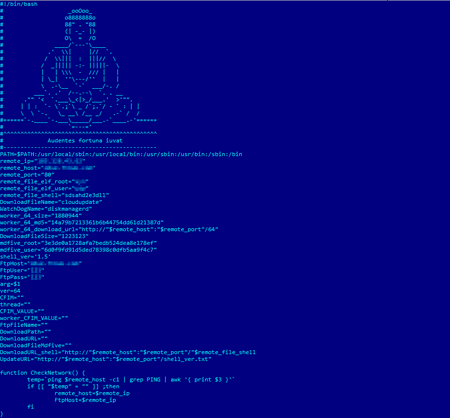

Linux.BtcMine.174 は感染したコンピューターを利用して仮想通貨をマイニングする最初のLinux向けトロイの木馬ではありませんが、それらコンピューター上にインストールされたアンチウイルスを検索して削除する機能を備えているという点で非常に興味深いマルウェアとなっています。

このトロイの木馬は1,000行を超えるコードを含んだ大きなシェルスクリプトで、犯罪者のサーバーからダウンロードされた複数のコンポーネントで構成されています。インストールされると、悪意のあるスクリプトはトロイの木馬 Linux.BackDoor.Gates.9 のバージョンの1つをダウンロードします。このバックドアファミリーはサイバー犯罪者からのコマンドを実行し、DDoS攻撃を行うことを可能にします。

システム内にインストールされた Linux.BtcMine.174 は競合するマイナーを探し、見つかった場合はそれらのプロセスを終了させます。 Linux.BtcMine.174 が root として起動されていない場合は、複数のエクスプロイトを使用して自身の権限を昇格させます。その後、動作中のアンチウイルスプログラムを検出して終了させ、パッケージマネージャーを使用して、製品がインストールされているフォルダと製品のファイルを削除します。さらに、感染したデバイス上でルートキットをダウンロードして起動させ、コンピューターがこれまでにSSH経由で接続していた別のデバイスに関する情報を収集し、それらを感染させようとします。この脅威に関する詳細については、こちらの記事をご覧ください。

その他の情報セキュリティイベント

Doctor Webのサーバーによって収集された、感染したコンピューターやメールトラフィックに関する統計によると、11月に最も多く拡散されたマルウェアの一つは Trojan.SpyBot.699 となっています。これはハッカーグループRTMによって拡散されているマルチモジュールなバンキング型トロイの木馬です。

Trojan.SpyBot.699 の悪意のある機能は主にcore.dllダイナミックライブラリ内にあり、デバイスのメモリにアップロードされます。このトロイの木馬はWindowsの自動実行リストに自身を追加し、C&Cサーバーに送信されるすべてのデータを暗号化します。

Trojan.SpyBot.699 は犯罪者のコマンドに従って実行ファイルをダウンロードしてディスクに保存した後に実行するほか、保存せずにプログラムをダウンロードして実行し、ダイナミックライブラリをメモリにアップロードし、更新を実行し、 システムストレージ内にデジタル証明書をインストールし、その他の外部コマンドを実行します。

このマルウェアは、動作中のプロセス、開いているウィンドウの名前、ディスクに保存されているファイルの中から銀行のクライアントを検索することができます。また、ブラウザのクッキー内で銀行―クライアントシステムに関する情報を探します。必要な情報を入手すると、犯罪者は Trojan.SpyBot.699 とそのダウンロード可能なモジュールを使用して感染したシステムの詳細なスキャンを実行し、そのシステムが常に他のトロイの木馬に感染しているようにし、そして会計ソフトウェアや銀行―クライアントソフトウェア内にマルウェアを埋め込むことができるようになります。サイバー犯罪者の最終的な目的は、被害者の銀行口座から金銭を盗むことです。Dr.Webのアンチウイルス製品は、 Trojan.SpyBot.699 と現時点で知られているその悪意のあるモジュールをすべて検出・削除します。

モバイルデバイスを脅かす悪意のあるプログラムや不要なプログラム

11月、Doctor WebのウイルスアナリストはGoogle Playから拡散されていたトロイの木馬 Android.Banker.2876 を発見しました。このトロイの木馬は欧州の複数の銀行の利用者から機密情報を盗むために使用されていました。Google Play上では、他のマルウェアをダウンロードし、それらをインストールしようと試みるダウンローダ Android.DownLoader.832.origin など、その他の脅威も発見されています。また、違法な収益を得るために使用されていた Android.FakeApp ファミリーに属するトロイの木馬や、広告モジュール Adware.HiddenAds の埋め込まれたアプリケーションも発見されました。

11月の注目に値するモバイルセキュリティに関するイベントは以下のとおりです。

- 悪意のあるアプリケーションや不要なアプリケーションがGoogle Playから拡散される

モバイルデバイスを標的とする悪意のあるプログラムや不要なプログラムに関する詳細はこちらのレビューをご覧ください。