アンチウイルスを削除する、Linux向けの新たなマイニング型トロイの木馬

ウイルスアラート | Hot news | 全てのニュース | ウイルスデータベース

2018年11月26日

株式会社Doctor Web Pacific

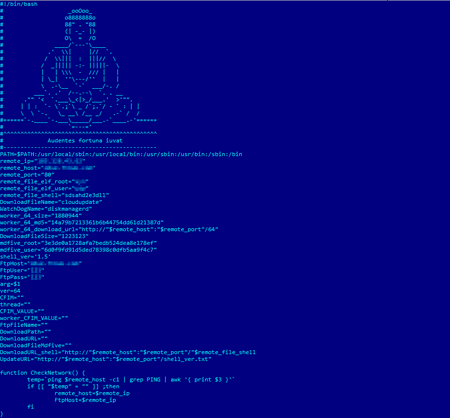

Linux.BtcMine.174としてDr.Webのウイルスデータベースに追加されたこのトロイの木馬は1,000行を超えるコードを含んだ大きなシェルスクリプトで、複数のコンポーネントから構成されています。起動されると、 Linux.BtcMine.174 は後に他のモジュールをそこからダウンロードするサーバーが使用可能であることを確認し、それらモジュールのロード先となる書き込み権限を持ったフォルダをディスク上で検索します。その後、事前に選択されていた diskmanagerd という名前のフォルダにスクリプトが移動され、デーモンとして再起動されます。その際、トロイの木馬は nohup ユーティリティを使用します。システム内にこのユーティリティがない場合、トロイの木馬は nohup を含む coreutils パッケージを自動的にダウンロードしてインストールします。

インストールされると、悪意のあるスクリプトはトロイの木馬 Linux.BackDoor.Gates.9 のバージョンの1つをダウンロードします。このバックドアファミリーはサイバー犯罪者からのコマンドを実行し、DDoS攻撃を行うことを可能にします。

システム内にインストールされた Linux.BtcMine.174 は競合するマイナーを探し、見つかった場合はそれらのプロセスを終了させます。 Linux.BtcMine.174 が root として起動されていない場合は、複数のエクスプロイトを使用して、感染させたシステム内で自身の権限を昇格させます。Doctor Webのマルウェアアナリストは Linux.BtcMine.174 が使用する少なくとも2つのエクスプロイト、 Linux.Exploit.CVE-2016-5195(DirtyCow とも呼ばれます)および Linux.Exploit.CVE-2013-2094 を特定しました。このトロイの木馬はDirtyCowソースファイルをインターネットからダウンロードし、それらを感染したマシン上で直接コンパイルします。

その後、マルウェアはsafedog、 aegis、 yunsuo、 clamd、 avast、 avgd、 cmdavd、 cmdmgd、 drweb-configd、 drweb-spider-kmod、 esets、 xmirrordという名前の動作中のアンチウイルスソフトウェアサービスを探します。それらが見つかった場合、トロイの木馬はアンチウイルスのプロセスを終了させるだけでなく、パッケージマネージャを使用して、製品がインストールされているフォルダと製品のファイルを削除します。

続けて、 Linux.BtcMine.174 は自身を自動実行リストに追加し、感染したデバイス上でルートキットをダウンロードして起動させます。このモジュールはパブリックドメインで公開されたソースコードを基にしたshスクリプトでもあります。ルートキットモジュールの持つ注目すべき機能には、suコマンドのユーザーが入力したパスワードを盗む、ファイルシステム、ネットワーク接続、動作中のプロセス内のファイルを隠す、というものがあります。 Linux.BtcMine.174 はコンピューターがこれまでにSSH経由で接続していたホストに関する情報を収集し、それらホストを感染させようとします。

これらすべてのステップが完了すると、 Linux.BtcMine.174 はシステム内で Monero(XMR) のマイナーを起動させ、それが動作しているかどうかを毎分確認し、必要な場合は自動的に再起動させます。また、利用可能な更新をダウンロードするために連続したループで管理サーバーに接続します。

Linux.BtcMine.174 とそのコンポーネントはすべてLinux向けのDr.Webアンチウイルスによって検出されます。したがって、Dr.Webのユーザーに危害が及ぶことはありません。

脅威の痕跡情報 (Indicators of Compromise) の一覧はこちらをご確認ください: https://github.com/DoctorWebLtd/malware-iocs/tree/master/Linux.BtcMine.174

#Linux #cryptocurrency #mining #Trojan