2020年3月のモバイルマルウェアレビュー

2020年4月14日

株式会社Doctor Web Pacific

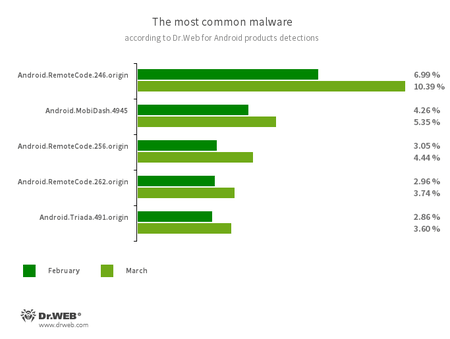

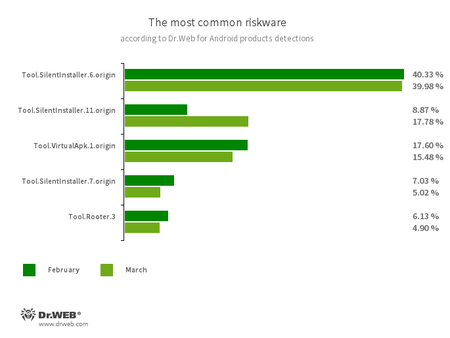

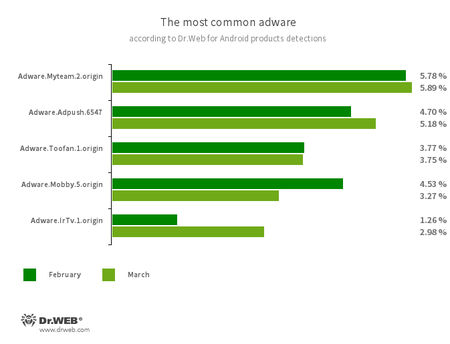

2020年3月にAndroidデバイス上で検出された脅威の数は2月と比較して21.24%増加しています。マルウェアの検出数も21.6%増加し、不要なアプリは13.37%、リスクウェアは32.65%、アドウェアは27.64%の増加となっています。

3月を通してGoogle Play上で新たな脅威が発見され、それらの中には迷惑な広告を表示させユーザーを有料サービスに登録させる Android.Joker ファミリーに属するトロイの木馬や、犯罪者から受け取ったコマンドを実行する危険な多機能トロイの木馬 Android.Circle.1 が含まれていました。

3月の主な傾向

- Androidデバイス上で検出される脅威の数が増加

- Google Play上に新たな脅威を発見

3月の脅威

3月、Doctor Webは新たに登場した危険なトロイの木馬 Android.Circle.1 がGoolgle Playから拡散されていることを明らかにしました。このトロイの木馬は合計で70万回以上ダウンロードされていました。 Android.Circle.1 は犯罪者からのコマンドに従って広告を表示させるほか、さまざまなWebサイトを開き、そこでバナーやリンクをクリックするなどといったユーザーの操作を模倣します。以下の画像は表示される広告の例です。

3月を通して、このトロイの木馬の複数の亜種がDoctor Webのウイルスアナリストによって発見されています。

Android.Circle.1 は次のような特徴を備えています。

- 無害なアプリケーションに組み込まれている。

- Multiple APK(複数のAPK)メカニズムを使用して作成されている。これにより開発者は、さまざまなデバイスモデルやプロセッサアーキテクチャをサポートするために1つのプログラムの複数のバージョンを作成して Google Playから配信することが可能になる。

- BeanShellスクリプトを受け取って実行する。

- 機能の一部は、個別のネイティブライブラリに含まれている。

- 一部の亜種は、検出を逃れるためインストール後に重要なシステムコンポーネントを装う。

Dr.Web for Androidによる統計

- Android.RemoteCode.246.origin

- Android.RemoteCode.256.origin

- Android.RemoteCode.262.origin

- 任意のコードをダウンロードして実行するように設計された悪意のあるアプリケーションです。

- Android.MobiDash.4945

- 迷惑な広告を表示させるトロイの木馬です。

- Android.Triada.491.origin

- 様々な悪意のある動作を実行する多機能なトロイの木馬です。

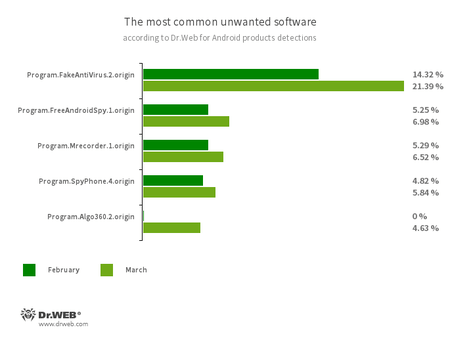

- Program.FakeAntiVirus.2.origin

- アンチウイルスソフトウェアを模倣するアドウェアアプリケーションです。

- Program.FreeAndroidSpy.1.origin

- Program.Mrecorder.1.origin

- Program.MobileTool.2.origin

- Androidユーザーのアクティビティを監視するスパイウェアです。サイバースパイツールとして使用される可能性があります。

- Program.Algo360.2.origin

- ローンを提供するために金融機関のアプリで使用されているソフトウェアモジュールです。クレジットプロファイル(信用情報)を作成するために、SMSメッセージ、ブラウザのブックマーク、デバイス位置情報、カレンダーの内容などユーザーの個人情報を収集します。

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.7.origin

- Tool.SilentInstaller.11.origin

- Tool.VirtualApk.1.origin

- アプリケーションがAPKファイルをインストールせずに実行することを可能にする、リスクウェアプラットフォームです。

- Tool.Rooter.3

- Androidデバイスのルート権限を取得するよう設計されたユーティリティです。サイバー犯罪者やマルウェアによって使用される可能性があります。

Androidアプリケーション内に組み込まれ、モバイルデバイス上に迷惑な広告を表示させるプログラムモジュール:

- Adware.Myteam.2.origin

- Adware.Adpush.6547

- Adware.Toofan.1.origin

- Adware.Mobby.5.origin

- Adware.IrTv.1.origin

Google Play上の脅威

3月には Android.Circle.1 やその他の脅威に加えて、トロイの木馬 Android.Joker ファミリーに属する新たな亜種もGoogle Play 上で発見されています。 Android.Joker.102.origin と名付けられたこのトロイの木馬は画像編集ソフトや壁紙集を装って拡散され、トロイの木馬の追加のコンポーネントをダウンロードして起動したり任意のコードを実行したりするほか、ユーザーを有料サービスに登録することができます。

お使いのAndroidデバイスをマルウェアや不要なプログラムから保護するために、Dr.Web for Androidをインストールすることをお勧めします。

ご利用のAndroidを守る必要があります。

Dr.Webを利用してみませんか?

- Android向けロシア初のアンチウイルス

- Google Playからのダウンロード数が、1.4億件を突破しました

- 個人向けDr.Web製品のユーザーは、無料でご利用いただけます