2019年1月のモバイルマルウェアレビュー

2019年2月4日

株式会社Doctor Web Pacific

2019年1月、多くのマルウェアがAndroidデバイスを攻撃しました。1月上旬にはサイバースパイ行為を行うために設計されたトロイの木馬 Android.Spy.525.origin についてDoctor Webのウイルスアナリストによる調査が行われ、その後、複数のアドウェア型トロイの木馬が発見され、 Android.HiddenAds.361.origin および Android.HiddenAds.356.origin と名付けられました。また、ブックメーカーの公式アプリケーションを装って拡散される Android.Click ファミリーに属する新たなクリッカーが複数検出されたほか、スマートフォンやタブレット上にAndroidバンカーをダウンロードする Android.DownLoader ファミリーに属するダウンローダ型トロイの木馬も拡散されています。

1月の主な傾向

- Google Play上で悪意のあるプログラムを検出

- Androidを標的とするスパイウェア型トロイの木馬を検出

1月のモバイル脅威

1月上旬、スパイウェア Android.Spy.525.origin がDr.Webのウイルスデータベースに追加されました。このスパイウェアは便利なアプリケーションを装ってGoogle Playから拡散されていたほか、訪問者をポピュラーなファイル共有リソース MediaFire にリダイレクトする悪質なWebサイトからも拡散されていました。 MediaFire にはトロイの木馬のコピーが置かれています。

Android.Spy.525.origin はC&Cサーバーからのコマンドに従って感染したスマートフォンやタブレットの位置情報を追跡し、テキストメッセージの履歴を盗み、通話に関する情報や電話帳のデータ、デバイスに保存されたファイルを取得し、フィッシングウィンドウを表示させることができます。

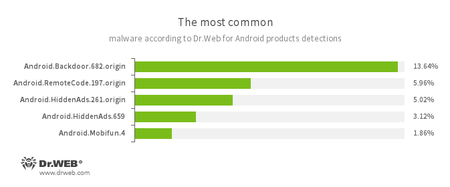

Dr.Web for Androidによる統計

- Android.Backdoor.682.origin

- サイバー犯罪者から受け取ったコマンドを実行し、感染したモバイルデバイスのコントロールを可能にするトロイの木馬です。

- Android.RemoteCode.197.origin

- 任意のコードをダウンロードして実行するように設計された悪意のあるアプリケーションです。

- Android.HiddenAds.261.origin

- Android.HiddenAds.659

- 広告を表示させるよう設計されたトロイの木馬です。ポピュラーなアプリを装って別の悪意のあるプログラムによって拡散され、システムディレクトリ内に密かにインストールされる場合もあります。

- Android.Mobifun.4

- 様々なアプリケーションをダウンロードするトロイの木馬です。

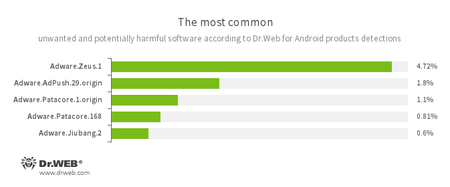

- Adware.Zeus.1

- Adware.AdPush.29.origin

- Adware.Patacore.1.origin

- Adware.Patacore.168

- Adware.Jiubang.2

- Androidアプリケーション内に組み込まれた不要なプログラムモジュールで、モバイルデバイス上に迷惑な広告を表示させるよう設計されています。

Google Play上の脅威

1月には Android.Spy.525.origin の他にもGoogle Play上で脅威が発見されています。初旬には Android.HiddenAds.361.origin と Android.HiddenAds.356.origin がウイルスデータベースに追加されました。これら悪意のあるプログラムは2018年12月の記事で紹介した Android.HiddenAds.343.origin の亜種で、便利なプログラムを装って拡散されていました。起動されると、自身のアイコンを隠し、広告を表示させます。

そのほか、Doctor Webのマルウェアアナリストは様々なダウンローダについて調査を行いました。 Android.DownLoader.4063、 Android.DownLoader.855.origin、 Android.DownLoader.857.origin、 Android.DownLoader.4102、 Android.DownLoader.4107 と名付けられたそれらトロイの木馬は、通貨コンバータや公式バンキングアプリケーションなどの便利なプログラムを装って拡散されていました。これらのトロイの木馬は、金融機関の口座から機密情報と金銭を盗むよう設計されたAndroidバンカーをモバイルデバイス上にダウンロードし、インストールしようと試みます。

そのようなバンキング型トロイの木馬の1つ Android.BankBot.509.origin は、2018年12月に報告した Android.BankBot.495.origin の亜種です。このバンカーはアクセシビリティサービスを使用してボタンやメニュー項目を自動的にタップすることで、インストールされているアプリケーションを密かに操作しようとします。 Android.BankBot.508.origin と名付けられたまた別のトロイの木馬はフィッシングウィンドウを表示させ、ユーザーの認証情報やその他の個人情報を盗もうとします。また、取引に必要な確認コードを含んだテキストメッセージを横取りします。

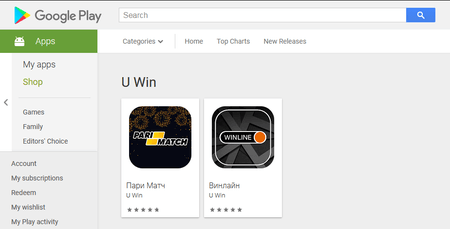

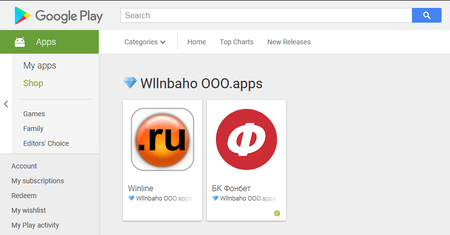

1月下旬、Doctor Webのエキスパートは Android.Click.651、 Android.Click.664、 Android.Click.665、 Android.Click.670を含む、 Android.Click ファミリーに属する新たなクリッカー型トロイの木馬を発見しました。ブックメーカーの公式アプリケーションを装って拡散されるこれらトロイの木馬は、C&Cサーバーからのコマンドに従って任意のWebサイトをロードすることが可能であることから、深刻な脅威となっています。

Doctor Webのスペシャリストはモバイルデバイスを狙ったウイルスの状況について監視を続け、悪意のあるプログラムや不要なプログラムを検出・削除するためにDr.Webウイルスデータベースを即時にアップデートしています。したがって、Dr.Web for Androidによって保護されているスマートフォンやタブレットに危害が及ぶことはありません。

Androidデバイスには保護が必要です!

Dr.Webを使用しましょう

- ロシアで最初に開発されたAndroid用アンチウイルスです

- Google Playだけで1億4000万回以上ダウンロードされています

- Dr.Webの個人向け製品のユーザーは無料でご利用できます