2022年11月のモバイルマルウェアレビュー

2022年12月27日

株式会社Doctor Web Pacific

Google Playでは、Doctor Webのマルウェアアナリストによって新たな悪意のあるアプリが多数発見されました。それらの中には、サイバー犯罪者によってさまざまな詐欺スキームに使用される数十もの偽アプリや、ユーザーを有料サービスに登録するトロイの木馬が含まれていました。

11月の主な傾向

- 広告を表示する悪意のあるアプリや不要なアプリの活動が減少

- スパイウェアの活動が増加

- Google Playで新たな脅威を発見

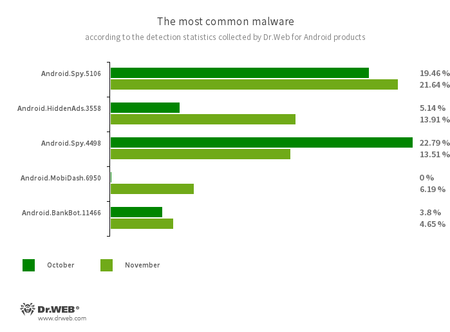

Dr.Web for Androidによる統計

- Android.Spy.5106

- Android.Spy.4498

- 他のアプリの通知内容を盗むトロイの木馬です。アプリをダウンロードして、インストールするようユーザーに促したり、さまざまなダイアログボックスを表示したりすることもできます。

- Android.HiddenAds.3558

- 迷惑な広告を表示させるよう設計されたトロイの木馬です。無害でポピュラーなアプリを装って拡散されます。別のマルウェアによってシステムディレクトリ内にインストールされる場合もあります。通常、これらのトロイの木馬はAndroidデバイス上に侵入すると自身の存在をユーザーから隠そうとします(ホーム画面からアイコンを「隠す」など)。

- Android.MobiDash.6950

- 迷惑な広告を表示させるトロイの木馬です。開発者によってアプリケーション内に埋め込まれる特殊なソフトウェアモジュールです。

- Android.BankBot.11466

- ApkProtectorパッカーによって保護された悪意のあるアプリの検出名です。バンキング型トロイの木馬やスパイウェア型トロイの木馬などの脅威が含まれます。

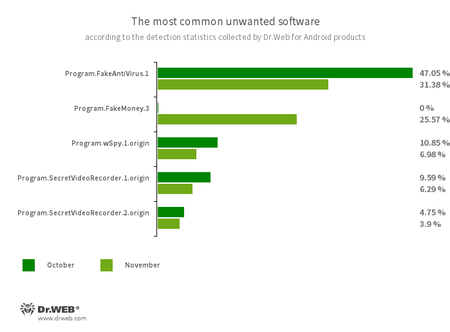

- Program.FakeAntiVirus.1

- アンチウイルスソフトウェアを模倣するアドウェアアプリケーションの検出名です。これらのアプリは存在しない脅威について偽の通知をすることでユーザーを騙し、完全版を購入するために料金を支払うよう要求する場合があります。

- Program.FakeMoney.3

- 動画や広告を視聴することでお金を稼ぐことができるとうたうAndroidアプリケーションの検出名です。このアプリはタスクが完了するたびに報酬が貯まっていくかのように見せかけます。「稼いだ」お金を引き出すために、ユーザーは一定の金額を貯める必要があるとされていますが、たとえその金額が貯まったとしても、実際にお金を手にすることはできません。

- Program.wSpy.1.origin

- Androidユーザーのアクティビティを密かに監視するよう設計された商用スパイウェアアプリです。SMSやポピュラーなメッセージングアプリのチャットを読む、周囲の音声を盗聴する、デバイスの位置情報やブラウザ閲覧履歴を追跡する、電話帳や連絡先・写真や動画にアクセスする、デバイスの内蔵カメラでスクリーンショットや写真を撮るなどの動作を実行することができます。また、キーロガーとしての機能も備えています。

- Program.SecretVideoRecorder.1.origin

- Program.SecretVideoRecorder.2.origin

- Androidデバイスの内蔵カメラを使用して周囲の動画や写真を撮影するよう設計されたアプリケーションの、さまざまな亜種の検出名です。撮影中であることを知らせる通知を無効にしたり、アプリのアイコンと表示名を偽のものに置き換えたりすることができ、密かに動作することが可能です。これらの機能により、潜在的に危険なソフトウェアと見なされます。

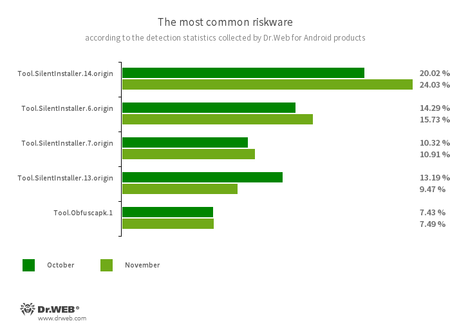

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.7.origin

- Tool.SilentInstaller.13.origin

- アプリケーションがAPKファイルをインストールせずに実行することを可能にする、リスクウェアプラットフォームです。メインのOSに影響を及ぼさない仮想ランタイム環境を作成します。

- Tool.Obfuscapk.1

- 難読化ツールObfuscapkによって保護されたアプリケーションの検出名です。このツールはAndroidアプリのソースコードを自動的に変更し、難読化するためのもので、リバースエンジニアリングを困難にすることを目的としています。サイバー犯罪者は悪意のあるアプリケーションをアンチウイルスによる検出から保護する目的でこのツールを使用します。

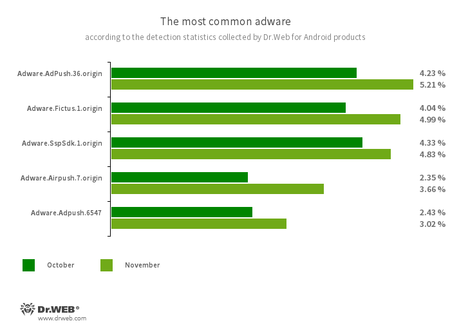

Androidアプリケーション内に組み込まれ、モバイルデバイス上に迷惑な広告を表示させるプログラムモジュールです。属するファミリーやそれぞれの亜種によって、フルスクリーンモードで広告を表示させて他のアプリケーションのウィンドウをブロックする、さまざまな通知を表示させる、ショートカットを作成する、Webサイトを開くなどの動作を実行することができます。

- Adware.AdPush.36.origin

- Adware.Adpush.6547

- Adware.Fictus.1.origin

- Adware.SspSdk.1.origin

- Adware.Airpush.7.origin

Google Play上の脅威

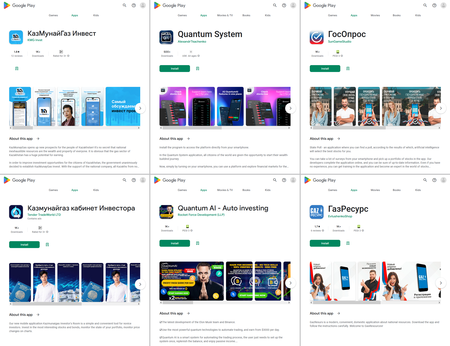

11月、Doctor WebのマルウェアアナリストはGoogle Playで80を超える新たな悪意のあるアプリを発見しました。それらの中にはサイバー犯罪者によってさまざまな詐欺スキームに用いられる Android.FakeApp ファミリーに属するトロイの木馬が多数含まれており、そのうちの Android.FakeApp.1036、 Android.FakeApp.1039、 Android.FakeApp.1041、 Android.FakeApp.1045、 Android.FakeApp.1046、 Android.FakeApp.1047、 Android.FakeApp.1055 は求人ソフトウェアを装って拡散されていました。実際には、これらトロイの木馬は偽の求人情報が掲載されたWebサイトを開きます。

ユーザーが求人を選んで応募しようとすると、氏名やメールアドレス、携帯電話番号などの個人情報を提供するよう求められ、これらの情報はサイバー犯罪者の手に渡ります。WhatsAppやTelegramメッセンジャーを使用して直接「雇用主」に連絡するよう指示される場合もあります。詐欺師はさまざまな企業の担当者を装い、オンラインでお金を稼げるという疑わしいサービスにユーザーを参加させて、金銭をだまし取ろうとしています。この詐欺スキームに関する詳細はこちらの記事をご覧ください。

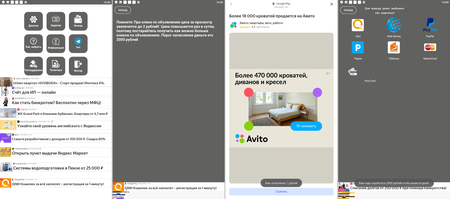

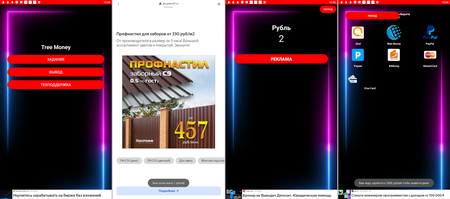

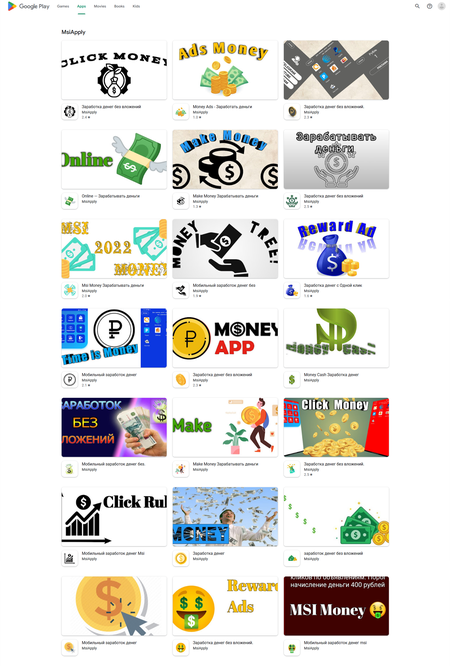

Android.FakeApp.1081、 Android.FakeApp.1082、 Android.FakeApp.1083、 Android.FakeApp.1084 と名づけられた、 Android.FakeApp ファミリーに属するまた別のトロイの木馬は、動画や広告を視聴することでお金を稼ぐことができるとうたうアプリを装って拡散されていました。これら悪意のあるアプリは動画広告や広告バナーを表示させます。ユーザーは全画面広告を一つ視聴するごとに報酬として1ルーブルを「受け取り」ます。しかしながら、ユーザーが受け取った報酬を引き出そうとすると、最低限必要な金額(数千ルーブル)が貯まるまで引き出すことはできないと告げられます。そうすることでユーザーができる限り多くの動画や広告を視聴し続け、より多くのお金が詐欺師の懐に入るように仕向けています。また、広告のトラフィックをより一層増やすために一部の亜種には「参照」や「ヘルプ」などの情報セクションがあり、そこには広告をクリックすればユーザーの報酬が2ルーブルに増えると記載されています。実際にはユーザーが報酬を受け取ることはなく、時間を無駄にするだけです。

これら悪意のあるアプリはロシア語圏のユーザーを標的としていますが、文法や単語に多くの間違いが見受けられます。それらの間違いは「Заработка без вложений(To earning without investment:投資なしで稼ぐこと)」、「Заработка денег с Одной клик(To earning money with One of click:クリックの一つで稼ぐこと)」などのアプリ名に見られる場合や、「Порог начисление деньги это 2000 рублей(2000 rubles is a minimum accrual money:2000ルーブルは最低累計金額です)」、「Вам зачисленно 1 рублей(You have been creditted 1 rubles:1ルーブルズが入金されました)」、「Вам надо заработать 3000 рублей чтобы вывести денег(You have to earn 3000 rubles to withdraw some money:お金をいくらか引き出すには3000ルーブル稼ぐ必要があります)」などのアプリのインターフェイスに見られる場合がありました。

これらトロイの木馬の20を超える亜種が発見されています。

発見された偽アプリの中には、仮想通貨や株式市場、石油・天然ガスの取引などといったさまざまな投資によってお金を稼ぐことができるとうたう、おなじみのトロイの木馬も含まれていました。これらトロイの木馬はロシアやカザフスタンをはじめとする幅広い国のユーザーを対象に、ディレクトリや取引アプリなどのツールを装って拡散されており、ユーザーを騙す詐欺サイトを開きます。

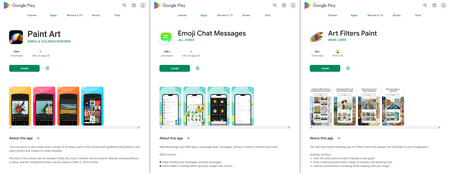

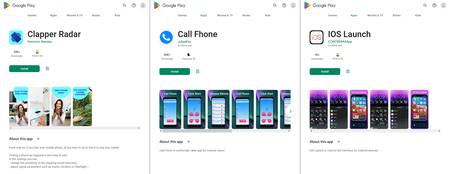

そのほか、ユーザーを有料サービスに登録する新たなトロイの木馬も発見され、 Android.Joker.1917、 Android.Joker.1920、 Android.Joker.1921、 Android.Subscription.13、 Android.Subscription.14、 Android.Subscription.15 としてDr.Webのウイルスデータベースに追加されました。最初の3つはアプリ「Paint Art」「Emoji Chat Messages」、「Art Filters Paint」を装って拡散され、次の3つはアプリ「Call Fhone」、「IOS Launch」、「Clapper Radar」に潜んでいました。

お使いのAndroidデバイスをマルウェアや不要なプログラムから保護するために、Android向け Dr.Web製品をインストールすることをお勧めします。

ご利用のAndroidを守る必要があります。

Dr.Webを利用してみませんか?

- Android向けロシア初のアンチウイルス

- Google Playからのダウンロード数が、1.4億件を突破しました

- 個人向けDr.Web製品のユーザーは、無料でご利用いただけます