2015年3月のAndroidマルウェア

毎月ウィルスレビュー | ウイルスアラート | 全てのニュース

2015年4月2日

株式会社Doctor Web Pacific

3月の主な傾向

- SMSトロイの木馬

- バックドア

- 暗号化ランサムウェアプログラムの増加

- 違法な収益を得るための新たな悪意のあるプログラム

Dr. Web Androidウイルスデータベースに追加された悪意のある、または望まないソフトウェアのエントリ数

| 2015年2月 | 2015年3月 | 推移 |

|---|---|---|

3月のモバイル脅威

3月には、危険な多目的トロイの木馬であるAndroid.Titan.1がDoctor Webセキュリティリサーチャーによって発見されました。このトロイの木馬は密かにSMSを送信し、通話を発信するほか、あらゆる個人情報を盗みます。Android.Titan.1の拡散方法と機能は以下のとおりです:

- プログラムのダウンロードリンクを含んだSMS配信により、ファイルホスティングサービス経由で拡散される。

- デバイス上で起動されると自身のアイコンを削除し、バックグラウンドで動作する。

- 感染したデバイスがスタンバイモードになっている場合や画面がオフになっている状態であっても密かに通話を発信することができる。マルウェアによる通話の発信中はユーザーに気づかれないよう画面がロックされる。

- ペイロードがライブラリファイルに組み込まれているため、このトロイの木馬を検出することができないアンチウイルスもある。

Dr.Web for AndroidおよびDr.Web for Android LightではAndroid.Titan.1の検出・削除に成功しています。この脅威に関する詳細はこちらの記事をご覧ください。

SMSトロイの木馬

SMSトロイの木馬は依然として多く拡散されているAndroid向け悪意のあるプログラムの1つで、3月にはAndroid.Bodkelが最も多く検出されました。これらのプログラムの一部はソーシャルネットワーキングサイトを介してロシアで拡散されていました。犯罪者はサイト上でAndroid向け商用ソフトウェアの違法コピーを使用する人たちのコミュニティを作っていたほか、そのようなプログラムを無料でダウンロードするための数々の疑わしいサイトへと被害者を誘導していました。

これらのトロイの木馬はデバイス上にインストールされると高額なSMSを密かに送信し、画像認証をすり抜けてユーザーを有料サービスに登録し、犯罪者のコマンドに従って幅広い悪意のあるタスクを実行します。以下は攻撃に使用されていたAndroid.Bodkelトロイの木馬の一部です:

Dr. Webウイルスデータベース内に含まれるAndroid.Bodkelのエントリ数:

| 2015年2月 | 2015年3月 | 推移 |

|---|---|---|

3月にはAndroid.SmsSendの出現と拡散も続きました。Dr. Webウイルスデータベース内に含まれるAndroid.SmsSendのエントリ数:

| 2015年2月 | 2015年3月 | 推移 |

|---|---|---|

バンキングトロイの木馬

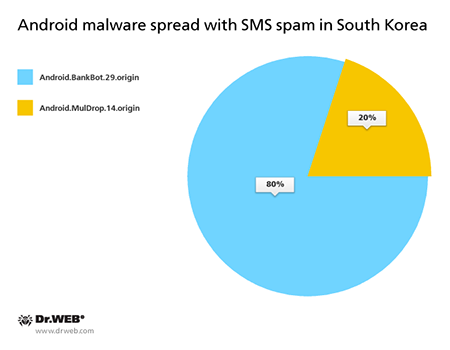

3月にはAndroidを狙った様々なバンキングトロイの木馬が拡散されました。2月と同様、これらは特に韓国で多く確認され、トロイの木馬のダウンロードリンクを含んだSMSによって拡散されていました。ただし、スパム攻撃の数は2月に比べて著しく減少し、20件以下となっています。韓国で拡散されていたバンキングトロイの木馬は以下のとおりです:

Android.BankBot.29.origin

韓国の金融機関を利用するクライアントから認証情報を盗むトロイの木馬です。デバイス上でポピュラーなオンラインバンキングアプリケーションが起動されると、そのインターフェースを偽のものと置き換え、アカウントの管理に必要な全ての個人情報を入力するようユーザーを誘導します。入力された情報は犯罪者へと送信されます。また、ユーザーをバンキングサービスに登録するという名目で、悪意のあるプログラムであるAndroid.Banker.32.originをインストールしようとします。

Android.MulDrop.14.origin

また別のマルウェア(様々なバンキングトロイの木馬を含む)を拡散し、Androidデバイス上にインストールするよう設計されたトロイの木馬です。主に韓国で拡散されています。

ランサムウェア

3月にはAndroid.Lockerファミリーに属する新たなランサムウェアも発見されました。これらのプログラムはAndroidデバイスをロックし、解除するために金銭を要求します。Dr. Webウイルスデータベース内に含まれるランサムウェアのエントリ数:

| 2015年2月 | 2015年3月 | 推移 |

|---|---|---|

その他の悪意のあるアプリケーション

Android.Gazon.1

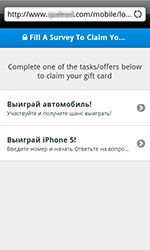

感染させたデバイスのブラウザでアンケートページを開き、違法な収益を得るために設計されたトロイの木馬です。この脅威の拡散方法と機能は以下のとおりです:

- Amazonのクーポンを装って拡散され、他のデバイス上に侵入するためにSMSワームのルーチンを使用する。感染させたデバイスの電話帳に登録されている全ての連絡先に対してSMSを送信し、クーポンを入手するためのリンクを開くよう受信者を誘導する。

- 起動されるとブラウザでアンケートページを開き、ユーザーが入力するとウイルス開発者に報酬が支払われる。

Android.Backdoor.160.origin

幅広いタスクを実行する、Androidを標的とした多目的バックドアです。この脅威の拡散方法と機能は以下のとおりです:

- Baiduクラウドのプッシュ通知を使用して拡散される。

- SMSを傍受、デバイスのマイクで音声を録音、位置情報を取得し、ユーザーの写真や電話帳にある全ての連絡先をリモートサーバーへ送信する。

- テキストメッセージを送信、通話を発信、ファイルをダウンロードまたは削除する機能を備える。

- 複数の亜種を持つ(Android.Backdoor.161.origin、Android.Backdoor.165.origin)。