2015年3月23日

株式会社Doctor Web Pacific

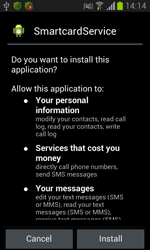

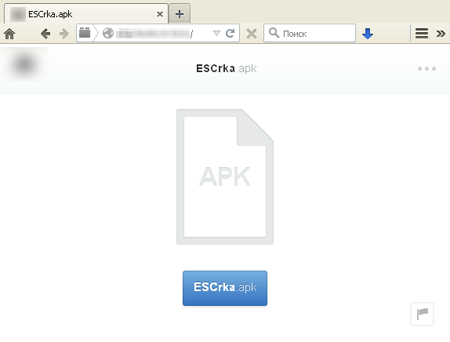

Android.Titan.1と名付けられたこの新たなトロイの木馬は韓国のユーザーを標的にしたもので、SMSスパムによって拡散されています。SMSメッセージ内にはメールが遅れている旨の内容が記載され、この「問題」に関する詳細を確認するためのリンクが含まれています。実際には、このリンクはポピュラーなファイル共有サービスのページに繋がっており、そこでAndroid.Titan.1が拡散されています。ユーザーがこのページを開いてしまうと、悪意のあるアプリケーションのapkファイルが自動でモバイルデバイス上にダウンロードされます。ただし、このトロイの木馬がOSを感染させるには、ユーザーによってインストールが実行される必要があります。

インストールされると、Android.Titan.1はモバイルデバイスのホーム画面上にショートカットを作成し、ユーザーによって起動されるのを待ちます。上手く起動されると、作成した自身のアイコンを削除し、バックグラウンドで動作を続けます。同時に、デバイスメモリ内に保存されていた被害者の最後のSMSダイアログを削除しますが、多くの場合、このSMSダイアログがトロイの木馬をデバイス上に侵入させるために使用されていたメッセージです。ここから先、Android.Titan.1はOSと同時に自動的に起動し、ユーザーの操作なしに動作します。

|

|

Android.Titan.1は複数の悪意のあるシステムサービスと共に動作します。中でも特に、そのうちの1つはAndroid.Titan.1がデフォルトのSMS マネージャであるかどうかを確認し、そうでなかった場合はシステム設定の変更を試みます。

次に、トロイの木馬はデバイスがインターネットに接続されるのを待ち、C&Cサーバーに接続して感染させたモバイルデバイスに関する情報を送信します。これらの情報にはデバイスモデルやOSバージョン、ネットワーク接続、MACアドレス、IMEI、IMSI、被害者の携帯電話番号が含まれます。

サーバーからの応答として、マルウェアは次のうちいずれかのコマンドを受け取ります:

- com.kakao.talk アプリケーションに関連する全てのプロセスを検索して停止させるサービスを起動させる

- 電話帳内の電話番号を置き換えるサービスを起動させる

- デバイスのモード(サイレント、バイブ、通常)を変更し、着信音量を設定する

- コマンド内で指定されたパラメータでSMS を送信するサービスを起動させる

- 指定された番号に対して通話を発信するサービスを起動させる(通話中のデバイスの画面はスタンバイモード時と同じようになります)

- 電話帳内の情報(名前とそれぞれの電話番号)をサーバーに送信する

- 予め用意されたテキストと画像を通知バーに表示させるサービスを起動

Android.Titan.1は密かに通話を発信するほか、感染させたデバイスの画面のアクティビティを定期的に監視することができるため、犯罪者はデバイスが長い間スタンバイモードになっていることを確認した上で、通話を発信するようトロイの木馬に対してコマンドを送ることが可能です。通話の発信を開始するとすぐに画面は再びロックされ、ユーザーが発信に気が付くことはほとんどありません。

Android.Titan.1は受信するSMSを全て監視し、犯罪者の設定した条件に合致するメッセージをユーザーから隠すという機能を備えています。また、送信者、送信日時、メッセージ内容など、それら全てのSMSに関する詳細な情報をC&Cサーバーへ送信します。情報を送信することができない場合、トロイの木馬はそれらをデバイス上の特別なデータベース内に保存し、デバイスがインターネットに接続されるのを待ってサーバーへ送信します。

Android.Titan.1は、そのほかにも危険な機能を備えています。ユーザーが通話を発信しているかどうかを1分ごとに確認し、通話が行われている場合はそれらをamrファイルに録音してトロイの木馬のワーキングディレクトリに保存します。このファイルはユーザーの通話に関する詳細情報と一緒にリモートサーバーへ送信されますが、インターネットに接続されていない場合は、SMSの場合と同様、接続されるのを待って送信されます。また、このトロイの木馬は特定の番号からの着信や発信をブロックしたり、通話に応答してそれらを着信履歴から削除したりすることができます。

このトロイの木馬の主な特徴は、その基本的な機能が個別のUnixライブラリ(Android.Titan.2として検出)として組み込まれているという点にあります。多くの場合、Android向けマルウェアでは、それらの機能は標準的なdexファイルに含まれています。Android.Titan.1では、dexファイルはトロイの木馬の動作に必要な最低限の機能を含む補助コンポーネントとしてのみ使用されています。このような設計はAndroid向けマルウェアでは非常に稀であり、そのため多くのアンチウイルスプログラムでこの危険なアプリケーションの検出に失敗しています。

Android.Titan.1には一部の機能の使用を妨げるような複数のバグが含まれていることから、このトロイの木馬は未だ開発途中であるとDoctor Webのセキュリティリサーチャーは結論付けています。従って、今後より高度なバージョンが出現する可能性を排除することはできません。

Doctor WebではAndroid.Titan.1が拡散されていたファイル共有サービスに対して通知を行いました。現在このページは使用できなくなっています。しかしながら、また別のサイトからAndroid.Titan.1が拡散される可能性もあります。Dr.Web for AndroidおよびDr.Web for Android LightではAndroid.Titan.1の検出・削除に成功しています。モバイルデバイス向けDoctor Webアンチウイルスのユーザーはこの脅威から保護されています。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments