2014年3月のウイルス脅威

毎月ウィルスレビュー | ウイルスアラート | 全てのニュース

2014年4月22日

株式会社Doctor Web Pacific

ウイルス

Dr.WebCureIt!によって収集された統計によると、2014年3月に最も多く検出された脅威は感染させたシステム上にアドウェアやリスクウェアをインストールするTrojan.Packed.24524で、広告トロイの木馬であるTrojan.InstallMonster.51、Trojan.LoadMoney.15、Trojan.LoadMoney.1が順に続いています。また、ブラウザプラグインとして導入され、開かれたwebページ上に広告などを表示させるTrojan.BPlugプログラムも複数発見されています。以下の表は、3月にDr.WebCureIt!によって最も多く検出された脅威です。

| Name | Quantity | % |

|---|---|---|

| Trojan.Packed.24524 | 68640 | 6.50 |

| Trojan.InstallMonster.51 | 21415 | 2.03 |

| Trojan.LoadMoney.15 | 18405 | 1.74 |

| Trojan.LoadMoney.1 | 16450 | 1.56 |

| Trojan.Siggen5.64541 | 16395 | 1.55 |

| Trojan.InstallMonster.61 | 15076 | 1.43 |

| Trojan.Triosir.1 | 14257 | 1.35 |

| Trojan.DownLoader11.3101 | 12510 | 1.18 |

| Trojan.BPlug.28 | 11664 | 1.10 |

| Trojan.Packed.24814 | 8646 | 0.82 |

| Trojan.Fraudster.524 | 8318 | 0.79 |

| Trojan.BPlug.10 | 8289 | 0.79 |

| BackDoor.IRC.NgrBot.42 | 8036 | 0.76 |

| BackDoor.Maxplus.24 | 7912 | 0.75 |

| Trojan.BPlug.17 | 7814 | 0.74 |

| Trojan.InstallMonster.38 | 7802 | 0.74 |

| Trojan.Hosts.6815 | 7248 | 0.69 |

| Trojan.MulDrop5.10078 | 6924 | 0.66 |

| Trojan.StartPage.59964 | 6889 | 0.65 |

| Trojan.Triosir.2 | 6237 | 0.59 |

ボットネット

Doctor Webでは、ファイルインフェクターWin32.Rmnet.12に感染したWindowsコンピューターによって構成されるボットネットの監視を続けています。このボットネットは拡大を続けており、1つ目のサブネットに含まれるボット数は3月には24万4430台に達し、2つ目のサブネットではやや少ない15万7343台となっています。一方、Trojan.Rmnet.19に感染したコンピューターの数には減少がみられ、3月末には2月に比べて457台少ない2,066台となっています。

BackDoor.Flashback.39ボットネットに含まれる感染したMac OS Xの台数には変動がみられ、3月には2万5912台となっていますが、C&Cサーバーに接続した全てのコンピューターが前月までに既に感染しているコンピューターでした。

その他の3月の脅威

3月の初旬、Doctor Web はATMを感染させるTrojan.Skimer.19の発見について報告しました。

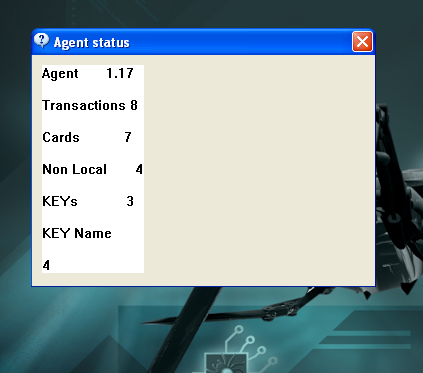

ATMのOSを感染させると、Trojan.Skimer.19は暗号化PINパッド(EPP:Encrypted Pin Pad)への入力を監視し、特定の組み合わせが入力されると、犯罪者からのコマンドを実行します。それらのコマンドには以下のものがあります。

- ログファイルをチップカード上に保存、PINコードを復号化する。

- トロイの木馬ライブラリおよびログファイルを削除し、ホストファイルを「修復」、システムを再起動させる(犯罪者はATMに対して2回コマンドを送信します。最初のコマンドが送られてから2つ目のコマンドが送られるまでに10秒かかります)。

- トランザクション数、カードやキーなどの統計情報を表示する。

- ログファイルを全て削除する。

- システムを再起動させる。

- チップカードからトロイの木馬をアップデートする。

Trojan.Skimer.19に関する詳細についてはこちらの記事をご覧ください。

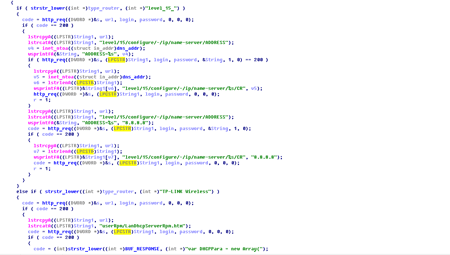

3月には、ブルートフォースを使用してWi-Fiルーターのアクセスパスワードを解読し、デバイスの設定で指定されているDNSサーバーアドレスを変更するマルウェアTrojan.Rbruteプログラムも発見されました。このトロイの木馬は、指定されたIPアドレスの範囲を使用してネットワークをスキャンする、辞書攻撃を行う、という2つのコマンドを実行することができます。これら2つのコマンドはそれぞれ独立したもので、トロイの木馬によって別々に実行されます。

犯罪者はこのマルウェアを使用して、ファイルインフェクターWin32.Sectorを拡散していました。この悪意のあるプログラムについての詳細はこちらの記事をご覧ください。

モバイル脅威

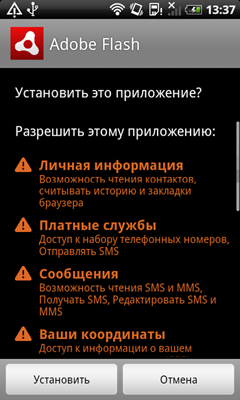

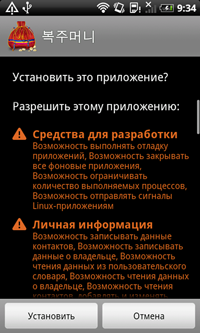

3月にはAndroidを狙った脅威が複数発見されました。3月初旬、Android.Dendroid.1.originとしてDr.Webウイルスデータベースに追加された新たなトロイの木馬の拡散がありました。このマルウェアはAndroidアプリケーション内に埋め込まれ、通話やSMSを傍受する、デバイスの現在位置を取得する、ブラウザの履歴とブックマークに関するデータを取得する、ユーザーのアカウントデータとアドレス帳の情報を盗む、SMSを送信する、デバイスのカメラとマイクを起動させる、といった機能を実行します。Android.Dendroid.1.originはアンダーグラウンドでのハッカーフォーラムにて販売されており、Androidを標的とした違法なサービスを提供するマーケットが拡大を続けていることが分かります。

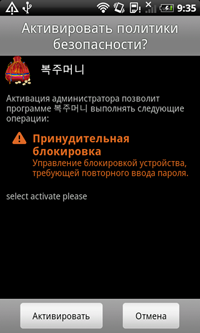

3月の中旬にはユーザーのデータを狙うまた別のトロイの木馬Android.Backdoor.53.originが発見されました。このマルウェアの拡散には、ユーザーによるモバイルデバイスのリモート操作を可能にするための正規アプリケーションWebkeyが利用されていました。オリジナルのアプリケーションとは異なり、改変されたWebkeyはGUIを持たず、インストール後はメイン画面から自身のアイコンを削除することでシステム内に潜みます。起動されるとAndroid.Backdoor.53.originはデバイスのIDをリモートサーバーへ送信し、デバイスが感染したことを知らせます。続けて犯罪者がデバイスのコントロールを掌握し、個人データやハードウェアの機能にアクセスします。

|  |

3月末には、主に中国のユーザーを標的としたAndroid.DownLoaderファミリーが登場しました。これらのトロイの木馬はプログラムの違法なプロモーションによって利益を得るために、正規アプリケーションの他に悪意のあるプログラムをダウンロード・インストールします。マルウェアがルートアクセスを取得している場合、アプリケーションはユーザーに気づかれることなくインストールされてしまうことから、このトロイの木馬は非常に危険であると言えます。また、このマルウェアはインターネットトラフィックを増大させるため、インターネット接続に制限のあるプランでモバイルデバイスを使用しているユーザーに対して金銭的被害を与える可能性もあります。

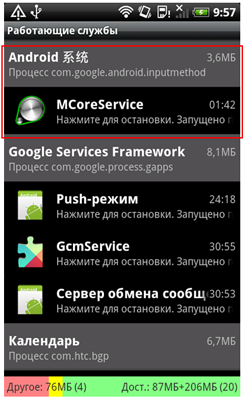

また、3月には、暗号通貨(仮想通貨)をマイニングするトロイの木馬が複数Dr.Webウイルスデータベースに追加されました。これらの悪意のあるプログラムは改変されたアプリケーションに含まれて拡散され、感染させたモバイルデバイスがスタンバイモードになると動作を開始します。その結果として、バッテリーの寿命が短くなるだけでなく、継続的なコンポーネントの動作によってデバイスの温度が高くなり、ひいてはデバイス自体の寿命に影響を及ぼすことになります。また、これらのトロイの木馬もインターネットトラフィックを増大させるため、莫大なインターネット使用料金を請求されてしまうケースもあります。Dr.Web for AndroidはAndroid.CoinMineファミリーとしてこれらの脅威を検出します。

|  |  |

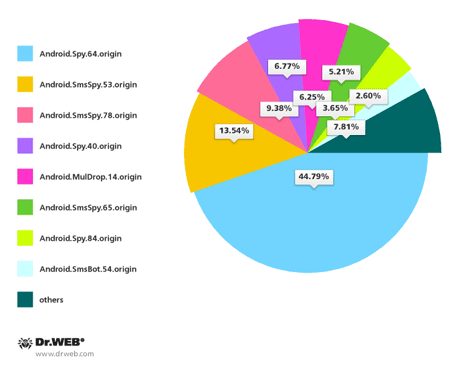

韓国のAndroidを標的とした、SMSスパムを介して拡散されるマルウェアの数には2月に比べて113.3%の増加がみられました。Doctor Webでは合計で192件が検出され、多く検出されたトロイの木馬はAndroid.Spy.64.origin(86件)、Android.SmsSpy.53.origin(26件)、Android.SmsSpy.78.origin(18件)、Android.Spy.40.origin(13件)、Android.MulDrop.14.origin(12件)、Android.SmsSpy.65.origin(10件)となっています。

3月にメールトラフィック内で検出されたマルウェアTop20

| 01.03.2014 00:00 - 31.03.2014 23:00 | ||

| 1 | Trojan.DownLoad3.28161 | 0.75% |

| 2 | Trojan.PWS.Panda.2401 | 0.65% |

| 3 | Trojan.PWS.Panda.4795 | 0.61% |

| 4 | BackDoor.Andromeda.267 | 0.60% |

| 5 | Trojan.DownLoader9.40182 | 0.57% |

| 6 | Trojan.Fraudster.778 | 0.56% |

| 7 | Trojan.PWS.Panda.5676 | 0.52% |

| 8 | Trojan.Oficla.zip | 0.46% |

| 9 | Trojan.DownLoader9.39262 | 0.44% |

| 10 | Trojan.Siggen6.11194 | 0.41% |

| 11 | Trojan.PWS.Panda.547 | 0.41% |

| 12 | Trojan.Inject1.38258 | 0.38% |

| 13 | Trojan.PWS.Stealer.4118 | 0.35% |

| 14 | Trojan.Fraudster.517 | 0.35% |

| 15 | BackDoor.Kuluoz.4 | 0.34% |

| 16 | Trojan.DownLoader9.39539 | 0.34% |

| 17 | Exploit.Rtf.36 | 0.33% |

| 18 | Win32.HLLM.MyDoom.33808 | 0.33% |

| 19 | Win32.HLLM.Graz | 0.31% |

| 20 | Trojan.DownLoader9.44784 | 0.29% |

3月にユーザーのコンピューター上で検出されたマルウェアTop20

| 01.03.2014 00:00 - 31.03.2014 23:00 | ||

| 1 | SCRIPT.Virus | 1.29% |

| 2 | Trojan.Packed.24524 | 0.62% |

| 3 | Trojan.InstallMonster.51 | 0.61% |

| 4 | Trojan.Fraudster.524 | 0.54% |

| 5 | Tool.Skymonk.14 | 0.43% |

| 6 | Trojan.LoadMoney.15 | 0.43% |

| 7 | Adware.NextLive.2 | 0.39% |

| 8 | JS.IFrame.566 | 0.38% |

| 9 | Adware.OpenCandy.3 | 0.35% |

| 10 | BackDoor.IRC.NgrBot.42 | 0.35% |

| 11 | Adware.Downware.179 | 0.35% |

| 12 | Adware.OpenCandy.4 | 0.34% |

| 13 | Tool.Unwanted.JS.SMSFraud.26 | 0.34% |

| 14 | Adware.Toolbar.240 | 0.33% |

| 15 | Adware.Webalta.13 | 0.33% |

| 16 | Adware.Downware.2232 | 0.33% |

| 17 | Tool.Skymonk.17 | 0.33% |

| 18 | Adware.Conduit.33 | 0.31% |

| 19 | JS.Redirector.209 | 0.30% |

| 20 | Trojan.MulDrop5.10078 | 0.30% |