2012年5月のウイルス脅威

毎月ウィルスレビュー | ウイルスアラート | 全てのニュース

2012年6月13日掲載

株式会社Doctor Web Pacific

ウイルス

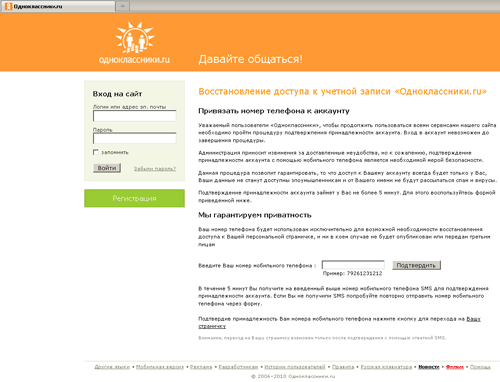

Dr.Web CureIt!によって収集された統計によると、ポピュラーなサイトを模倣するTrojan.Mayachok.1が、検出されたマルウェア合計の3.73%を占めてリストの首位に躍り出ました。このプログラムはドライバやアプリケーションを装って偽のファイル共有サービス経由で、またはスパムメール内に潜んで拡散されます。このトロイの木馬は、特定のサイトにアクセスするためにお金を支払うようユーザーに要求することで、犯罪者に大きな利益をもたらします。被害者は携帯番号、および返信されたSMSに含まれているコードを該当するフィールドに入力するよう促されます。こうしてユーザーは偽のサービスに登録され、アカウントからは毎月定期的にお金が引き落とされるようになります。このトロイの木馬が入れ替わっている可能性のあるwebサイトにはyoutube.com、 vkontakte.ru、 vk.com、odnoklassniki.ru、my.mail.ruなどがあります。Trojan.Mayachok.1の次点にはオンラインバンキングのユーザーを狙ったTrojan.Carberp(1.3%)がつけています。また、悪意のあるダウンローダーTrojan.SMSSend(1.5%)やTrojan.Hosts(約0.5%)、および多くのIRCボットも比較的多数検出されています。

4月と比較してみると、Trojan.Mayachok.1の感染件数には1.36%の増加が見られ、その検出数は10,500件多くなっています。一方、Trojan.Carberpの検出数は4分の1近く減少し、DNS サーバーアドレスを含むWindows/System32/Drivers/etc/hosts ファイルを改変するTrojan.Hostsマルウェアの感染件数にはほとんど増加が見られませんでした。

検出されたその他の脅威の数には変化は見られませんでした。

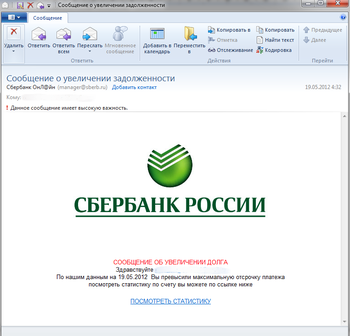

スパム

メールトラフィック内で検出されたマルウェアの中で最も多かったのは、ブラウザを偽のサイトへリダレクトする悪意のあるスクリプトTrojan.SMSSend.2856でした。メール内で検出されたその他の悪意のあるプログラムにはTrojan.Mayachok.1および Trojan.Carberpが含まれていました。

メール添付ファイル内ではWin32.HLLW.Shadowワーム(別名Kido)が多く検出されました。このプログラムはリモートサーバーからダウンロードした様々なアプリケーションを感染したコンピューター上にインストールし、実行することが出来ます。また添付ファイル内では、数種類のトロイの木馬ダウンローダー、およびルートキットTrojan.NtRootKit.6725も頻繁に検出されています。 2012年4月と比較すると、メール内に含まれる悪意のある添付ファイルの数は僅かに減少し、一方メールに含まれるマルウェアの数には変化が見られませんでした。ボットネット

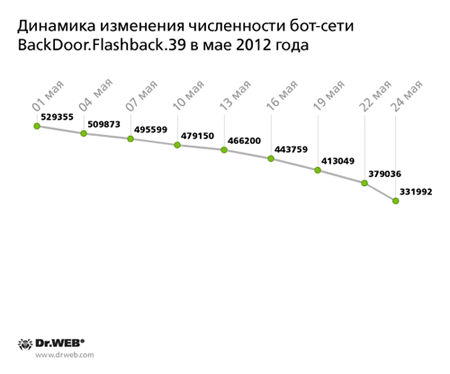

4月の初旬にDoctor Webのウイルスアナリストによって発見された、80万台を超えるMac OS Xを搭載するコンピューターから構成されるBackDoor.Flashback.39ボットネットは、未だ存在しているものの、感染するコンピューター数には減少が見られます。ネットワーク内のボット数は5月の初めに529,355台に減り、5月24日現在その数は331,992台となっています。一方、新たな感染数は1日平均110台で、こちらもまた着実に減少を続けています。以下のグラフは、2012年5月におけるBackDoor.Flashback.39ボット数の推移を表しています。

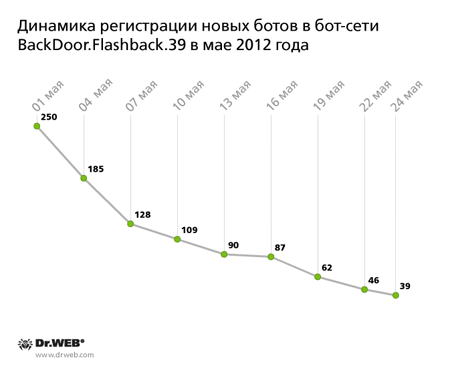

次のグラフは、新たに登録されたBackDoor.Flashback.39ボットネットの数です。

4月、Doctor Webはファイルを感染させるWin32.Rmnet.12を使用して構築された大規模なボットネットの発見を報告しました。このボットネットには100万台を超える感染したコンピューターが含まれ、それらの大部分は中東およびアジアのものでした。 Win32.Rmnet.12は複数のモジュールから成る複合マルチコンポーネントで、自身を複製することができます。バックドアとしての機能も持ち、また、リモートコントロールセンターからのコマンドを実行し、最も広く普及しているGhisler、WS FTP、CuteFTP、FlashFXP、FileZilla、Bullet Proof FTPなどのFTPクライアントからパスワードを盗みます。

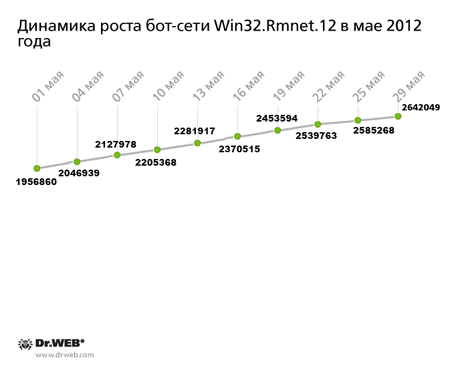

2012年5月29日現在、Win32.Rmnet.12ボットネットには感染したコンピューター2,641,855台が含まれ、1か月の間に2倍の規模に膨れ上がっています。一方、最も多くウイルスが拡散された国はインドネシア、バングラデシュ、ベトナム、インド、エジプトとなっており、こちらには大きな変化は見られませんでした。また、ロシアでも多数の感染が発見されています。以下のグラフは、2012年5月におけるWin32.Rmnet.12ボットネットの増加を表しています。

グラフには、1日平均約25,000台のコンピューターが新たに感染し、ボットネットは急速に増加を続けていることが明白に表れています。

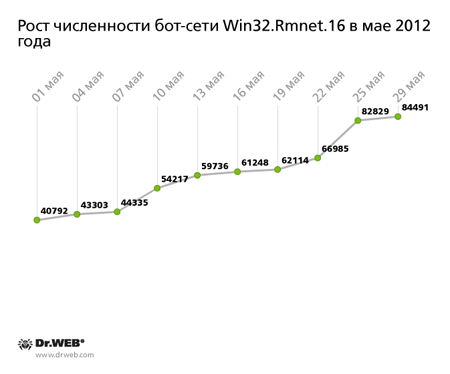

Doctor Webのウイルスアナリストによって注意深く監視が続けられているもう1つのボットネット-Win32.Rmnet.16ボットネット-に関しても似たような状況が見られます。5月の初旬にDoctor Webは、このボットネットを構成するホストの数が55,310台に達し(2012年5月11日現在)、その多くがイギリスのものであることを報告しましたが、その後18日間でその数は84,491台にまで増加しました。以下のグラフは、ネットワーク内における新たなボット数の増加を表しています。

その割合にバラつきは見えるものの、新たに感染するコンピューターの数は増加を続けていることが分かります。

Androidに対する脅威

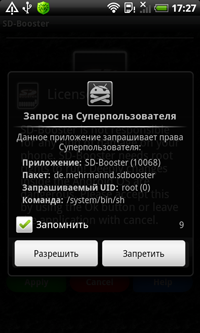

先月は、Google Androidを標的とする新たな脅威も出現しました。5月の初旬、Doctor Webはユーザーの皆様に対し、ルートアクセス付きモバイルデバイスを狙ったトロイの木馬についての警告を発表しました。この悪意のあるプログラムは「マトリョーシカ人形」方式を採用しており、改変されたアプリケーションの中に、暗号化されたapkファイルが含まれています。また、トロイの木馬によってインストールされたダウンローダーが、感染したデバイス上に他のアプリケーションをダウンロードし、それらを実行します。

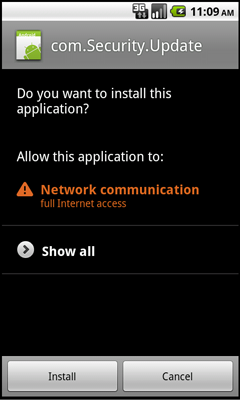

5月には、Android.Proxy.1.originと名付けられた悪意のあるアプリケーションも発見されました。このトロイの木馬はシステムのアップグレードを装い、改変されたサイトから拡散されます。また、感染したデバイス上でプロキシサーバーを動作させることで、デバイスが接続されているプライベートネットワークへのアクセスをハッカーに与えます。IFRAMEの組み込まれた改変されたサイトをユーザーが訪れると、トロイの木馬のダウンロードが自動的に開始されますが、アプリケーションをインストールするまでデバイスが感染することはありません。

Windowsロッカーおよびエンコーダー

5月にDoctor Webテクニカルサポートサービスに寄せられたリクエストの多く(全体の21.2%)は、ブロッカープログラムに関するものでした。その数は4月に比べて僅かに減少しています。また、Trojan.Encoderプログラムに感染したファイルの復号化に関するリクエスト数も0.71%まで減少しました。その他のウイルス脅威に関するリクエストは全体の5.3%でした。

その他

2012年5月に発見されたその他の情報セキュリティ脅威の中で注目すべきものを以下にまとめます。

- Facebookを狙い始めるサイバー詐欺師達

- ディスク上に自身をコピーしルートディレクトリ内にautorun.infファイルを置くことで拡散し、RARアーカイブを探して感染させるWin32.HLLW.Autoruner.64548

- Doctor Webのウイルスアナリストによって発見されたIRCボット-犯罪者の管理するリモートサーバーからファイルをダウンロードし、IRCサーバーのコマンドに応じてDDoS攻撃を実行するBackDoor.IRC.Aryan.1

- OS内で起動中のプロセスを検索する機能を備え、インスタントメッセンジャーでスパムを拡散するもう1つのIRCボット

5月にメールトラフィック内で検出されたマルウェアTop20

| 01.05.2012 00:00 - 31.05.2012 16:00 | ||

| 1 | BackDoor.Andromeda.22 | 10.81% |

| 2 | Trojan.Siggen.65111 | 3.60% |

| 3 | BackDoor.Bulknet.546 | 2.70% |

| 4 | Trojan.DownLoader6.380 | 2.70% |

| 5 | Trojan.Packed.22544 | 2.70% |

| 6 | Win32.HLLM.MyDoom.54464 | 2.70% |

| 7 | Win32.HLLM.MyDoom.33808 | 1.80% |

| 8 | Trojan.DownLoader6.8588 | 1.80% |

| 9 | Trojan.PWS.Banker1.2269 | 1.80% |

| 10 | Trojan.Winlock.6068 | 1.80% |

| 11 | Win32.HLLM.Beagle | 1.80% |

| 12 | Trojan.Inject.12703 | 0.90% |

| 13 | Win32.HLLM.Netsky.18401 | 0.90% |

| 14 | Adware.Downware.235 | 0.90% |

| 15 | Exploit.PDF.2862 | 0.90% |

| 16 | JS.IFrame.117 | 0.90% |

| 17 | Trojan.Siggen4.1047 | 0.90% |

| 18 | X97M.Escape.2 | 0.90% |

| 19 | Trojan.DownLoader6.9595 | 0.90% |

| 20 | Trojan.SMSSend.2666 | 0.90% |

5月にユーザーのコンピューター上で検出されたマルウェアTop20

| 01.05.2012 00:00 - 31.05.2012 16:00 | ||

| 1 | Trojan.Fraudster.292 | 0.73% |

| 2 | Trojan.Mayachok.1 | 0.68% |

| 3 | Trojan.Fraudster.256 | 0.67% |

| 4 | Tool.Unwanted.JS.SMSFraud.15 | 0.62% |

| 5 | Trojan.Carberp.30 | 0.61% |

| 6 | Trojan.SMSSend.2856 | 0.56% |

| 7 | Win32.HLLW.Shadow | 0.55% |

| 8 | Trojan.SMSSend.2778 | 0.52% |

| 9 | Trojan.Fraudster.296 | 0.51% |

| 10 | SCRIPT.Virus | 0.51% |

| 11 | Trojan.SMSSend.2872 | 0.50% |

| 12 | Win32.HLLW.Shadow.based | 0.50% |

| 13 | Tool.Unwanted.JS.SMSFraud.10 | 0.49% |

| 14 | Trojan.Fraudster.252 | 0.47% |

| 15 | Trojan.NtRootKit.6725 | 0.47% |

| 16 | Trojan.SMSSend.2726 | 0.44% |

| 17 | Trojan.Fraudster.261 | 0.42% |

| 18 | Tool.InstallToolbar.74 | 0.41% |

| 19 | Trojan.MulDrop3.49657 | 0.40% |

| 20 | Adware.Downware.179 | 0.39% |