Windowsユーザーを狙う新たなバックドア

ウイルスアラート | 全てのニュース | ウイルスデータベース

2016年5月6日

株式会社Doctor Web Pacific

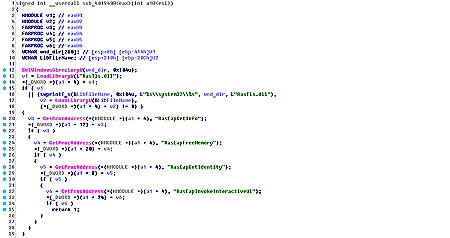

このトロイの木馬は特別なマクロを含んだMicrosoft Excelファイルとしてドロッパーによって拡散されています。このマクロは自己解凍型のアーカイブをバイト単位で収集し、それらを実行します。アーカイブにはシマンテックの有効なデジタル署名を持った実行ファイルや、トロイの木馬の主な機能が全て組み込まれたダイナミックライブラリが含まれています。BackDoor.Apper.1は実行ファイルを自動起動するように登録し、起動されたファイルは感染したコンピューターのメモリ内に悪意のあるライブラリをロードします。

BackDoor.Apper.1は主に、コンピューター上に保存されたファイルを盗む目的で設計されています。悪意のあるアプリケーションが自動起動に登録されると、トロイの木馬は元のファイルを削除します。

起動されるとBackDoor.Apper.1はキーロガーとして動作し、キー入力を監視して暗号化ファイルに記録します。また、ファイルシステムを監視することもできます。トロイの木馬によって監視されるフォルダへのパスがコンピューターの設定ファイルに含まれていた場合、それらのフォルダに加えられた全ての変更がBackDoor.Apper.1によって記録され、サーバーへ送信されます。

サーバーへの接続前に、バックドアは感染したコンピューター上でコンピューター名、OSバージョン、プロセッサやRAM、ドライブに関する情報を収集します。これらの情報をサーバーへ送信した後、トロイの木馬はコンピューターのドライブに関するさらに詳しいデータを収集し、キーロガーファイルと一緒にサイバー犯罪者へ送信します。その後、BackDoor.Apper.1はサーバーからのコマンドを待ちます。

コマンドを受け取るため、トロイの木馬はサーバーに対して特別なリクエストを送信します。その後、受け取ったコマンドに従って、特定のファイルや指定されたフォルダに関する情報を送信する、ファイルを削除またはファイルの名前を変更する、新しいフォルダを作成する、スクリーンショットを撮影して犯罪者へ送信する、などの動作を実行することができます。

Dr.WebはBackDoor.Apper.1を検出・削除します。そのため、Dr.Webユーザーに危害が及ぶことはありません。