2022年5月のモバイルマルウェアレビュー

2022年6月15日

株式会社Doctor Web Pacific

Google Playからは5月を通して新たなマルウェアが拡散され、それらの中にはユーザーを有料モバイルサービスに登録するトロイの木馬 Android.Subscription や偽アプリ Android.FakeApp 、アドウェア型トロイの木馬 Android.HiddenAds 、Facebookユーザーからパスワードを盗む Android.PWS.Facebook が含まれていました。

5月の主な傾向

- トロイの木馬

Android.Spy.4498 の活動が減少 - アドウェア型トロイの木馬の活動が増加

- Google Playで新たなマルウェアを発見

Dr.Web for Androidによる統計

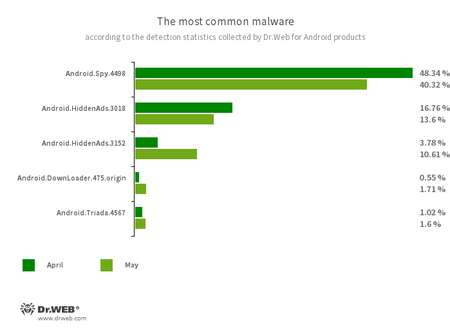

- Android.Spy.4498

- 他のアプリの通知内容を盗むトロイの木馬です。アプリをダウンロードしてインストールするようユーザーに促したり、さまざまなダイアログボックスを表示したりすることもできます。

- Android.HiddenAds.3018

- Android.HiddenAds.3152

- 迷惑な広告を表示させるよう設計されたトロイの木馬です。無害でポピュラーなアプリを装って拡散されます。別のマルウェアによってシステムディレクトリ内にインストールされる場合もあります。通常、これらのトロイの木馬はAndroidデバイス上に侵入すると 自身の存在をユーザーから隠そうとします(ホーム画面からアイコンを「隠す」など)。

- Android.DownLoader.475.origin

- 別のマルウェアや不要なソフトウェアをダウンロードするトロイの木馬です。Google Play 上の一見無害なアプリや悪意のあるWebサイトに隠されている場合があります。

- Android.Triada.4567.origin

- さまざまな悪意のある動作を実行する多機能なトロイの木馬です。このマルウェアは他のアプリのプロセスを感染させるトロイの木馬ファミリーに属します。亜種の中にはAndroidデバイスの製造過程で犯罪者によってファームウェア内に組み込まれているものもあります。さらに、保護されたシステムファイルやフォルダにアクセスするために脆弱性を悪用するものもあります。

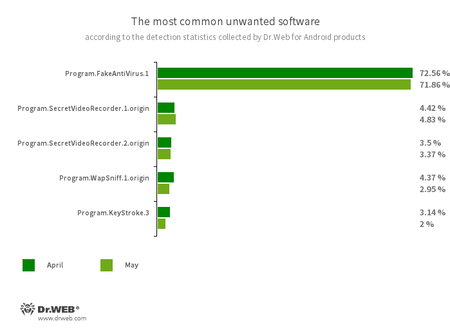

- Program.FakeAntiVirus.1

- アンチウイルスソフトウェアを模倣するアドウェアアプリケーションの検出名です。これらのアプリは存在しない脅威について偽の通知をすることでユーザーを騙し、完全版を購入するために料金を支払うよう要求する場合があります。

- Program.SecretVideoRecorder.1.origin

- Program.SecretVideoRecorder.2.origin

- Androidデバイスの内蔵カメラを使用して周囲の動画や写真を撮影するよう設計されたアプリケーションの、さまざまな亜種の検出名です。撮影中であることを知らせる通知を無効にしたり、アプリのアイコンと表示名を偽のものに置き換えたりすることができ、密かに動作することが可能です。これらの機能により、潜在的に危険なソフトウェアと見なされます。

- Program.WapSniff.1.origin

- WhatsAppのメッセージを傍受するように設計されたAndroidプログラムです。

- Program.KeyStroke.3

- キーストロークを傍受する機能を持った、Android向けアプリケーションです。一部の亜種は着信SMSを追跡したり、通話履歴にアクセスしたり、通話を録音したりすることもできます。

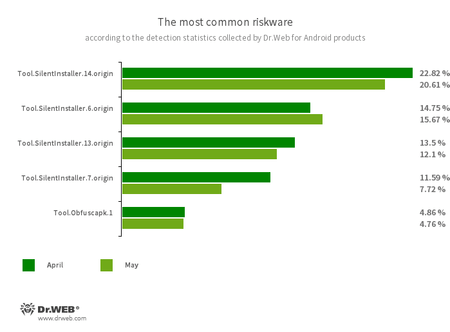

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.7.origin

- アプリケーションがAPKファイルをインストールせずに実行することを可能にする、リスクウェアプラットフォームです。メインのOSに影響を及ぼさない仮想ランタイム環境を作成します。

- Tool.Obfuscapk.1.origin

- Androidアプリケーションを不正な改変やリバースエンジニアリングから保護するよう設計されたパッカーツールです。このツール自体は悪意のあるものではありませんが、無害なアプリケーションだけでなく悪意のあるアプリケーションを保護するために使用される可能性があります。

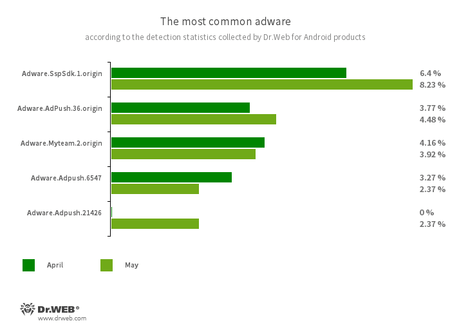

Androidアプリケーション内に組み込まれ、モバイルデバイス上に迷惑な広告を表示させるプログラムモジュールです。属するファミリーやそれぞれの亜種によって、フルスクリーンモードで広告を表示させて他のアプリケーションのウィンドウをブロックする、さまざまな通知を表示させる、ショートカットを作成する、Webサイトを開くなどの動作を実行することができます。

- Adware.SspSdk.1.origin

- Adware.AdPush.36.origin

- Adware.Adpush.6547

- Adware.Adpush.2146

- Adware.Myteam.2.origin

Google Play上の脅威

5月、Doctor WebのスペシャリストはGoogle Play上で多数の脅威を発見しました。それらの中にはアドウェア型トロイの木馬 Android.HiddenAds.3158 と Android.HiddenAds.3161 が含まれていました。

Android.HiddenAds.3158 は壁紙画像集アプリ「Wild & Exotic Animal Wallpaper」として拡散されていました。アプリのアイコンを目立たないものに置き換え、名前も「SIM Tool Kit」に変更することでユーザーに気づかれないようにしています。また、このアプリはバッテリー節約機能の除外リストに自身を追加する権限をユーザーに要求します。これにより、ユーザーが長期間アプリを使用していない場合でもトロイの木馬が広告を表示させることが可能になります。

Android.HiddenAds.3161 は懐中電灯アプリ「Magnifier Flashlight」を装って拡散されていました。ホーム画面のアプリ一覧から自身のアイコンを隠し、広告動画やバナーを定期的に表示させます。以下の画像はそのような広告の例です。

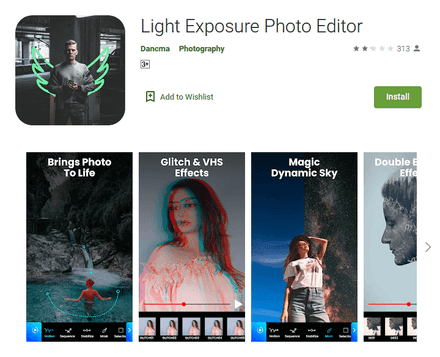

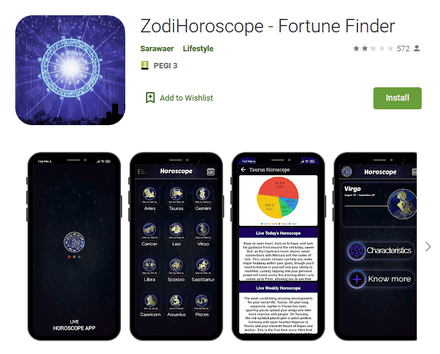

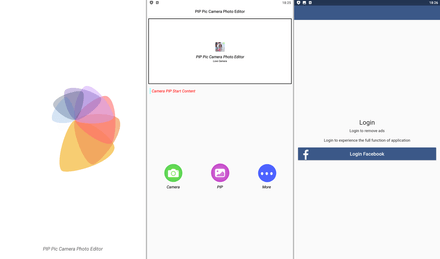

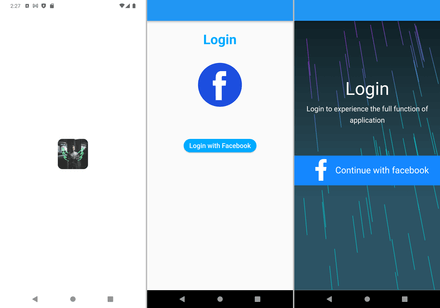

Facebookアカウントをハッキングするためのデータを盗むよう設計された新たなトロイの木馬も発見されました。 これらは「PIP Pic Camera Photo Editor(Android.PWS.Facebook.142)」、「PIP Camera 2022(Android.PWS.Facebook.143)」、「Camera Photo Editor (Android.PWS.Facebook.144)」、「Light Exposure Photo Editor (Android.PWS.Facebook.145)」などの画像編集アプリや、占星術(ホロスコープ)関連アプリ「ZodiHoroscope - Fortune Finder(Android.PWS.Facebook.141)」を装って拡散されていました。

これらトロイの木馬はさまざまな口実を設けて(アプリの全機能を使用するため、アプリ内広告を無効にするためなど)、Facebookアカウントにログインするようユーザーに促します。その後、ユーザーが入力したログインやパスワードなどの認証情報をハイジャックし、サイバー犯罪者に送信します。

ユーザーを有料モバイルサービスに登録する Android.Subscription ファミリーに属する新たなトロイの木馬も発見されています。そのうちの一つはデータ復旧アプリ「Recovery」を装って拡散され、また別の一つはゲーム「Driving Real Race」を装って拡散されていました。それぞれ Android.Subscription.9、 Android.Subscription.10 としてDr.Webウイルスデータベースに追加されています。いずれもさまざまなアフィリエイトサービスのサイトを開き、そこでユーザーをサブスクリプションに登録します。

また、偽アプリも引き続き拡散されています。そのうちの一つは社会的給付や金銭的補償に関する情報を検索してすぐに給付金を受け取ることができると謳うアプリ「Компенсация НДС(Android.FakeApp.949)」を装い、ロシアのユーザーを標的として拡散されていました。実際には、この偽アプリはユーザーから個人情報と金銭を詐取するための詐欺サイトを開きます。

また別の偽アプリは、ソーシャルメディアサービス「OnlyFans」のプライベート(クローズド)プロファイルと有料コンテンツに無料でアクセスできると謳うアプリ「Only Fans App OnlyFans Android」を装っていました。

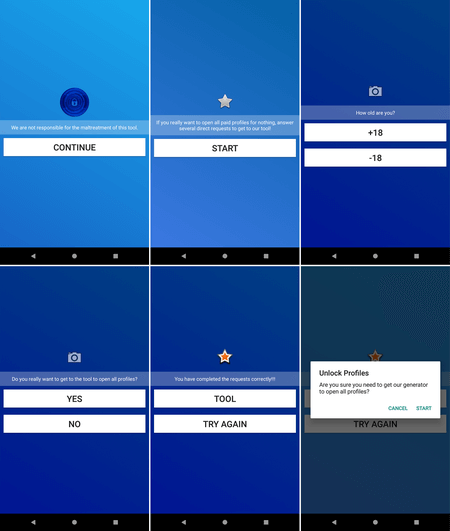

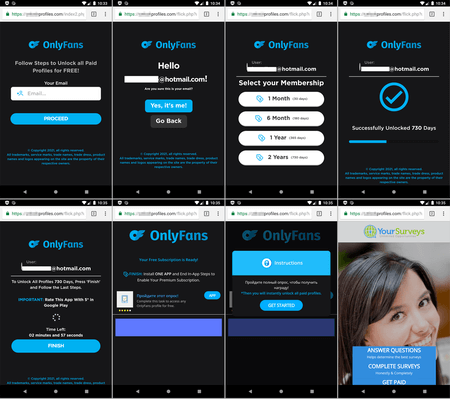

ユーザーはまず短いアンケートに答えるよう求められ、次にアプリが詐欺サイトを開きます。このサイトではアクセス取得のプロセスがシミュレートされます。この詐欺スキームでは被害者はゲームやアプリのインストールなどといったさまざまなタスクを完了させてオンラインアンケートに回答するよう求められますが、その後もアクセスできるようにはなりません。一方で、ユーザーがタスクを完了させることで詐欺師はアフィリエイトサービスから報酬を受け取ります。この偽アプリは Android.FakeApp.951 としてDr.Webウイルスデータベースに追加されました。

以下の画像は、ユーザーを詐欺サイトに誘い込むよう設計された、アプリ内に表示されるアンケートです。

次の画像は、詐欺サイトからコンテンツへのアクセスを「取得」する画面です。

お使いのAndroidデバイスをマルウェアや不要なプログラムから保護するために、Dr.Web for Androidをインストールすることをお勧めします。

ご利用のAndroidを守る必要があります。

Dr.Webを利用してみませんか?

- Android向けロシア初のアンチウイルス

- Google Playからのダウンロード数が、1.4億件を突破しました

- 個人向けDr.Web製品のユーザーは、無料でご利用いただけます