2020年9月のモバイルマルウェアレビュー

2020年10月23日

株式会社Doctor Web Pacific

Dr.Web for Androidによって収集された統計によると、2020年9月にAndroidデバイス上で検出された脅威の数は8月と比較して3.75%増加しています。マルウェアとリスクウェアの検出数はそれぞれ5.58%、4.98%増加し、一方でアドウェアと不要なソフトウェアの検出数はそれぞれ6.22%、8.83%減少しています。

Google Playでは新たな悪意のあるアプリが複数発見されました。それらの中には、任意のコードを実行し被害者を有料サービスに登録させるトロイの木馬 Android.Joker ファミリーの亜種が含まれていました。また、広告を表示させるクリッカー型トロイの木馬 Android.Click.978 や、フィッシングその他の攻撃に使用される多機能トロイの木馬 Android.Triada.545.origin も拡散されました。

9月の主な傾向

- Androidデバイス上で検出される脅威の数が増加

- Google Playから新たな脅威が拡散される

Dr.Web for Androidによる統計

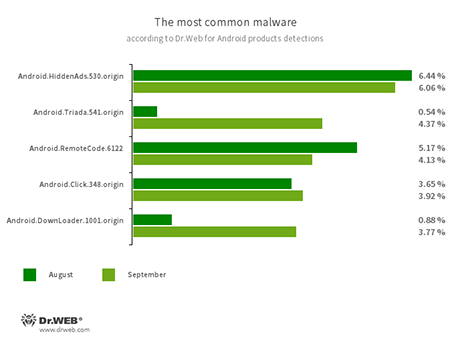

- Android.HiddenAds.530.origin

- 迷惑な広告を表示させるよう設計されたトロイの木馬です。ポピュラーなアプリを装って拡散されます。別のマルウェアによってシステムディレクトリ内にインストールされる場合もあります。

- Android.Triada.541.origin

- 様々な悪意のある動作を実行する多機能なトロイの木馬です。このマルウェアは他のアプリのプロセスを感染させるトロイの木馬ファミリーに属します。亜種の中にはAndroidデバイスの製造過程で犯罪者によってファームウェア内に組み込まれているものもあります。

- Android.RemoteCode.6122

- 任意のコードをダウンロードして実行するように設計された悪意のあるアプリケーションです。亜種によって、さまざまなWebサイトを開く、リンクを辿る、広告バナーをクリックする、ユーザーを有料サービスに登録させるなどの動作を実行することができます。

- Android.Click.348.origin

- 自動的にWebサイトを開き、リンクや広告バナーをクリックするトロイの木馬です。ユーザーに疑いを抱かれないよう、無害なアプリを装って拡散される場合があります。

- Android.DownLoader.1001.origin

- 別のマルウェアや不要なソフトウェアをダウンロードするトロイの木馬です。Google Play 上の一見無害なアプリや悪意のあるWebサイトに隠されている場合があります。

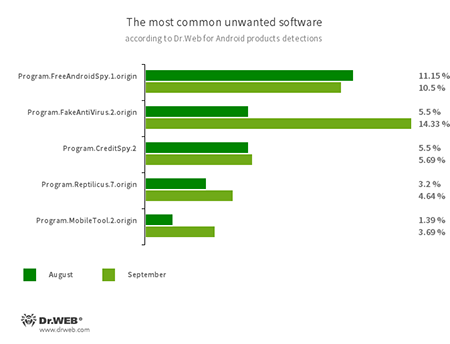

- Program.FreeAndroidSpy.1.origin

- Program.Reptilicus.7.origin

- Program.MobileTool.2.origin

- Androidユーザーのアクティビティを監視するスパイウェアです。サイバースパイツールとして使用される可能性があります。デバイスの位置情報を追跡する、SMSやソーシャルメディアメッセージから情報を収集する、文書や写真、動画をコピーする、通話の盗聴を行うなどの動作を実行することができます。

- Program.FakeAntiVirus.2.origin

- アンチウイルスソフトウェアを模倣するアドウェアアプリケーションです。これらのアプリは存在しない脅威について偽の通知をすることでユーザーを騙し、完全版を購入するために料金を支払うよう要求する場合があります。

- Program.CreditSpy.2

- 個人情報に基づいてユーザーの信用格付けを行うよう設計されたプログラムの検出名です。SMSメッセージ、電話帳の連絡先情報、通話履歴などの情報を収集してリモートサーバーに送信します。

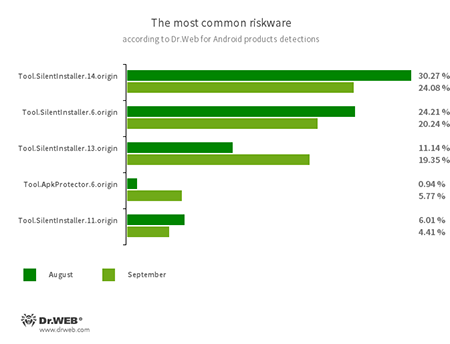

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.11.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.14.origin

- アプリケーションがAPKファイルをインストールせずに実行することを可能にする、リスクウェアプラットフォームです。メインのOSに影響を及ぼさない仮想ランタイム環境を作成します。

- Tool.ApkProtector.6.origin

- ApkProtectorソフトウェアパッカーによって保護されたAndroidアプリの検出名です。このパッカー自体は悪意のあるものではありませんが、マルウェアや不要なアプリケーションをアンチウイルスソフトウェアによって検出されにくくする目的で、サイバー犯罪者によって使用される可能性があります。

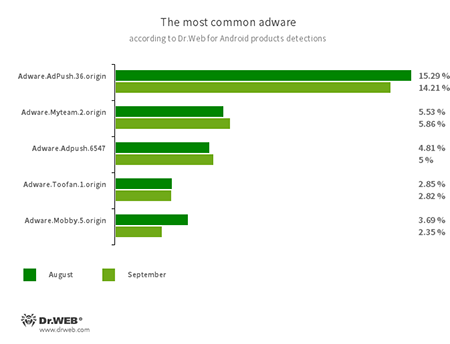

Androidアプリケーション内に組み込まれ、モバイルデバイス上に迷惑な広告を表示させるプログラムモジュールです。属するファミリーやそれぞれの亜種によって、フルスクリーンモードで広告を表示させて他のアプリケーションのウィンドウをブロックする、さまざまな通知を表示させる、ショートカットを作成する、Webサイトを開くなどの動作を実行することができます。

- Adware.Adpush.36.origin

- Adware.Adpush.6547

- Adware.Myteam.2.origin

- Adware.Toofan.1.origin

- Adware.Mobby.5.origin

Google Play上の脅威

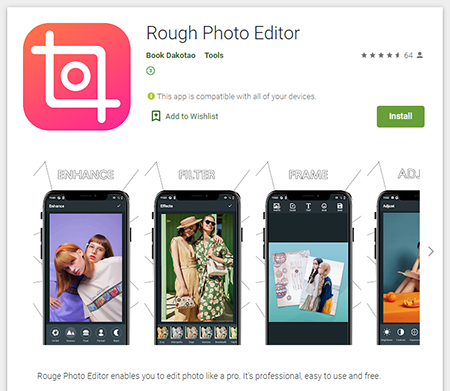

9月、トロイの木馬 Android.Joker ファミリーの新たな亜種がGoogle Play上で複数発見されました。 Android.Joker.341 と名付けられたそのうちの1つは画像編集ソフトウェアとして拡散され、このファミリーに属する他のトロイの木馬と同様、任意のコードをダウンロードして実行し、ユーザーを有料サービスに登録させ、受信する通知から確認コードを盗むことができます。

起動されると、このトロイの木馬は感染したデバイスで使用されているCPUアーキテクチャに応じて自身のapkファイル内に隠されているネイティブライブラリの1つをメモリにロードします。それらはDr.Webアンチウイルスによって Android.Joker.339 および Android.Joker.340 として検出されます。

ロードされたライブラリは、悪意のある Android.Joker.177.origin モジュールをトロイの木馬本体から抽出し、 Android.Joker.192.origin モジュールをリモートサーバーからダウンロードします。 Android.Joker.192.origin は通知コンテンツへのアクセスを取得し、別のモジュール Android.Joker.107.origin をダウンロードします。このモジュールには、メインとなる悪意のある機能が含まれています。

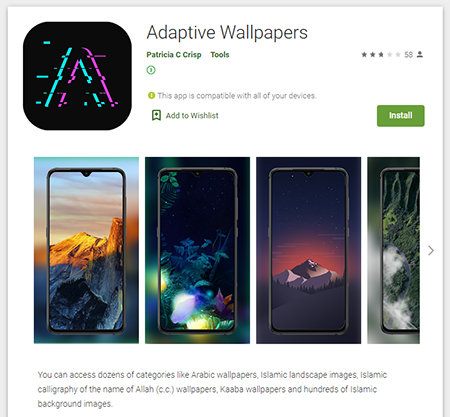

その後、同様なトロイの木馬が画像集アプリとして拡散されていることがマルウェアアナリストによって発見され、 Android.Joker.344 としてウイルスデータベースに追加されました。

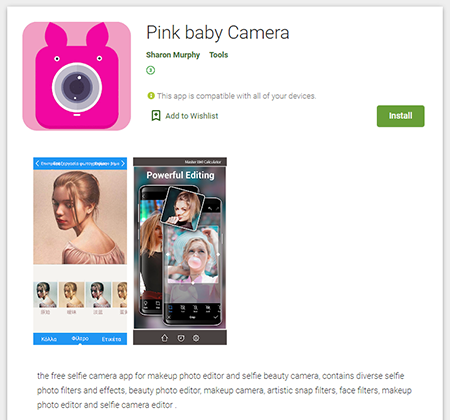

Google Playでは危険なAndroid.Triadaファミリーに属する多機能トロイの木馬 Android.Triada.545.origin も発見されています。このトロイの木馬はカメラアプリに隠されていました。

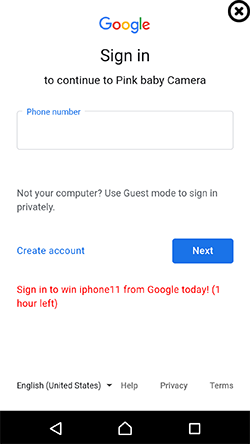

Android.Triada.545.origin の持つ機能の1つがフィッシングです。起動されると、このトロイの木馬はGoogleサービス認証ウィンドウを表示させ、アプリを使用するためと称して、機密情報を入力してアカウントにサインインするよう要求します。このウィンドウには、「サインインして新しいスマートフォンをもらおう」という内容の偽の広告文も表示され、ユーザーをさらに惑わします。これらはすべてトリックであり、入力した情報はサイバー犯罪者へと送信されます。

さらに、 Android.Triada.545.origin は任意のコードをダウンロードして実行したり、着信通知を傍受してPINコードなどの情報を盗んだりすることもできます。

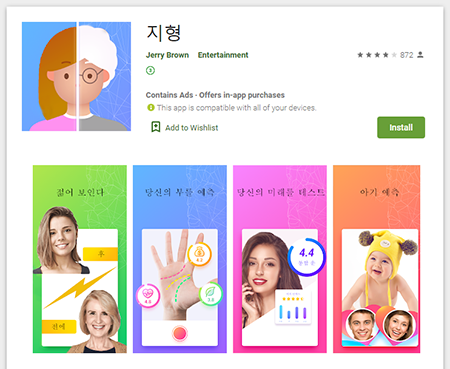

9月にGoogle Playで発見されたもう1つの脅威は、占いアプリとして拡散されていたクリッカー型トロイの木馬 Android.Click.978 です。起動されると、このトロイの木馬はホーム画面のアプリケーションリストから自身のアイコンを隠し、広告を表示させます。これらの広告は悪意のあるソフトウェアが閉じられた後もなお表示され続けます。また、 Android.Click.978 はWebサイトを開いてそこにあるリンクやバナーを自動的にクリックします。

お使いのAndroidデバイスをマルウェアや不要なプログラムから保護するために、Dr.Web for Androidをインストールすることをお勧めします。

ご利用のAndroidを守る必要があります。

Dr.Webを利用してみませんか?

- Android向けロシア初のアンチウイルス

- Google Playからのダウンロード数が、1.4億件を突破しました

- 個人向けDr.Web製品のユーザーは、無料でご利用いただけます