2020年8月12日

株式会社Doctor Web Pacific

Google Play上では、7月を通して新しい悪意のあるアプリが検出されています。そのうちの1つであるバンキング型トロイの木馬 Android.Banker.3259 はSMSマネージャーを装って拡散されていました。そのほか、広告バナーを表示させるアドウェア型トロイの木馬 Android.HiddenAds ファミリーの新たな亜種や、ユーザーを有料サービスに登録させ任意のコードを実行する危険なトロイの木馬 Android.Joker ファミリーの新たな亜種も発見されています。

7月の主な傾向

- Androidデバイス上で検出される脅威の数が減少

- Google Play上で新たな脅威を発見

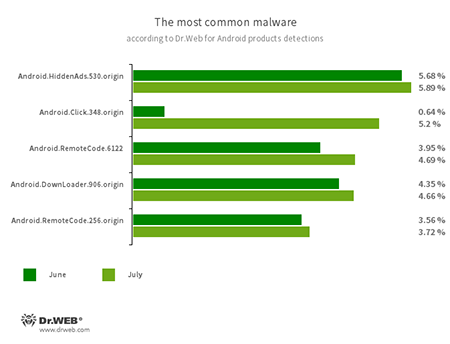

- Android.HiddenAds.530.origin

- 迷惑な広告を表示させるよう設計されたトロイの木馬です。ポピュラーなアプリを装って拡散されます。別のマルウェアによってシステムディレクトリ内にインストールされる場合もあります。

- Android.Click.348.origin

- 自動的にWebサイトを開き、リンクや広告バナーをクリックするトロイの木馬です。ユーザーに疑いを抱かれないよう、無害なアプリを装って拡散される場合があります。

- Android.RemoteCode.6122

- Android.RemoteCode.256.origin

- 任意のコードをダウンロードして実行するように設計された悪意のあるアプリケーションです。亜種によって、さまざまなWebサイトを開く、リンクを辿る、広告バナーをクリックする、ユーザーを有料サービスに登録させるなどの動作を実行することができます。

- Android.DownLoader.906.origin

- 別のマルウェアや不要なソフトウェアをダウンロードするトロイの木馬です。Google Play 上の一見無害なアプリや悪意のあるWebサイトに隠されている場合があります。

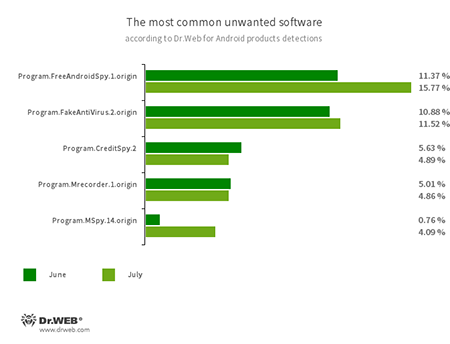

- Program.FreeAndroidSpy.1.origin

- Program.Mrecorder.1.origin

- Program.MSpy.14.origin

- Androidユーザーのアクティビティを監視し、サイバースパイ活動用のツールとして使用される可能性のあるスパイウェアです。デバイスの位置情報を追跡する、SMSやソーシャルネットワーク上のメッセージから情報を収集する、文書や写真、動画をコピーする、通話の盗聴を行うなどの動作を実行することができます。

- Program.FakeAntiVirus.2.origin

- アンチウイルスソフトウェアを模倣するアドウェアアプリケーションです。これらのアプリは存在しない脅威について偽の通知をすることでユーザーを騙し、完全版を購入するために料金を支払うよう要求する場合があります。

- Program.CreditSpy.2

- 個人情報に基づいてユーザーの信用格付けを行うよう設計されたプログラムです。SMSメッセージ、電話帳の連絡先情報、通話履歴などの情報を収集してリモートサーバーに送信します。

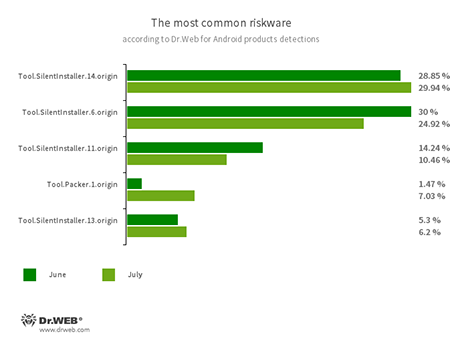

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.11.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.14.origin

- アプリケーションがAPKファイルをインストールせずに実行することを可能にする、リスクウェアプラットフォームです。メインのOSに影響を及ぼさない仮想ランタイム環境を作成します。

- Tool.Packer.1.origin

- Androidアプリケーションを不正な改変やリバースエンジニアリングから保護するよう設計されたパッカーツールです。このツール自体は悪意のあるものではありませんが、無害なアプリケーションだけでなく悪意のあるアプリケーションを保護するために使用される可能性があります。

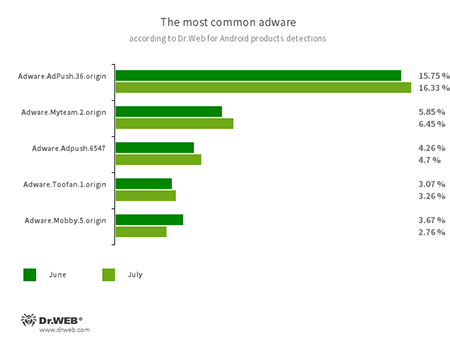

Androidアプリケーション内に組み込まれ、モバイルデバイス上に迷惑な広告を表示させるプログラムモジュールです。属するファミリーやそれぞれの亜種によって、フルスクリーンモードで広告を表示させて他のアプリケーションのウィンドウをブロックする、さまざまな通知を表示させる、ショートカットを作成する、Webサイトを開くなどの動作を実行することができます。

- Adware.Adpush.36.origin

- Adware.Adpush.6547

- Adware.Myteam.2.origin

- Adware.Mobby.5.origin

- Adware.Toofan.1.origin

Google Play上の脅威

7月にGoogle Play上で発見された脅威の中には、 Android.HiddenAds マルウェアファミリーに属する新たな亜種Android.HiddenAds.2190 と Android.HiddenAds.2193 が含まれていました。これらのマルウェアは画像編集ソフトウェアを装って拡散されていました。

このファミリーに属する他のトロイの木馬と同様、これらのマルウェアは起動されるとホーム画面のアプリ一覧から自身のアイコンを隠し、ユーザーによって簡単に削除されることのないようにします。その後、他のアプリやOSのユーザーインターフェースの前面に迷惑な広告を表示させます。

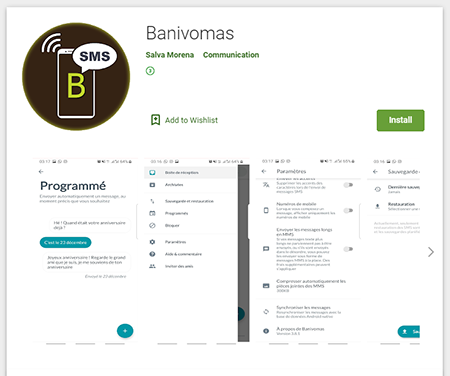

7月にGoogle Play上で発見されたまた別のトロイの木馬は Android.Joker.279 と名付けられました。このトロイの木馬はSMSで使用されるアプリケーションを装って拡散され、起動されると被害者を有料サービスに登録させます。また、任意のコードを実行する機能も備えています。

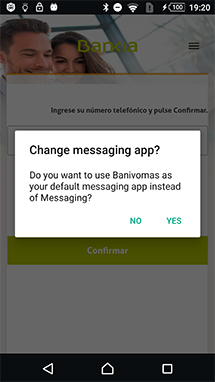

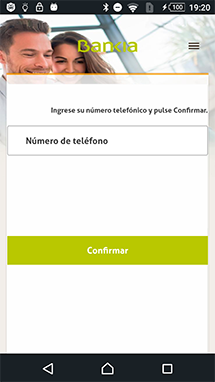

そのほか、新たなバンキング型トロイの木馬 Android.Banker.3259 も発見されています。このバンキング型トロイの木馬はオープンソースのSMSメッセンジャーを基に作成されていました。

起動されると、このトロイの木馬はリモートサーバーに接続してコマンドを待ちます。その後、受け取ったコマンドに応じて、無害なアプリケーションとして動作を続けるか、またはフィッシングウィンドウを表示してユーザーから個人情報を盗もうとします。 Android.Banker.3259 はすべての送受信SMSをFirebaseクラウドデータベースに保存します。サイバー犯罪者はこれらのメッセージから取得した情報を使用して、さらなる新たな攻撃を行うことが可能になります。

お使いのAndroidデバイスをマルウェアや不要なプログラムから保護するために、Dr.Web for Androidをインストールすることをお勧めします。

ご利用のAndroidを守る必要があります。

Dr.Webを利用してみませんか?

- Android向けロシア初のアンチウイルス

- Google Playからのダウンロード数が、1.4億件を突破しました

- 個人向けDr.Web製品のユーザーは、無料でご利用いただけます