2019年9月のウイルスレビュー

2019年10月11日

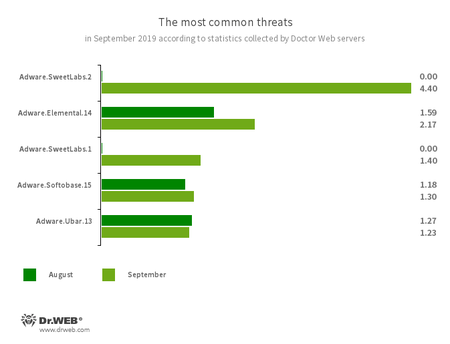

株式会社Doctor Web Pacific

Dr.Webサーバーの統計によると、9月には8月と比較して検出された脅威の合計数に19.96%の増加が見られました。一方で、ユニークな脅威の数は50.45%減少しています。ユーザーを脅かした脅威の多くをアドウェア、ソフトウェアのダウンローダやインストーラが占めていました。メールトラフィック内では、依然としてMicrosoft Officeドキュメントの脆弱性を悪用する脅威が多く検出されています。

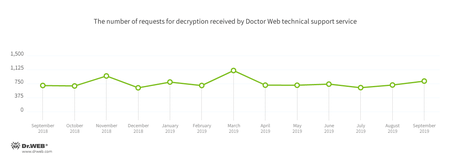

Doctor Webテクニカルサポートサービスに寄せられたデータ復号化のリクエストは増加し、最も多く検出されたランサムウェアは Trojan.Encoder.858 でリクエスト全体の16.60%を占めていました。また、非推奨サイトおよび悪意のあるサイトのデータベースには、8月に比べてほぼ2倍となる数のインターネットアドレスが追加されています。

9月の主な傾向

- 暗号化ランサムウェアによる攻撃を受けるユーザー数が増加

- 広告を表示するトロイの木馬とアドウェアが依然として最も多く検出される脅威となる

Doctor Web統計サーバーによる統計

9月に最も多く検出された脅威

- Adware.SweetLabs.1

- Adware.SweetLabs.2

- Adware.Opencandyの作成者による、Windows GUIの代替アプリケーションストアとアドオンです。

- Adware.Elemental.14

- リンクを置き換えることによってファイル共有サービスからダウンロードされるアドウェアです。ユーザーは通常のファイルの代わりに、迷惑な広告を表示させ、不要なソフトウェアをインストールするアプリケーションを受け取ります。

- Adware.Softobase.15

- 古くなったソフトウェアを拡散させ、ブラウザの設定を変更するアドウェアインストーラです。

- Adware.Ubar.13

- ユーザーのデバイス上に不要なプログラムをインストールするよう設計されたTorrentクライアントです。

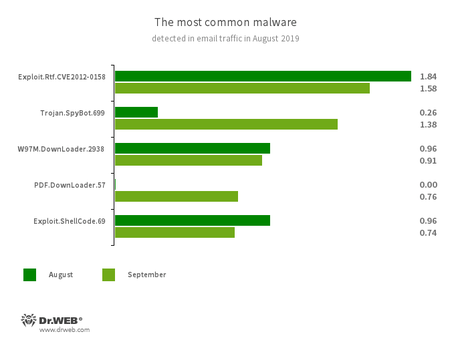

メールトラフィック内で検出された脅威の統計

- Exploit.Rtf.CVE2012-0158

- 改変されたMicrosoft Officeドキュメントで、悪意のあるコードを実行するために脆弱性 CVE2012-0158 を悪用します。

- Trojan.SpyBot.699

- キーボードで入力された文字を盗むスパイウェア型トロイの木馬(キーロガー)です。

- W97M.DownLoader.2938

- オフィスアプリケーションの脆弱性を悪用するダウンローダ型トロイの木馬ファミリーです。感染させたコンピューター上に別の悪意のあるプログラムをダウンロードします。

- PDF.DownLoader.57 (新しい脅威)

- 特別に生成されたPDFドキュメントによって拡散されるダウンローダ型トロイの木馬のファミリーに属するトロイの木馬です。

- Exploit.ShellCode.69

- CVE-2017-11882 と呼ばれる脆弱性を悪用する、また別の悪意のあるMicrosoft Office Wordドキュメントです。

暗号化ランサムウェア

9月には8月と比較して、暗号化ランサムウェアに感染したユーザーからDoctor Webテクニカルサポートサービスに寄せられるデータ復号化のリクエストが14.59%増加しました。

最も多かった問い合わせは、以下の暗号化ランサムウェアに感染したユーザーからのものでした:

- Trojan.Encoder.858 — 16.60%

- Trojan.Encoder.11464 — 6.93%

- Trojan.Encoder.11539 — 5.04%

- Trojan.Encoder.25574 — 2.94%

- Trojan.Encoder.10700 — 2.52%

- Trojan.Encoder.567 — 1.89%

- Trojan.Encoder.24383 — 1.47%

Dr.Web Security Space for Windows 暗号化ランサムウェアに対する保護

危険なWebサイト

2019年9月に非推奨サイトとしてDr.Webデータベースに追加されたURLの数は238,637件となっています。

| 2019年8月 | 2019年9月 | 推移 |

|---|---|---|

| + 204,551 | + 238,637 | + 16.66% |

モバイルデバイスを脅かす悪意のあるプログラムや不要なプログラム

9月には、Google Play上で多くのマルウェアが検出されました。初旬にはブラジルのユーザーを標的としたバンキング型トロイの木馬 Android.Banker.347.origin が発見されています。このトロイの木馬は確認コードを含んだSMSメッセージを傍受し、犯罪者からのコマンドに従って不正なサイトを開くことができます。9月下旬には Android.Banker.352.origin と名付けられたまた別のバンキング型トロイの木馬が発見されました。このトロイの木馬は仮想通貨取引所 YoBit(ヨービット)のユーザーから認証情報を盗みます。

Google Playからは、悪意のあるアプリケーションをダウンロードするダウンローダ型トロイの木馬 Android.DownLoader.920.origin と Android.DownLoader.921.origin も拡散されていました。また、アドウェア型トロイの木馬 Android.HiddenAds のほか、 Android.Joker ファミリーに属するトロイの木馬の亜種も複数発見されています。 Android.Joker はユーザーを高額なサービスに登録させ、SMSを傍受し、感染したデバイスの電話帳のデータをサイバー犯罪者に送信します。さらに、補助モジュールをダウンロードして起動させ、任意のコードを実行することもできます。

そのほか、サイバースパイ行為を行うよう設計されたリスクウェアの新たなバージョンがDoctor Webのウイルスアナリストによって発見されています。

9月の注目に値するモバイルセキュリティに関するイベントは以下のとおりです。

- Google Playから拡散されるマルウェア

- スパイウェアの新たなバージョンを発見

モバイルデバイスを標的とする悪意のあるプログラムや不要なプログラムに関する詳細はこちらのレビューをご覧ください。