2019年5月8日

株式会社Doctor Web Pacific

Dr.Web の統計によると、4月には3月と比較してユニークな脅威の数に39.44%の減少が見られました。検出されたすべての脅威の合計数は14.96%減少しています。メールトラフィック内で検出されるマルウェアは、依然としてMicrosoft Officeプログラムの脆弱性を悪用したものが主流となっています。3月に見られた悪意のあるプログラムや不要なプログラムに関する傾向は4月も続き、検出された脅威の大半を悪意のあるブラウザ拡張機能、不要なプログラム、アドウェアが占めています。

非推奨サイトの数は28.04%増加しています。そのようなサイトの1つは動画や音声の編集ソフトウェアと一緒にバンキング型トロイの木馬とスティーラーを拡散させていました。Doctor Webでは4月の初めにこの脅威について記事を掲載しています。また、Doctor Webでは大手国際企業の公式アドレスから送信されるフィッシングニュースレターについても注意を喚起しています。

4月の主な傾向

- マルウェア拡散活動の減少

- Dr.Webの非推奨サイトのデータベースに追加されたドメイン名の数が増加

4月の脅威

Doctor Webは、動画や音声の編集ソフトウェアを配信する人気のWebサイトが侵害されていることについてユーザーに注意を促しました。ハッカーはサイト上のダウンロードリンクをハイジャックし、編集ソフトウェアと一緒に危険なバンキング型トロイの木馬である Win32.Bolik.2 と Trojan.PWS.Stealer (KPOT Stealer)が訪問者のデバイス上にダウンロードされるようにしていました。このトロイの木馬のファミリーは、Webインジェクション、トラフィックの横取り、キーロギングを実行し、さまざまな銀行クライアントシステムから情報を盗むよう設計されています。後日、ハッカーはトロイの木馬 Win32.Bolik.2 を別のマルウェアである Trojan.PWS.Stealer (KPOT Stealer)に変更しています。

Doctor Web統計サーバーによる統計

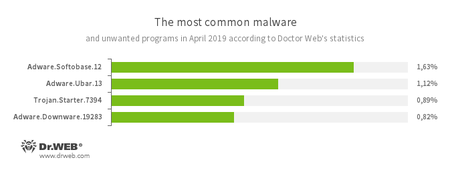

4月の脅威:

- Adware.Softobase.12

- 古くなったソフトウェアを拡散させ、ブラウザの設定を変更するアドウェアインストーラです。

- Adware.Ubar.13

- ユーザーのデバイス上に不要なプログラムをインストールするよう設計されたTorrentクライアントです。

- Trojan.Starter.7394

- 被害者のデバイス上で別の悪意のあるソフトウェアを実行するよう設計されたトロイの木馬です。

- Adware.Downware.19283

- 通常、海賊版ソフトウェアのインストーラとして拡散されているアドウェアの一種です。インストールされるとブラウザの設定を変更し、さらに、ユーザーの許可なしに別のソフトウェアをインストールする場合もあります。

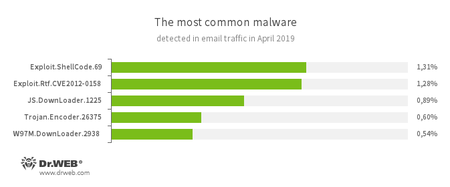

メールトラフィック内で検出された脅威の統計

- Exploit.ShellCode.69

- 改変されたMicrosoft Office Wordドキュメントで、悪意のあるコードを実行するために脆弱性 CVE-2017-11882 を悪用します。

- Exploit.Rtf.CVE2012-0158

- CVE2012-0158と呼ばれる脆弱性を悪用する、また別の悪意のあるMicrosoft Office Wordドキュメントです。

- JS.DownLoader.1225

- コンピューター上に別のマルウェアをダウンロードしてインストールするよう設計された、 JavaScriptで書かれた様々な悪意のあるコードです。

- Trojan.Encoder.26375

- ファイルを暗号化し、データを復元するために身代金を要求する暗号化ランサムウェアトロイの木馬ファミリーに属する悪意のあるプログラムです。

- W97M.DownLoader.2938

- Officeアプリケーションの脆弱性を悪用するダウンローダ型トロイの木馬のファミリーです。感染させたシステムに別の悪意のあるプログラムをダウンロードするよう設計されています。

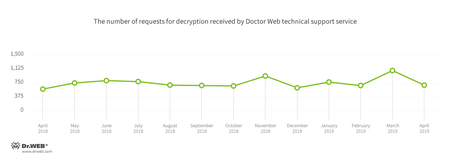

暗号化ランサムウェア

2019年4月に最も多かったDoctor Webテクニカルサポートサービスへの問い合わせは、以下の暗号化ランサムウェアに感染したユーザーからのものでした:

- Trojan.Encoder.858 — 17.95%

- Trojan.Encoder.18000 — 14.65%

- Trojan.Encoder.11464 — 7.69%

- Trojan.Archivelock — 5.49%

- Trojan.Encoder.567 — 3.85%

- Trojan.Encoder.11539 — 3.85%

- Trojan.Encoder.25574 — 2.75%

Dr.Web Security Space for Windowsは暗号化ランサムウェアから保護します。

危険なWebサイト

2019年4月に非推奨サイトとしてDr.Webデータベースに追加されたURLの数は345,999件となっています。

| 2019年3月 | 2019年4月 | 推移 |

|---|---|---|

| + 270 227 | + 345 999 | + 28.04% |

モバイルデバイスを脅かす悪意のあるプログラムや不要なプログラム

4月、Doctor WebはAndroid OSの複数のクリティカルな脆弱性を悪用する危険なトロイの木馬 Android.InfectionAds.1 について報告しました。これらの脆弱性を利用することで、 Android.InfectionAds.1 はapkファイルを感染させることができるほか、ユーザーの許可なしにプログラムをインストールしたり削除したりすることが可能です。

また、4月にはGoogle Play上でダウンローダ型トロイの木馬やクリッカーなどの新たなマルウェアに加え、インスタグラムの認証情報を盗むスティーラー Android.PWS.Instagram.4 と Android.PWS.Instagram.5 が発見されています。

そのほか、新たなバンキング型トロイの木馬がAndroidスマートフォンやタブレットのユーザーを脅かしました。その中にはトロイの木馬 Android.Banker.180.origin の新たなバージョンやその他のマルウェアが含まれていました。

4月の注目に値するモバイルセキュリティに関するイベントは以下のとおりです。

- Google Playからの悪意のあるプログラムの拡散

- バンキング型トロイの木馬の拡散