2018年11月6日

株式会社Doctor Web Pacific

10月、Doctor Webはオンラインスキャミングに関する調査の結果を公開しました。サイバー犯罪者による被害者数は1万人を超え、被害総額は2万4千ドルとなっています。

10月を通して、個人データを漏洩させると脅したうえでユーザーから金銭を要求するメールが配信されていました。スキャマーはメールアドレスとパスワードを含む登録データを複数のデータベースから入手していたと考えられます。犯罪者はそれらのアドレス宛に「パスワードを知っている。お前のコンピューターにマルウェアをインストールした」といった内容のメールを送信し、個人情報を公開されたくなければビットコインで500~850ドル支払うよう要求しています。

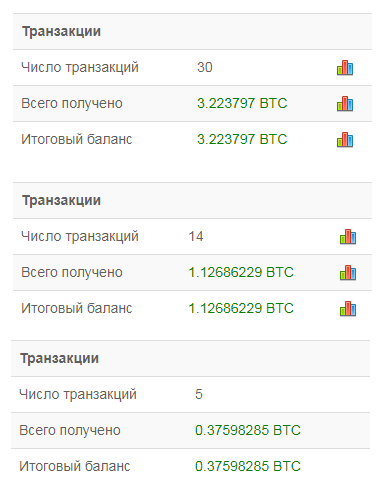

スキャマーはいくつかのビットコインウォレットを積極的に使用しており、 blockchain.comの情報から判断すると、すでに複数のユーザーが詐欺被害にあっています。

金銭を脅し取るこの手法は、このところサイバー犯罪者の間で大きな人気を集めています。犯罪者は様々な脅迫をメールで送信しますが、メールアドレスとパスワードの組み合わせは限られています。そしてもちろん、スキャマーはその情報を得るためにウイルスやトロイの木馬を使用したわけではありません。ユーザーはパスワードを変更するだけで、そのような攻撃から自分を守ることができます。

10月の主な傾向

- 危険なサイバー犯罪者の活動を明るみに出す

- インターネットユーザーに対して金銭を要求する大量スパムの配信

10月の脅威

10月、Doctor Webのエキスパートによる大規模な調査の結果が公開されました。Doctor Web のマルウェアアナリストはInvestimer、 Hyipblock、 Mmpowerという名前で知られるサイバー犯罪者の活動について分析を行いました。これらサイバー犯罪者は目的を達成するために、スティーラーやダウンローダー、バックドア、そしてクリップボードの内容を置き換えるモジュールの組み込まれたトロイの木馬マイナーを含む、幅広いマルウェアを使用しています。

Investimerは主に仮想通貨詐欺に焦点を当て、収益を得るために多岐にわたる手法を用いています。すなわち、いくつかの例として、偽の仮想通貨取引所、マイニングファーム、広告を見ることで報酬を得ることができるアフィリエイトプログラム、オンライン宝くじを作成しています。

概していえば、このサイバー犯罪者がインターネットユーザーを欺くために使用する方法は次のとおりです。被害者は様々な方法で偽のサイトに誘導され、そこでクライアントプログラムをダウンロードするよう要求されます。ここで実際にダウンロードされるのはクライアントではなく、犯罪者のコマンドに従って別のマルウェアをコンピューターにインストールするトロイの木馬です。それらのプログラム(主にスティーラー型トロイの木馬)は感染したデバイスから機密データを盗み、スキャマーは後にそれを使用して仮想通貨を盗んだり、決済システムを通じて被害者の口座から金銭を盗んだりします。

Doctor Webのアナリストは、 Investimerの違法行為による被害を受けたユーザーの数は合計で1万人を超えるとしています。また、被害額は2万3千ドルを超え、その上さらに、現在のレートで900ドルに相当する18万2千 Dogecoin以上が加わっています。この調査に関する詳細については、こちらの記事をご覧ください。

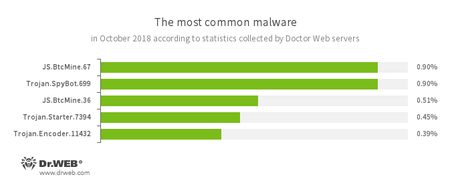

Doctor Web統計サーバーによる統計

- JS.BtcMine

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptシナリオのファミリーです。

- Trojan.SpyBot.699

- 感染したデバイスのキーボードをクリックジャックし、コマンドを実行して機密情報を盗むよう設計されたスパイウェア型トロイの木馬です。

- Trojan.Starter.7394

- 感染させたシステム内で、特定の悪意のある機能を持った実行ファイルを起動させることを主な目的としたトロイの木馬です。

- Trojan.Encoder.11432

- WannaCryとして知られる暗号化ワームです。

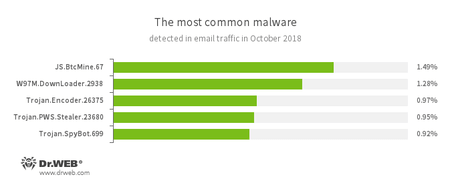

メールトラフィック内で検出された脅威の統計

- JS.BtcMine

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptシナリオのファミリーです。

- W97M.DownLoader

- オフィスアプリケーションの脆弱性を悪用するダウンローダ型トロイの木馬です。感染させたコンピューター上に別の悪意のあるプログラムをダウンロードします。

- Trojan.Encoder.26375

- ファイルを暗号化し、データを復元するために身代金を要求する暗号化ランサムウェアトロイの木馬です。

- Trojan.PWS.Stealer

- 感染したコンピューター上に保存されているパスワードやその他の個人情報を盗むよう設計されたトロイの木馬ファミリーです。

- Trojan.SpyBot.699

- 感染したデバイスのキーボードをクリックジャックし、コマンドを実行して機密情報を盗むよう設計されたスパイウェア型トロイの木馬です。

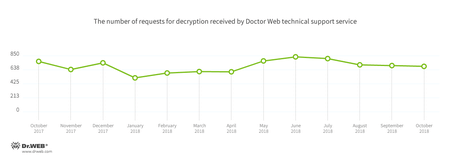

暗号化ランサムウェア

2018年10月には、以下のランサムウェアによる被害を受けたユーザーからDoctor Webテクニカルサポートサービスに対するリクエストがありました。

- Trojan.Encoder.858 — リクエストの20.04%

- Trojan.Encoder.11464 — リクエストの11.67%

- Trojan.Encoder.567 — リクエストの6.23%

- Trojan.Encoder. 25574 — リクエストの5.84%

- Trojan.Encoder.1539 — リクエストの4.86%

- Trojan.Encoder.5342 — リクエストの1.75%

Dr.Web Security Space for Windowsは暗号化ランサムウェアから保護します

危険なWebサイト

2018年10月に非推奨サイトとしてDr.Webデータベースに追加されたURLの数は156,188件となっています。

| 2018年9月 | 2018年10月 | 推移 |

|---|---|---|

| + 271,605 | + 156,188 | - 42.49% |

モバイルデバイスを脅かす悪意のあるプログラムや不要なプログラム

10月上旬、Androidバンカー Android.BankBot.1781 が検出され、Dr.Webのウイルスデータベースに追加されました。このトロイの木馬は補助モジュールをダウンロードして起動するほか、攻撃者から受け取ったC#コードをコンパイルし、実行することができます。続けて、Google Play上で複数のトロイの木馬が発見され、それらの中には詐欺サイトを読み込んで表示させるマルウェア Android.FakeApp.125 および Android.Click.245.origin が含まれていました。

10月の終わりにはダウンローダ型トロイの木馬 Android.DownLoader.818.origin および Android.DownLoader.819.origin がGoogle Play上で発見されました。これらトロイの木馬は別のAndroidトロイの木馬をダウンロードし、モバイルデバイス上にインストールしようと試みます。そのほか、Dr.Webのマルウェアアナリストは無害なソフトウェアを装って拡散されている悪意のあるアプリケーション Android.RemoteCode.192.origin および Android.RemoteCode.193.origin について調査を行いました。これらトロイの木馬は広告を表示させ、補助モジュールをダウンロードすることができるほか、犯罪者がYouTubeに投稿した動画を開くことができます。これにより、再生回数を増やして動画の人気を高めることができます。

10月の注目に値するモバイルセキュリティに関するイベントは以下のとおりです。

- Google Play上で悪意のあるアプリケーションを検出

- 悪意のあるコードをコンパイルして実行することができる危険なバンキング型トロイの木馬の拡散

モバイルデバイスを標的とする悪意のあるプログラムや不要なプログラムに関する詳細はこちらのレビューをご覧ください。