2018年9月のウイルスレビュー

2018年10月9日

株式会社Doctor Web Pacific

2018年9月には、ブラジルの金融機関の利用者を脅かすバンキング型トロイの木馬が拡散されました。この悪意のあるソフトウェアの300を超えるサンプルと、バンキング型トロイの木馬がそこからコンポーネントをダウンロードしていた120を超えるオンラインメディアサイトがDoctor Webのスペシャリストによって発見されています。また、危険なAndroidアプリケーションも新たに検出されています。

9月の主な傾向

- 新たなバンキング型トロイの木馬の拡散

- Android向けの新たな悪意のあるプログラムを検出

9月の脅威

金融機関の利用者から金銭を盗むよう設計されたバンキング型トロイの木馬は世界中で広く拡散されています。9月、Doctor Webのセキュリティリサーチャーによって新たなバンキング型トロイの木馬が発見され、 Trojan.PWS.Banker1.28321 と名付けられました。このバンキング型トロイの木馬はブラジルの住民を標的としています。これまでに、 Trojan.PWS.Banker1.28321 の340を超えるサンプルと、129のドメインとIPアドレスが検出されています。これらのドメインとIPアドレスはサイバー犯罪者が所有するもので、トロイの木馬はそれらを使用して悪意のあるライブラリを含んだアーカイブをダウンロードしていました。

このトロイの木馬はPDF文書を表示させるAdobe Readerを装って拡散され、システム言語がポルトガル語になっているWindows搭載コンピューターを感染させます。 Trojan.PWS.Banker1.28321 の悪意のある機能はすべて、暗号化されて圧縮された動的ライブラリ含まれており、トロイの木馬はこのライブラリをサイバー犯罪者のWebサイトからダウンロードします。

ユーザーがブラジルの様々な金融機関のインターネットバンキングサイトをブラウザのウィンドウで開くと、 Trojan.PWS.Banker1.28321 は密かにWebページを置き換え、偽の認証フォームを表示させます。銀行から受け取ったSMSメッセージに含まれる認証コードを入力するよう要求する場合もあります。入力された情報はサイバー犯罪者に送信されます。この脅威に関する詳細については、こちらの記事をご覧ください。

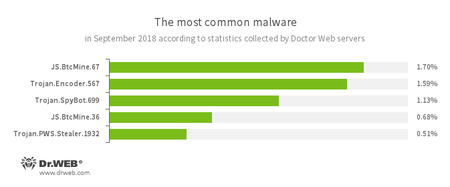

Doctor Web統計サーバーによる統計

- JS.BtcMine.7

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptシナリオのファミリーです。

- Trojan.Encoder.567

- ファイルを暗号化し、データを復元するために身代金を要求する暗号化ランサムウェアトロイの木馬ファミリーに属する悪意のあるプログラムです。

- Trojan.SpyBot.699

- 感染したデバイスのキーボードをクリックジャックし、コマンドを実行して機密情報を盗むよう設計されたスパイウェアです。

- Trojan.PWS.Stealer.1932

- ユーザーパスワードなどの機密情報を盗む、Windows向けトロイの木馬です。

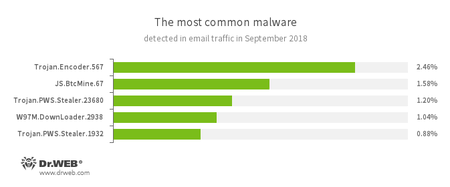

メールトラフィック内で検出された脅威の統計

- Trojan.Encoder.567

- ファイルを暗号化し、データを復元するために身代金を要求する暗号化ランサムウェアトロイの木馬ファミリーに属する悪意のあるプログラムです。

- JS.BtcMine.7

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptシナリオのファミリーです。

- Trojan.PWS.Stealer

- 感染したコンピューター上に保存されているパスワードやその他の個人情報を盗むよう設計されたトロイの木馬ファミリーです。

- W97M.DownLoader

- オフィスアプリケーションの脆弱性を悪用するダウンローダ型トロイの木馬です。感染させたコンピューター上に別の悪意のあるプログラムをダウンロードします。

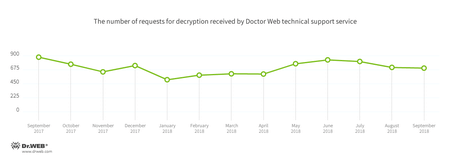

暗号化ランサムウェア

2018年9月には、以下のランサムウェアによる被害を受けたユーザーからDoctor Webテクニカルサポートサービスに対するリクエストがありました。

- Trojan.Encoder.567—リクエストの16.94%

- Trojan.Encoder.858—リクエストの12.71%

- Trojan.Encoder.11464—リクエストの10.68%

- Trojan.Encoder.25574—リクエストの4.79%

- Trojan.Encoder.24249—リクエストの4.42%

- Trojan.Encoder.11539—リクエストの1.84%

Dr.Web Security Space for Windowsは暗号化ランサムウェアから保護します

危険なWebサイト

2018年9月に非推奨サイトとしてDr.Webデータベースに追加されたURLの数は271,605件となっています。

| 2018年8月 | 2018年9月 | 推移 |

|---|---|---|

| + 538,480 | + 271,605 | - 49.5% |

モバイルデバイスを脅かす悪意のある、または望まないプログラム

9月、 Android.Click ファミリーに属するトロイの木馬が再びGoogle Play上で発見されました。その多くはブックメーカーの公式プログラムを装って拡散されていました。これらのトロイの木馬はサイバー犯罪者のコマンドに従ってブックメーカーのWebサイトを開くようになっていますが、いずれは詐欺サイトを含む様々なサイトをダウンロードするようになる可能性があります。そのほか、 Android.Click.265.origin が再びGoogle Play上に侵入を果たしています。このトロイの木馬は良く知られた企業の公式ソフトウェアを装って拡散され、有料サービスサイトをダウンロードして自動的に確定ボタンをクリックすることでユーザーを高額なサービスに登録させます。

9月には悪意のあるプログラム Android.Banker.2855、 Android.Banker.2856、 Android.Banker.283.originもGoogle Play上で検出されています。これらは一見無害なプログラムに潜んでいました。

また、サイバースパイ行為を行うよう設計された危険なトロイの木馬 Android.Spy.460.origin も拡散されました。そのほか、商用スパイウェアプログラムの新たなバージョン Program.SpyToMobile.1.origin、 Program.Spy.11、 Program.GpsSpy.9、 Program.StealthGuru.1、 Program.QQPlus.4、 Program.DroidWatcher.1.origin、 Program.NeoSpy.1.origin、 Program.MSpy.7.origin、 Program.Spymaster.2.originなどが検出されています。これらのアプリケーションはSMSのやり取りや通話履歴を監視し、デバイスの位置を検出し、連絡先リストをリモートサーバーにコピーし、Webブラウザの履歴とその他のユーザーの個人情報を盗むことができます。

9月の注目に値するモバイルセキュリティに関するイベントは以下のとおりです。

- Google Play上で悪意のあるアプリケーションを検出

- スパイウェアの拡散

- Androidデバイスユーザーをスパイするよう設計された新たな商用プログラムを検出

モバイルデバイスを標的とする悪意のある・望まないプログラムに関する詳細はこちらのレビューをご覧ください。