2018年8月のウイルスレビュー

2018年9月7日

株式会社Doctor Web Pacific

8月、Doctor Webのセキュリティリサーチャーは、仮想通貨を密かにマイニングするように設計されたマイナートロイの木馬の拡散を検出しました。これらのプログラムはWindows搭載デバイスとLinux搭載デバイス向けに設計されていました。また、8月には新たなAndroid向けトロイの木馬がDr.Webのウイルスデータベースに追加されています。

8月の主な傾向

- WindowsおよびLinux向けマイナートロイの木馬の拡散

- 詐欺メールの配信

- Android向けの新たな悪意のあるプログラムを検出

8月の脅威

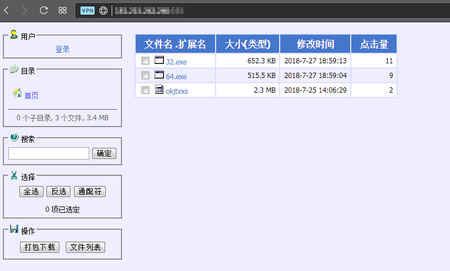

6月を境に、サイバー犯罪者は Linux.BtcMine.82 という名前でウイルスデータベースに追加された悪意のあるプログラムを使用するようになりました。Goで書かれたこのトロイの木馬は、パックされたマイナーを本体に含んだドロッパーです。ドロッパーはマイナーをディスクに保存して起動します。次に、マイナーが仮想通貨 Monero(XMR) のマイニングを開始します。Doctor Webのセキュリティーリサーチャーは、サイバー犯罪者のサーバー上でWindows向けに設計された他のマイナーもいくつか検出しています。

検出された悪意のあるプログラムはすべてDr.Webのウイルスデータベースに追加されています。この脅威に関する詳細については、こちらの記事をご覧ください。

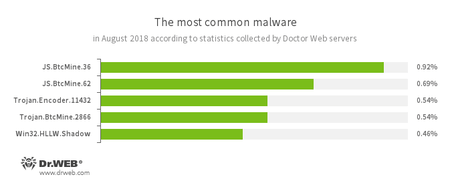

Doctor Web統計サーバーによる統計

- JS.BtcMine.7

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptシナリオのファミリーです。

- Trojan.Encoder.11432

- WannaCryとして知られる暗号化ワームです。

- Trojan.BtcMine

- 感染させたコンピューターのリソースを密かに使用し、Bitcoinなどの暗号通貨を生成するよう設計されたトロイの木馬のファミリーです。

- Win32.HLLW.Shadow

- リムーバブルメディアやネットワークドライブ経由で自身を複製するワームです。また、標準的なSMBプロトコルを使用してネットワーク経由で拡散されます。C&Cサーバーから実行ファイルをダウンロードし、実行するよう設計されています。

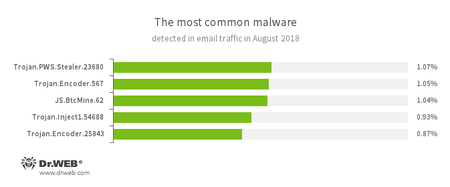

メールトラフィック内で検出された脅威の統計

- Trojan.PWS.Stealer

- 感染したコンピューター上に保存されているパスワードやその他の個人情報を盗むよう設計されたトロイの木馬ファミリーです。

- Trojan.Encoder.567, Trojan.Encoder.25843

- ファイルを暗号化し、復元するために身代金を要求するエンコーダです。

- JS.BtcMine

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptシナリオのファミリーです。

- Trojan.Inject

- 他のプログラムのプロセス内に悪意のあるコードを挿入する、悪意のあるプログラムのファミリーです。.

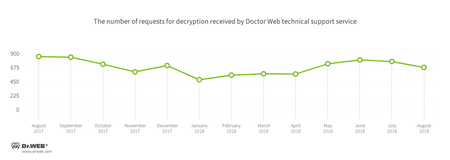

暗号化ランサムウェア

2018年8月に最も多かったDoctor Webテクニカルサポートサービスへの問い合わせは、以下の暗号化ランサムウェアに感染したユーザーからのものでした:

- Trojan.Encoder.858 - リクエストの20.00%

- Trojan.Encoder.11464 - リクエストの14.23%

- Trojan.Encoder.25574 - リクエストの9.24%

- Trojan.Encoder.567 - リクエストの3.46%

- Trojan.Encoder.24249 - リクエストの3.45%

- Trojan.Encoder.10700 - リクエストの2.50%

Dr.Web Security Space for Windowsは暗号化ランサムウェアから保護します

危険なWebサイト

8月には、多くのインターネットユーザーが、サイバー犯罪者がパスワードを、またはログインとパスワードをユーザーと共有するメールを受け取りました。このパスワードは、以前にWebサイトでの登録に使用されていたものです。サイバー犯罪者は、ユーザーが訪れたアダルトサイトにウイルスが置かれていると通知し、ユーザーがそのWebサイトを訪問している間にカメラをオンにして録画したと告げます。ユーザーは、録画したその動画を連絡先リスト上の人物たちに送信されたくなければ身代金として数千米ドルに相当する額をビットコインで支払うよう要求されます。

もちろん、このメッセージは単なる脅しですが、サイバー犯罪者が1つまたは複数のインターネットリソースから登録ユーザーのデータベースを盗んで取得していたことは明らかです。Doctor Webでは、より頻繁にパスワードを変更し、異なるWebサイトで同じ登録認証情報を使用しないよう推奨しています。

2018年8月に非推奨サイトとしてDr.Webデータベースに追加されたURLの数は538,480件となっています。

| 2018年7月 | 2018年8月 | 推移 |

|---|---|---|

| + 512,763 | + 538,480 | +5% |

モバイルデバイスを脅かす悪意のある、または望まないプログラム

8月、Doctor Webのセキュリティリサーチャーは、クリップボード上の e-wallet (イーウォレット)番号を置き換えるAndroid向けトロイの木馬 Android.Clipper.1.origin を検出しました。また、Google Play上で多くのトロイの木馬が検出され、その中にはバンキング型トロイの木馬 Android.Banker.2843 および Android.Banker.2855 がありました。これらトロイの木馬は、無害なアプリケーションを装って拡散されていました。そのほか、サイバー犯罪者は、ダウンローダ型トロイの木馬 Android.DownLoader.768.origin、 Android.DownLoader.772.origin、 Android.DownLoader.784.origin を使用してユーザーのモバイルデバイスを感染させようとしました。これらのトロイの木馬は、さまざまな悪意のあるソフトウェアをAndroidデバイス上にダウンロードします。8月には、Google Play上でトロイの木馬 Android.Click が多数検出されました。サイバー犯罪者は、不正に収益を得るためにそれらを使用していました。また別の詐欺トロイの木馬 Android.FakeApp.110 もまた、Google Playから拡散されていました。8月に検出された悪意のあるプログラムの中には、危険なスパイウェア Android.Spy.490.origin も含まれていました。サイバー犯罪者は、このスパイウェアをあらゆるアプリケーションに組み込み、オリジナルのアプリケーションを装って拡散することができます。

8月の注目に値するモバイルセキュリティに関するイベントは以下のとおりです。

- 感染したAndroidデバイスのクリップボード上の e-wallet 番号を置き換えるクリッパートロイの木馬を検出

- Google Play上で悪意のあるプログラムを多数検出

- バンキング型トロイの木馬の拡散

- 危険なスパイウェアを検出

モバイルデバイスを標的とする悪意のある・望まないプログラムに関する詳細はこちらのレビューをご覧ください。