2018年7月9日

株式会社Doctor Web Pacific

夏最初の月となる6月は、情報セキュリティに関して静かな月となりました。6月の後半にはネットワーク詐欺師がインターネットユーザーを騙すために使用していた大量メール配信がDoctor Webのセキュリティリサーチャーによって確認され、6月を通してAndroidを標的とするマルウェアプログラムの新たなバージョンが発見されています。

6月の主な傾向

- 詐欺メールの配信

- Android向けの新たな悪意のあるプログラムの拡散

6月の脅威

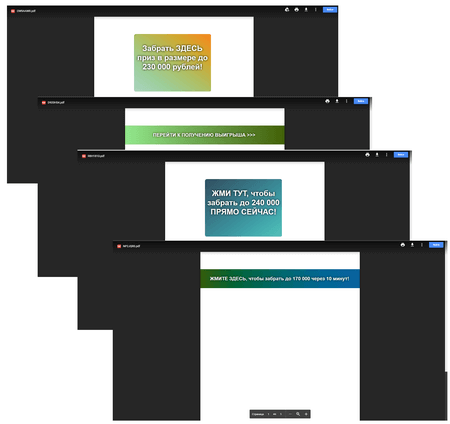

6月後半、複数の大量メール配信が確認されました。これらのメール配信は、騙されやすいユーザーを詐欺サイトへ誘導するためにサイバー犯罪者によって使用されていました。メール配信の他に、サイバー犯罪者は様々なインターネットリソースのフィードバックフォーム(CAPTCHAを使用しているものであっても)も使用していました。メッセージには、ユーザーが取引または送金を受け取ったことを知らせる内容のテキストが含まれていました。例として「33.50米ドルの支払いを行いました(支払いのインボイスコード:2478347616)。お客様の口座には自動更新を行うための十分な残高があります」、「現在の個人口座残高は13,300ルーブルです。インボイス番号97724に従って1,017ルーブルの支払いを受け取ったことをお知らせいたします」、「口座に0 031ルーブルの送金があったことをお知らせいたします。現在の個人口座残高は37,561ルーブルです」、「注文内容:残高増—2品、379. 03ドル。安全なオンライン注文システムをご利用いただき、ありがとうございます」などがあります。これらのメッセージに含まれているリンクはすべて無料のGoogle ドキュメントサービスがリンク先となっており、そこには既に、サイバー犯罪者によって投稿された賞金の受け取りを促すPDFドキュメントがあります。

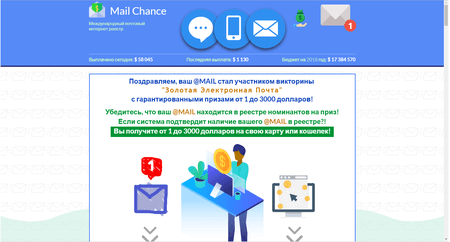

このPDFドキュメント内のリンクをクリックしたユーザーは、賞金または報酬の受け取りを促す詐欺サイトの1つにリダイレクトされます。

その後の詐欺手法は極めてシンプルで、サイバー犯罪者によって何年も使用されてきたものです。すなわち、サイトの訪問者は賞金を受け取るためにサイバー犯罪者にいくらかのお金を送ることを要求され、その後、訪問者が賞金を得ることはありません。Doctor Webのアナリストはこれら不正なインターネットリソースのアドレスを特定し、それらをすべてDr.Web Parental ControlおよびOffice Controlの非推奨サイトデータベースに追加しました。

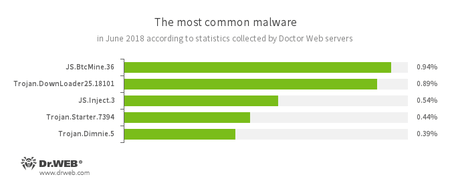

Doctor Web統計サーバーによる統計

- JS.BtcMine.36

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptです。

- Trojan.DownLoader

- 感染させたコンピューター上に別の悪意のあるプログラムをダウンロードするよう設計されたトロイの木馬ファミリーです。

- JS.Inject

- JavaScriptで書かれた悪意のあるスクリプトのファミリーで、WebページのHTMLコードに悪意のあるスクリプトを挿入します。

- Trojan.Starter.7394

- 感染させたシステム内で、特定の悪意のある機能を持った実行ファイルを起動させることを主な目的としたトロイの木馬です。

- Trojan.Dimnie.5

- 感染したデバイスから機密情報を盗み、それらデバイスへの不正アクセスを可能にするスパイウェア型トロイの木馬です。バンキングモジュールを内蔵しています。

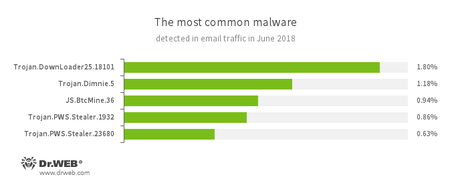

メールトラフィック内で検出された脅威の統計

- Trojan.DownLoader

- 感染させたコンピューター上に別の悪意のあるプログラムをダウンロードするよう設計されたトロイの木馬ファミリーです。

- Trojan.Dimnie.5

- 感染したデバイスから機密情報を盗み、それらデバイスへの不正アクセスを可能にするスパイウェア型トロイの木馬です。バンキングモジュールを内蔵しています。

- JS.BtcMine.36

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptです。

- Trojan.PWS.Stealer

- 感染したコンピューター上に保存されているパスワードやその他の個人情報を盗むよう設計されたトロイの木馬ファミリーです。

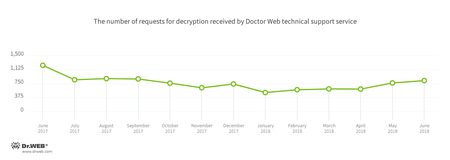

暗号化ランサムウェア

2018年6月には、以下のランサムウェアによる被害を受けたユーザーからDoctor Webテクニカルサポートサービスに対するリクエストがありました。

- Trojan.Encoder.858 — リクエストの15.47%

- Trojan.Encoder.25574 — リクエストの12.31%

- Trojan.Encoder.11464 — リクエストの8.32%

- Trojan.Encoder.13671 — リクエストの5.99%

- Trojan.Encoder.24249 — リクエストの4.33%

- Trojan.Encoder.10700 — リクエストの2.32%

Dr.Web Security Space for Windowsは暗号化ランサムウェアから保護します

危険なWebサイト

2018年6月に非推奨サイトとしてDr.Webデータベースに追加されたURLの数は395,477件となっています。

| 2018年5月 | 2018年6月 | 推移 |

|---|---|---|

| + 1,388,093 | + 395,477 | -71.5% |

モバイルデバイスを脅かす悪意のある、または望まないプログラム

6月、Doctor Webのセキュリティリサーチャーは不要な埋め込み広告モジュール Adware.Appalytic.1.origin を含んだ多数のアプリケーションをGoogle Play上で検出しました。このモジュールは別のソフトウェアをダウンロードするよう促す迷惑な通知を表示させ、広告されているプログラムのページをGoogle Play Store上で開きます。その後、Google Play上でトロイの木馬ファミリー Android.FakeApp の新たな亜種が複数検出されました。これらトロイの木馬はサイバー犯罪者のリクエストに応じて様々なWebサイトを表示させます。また、6月にはスパイ行為を行うトロイの木馬 Android.Spy.461.origin が拡散され、ユーザーを有料サービスに登録させるSMSトロイの木馬 Android.SmsSend.1989.origin がAndroidスマートフォンやタブレットのユーザーを脅かしました。

6月の注目に値するモバイルマルウェアに関するイベントは以下のとおりです。

- Google Play上で新たなAndroidトロイの木馬を検出

- 危険なスパイウェアの拡散

モバイルデバイスを標的とする悪意のある・望まないプログラムに関する詳細はこちらの記事をご覧ください。