2018年6月のモバイルマルウェア

2018年7月9日

株式会社Doctor Web Pacific

2018年6月、Doctor Webのウイルスアナリストは不要な広告モジュール Adware.Appalytic.1.origin を含んだ30を超えるアプリケーションをGoogle Play上で検出しました。この Adware.Appalytic.1.origin は別のソフトウェアをダウンロードするよう促す通知を表示させ、広告されているプログラムのページを開きます。また、サイバー犯罪者のコマンドに従って様々なWebページを読み込むトロイの木馬ファミリー Android.FakeApp の新たな亜種も複数発見されています。そのほか、6月には Android スマートフォンやタブレットのユーザーをスパイする Android.Spy.461.origin がエロティックなゲームを装って拡散され、高額な番号に有料SMSメッセージを送信する Android.SmsSend.1989.origin がモバイルデバイスユーザーを脅かしました。

6月の主な傾向

- 不要な埋め込み広告モジュールを含むさらに多くのアプリケーションをGoogle Play上で検出

- 危険なスパイウェアの拡散

6月のモバイル脅威

6月の初め、Doctor Webのスペシャリストは不要な広告モジュール Adware.Appalytic.1.origin を含んだ37の新たなアプリケーションをGoogle Play上で検出しました。 Adware.Appalytic.1.origin は様々なアプリケーションやゲームをダウンロード・インストールするよう要求するほか、広告されているプログラムのページをGoogle Play上で開くことができます。

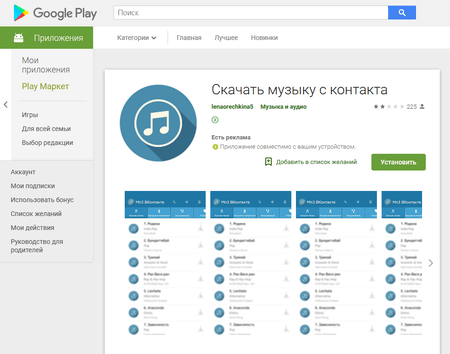

以下の画像は、広告されているGoogle Playアプリケーションの例です。

次の画像は、モジュールによって表示される通知の例です。

Adware.Appalytic.1.origin の特徴:

- Google Playから拡散される無害なアプリケーションに埋め込まれています。

- Firebaseクラウドサービス経由でコマンドを受け取ります。

- 独自にGoogle Playを開き、広告されているアプリケーションのページを読み込みます。

- 様々なプログラムのダウンロード・インストールを勧める迷惑なメッセージを通知パネルに表示させます。

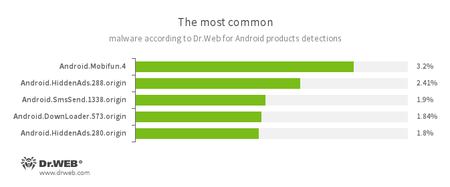

Dr.Web for Androidによる統計

- Android.Mobifun.4

- 別のAndroidアプリケーションをダウンロードするよう設計されたトロイの木馬です。

- Android.HiddenAds.280.origin

- Android.HiddenAds.288.origin

- モバイルデバイス上に迷惑な広告を表示させるよう設計されたトロイの木馬です。ポピュラーなアプリを装って別の悪意のあるプログラムによって拡散され、システムディレクトリ内に密かにインストールされる場合もあります。

- Android.SmsSend.1338.origin

- 有料番号に対してSMSメッセージを送信する悪意のあるプログラムです。

- Android.DownLoader.573.origin

- 別のマルウェアをダウンロードするよう設計されたトロイの木馬です。

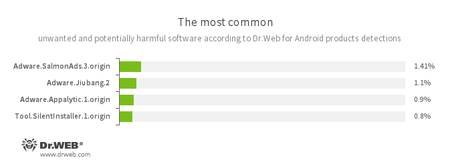

- Adware.SalmonAds.3.origin

- Adware.Jiubang.2

- Adware.Appalytic.1.origin

- Androidアプリケーション内に埋め込まれた不要なプログラムモジュールで、モバイルデバイス上に迷惑な広告を表示させるよう設計されています。

- Tool.SilentInstaller.1.origin

- ユーザーの介入なしに密かにアプリケーションを起動するよう設計されたリスクウェアです。

Google Play上のトロイの木馬

6月下旬、トロイの木馬ファミリー Android.FakeApp の新たな亜種が複数、Doctor Webのスペシャリストによって検出されました。これまで同様、これらの悪意のあるプログラムは便利なアプリケーション、とりわけVKソーシャルネットワークで音楽を聴くためのメディアプレイヤーを装って拡散されていました。 Android.FakeApp.89、 Android.FakeApp.90、 Android.FakeApp.91、 Android.FakeApp.92 としてDr.Webのウイルスデータベースに追加されたトロイの木馬は、サイバー犯罪者のコマンドに従って指定されたリンクを辿り、不正なインターネットリソースを含む様々なWebサイトを読み込みます。

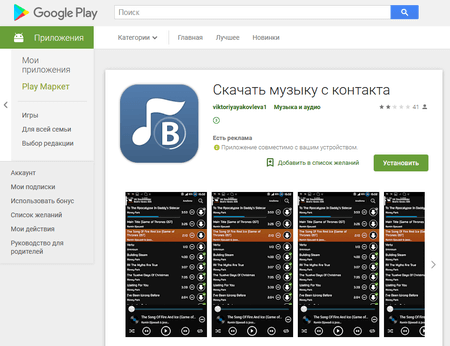

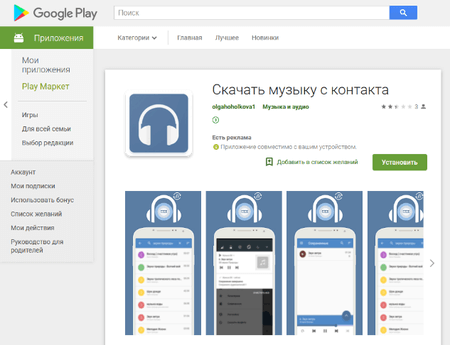

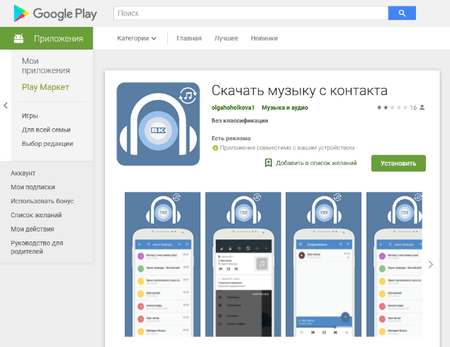

次のスクリーンショットは、Google Play上で検出された Android.FakeApp トロイの木馬のダウンロードページです。

Androidスパイウェア

6月、エロティックなゲームを装ったトロイの木馬型スパイウェアが Android スマートフォンやタブレットのユーザーを脅かしました。 Android.Spy.461.origin と名付けられたこのマルウェアはSMSメッセージや電話帳の連絡先を盗み、モバイルデバイスのマイクを使用して周囲の音声を録音し、スマートフォンやタブレット上に保存されたファイルのリストを受け取り、それらをサイバー犯罪者のサーバーにロードします。また、クリップボードからデータを盗むことができます。

SMSトロイの木馬

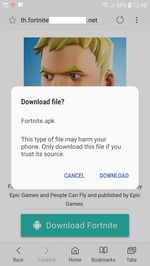

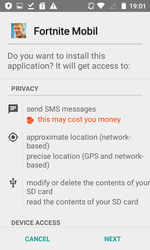

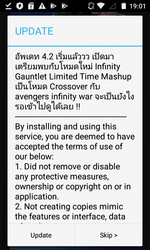

6月にはSMSトロイの木馬 Android.SmsSend.1989.origin が拡散されました。このトロイの木馬は有料番号に対してメッセージを送信し、ユーザーを高額なサービスに登録させます。人気のゲーム『Fortnite』を装ったアプリに潜んでいましたが、このゲームの Android 向けの正式版はまだ提供されていません。

サイバー犯罪者は引き続き Android モバイルデバイスに対する攻撃の手を緩めることなく、様々なサイトのみでなく公式のGoogle Playストアからも悪意のあるアプリケーションや不要なアプリケーションを拡散させています。お使いのモバイルデバイスを保護するため、 Android向けのDr.Webアンチウイルス製品をインストールすることをお勧めします。

Dr.Webを使用して

Androidデバイスを保護しましょう!

- ロシアで最初に開発されたAndroid用アンチウイルスです

- Google Playだけで1億3500万回以上ダウンロードされています

- Dr.Webの個人向け製品のユーザーは無料でご利用できます