2018年4月のウイルスレビュー

2018年4月28日

株式会社Doctor Web Pacific

4月の上旬、Doctor WebのウイルスアナリストはAndroidモバイルデバイスを感染させる危険なバンキング型トロイの木馬の新たなバージョンを発見しました。また、4月中旬にはWindowsを標的とした暗号化トロイの木馬が検出されました。ウイルス作成者によるエラーのため、このトロイの木馬は暗号化したファイルを復元することができません。

4月の主な傾向

- 危険なAndroid向けバンキング型トロイの木馬の検出

- Windowsデバイスを感染させる暗号化トロイの木馬の拡散

4月の脅威

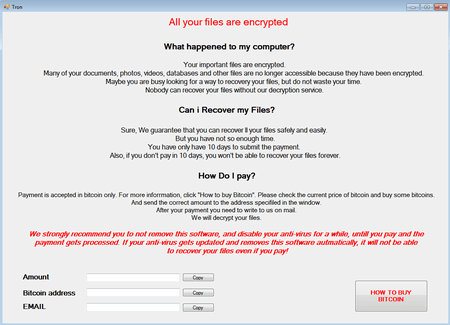

Trojan.Encoder.25129 は、Dr.Webアンチウイルスの予防的保護によってDPH:Trojan.Encoder.9として検出される暗号化トロイの木馬です。このトロイの木馬は、デバイスがロシア、ベラルーシ、カザフスタンにある場合、またはシステムの言語や地域の設定でロシア語やロシアが設定されている場合にはファイルを暗号化しないよう設計されています。しかしながら、コードのエラーにより、このエンコーダーはIPアドレスの所在地に関係なくすべてのファイルを暗号化します。

Trojan.Encoder.25129 は AES-256-CBC アルゴリズムを使用してカレントユーザーのフォルダ、 Windows デスクトップ、 AppData および LocalAppData システムフォルダのコンテンツを暗号化します。暗号化されたファイルには拡張子「.tron」が付き、身代金の要求額は 0.007305 ~ 0.04 ビットコインと、異なります。

身代金を要求するテキストには、被害者は暗号化されたファイルを復元することができると記載されていますが、コードのエラーにより、多くの場合、復元することは不可能です。この脅威に関する詳細については、こちらの記事をご覧ください。

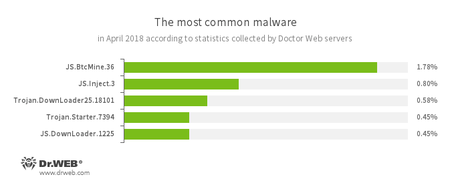

Doctor Web統計サーバーによる統計

- JS.BtcMine.36

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptです。

- JS.Inject

- JavaScriptで書かれた悪意のあるスクリプトのファミリーで、ウェブページのHTMLコードに悪意のあるスクリプトを挿入します。

- Trojan.DownLoader

- 感染させたコンピューター上に別の悪意のあるプログラムをダウンロードするよう設計されたトロイの木馬ファミリーです。

- Trojan.Starter.7394

- 感染させたシステム内で、特定の悪意のある機能を持った実行ファイルを起動させることを主な目的としたトロイの木馬です。

- JS.DownLoader

- JavaScriptで書かれた悪意のあるスクリプトのファミリーで、別の悪意のあるプログラムをコンピューター上にダウンロード・インストールするよう設計されています。

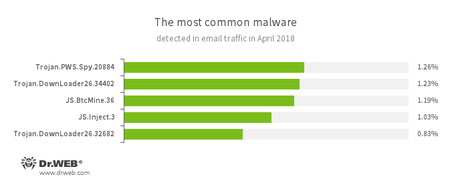

メールトラフィック内で検出された脅威の統計

- Trojan.PWS.Spy.20884

- ユーザーのパスワードなどの個人情報を盗む、Windows向けスパイ型トロイの木馬です。

- Trojan.DownLoader

- 感染させたコンピューター上に別の悪意のあるプログラムをダウンロードするよう設計されたトロイの木馬ファミリーです。

- JS.BtcMine.36

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptです。

- JS.Inject

- JavaScriptで書かれた悪意のあるスクリプトのファミリーで、ウェブページのHTMLコードに悪意のあるスクリプトを挿入します。

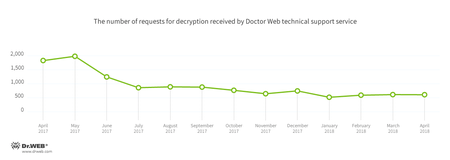

暗号化ランサムウェア

2018年4月には、以下のランサムウェアによる被害を受けたユーザーからDoctor Webテクニカルサポートサービスに対するリクエストがありました。

- Trojan.Encoder.11464 — リクエストの10.56%

- Trojan.Encoder.11539 — リクエストの9.73%

- Trojan.Encoder.858 — リクエストの8.70%

- Trojan.Encoder.25064 — リクエストの7.66%

- Trojan.Encoder.24249 — リクエストの4.76%

- Trojan.Encoder.761 — リクエストの2.28%

Dr.Web Security Space for Windowsは暗号化ランサムウェアから保護します

危険なWEBサイト

2018年4月に非推奨サイトとしてDr.Webデータベースに追加されたURLの数は287,661件となっています。

| 2018年3月 | 2018年4月 | 推移 |

|---|---|---|

| + 624,474 | + 287,661 | - 53.9% |

モバイルデバイスを脅かす悪意のある、または望まないプログラム

4月、危険なAndroidトロイの木馬の新たな亜種がDoctor Webのスペシャリストによって発見され、 Android.BankBot.358.origin と名付けられました。このトロイの木馬はロシアの Sberbank の顧客を攻撃し、6万を超えるモバイルデバイスを感染させました。

また、4月にはGoogle Play上で悪意のあるプログラムが多数検出されています。それらはすべて Android.Click ファミリーに属し、 Android.Click.245.origin、 Android.Click.246.origin、 Android.Click.458が含まれていました。これらトロイの木馬は起動されると、サイバー犯罪者によって指定されたWebサイトをダウンロードしますが、それらのサイトはユーザーを騙して高額なコンテンツサービスに登録させるためのものです。その後、Google Play上でリスクウェア Program.PWS.2 が検出されました。 Program.PWS.2 はロシアでブロックされている Telegram への接続を可能にします。このアプリケーションは機密情報を暗号化せずに転送するため、Androidスマートフォンやタブレットユーザーのデータを漏洩させてしまう可能性があります。そのほか4月には、ユーザーをトラッキングする新たなスパイウェアも検出されています。それら悪意のあるプログラムは、Doctor Webの分類に基づき Android.Spy.443.origin および Android.Spy.444.origin と名付けられました。

4月の注目に値するモバイルマルウェアに関するイベントは以下のとおりです。

- ロシアのユーザーのモバイルデバイス6万台以上を感染させた危険なバンキング型トロイの木馬の拡散

- 新たなスパイウェア型トロイの木馬の出現

- Google Play上で悪意のあるプログラムとリスクウェアを検出

モバイルデバイスを標的とする悪意のある・望まないプログラムに関する詳細はこちらの記事をご覧ください。