2018年2月のウイルスレビュー

2018年2月28日

株式会社Doctor Web Pacific

2月には、ランサムウェア型トロイの木馬が拡散されました。このトロイの木馬はMicrosoft Windowsを搭載するコンピューターを感染させ、暗号化したファイルに*.GDCB拡張子を追加します。そのほか、Android向けのマイニング型トロイの木馬が出現しました。このトロイの木馬はユーザーの介入なしに自身で拡散し、デバッグモードが有効になったネットワークデバイスを感染させます。スマートフォンやタブレット、ルーター、メディアプレイヤー、スマートテレビがこのトロイの木馬に感染する可能性があります。

2月の主な傾向

- 新たなWindows向けエンコーダの拡散

- Android向けマイニング型トロイの木馬が出現

2月の脅威

Doctor Webのセキュリティリサーチャーによってランサムウェア型トロイの木馬 Trojan.Encoder.24384 が検出されました。サイバー犯罪者に「GandCrab!」と呼ばれるこのトロイの木馬は、固定ディスクやリムーバブルディスク、ネットワークディスクのコンテンツを暗号化し、暗号化したファイルに拡張子「*.GDCB」を追加します。特定の条件下で起動されると、このエンコーダは感染したコンピューター上のアンチウイルスプログラムをチェックします。次に、実行中のプログラムを閉じて自身をシステム上にインストールします。プログラムはサイバー犯罪者によって指定されます。

コンピューターの再起動後、 Trojan.Encoder.24384 はシステムディレクトリを除くディスク上のファイルを暗号化します。この脅威に関する詳細については、こちらの記事をご覧ください。

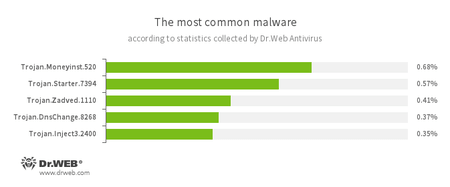

Dr.Web Anti-virusによる統計

- Trojan.Moneyinst.520

- 他のトロイの木馬を含むさまざまなソフトウェアを被害者のコンピューター上にインストールする悪意のあるプログラムです。

- Trojan.Starter.7394

- 感染させたシステム内で、特定の悪意のある機能を持った実行ファイルを起動させることを主な目的としたトロイの木馬です。

- Trojan.Zadved

- ブラウザウィンドウ内に偽の検索結果を表示させ、ソーシャルネットワーキングサイトのものを模倣したポップアップメッセージを表示させるトロイの木馬です。また、様々なインターネットリソース上に表示される広告を置き換えることができます。

- Trojan.DnsChange.8268

- 感染させたデバイス上でDNSサーバーのアドレスを変更する悪意のあるプログラムです。

- Trojan.Inject

- 他のプログラムのプロセス内に悪意のあるコードを挿入する、悪意のあるプログラムのファミリーです。

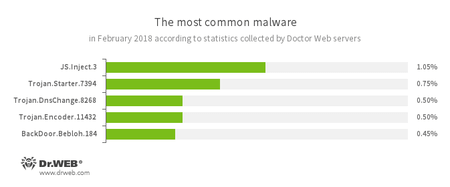

Doctor Web統計サーバーによる統計

- JS.Inject

- JavaScriptで書かれた悪意のあるスクリプトのファミリーで、ウェブページのHTMLコードに悪意のあるスクリプトを挿入します。

- Trojan.Starter.7394

- 感染させたシステム内で、特定の悪意のある機能を持った実行ファイルを起動させることを主な目的としたトロイの木馬です。

- Trojan.DnsChange.8268

- 感染させたデバイス上でDNSサーバーのアドレスを変更する悪意のあるプログラムです。

- Trojan.Encoder.11432

- 被害者のコンピューター上で危険なランサムウェア型トロイの木馬を起動させるネットワークワームです。WannaCryとしても知られています。

- BackDoor.Bebloh

- バンキング型トロイの木馬ファミリーに属する悪意のあるプログラムです。ブラウザウィンドウ内のフォームを介して、または銀行のWebページ内に悪意のあるコードを埋め込むことで、ユーザーによって入力された機密情報を盗み取りサイバー犯罪者に提供する機能を備えていることから、オンラインバンキングサービス(RBS)を利用するユーザーにとって深刻な脅威となります。

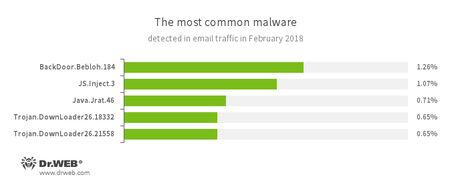

メールトラフィック内で検出された脅威の統計

- BackDoor.Bebloh

- バンキング型トロイの木馬ファミリーに属する悪意のあるプログラムです。ブラウザウィンドウ内のフォームを介して、または銀行のWebページ内に悪意のあるコードを埋め込むことで、ユーザーによって入力された機密情報を盗み取りサイバー犯罪者に提供する機能を備えていることから、オンラインバンキングサービス(RBS)を利用するユーザーにとって深刻な脅威となります。

- JS.Inject

- JavaScriptで書かれた悪意のあるスクリプトのファミリーで、ウェブページのHTMLコードに悪意のあるスクリプトを挿入します。

- Java.Jrat.46

- リモートでコンピューターをコントロールするマルウェア(リモートアクセスツール、RAT)です。この悪意のあるプログラムはJavaで書かれています。

- Trojan.DownLoader

- 感染させたコンピューター上に別の悪意のあるプログラムをダウンロードするよう設計されたトロイの木馬ファミリーです。

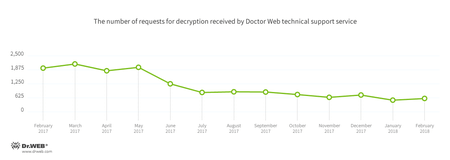

暗号化ランサムウェア

2018年2月には、以下のランサムウェアによる被害を受けたユーザーからDoctor Webテクニカルサポートサービスに対するリクエストがありました。

- Trojan.Encoder.858 — リクエストの24.33%

- Trojan.Encoder.567 — リクエストの8.25%

- Trojan.Encoder.24249 — リクエストの6.19%

- Trojan.Encoder.11539 — リクエストの3.92%

- Trojan.Encoder.11464 — リクエストの2.68%

- Trojan.Encoder.2667 — リクエストの2.67%

Dr.Web Security Space for Windowsは暗号化ランサムウェアから保護します

危険なWEBサイト

2018年2月に非推奨サイトとしてDr.Webデータベースに追加されたURLの数は1月と比べて278.9%増加しています。

| 2018年1月 | 2018年2月 | 推移 |

|---|---|---|

| + 309,933 | + 1,174,380 | +278.9% |

モバイルデバイスを脅かす悪意のある、または望まないプログラム

2月、セキュリティスペシャリストによってマイニング型トロイの木馬 Android.CoinMine.15 が検出されました。このトロイの木馬はネットワークに接続されたスマートフォンやタブレット、スマートテレビ、ルーター、メディアプレイヤーをリモートで感染させます。ただし、感染させることができるのは、デバイスでデバッグモードが有効になっている場合のみです。デバイスを感染させると、 Android.CoinMine.15 はネットワークに接続されている別のデバイスを検出しようと試み、それらのデバイスに自身のコピーをインストールします。そのほか2月には、Google Playからバンキング型トロイの木馬 Android.BankBot.336.origin が拡散されました。このバンキング型トロイの木馬はユーザーから機密情報と金銭を盗みます。

2月の注目に値するモバイルマルウェアに関するイベントは以下のとおりです。

- ネットワークに接続されたAndroidデバイスを感染させるマイニング型トロイの木馬の検出

- 新たなバンキング型トロイの木馬の拡散

モバイルデバイスを標的とする悪意のある・望まないプログラムに関する詳細はこちらの記事をご覧ください。