2018年2月のモバイルマルウェア

2018年2月28日

株式会社Doctor Web Pacific

2月、Doctor Webのセキュリティリサーチャーは、デバッグモードが有効になった様々なAndroidデバイスを感染させるマイニング型トロイの木馬を検出しました。そのほか、機密情報と金銭を盗む Android.BankBot.336.origin がユーザーを脅かしました。

2月の主な傾向

- 一部のAndroidデバイスを感染させるマイニング型トロイの木馬の拡散

- 新たなバンキング型トロイの木馬の拡散

2月のモバイル脅威

2月には Android.CoinMine.15 が広く拡散されました。サイバー犯罪者は、仮想通貨Moneroをマイニングするためにこのトロイの木馬を使用していました。 Android.CoinMine.15 はワームとして設計され、ネットワークに接続されたAndroidスマートフォンやタブレット、スマートテレビ、ルーター、メディアプレイヤーを感染させます。ただし、感染させることができるのは、デバイスでAndroid Debug Bridge(ADB)デバッグモードが有効になっている場合のみです。デバイスを感染させると、トロイの木馬のコンポーネントの1つが別のデバイスを検出し、トロイの木馬のコピーをそのデバイス上にインストールします。

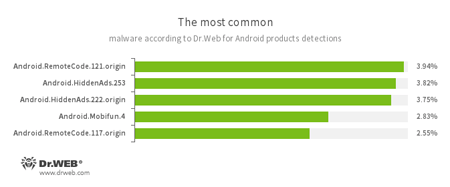

Dr.Web for Androidによる統計

- Android.RemoteCode.121.origin

- Android.RemoteCode.117.origin

- 悪意のあるものを含む、様々なプログラムモジュールをダウンロード・起動させるトロイの木馬です。

- Android.HiddenAds.253

- Android.HiddenAds.222.origin

- 広告を表示させるよう設計されたトロイの木馬です。ポピュラーなアプリを装って別の悪意のあるプログラムによって拡散され、システムディレクトリ内に密かにインストールされる場合もあります。

- Android.Mobifun.4

- 別のマルウェアアプリケーションをダウンロードするよう設計されたトロイの木馬です。

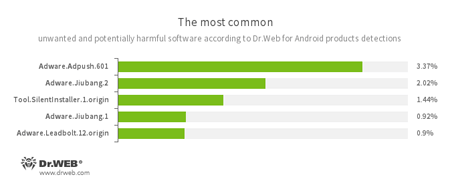

- Adware.Adpush.601

- Adware.Jiubang.2

- Adware.Jiubang.1

- Adware.Leadbolt.12.origin

- Androidアプリケーション内に組み込まれた不要なプログラムモジュールです。モバイルデバイス上に迷惑な広告を表示させます。

- Tool.SilentInstaller.1.origin

- ユーザーの介入なしに密かにアプリケーションを起動するよう設計されたリスクウェアです。

バンキング型トロイの木馬

2月には、Google Play上で Android.BankBot.336.origin が検出されています。サイバー犯罪者は、様々なインターネットバンキングシステムで動作するよう設計された汎用アプリケーションとしてこのトロイの木馬を拡散していました。 Android.BankBot.336.origin はクレジットカードに関する情報に加えて、ユーザーのアカウントからログインとパスワードを盗みます。その後、トロイの木馬はユーザーの銀行口座からサイバー犯罪者へと密かに送金を行います。

ウイルス開発者はAndroid向けの悪意のあるプログラムを継続的に改良し、既知の手法や革新的な手法を駆使してそれらを拡散し続けています。Google Play上での様々なトロイの木馬の発見は依然として後を絶ちません。これらの脅威からスマートフォンやタブレット、その他のデバイスを保護するため、Android向けのDr.Webアンチウイルス製品をインストールすることをお勧めします。

Dr.Webを使用して

Androidデバイスを保護しましょう!

- ロシアで最初に開発されたAndroid用アンチウィルスです

- Google Playだけで1億3500万回以上ダウンロードされています

- Dr.Webの個人向け製品のユーザーは無料です