2017年11月のウイルスレビュー

2017年11月30日

株式会社Doctor Web Pacific

11月、Doctor Webのスペシャリストはバンキング型トロイの木馬 Trojan.Gozi ファミリーの新たな亜種について調査を行いました。これまでの亜種と異なり、この新たなトロイの木馬は1組のモジュールで構成され、コントロールサーバーのドメイン名を生成するためのアルゴリズムを持ちません。サーバーのアドレスは設定内にハードコードされています。

また、11月にはLinux向けの新たなバックドアと、複数の詐欺サイトが発見されています。サイバー犯罪者は存在しない公的基金の名を語ってインターネットユーザーから金銭を巻き上げる目的でこれらのサイトを使用していました。

11月の主な傾向

- 新たなバンキング型トロイの木馬の出現

- Linux向けの新たなバックドアの拡散

- 新たなインターネット詐欺手法が出現

11月の脅威

Goziファミリーはセキュリティリサーチャーにとって馴染みの深いバンキング型トロイの木馬です。その亜種の1つは、コントロールサーバーのアドレスを生成するための辞書としてNASAサーバーからダウンロードしたテキストファイルを使用することで有名です。 Trojan.Gozi.64 と名付けられた、このバンキング型トロイの木馬の新たなバージョンは、32ビット版と64ビット版のWindows 7以降を搭載するコンピューターを感染させ、それよりも古いバージョンでは動作しません。

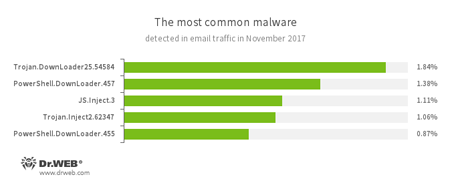

Trojan.Gozi.64 の主要な目的はWebインジェクションを実行することです。すなわち、このトロイの木馬はユーザーが開いたWebページに任意のコンテンツ―例えば、銀行のWebサイトやオンラインバンキング上に表示される偽の認証フォームなど―を挿入することができるということを意味しています。

Webページの改ざんは感染したコンピューター上で直接行われているため、ブラウザのアドレスバーには正しいURLが表示されます。このことが、ユーザーの判断を誤らせ、警戒を解かせる要因となっていると考えられます。偽のフォームに入力されたデータはサイバー犯罪者に送信され、ユーザーの口座が被害にあう結果へと繋がります。

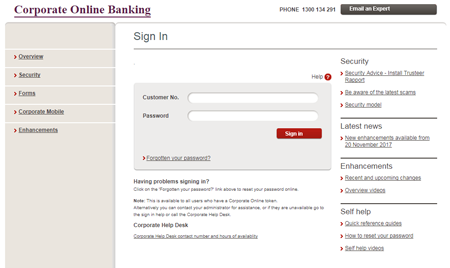

Trojan.Gozi.64 に関する詳細については、こちらの記事をご覧ください。Dr.Web Anti-virusによる統計

- Trojan.DownLoader

- 感染させたコンピューター上に別の悪意のあるプログラムをダウンロードするよう設計されたトロイの木馬ファミリーです。

- Trojan.Starter.7394

- 感染させたシステム内で、特定の悪意のある機能を持った実行ファイルを起動させることを主な目的としたトロイの木馬です。

- Trojan.Encoder.11432

- WannaCryとして知られるマルチコンポーネントなネットワークワームです。ユーザーの操作なしにMicrosoft Windows搭載コンピューターを感染させることができます。感染させたコンピューター上のファイルを暗号化して身代金を要求します。テストファイルとその他のファイルは異なるキーを使用して復号化されるため、身代金を支払ったとしても、暗号化されてしまったデータが復元されるという保証はありません。

- Trojan.Zadved

- ブラウザウィンドウ内に偽の検索結果を表示させ、ソーシャルネットワーキングサイトのものを模倣したポップアップメッセージを表示させるトロイの木馬です。また、様々なインターネットリソース上に表示される広告を置き換えることができます。

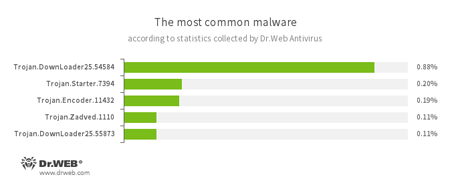

Doctor Web統計サーバーによる統計

- Trojan.DownLoader25.54584, Trojan.DownLoad3.46852

- 感染させたコンピューター上に別の悪意のあるプログラムをダウンロードするよう設計されたトロイの木馬ファミリーです。

- JS.Inject

- JavaScriptで書かれた悪意のあるスクリプトのファミリーで、WebページのHTMLコードに悪意のあるスクリプトを挿入します。

- Trojan.Inject

- 他のプログラムのプロセス内に悪意のあるコードを挿入する、悪意のあるプログラムのファミリーです。

- PowerShell.DownLoader

- PowerShellで書かれた悪意のあるファイルのファミリーで、コンピューター上に別のマルウェアをダウンロード・インストールするよう設計されています。

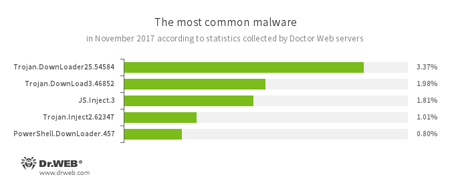

メールトラフィック内で検出された脅威の統計

- Trojan.DownLoader

- 感染させたコンピューター上に別の悪意のあるプログラムをダウンロードするよう設計されたトロイの木馬ファミリーです。

- PowerShell.DownLoader

- PowerShellで書かれた悪意のあるファイルのファミリーで、コンピューター上に別のマルウェアをダウンロード・インストールするよう設計されています。

- JS.Inject

- JavaScriptで書かれた悪意のあるスクリプトのファミリーで、WebページのHTMLコードに悪意のあるスクリプトを挿入します。

- Trojan.Inject

- 他のプログラムのプロセス内に悪意のあるコードを挿入する、悪意のあるプログラムのファミリーです。

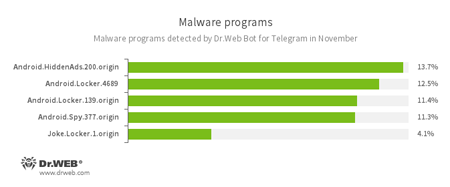

Dr.Web Bot for Telegramによって収集された統計

- Android.HiddenAds.200.origin

- 広告を表示させるよう設計されたトロイの木馬です。ポピュラーなアプリを装って別の悪意のあるプログラムによって拡散され、システムディレクトリ内に密かにインストールされる場合もあります。

- Android.Locker

- Androidを標的とするランサムウェア型トロイの木馬のファミリーです。これらトロイの木馬の様々な亜種はデバイスをロックし、ユーザーが違法行為を犯したとする警告を表示させます。ユーザーはデバイスのロックを解除するために身代金を支払うよう要求されます。

- Android.Spy.337.origin

- ユーザーのパスワードなど個人情報を盗むAndroid向けトロイの木馬です。

- Joke.Locker.1.origin

- Androidデバイスのホーム画面をロックし、Microsoft WindowsのBSOD (Blue Screen of Death:ブルースクリーン)エラーを表示させるジョークプログラムです。

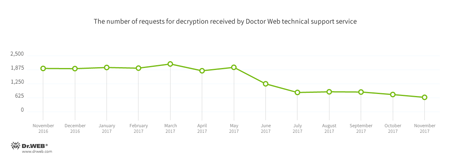

暗号化ランサムウェア

2017年11月には、以下のランサムウェアによる被害を受けたユーザーからDoctor Webテクニカルサポートサービスに対するリクエストがありました:

- Trojan.Encoder.3953 — リクエストの17.88%

- Trojan.Encoder.858 — リクエストの8.39%

- Trojan.Encoder.11539 — リクエストの6.39%

- Trojan.Encoder.567 — リクエストの5.66%

- Trojan.Encoder.3976 — リクエストの2.37%

- Trojan.Encoder.761 — リクエストの2.37%

Dr.Web Security Space for Windowsは暗号化ランサムウェアから保護します

危険なWEBサイト

2017年11月に非推奨サイトとしてDr.Webデータベースに追加されたURLの数は331,895件となっています。

| 2017年10月 | 2017年11月 | 推移 |

|---|---|---|

| +256,429 | +331,895 | +29.4% |

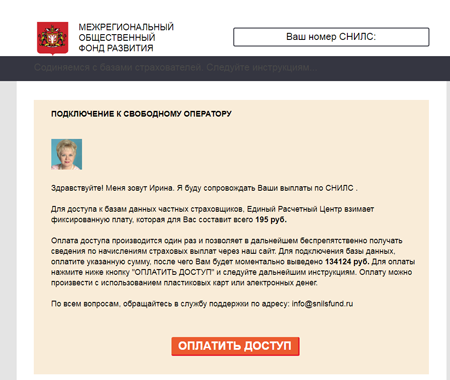

11月、Doctor Webはロシアで横行しているインターネット詐欺の手口に関する記事を掲載しました。「地域間社会基金」が所有するとされるWebサイトにつながるリンクを含んだスパムが拡散されているというものです。サイバー犯罪者は存在しないロシア連邦政府法令192号を引き合いに出し、Webサイトの訪問者に対して、保険会社から支払いを受けることができるかどうかを確認するよう提案しています。その際、訪問者は個人口座保険番号 (SNILS)またはパスポート番号の提示を求められます。どのようなデータを入力しても(任意に並べた番号であっても)、被害者は、数百ルーブルの高額な保険金支払いを受けることができると告げるメッセージを受け取ります。ただし、これらの金額を引き出すために被害者は「データベースへのアクセス」費用を要求されます。

Doctor Webのスペシャリストは、「地域間社会基金」Webサイトのサーバー上で、他の多くの詐欺プロジェクトを発見しています。詳細についてはこちらの記事をご覧ください。

LINUXを標的とするマルウェア

11月後半、Doctor Webのセキュリティリサーチャーは、 Linux.BackDoor.Hook.1 と名付けられた、Linux向けの新たなバックドアについて分析を行いました。このトロイの木馬はサイバー犯罪者から受け取ったコマンドで指定されたファイルをダウンロードし、アプリケーションを起動、または特定のリモートホストに接続することができます。 Linux.BackDoor.Hook.1 に関する詳細についてはこちらの記事をご覧ください。

モバイルデバイスを脅かす悪意のある、または望まないプログラム

11月、Doctor WebのセキュリティリサーチャーはGoogle Play上で Android.RemoteCode.106.origin を発見しました。このトロイの木馬は悪意のある追加のモジュールをダウンロードし、これらのモジュールがWebサイトを開いて広告やリンクをタップします。Google Play上ではそのほかにも高額なメッセージを送信する Android.SmsSend ファミリーが発見され、感染させたモバイルデバイスを利用して仮想通貨 Monero をマイニングする Android.CoinMine.3 が拡散されていました。さらに、 Android.Banker ファミリーに属するバンキング型トロイの木馬も多数、Google Play上で検出されています。これらのバンキング型トロイの木馬はユーザーの個人情報と銀行口座のお金を盗むよう設計されています。

11月の注目に値するモバイルマルウェアに関するイベントは以下のとおりです:

- Google Play上で多数のトロイの木馬を検出

モバイルデバイスを標的とする悪意のある・望まないプログラムに関する詳細はこちらの記事をご覧ください。