2018年5月31日

株式会社Doctor Web Pacific

2018年5月、Doctor Webのスペシャリストはトロイの木馬 Android.Click.248.origin を含んだGoogle Playアプリケーションを複数発見しました。このトロイの木馬は偽のWebサイトを読み込み、そこでユーザーを高額なモバイルサービスに登録させます。また、人気のソフトウェアプログラムを装って拡散されていた悪意のあるプログラム Android.FakeApp もGoogle Play上で検出されています。この悪意のあるプログラムはサイバー犯罪者の指示に従ってリンクを辿り、Webサイトへのトラフィックを増加させます。そのほかGoogle Play上で発見された脅威に、 Android.HiddenAds ファミリーに属するトロイの木馬があります。これらトロイの木馬は広告を表示するよう設計されています。さらに5月には、サイバースパイ行為に使用されていたトロイの木馬 Android.Spy.456.origin と Android.Spy.457.origin も発見されています。5月下旬には、新たな商用スパイウェアプログラム Program.OneSpy のシグネチャがDr.Webウイルスデータベースに追加されました。

5月の主な傾向

- Google Play上でさらに多くのトロイの木馬を検出

- Androidスパイウェアの新たなバージョンを発見

5月のモバイル脅威

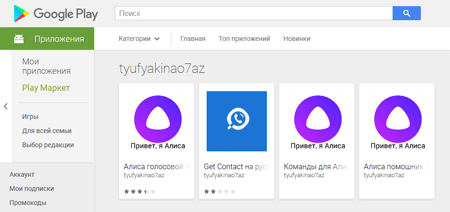

5月、Doctor WebのスペシャリストはGoogle Play上でトロイの木馬 Android.Click.248.origin を検出しました。このトロイの木馬はSkypeやAlisa(実際には個別のアプリとしては提供されていないYandex音声アシスタント)などの人気のプログラムを装って拡散されていました。

このトロイの木馬は偽のWebサイトを読み込み、そこでユーザーを騙して有料コンテンツサービスに登録させます。この脅威に関する詳細については、こちらの記事をご覧ください。

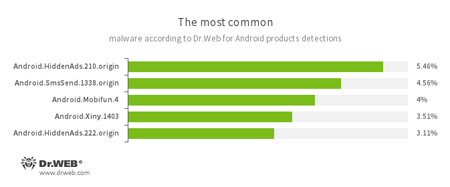

Dr.Web for Androidによる統計

- Android.HiddenAds.210.origin

- Android.HiddenAds.222.origin

- モバイルデバイス上に迷惑な広告を表示させるよう設計されたトロイの木馬です。ポピュラーなアプリを装って別の悪意のあるプログラムによって拡散され、システムディレクトリ内に密かにインストールされる場合もあります。

- Android.SmsSend.1338.origin

- 有料番号に対してSMSメッセージを送信する悪意のあるプログラムです。

- Android.Mobifun.4

- 別のAndroidアプリケーションをダウンロードするよう設計されたトロイの木馬です。

- Android.Xiny.1403

- 別の悪意のあるアプリケーションを密かにダウンロード・インストールするよう設計されたトロイの木馬です。

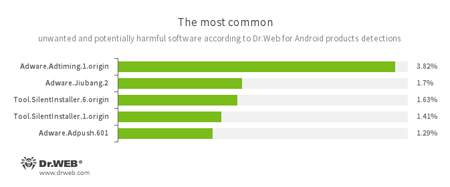

- Adware.Adtiming.1.origin

- Adware.Jiubang.2

- Adware.Adpush.601

- Androidアプリケーション内に組み込まれた不要なプログラムモジュールで、モバイルデバイス上に迷惑な広告を表示させるよう設計されています。

- Tool.SilentInstaller.1.origin

- Tool.SilentInstaller.6.origin

- ユーザーの介入なしに密かにアプリケーションを起動するよう設計されたリスクウェアです。

GOOGLE PLAY上の脅威

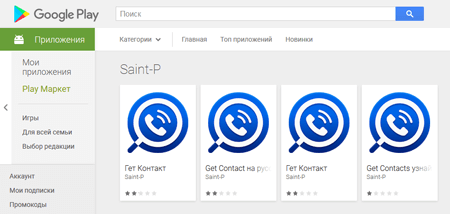

5月、Doctor Webのスペシャリストは人気のアプリケーションを装って拡散されていた Android.FakeApp をGoogle Play上で発見しました。 Android.FakeApp はサイバー犯罪者のコマンドに従って、指定されたリンクをクリックしてWebサイトを読み込むことでそこへのアクセス数を増加させます

このトロイの木馬は次のような特徴を持っています。

- シンプルなAndroidプログラムを簡単な手順で作成することを可能にするAppsGeyserサービスを使用して作成されています。

- 人気のアプリケーションを装って拡散されています。

- 便利な機能は一切含まれていません。

- トロイの木馬をGoogle Play上で配信していた7名の開発者が明らかになっています。

以下は、Google Play上で発見された偽のアプリケーションの例です。

また、5月には Android.HiddenAds.267.origin や Android.HiddenAds.277.origin など、トロイの木馬ファミリー Android.HiddenAds の新たな亜種が発見されました。これらの悪意のあるプログラムは、人気のある無害なアプリケーションを装って拡散されていました。このトロイの木馬の主な機能は広告を表示させるというものです。

サイバースパイ

5月には、サイバー犯罪者がサイバースパイ行為に使用していた新たなAndroidトロイの木馬が複数、セキュリティリサーチャーによって発見されました。そのうちの1つはGoogle Playから拡散されており、 Android.Spy.456.origin と名付けられました。この悪意のあるプログラムは、感染したデバイスの連絡先リストから写真やSMSメッセージ、連絡先を盗み、それらをサイバー犯罪者の所有するリモートサーバーにロードします。5月に発見されたまた別のスパイウェアは Android.Spy.457.origin としてDr.Webのウイルスデータベースに追加されました。このスパイウェアはAndroidスマートフォンやタブレットのメモリ内に保存された画像や動画を盗み、モバイルデバイスの位置情報を追跡し、SMSメッセージを盗み、周囲の音声を盗聴し、通話を録音することができます。

5月下旬、Doctor Webのスペシャリストは商用スパイウェアプログラムOnespyの新たなバージョンを発見し、このプログラムは Program.Onespy.3.origin と名付けられました。 Program.Onespy.3.origin はSMSメッセージや通話を横取りし、感染したデバイスの位置を追跡し、周囲の音声を盗聴し、写真、動画、文書ならびにその他のファイルを盗み、 Skype、 Viber、 WhatsApp、 Line、 Facebookなどの一般的なメッセンジャーでのやり取りを追跡するほか、それ以外の悪意のある動作を実行することもできます。

Google社による取り組みの甲斐なく、Google Playからは依然としてAndroid向けトロイの木馬が拡散され続けています。また、モバイルデバイスを標的とする悪意のあるプログラムや潜在的に危険なプログラムはGoogle Play以外の場所にも潜んでいます。お使いのスマートフォンやタブレットを保護するため、Android向けのDr.Webアンチウイルス製品をインストールすることをお勧めします。

Dr.Webを使用して

Androidデバイスを保護しましょう!

- ロシアで最初に開発されたAndroid用アンチウィルスです

- Google Playだけで1億3500万回以上ダウンロードされています

- Dr.Webの個人向け製品のユーザーは無料です