2022年10月のモバイルマルウェアレビュー

2022年12月6日

株式会社Doctor Web Pacific

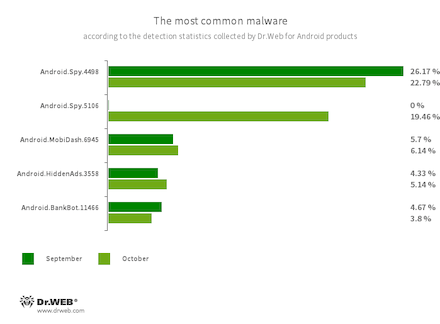

一方、バンキング型トロイの木馬やユーザーをスパイするアプリの活動には著しい増加が見られ、トロイの木馬 Android.Spy.4498 とそのさまざまな亜種が再び多く検出されています。このトロイの木馬は他のアプリの通知から情報を盗むことができ、それにより機密データの漏洩につながる危険性があります。

Google Playでは、マルウェアやアドウェア、望ましくないソフトウェアなどの新たな脅威が多数、Doctor Webのマルウェアアナリストによって発見されました。

10月の主な傾向

- 迷惑な広告を表示するトロイの木馬アプリが、依然として最も多く検出されたAndroid向け脅威の一つとなる

- Google Play上に新たな脅威が出現

Dr.Web for Androidによる統計

- Android.Spy.4498

- Android.Spy.5106

- 他のアプリの通知内容を盗むトロイの木馬です。アプリをダウンロードして、インストールするようユーザーに促したり、さまざまなダイアログボックスを表示したりすることもできます。

- Android.MobiDash.6945

- 迷惑な広告を表示させるトロイの木馬です。開発者によってアプリケーション内に埋め込まれる特殊なソフトウェアモジュールです。

- Android.HiddenAds.3558

- 迷惑な広告を表示させるよう設計されたトロイの木馬です。無害でポピュラーなアプリを装って拡散されます。別のマルウェアによってシステムディレクトリ内にインストールされる場合もあります。通常、これらのトロイの木馬はAndroidデバイス上に侵入すると自身の存在をユーザーから隠そうとします(ホーム画面からアイコンを「隠す」など)。

- Android.BankBot.11466

- ApkProtectorパッカーによって保護された悪意のあるアプリの検出名です。バンキング型トロイの木馬やスパイウェア型トロイの木馬などの脅威が含まれます。

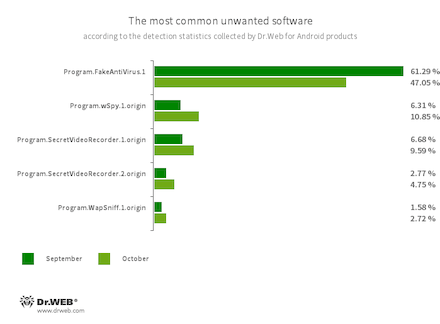

- Program.FakeAntiVirus.1

- アンチウイルスソフトウェアを模倣するアドウェアアプリケーションの検出名です。これらのアプリは存在しない脅威について偽の通知をすることでユーザーを騙し、完全版を購入するために料金を支払うよう要求する場合があります。

- Program.wSpy.1.origin

- Androidユーザーのアクティビティを密かに監視するよう設計された商用スパイウェアアプリです。SMSやポピュラーなメッセージングアプリのチャットを読む、周囲の音声を盗聴する、デバイスの位置情報やブラウザ閲覧履歴を追跡する、電話帳や連絡先・写真や動画にアクセスする、デバイスの内蔵カメラでスクリーンショットや写真を撮るなどの動作を実行することができます。また、キーロガーとしての機能も備えています。

- Program.SecretVideoRecorder.1.origin

- Program.SecretVideoRecorder.2.origin

- Androidデバイスの内蔵カメラを使用して周囲の動画や写真を撮影するよう設計されたアプリケーションの、さまざまな亜種の検出名です。撮影中であることを知らせる通知を無効にしたり、アプリのアイコンと表示名を偽のものに置き換えたりすることができ、密かに動作することが可能です。これらの機能により、潜在的に危険なソフトウェアと見なされます。

- Program.WapSniff.1.origin

- WhatsAppのメッセージを傍受するように設計されたAndroidプログラムです。

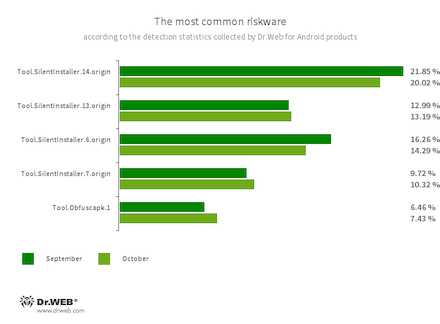

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.7.origin

- アプリケーションがAPKファイルをインストールせずに実行することを可能にする、リスクウェアプラットフォームです。メインのOSに影響を及ぼさない仮想ランタイム環境を作成します。

- Tool.Obfuscapk.1

- 難読化ツールObfuscapkによって保護されたアプリケーションの検出名です。このツールはAndroidアプリのソースコードを自動的に変更し、難読化するためのもので、リバースエンジニアリングを困難にすることを目的としています。サイバー犯罪者は悪意のあるアプリケーションをアンチウイルスによる検出から保護する目的でこのツールを使用します。

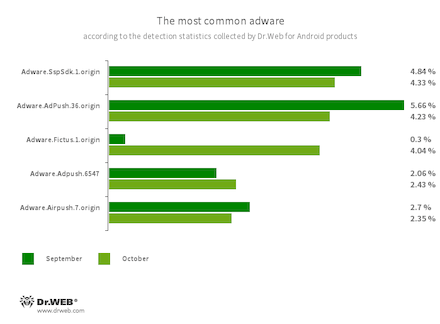

Androidアプリケーション内に組み込まれ、モバイルデバイス上に迷惑な広告を表示させるプログラムモジュールです。属するファミリーやそれぞれの亜種によって、フルスクリーンモードで広告を表示させて他のアプリケーションのウィンドウをブロックする、さまざまな通知を表示させる、ショートカットを作成する、Webサイトを開くなどの動作を実行することができます。

- Adware.SspSdk.1.origin

- Adware.AdPush.36.origin

- Adware.Adpush.6547

- Adware.Fictus.1.origin

- Adware.Airpush.7.origin

Google Play上の脅威

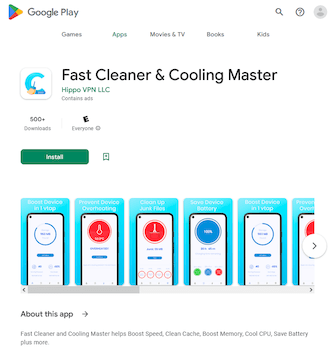

10月の初め、Doctor WebのマルウェアアナリストはOS最適化ツールを装って拡散されていたトロイの木馬アプリ「Fast Cleaner & Cooling Master」をGoogle Play上で発見しました。このトロイの木馬はFirebase Cloud MessagingまたはAppMetrica Push SDK経由で受け取るコマンドによってコントロールされ、コマンドに応じて、広告を表示させたり感染させたデバイス上でプロキシサーバーを起動させたりします。このプロキシを使用することで第三者がトラフィックを経由させることが可能になります。このトロイの木馬の亜種はDr.Web によって Android.Proxy.35、 Android.Proxy.36、 Android.Proxy.37として検出されます。

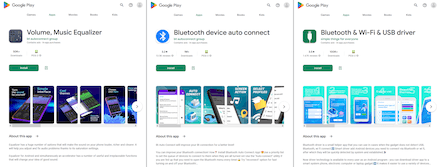

続けて、新たなアドウェアモジュールを含んだアプリが発見され Adware.FireAd と名づけられました。このモジュールはFirebase Cloud Messaging経由でコマンドを受け取り、そのコマンドで指定されたWebサイトを開きます。このモジュールは、「Volume, Music Equalizer」(バージョン2.9~3.5、Dr.Webによって Adware.FireAd.1 として検出)、「Bluetooth device auto connect」(バージョン46~58、Dr.Webによって Adware.FireAd.2 として検出)、「Bluetooth & Wi-Fi & USB driver」(バージョン15~19、Dr.Webによって Adware.FireAd.2 として検出)などのアプリの一部のバージョンに組み込まれていました。

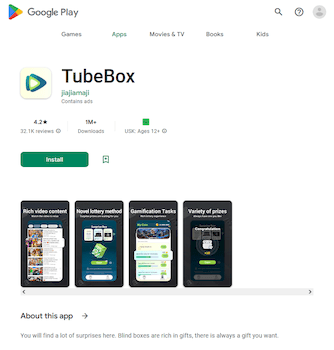

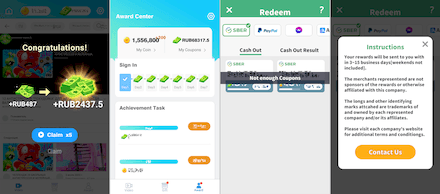

10月の末には、望ましくないアプリケーション「TubeBox」が Program.FakeMoney.3 としてDr.Webのウイルスデータベースに追加されました。このアプリは、動画や広告を見ることでお金を稼ぐことができるとうたっています。

ユーザーは閲覧ごとにコインやクーポンの形でアプリ内のアカウントに報酬を受け取ることができるとされています。この報酬は現金化して銀行振込や決済システム経由など都合の良い方法で簡単に引き出すことができるということです。ただし、お金を引き出すためにユーザーは最低限必要な金額を貯めなくてはなりません。必要な金額が貯まっても、何らかの問題が発生したとプログラムに告げられ、結局報酬を受け取ることはできません。このアプリの作成者は可能な限り長くユーザーをアプリ内に引き留めようとしています。そうすることでユーザーが動画や広告を閲覧し続けるように仕向けていますが、それによってお金を稼ぐことができるのはユーザー本人ではなく詐欺師です。

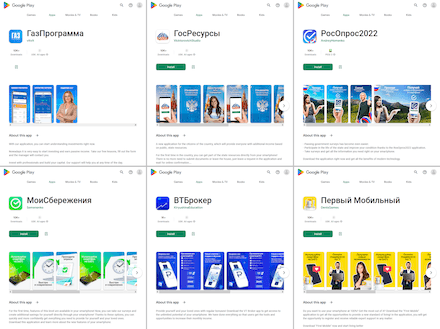

また、さまざまな詐欺スキームに用いられる、トロイの木馬 Android.FakeApp ファミリーに属する新たな偽アプリも多数発見されています。これらトロイの木馬はロシアの銀行やコモディティ企業と直接関連があるとうたう投資アプリ、要覧や調査プログラムを装って拡散されていました。詐欺師は、ユーザーは投資の方法を学ぶことで収益性の高い投資を行ったり自分で天然ガスの取引を行ったりすることができるようになり、さらに、これらすべてのサービスを支援する関連企業の株式を無料で受け取ることができると主張し、広告でもそのように宣伝しています。実際には、これら偽アプリは、怪しいアンケートへの回答やアカウントへの登録、申請書の送信という名目でユーザーの個人情報を収集するよう特別に設計されたサイトを開きます。

以下の画像は、トロイの木馬アプリをインストールするようユーザーに勧める広告の例です。攻撃者は著名人や有名企業の画像を使用し、大仰な主張をしています。たとえば、「Против санкций всей страной(国をあげて制裁に対抗する)」、「Дарим 10 акций бесплатно(無料で10株もらえます)」、「Заработайте уже во время обучения(学びながら稼げます)」、「Я дам вам 100 000 USD, если вы не станете миллионером за 6 месяцев(6か月で億万長者にならなかったら10万ドル差し上げます)」などといったうたい文句で高収入を約束しています。

お使いのAndroidデバイスをマルウェアや不要なプログラムから保護するために、Android向け Dr.Web製品をインストールすることをお勧めします。

ご利用のAndroidを守る必要があります。

Dr.Webを利用してみませんか?

- Android向けロシア初のアンチウイルス

- Google Playからのダウンロード数が、1.4億件を突破しました

- 個人向けDr.Web製品のユーザーは、無料でご利用いただけます