2021年4月14日

株式会社Doctor Web Pacific

2021年3月には、広告を表示させる不要なアプリケーションやトロイの木馬が最もアクティブな脅威の一つとなりました。また、任意のコードをダウンロードして実行するマルウェアも多く検出されています。

Google Playで発見された脅威の中には、ユーザーを有料サービスに登録するトロイの木馬 Android.Joker の多数の亜種と、 Android.FakeApp マルウェアファミリーに属する新たな詐欺アプリが含まれていました。

3月の主な傾向

- Google Playから新たな脅威が拡散される

- ユーザーを有料モバイルサービスに登録するトロイの木馬の活動

- 詐欺アプリの拡散

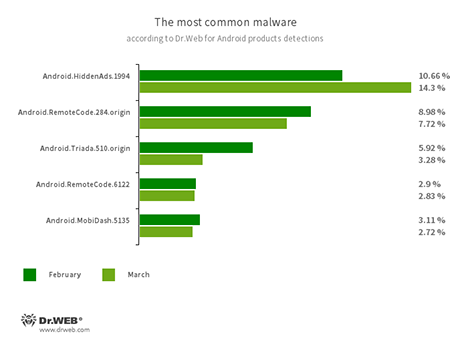

Dr.Web for Androidによる統計

- Android.HiddenAds.1994

- 広告を表示させるよう設計されたトロイの木馬です。ポピュラーなアプリを装って別の悪意のあるプログラムによって拡散され、システムディレクトリ内に密かにインストールされる場合もあります。

- Android.RemoteCode.284.origin

- Android.RemoteCode.6122

- 任意のコードをダウンロードして実行するように設計された悪意のあるアプリケーションです。亜種によって、さまざまなWebサイトを開く、リンクを辿る、広告バナーをクリックする、ユーザーを有料サービスに登録させるなどの動作を実行することができます。

- Android.Triada.510.origin

- さまざまな悪意のある動作を実行する多機能なトロイの木馬です。このマルウェアは他のアプリのプロセスを感染させるトロイの木馬ファミリーに属します。亜種の中にはAndroidデバイスの製造過程で犯罪者によってファームウェア内に組み込まれているものもあります。さらに、保護されたシステムファイルやフォルダにアクセスするために脆弱性を悪用するものもあります。

- Android.MobiDash.5135

- 迷惑な広告を表示させるトロイの木馬です。開発者によってアプリケーション内に埋め込まれる特殊なソフトウェアモジュールです。

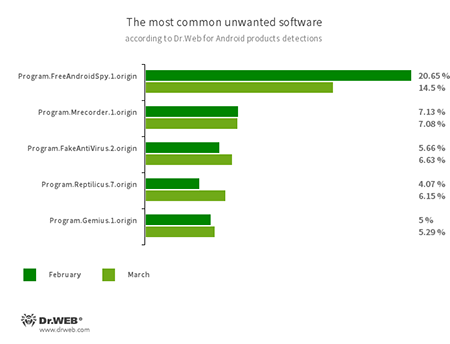

- Program.FreeAndroidSpy.1.origin

- Program.Mrecorder.1.origin

- Program.Reptilicus.7.origin

- Androidユーザーのアクティビティを監視するソフトウェアで、サイバースパイツールとして使用される可能性があります。デバイスの位置情報を追跡する、SMSやソーシャルメディアメッセージから情報を収集する、文書や写真、動画をコピーする、通話の盗聴を行うなどの動作を実行することができます。

- Program.FakeAntiVirus.2.origin

- アンチウイルスソフトウェアを模倣するアドウェアアプリケーションの検出名です。これらのアプリは存在しない脅威について偽の通知をすることでユーザーを騙し、完全版を購入するために料金を支払うよう要求する場合があります。

- Program.Gemius.1.origin

- Androidデバイスに関する情報と、ユーザーがデバイスをどのように使用しているかに関する情報を収集するアプリケーションです。技術的なデータの他に、デバイスの位置やブラウザのブックマーク、サイトの閲覧履歴、入力されたURLなどの機密情報も収集します。

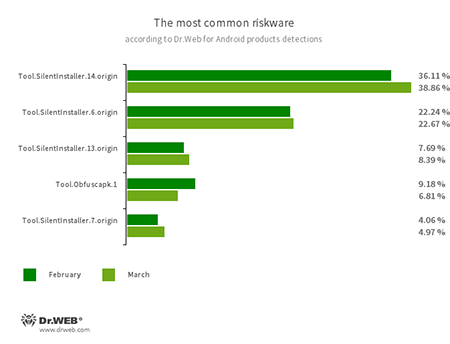

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.7.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.14.origin

- アプリケーションがAPKファイルをインストールせずに実行することを可能にする、リスクウェアプラットフォームです。メインのOSに影響を及ぼさない仮想ランタイム環境を作成します。

- Tool.Obfuscapk.1

- 難読化ツールObfuscapkによって保護されたアプリケーションの検出名です。このツールはAndroidアプリケーションのソースコードを自動的に変更し、難読化するためのもので、リバースエンジニアリングを困難にすることを目的としています。犯罪者は悪意のあるアプリケーションや危険なアプリケーションをアンチウイルスから保護する目的でこのツールを使用します。

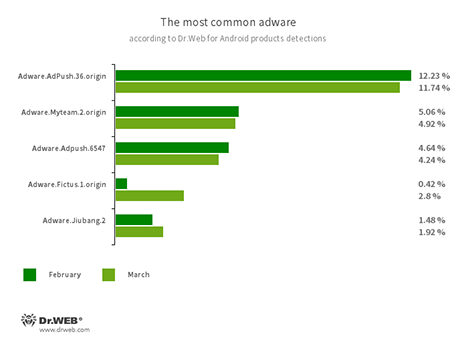

Androidアプリケーション内に組み込まれ、モバイルデバイス上に迷惑な広告を表示させるプログラムモジュールです。属するファミリーやそれぞれの亜種によって、フルスクリーンモードで広告を表示させて他のアプリケーションのウィンドウをブロックする、さまざまな通知を表示させる、ショートカットを作成する、Webサイトを開くなどの動作を実行することができます。

- Adware.Adpush.36.origin

- Adware.Adpush.6547

- Adware.Myteam.2.origin

- Adware.Fictus.1.origin

- Adware.Jiubang.2

Google Play上の脅威

3月、 Android.FakeApp ファミリーに属する詐欺アプリが再びDoctor Webのスペシャリストによって発見されました。それらの中には、有名な企業や小売店のボーナスや割引を提供すると偽ってユーザーを騙すトロイの木馬 Android.FakeApp.247 の新たな亜種が含まれていました。今回のケースは人気の高いガソリンスタンドからボーナスを受け取ることができるというものでした。「賞品」を受け取るためにユーザーは有料(週429ルーブルから)のサブスクリプションに登録するよう求められます。その結果、トロイの木馬は使うことのできないバーコードを表示させるだけで、ユーザーが割引やボーナスを受け取ることはありません。

その他の偽アプリは、ガイドや情報提供ソフトウェア、性格相性診断アプリなどの無害なアプリケーションを装って拡散されていました。これらは実際にアプリとしては機能せず、起動されると疑わしいWebサイトを開きます。これらトロイの木馬は Android.FakeApp.244、 Android.FakeApp.249、 Android.FakeApp.250としてDr.Webウイルスデータベースに追加されました。

また、3月を通して、ユーザーをスパイして有料モバイルサービスに登録させるほか、任意のコードをダウンロード・実行することができるトロイの木馬 Android.Joker の新たな亜種が複数発見されています。これらの多機能トロイの木馬は、翻訳アプリ、音声録音・編集ソフト、ライブ壁紙、ランチャーアプリ、さまざまな画像編集ソフト、Androidデバイスの管理や設定を可能にするツールを装って拡散されていました。これらトロイの木馬は Android.Joker.613、 Android.Joker.614、 Android.Joker.617、 Android.Joker.618、 Android.Joker.620、 Android.Joker.622、 Android.Joker.624、 Android.Joker.630、 Android.Joker.632としてDr.Webウイルスデータベースに追加されています。

お使いのAndroidデバイスをマルウェアや不要なプログラムから保護するために、Dr.Web for Androidをインストールすることをお勧めします。

ご利用のAndroidを守る必要があります。

Dr.Webを利用してみませんか?

- Android向けロシア初のアンチウイルス

- Google Playからのダウンロード数が、1.4億件を突破しました

- 個人向けDr.Web製品のユーザーは、無料でご利用いただけます