2018年10月のモバイルマルウェアレビュー

2018年11月2日

株式会社Doctor Web Pacific

10月、情報セキュリティスペシャリストは、悪意のあるモジュールをダウンロードして起動するだけでなく、リモートサーバーから送信されたC#スクリプトを実行することもできるAndroidトロイの木馬を発見しました。また、Google Play上でも悪意のあるアプリケーションが検出されています。

10月の主な傾向

- Google Play上で悪意のあるプログラムを検出

- 犯罪者からC#コードを受け取ってコンパイルし、それをモバイルデバイス上で実行するAndroidトロイの木馬を検出

10月のモバイル脅威

Doctor Webのスペシャリストは、ダウンローダ型トロイの木馬 Android.DownLoader.818.origin の組み込まれたアプリケーションがVPNクライアントを装ってGoogle Playから拡散されていることを発見しました。このマルウェアはアドウェア型トロイの木馬をダウンロードし、それをモバイルデバイス上にインストールしようと試みます。その後、このダウンローダの新たな亜種 Android.DownLoader.819.origin および Android.DownLoader.828.origin がマルウェアアナリストによって発見されました。これらトロイの木馬はゲームを装って拡散され、次のような機能を備えています。

- システムから削除されるのを防ぐため、管理者権限を要求する。

- OSのメイン画面にあるプログラムのリストから自身のアプリアイコンを隠す。

- システムソフトウェアを装った別のトロイの木馬をダウンロードし、それらをインストールするようユーザーに促す。

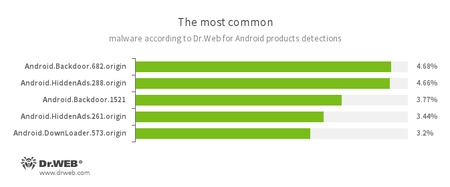

Dr.Web for Androidによる統計

- Android.Backdoor.682.origin

- Android.Backdoor.1521

- サイバー犯罪者から受け取ったコマンドを実行し、感染したモバイルデバイスのコントロールを可能にするトロイの木馬です。

- Android.HiddenAds.261.origin

- Android.HiddenAds.288.origin

- モバイルデバイス上に迷惑な広告を表示させるよう設計されたトロイの木馬です。ポピュラーなアプリを装って別の悪意のあるプログラムによって拡散され、システムディレクトリ内に密かにインストールされる場合もあります。

- Android.DownLoader.573.origin

- 別のマルウェアアプリケーションをダウンロードするトロイの木馬です。

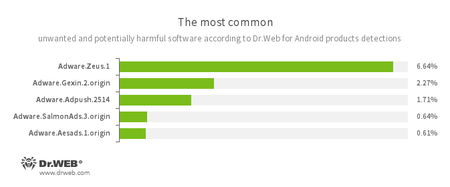

- Adware.Zeus.1

- Adware.Gexin.2.origin

- Adware.Adpush.2514

- Adware.SalmonAds.3.origin

- Adware.Aesads.1.origin

- Androidアプリケーションに組み込まれ、モバイルデバイス上に迷惑な広告を表示するように設計された不要なプログラムモジュールです。

Google Play上のトロイの木馬

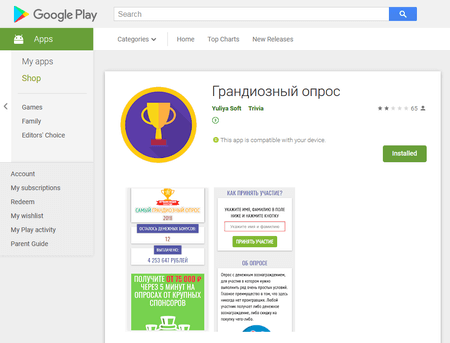

10月の初め、Doctor WebのエキスパートはGoogle Play上で Android.FakeApp.125 を検出しました。このトロイの木馬は簡単な質問に回答するだけで報酬を貰えるというプログラムを装っていました。実際には、 Android.FakeApp.125 は管理サーバーからのコマンドに応じて詐欺サイトを読み込み、表示させます。

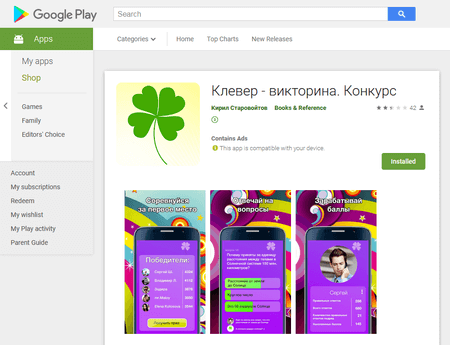

続けて、セキュリティリサーチャーはVKontakte内で人気のCloverゲームを装って拡散されていた Android.Click.245.origin を発見しました。 Android.FakeApp.125 同様、 Android.Click.245.origin は詐欺サイトを読み込み、それらをユーザーに対して表示させます。

10月下旬、Doctor Webのアナリストは Android.RemoteCode.192.origin および Android.RemoteCode.193.origin について調査を行いました。これらのマルウェアは一見無害な18のプログラム(バーコードスキャナー、ナビゲーションソフトウェア、ファイルダウンロードマネージャ、様々なゲームなど)に潜み、160万台を超えるAndroidモバイルデバイス上にインストールされています。これらトロイの木馬は悪意のあるモジュールをダウンロードして起動しますが、そのほかにYouTube動画を開いて再生回数を増やし、動画の人気を高めることができます。

また、Dr.Webウイルスデータベースには新たなマルウェア Android.DownLoader.3897、 Android.DownLoader.826.origin、 Android.BankBot.484.originが追加されています。これらのマルウェアはバンキング型トロイの木馬をダウンロードしてモバイルデバイス上にインストールしようとします。

その他の脅威

10月に検出されたその他のモバイルマルウェアに、モジュール構造を持つAndroidバンカー Android.BankBot.1781 があります。このマルウェアは管理サーバーのコマンドに従って様々なトロイの木馬プラグインをダウンロードするほか、C#スクリプトをダウンロードして実行することができます。 Android.BankBot.1781 はクレジットカードの情報やSMSメッセージ、その他の機密情報を盗みます。

サイバー犯罪者はGoogle Playや詐欺サイト、ハッキングしたサイトからAndroidモバイルデバイス向けの悪意のあるプログラムを拡散しています。Androidスマートフォンやタブレットを保護するため、Android向けのDr.Webアンチウイルス製品をインストールすることをお勧めします。

Androidデバイスには保護が必要です!

Dr.Webを使用しましょう

- ロシアで最初に開発されたAndroid用アンチウイルスです

- Google Playだけで1億3500万回以上ダウンロードされています

- Dr.Webの個人向け製品のユーザーは無料でご利用できます