2017年12月のウイルスレビュー

2017年12月29日

株式会社Doctor Web Pacific

2017年最後の月には、Microsoft Windowsを搭載したコンピューターやデバイスを標的とする新たなバックドアが登場しました。また、Linux向けトロイの木馬 Linux.ProxyM を使用したWebサイトのハッキングが発生しているということが、Doctor Webのアナリストによって明らかになりました。12月を通して、Dr.WebのウイルスデータベースにはAndroid向けの新たな悪意のあるプログラムのシグネチャが追加されています。

12月の主な傾向

- Linux向けの新たなトロイの木馬

- Linux向けトロイの木馬を使用したWebサイトのハッキング

- Android向けの新たな悪意のあるプログラムの拡散

12月の脅威

12月、感染したコンピューター上でサイバー犯罪者から受け取ったコマンドを実行する機能を持ったトロイの木馬Anunakファミリーの新たな亜種について、ウイルスアナリストによる調査が行われました。 BackDoor.Anunak.142 と名付けられたこの新たなバックドアは64ビット版のMicrosoft Windowsを感染させ、次の動作を行うことができます。

- 特定のリモートサーバーからファイルをダウンロードする

- ファイルをリモートサーバーにアップロードする

- 感染したデバイス上でファイルを実行する

- cmd.exeコンソールでコマンドを実行する

- ポート間でトラフィックをリダイレクトする

- 自身のモジュールをダウンロード・インストールする

この脅威に関する詳細については、こちらの記事をご覧ください。

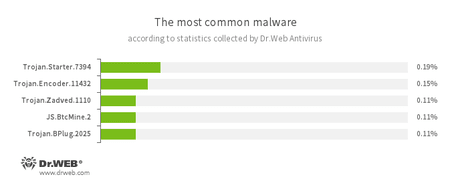

Dr.Web Anti-virusによる統計

- 感染させたシステム内で、特定の悪意のある機能を持った実行ファイルを起動させることを主な目的としたトロイの木馬です。

- Trojan.Encoder.11432

- WannaCryとして知られる暗号化ワームです。

- Trojan.Zadved

- ブラウザウィンドウ内に偽の検索結果を表示させ、ソーシャルネットワーキングサイトのものを模倣したポップアップメッセージを表示させるトロイの木馬です。また、様々なインターネットリソース上に表示される広告を置き換えることができます。

- JS.BtcMine.2

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptです。

- Trojan.BPlug

- ユーザーがWebページを閲覧する際に迷惑な広告を表示させる、ポピュラーなブラウザのプラグインです。

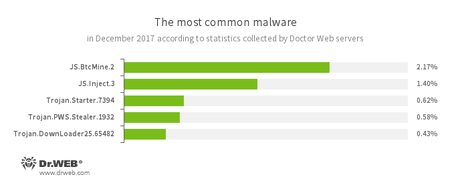

Doctor Web統計サーバーによる統計

- JS.BtcMine.2

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptです。

- JS.Inject

- JavaScriptで書かれた悪意のあるスクリプトのファミリーで、ウェブページのHTMLコードに悪意のあるスクリプトを挿入します。

- Trojan.Inject

- 他のプログラムのプロセス内に悪意のあるコードを挿入する、悪意のあるプログラムのファミリーです。

- Trojan.Starter.7394

- 感染させたシステム内で、特定の悪意のある機能を持った実行ファイルを起動させることを主な目的としたトロイの木馬です。

- Trojan.PWS.Stealer

- 感染したコンピューター上に保存されているパスワードやその他の個人情報を盗むよう設計されたトロイの木馬ファミリーです。

- Trojan.DownLoader

- 感染させたコンピューター上に別の悪意のあるプログラムをダウンロードするよう設計されたトロイの木馬ファミリーです。

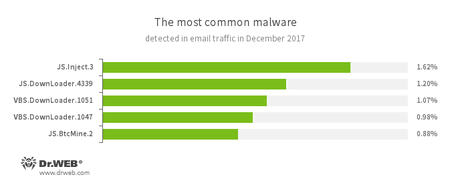

メールトラフィック内で検出された脅威の統計

- Trojan.DownLoader

- 感染させたコンピューター上に別の悪意のあるプログラムをダウンロードするよう設計されたトロイの木馬ファミリーです。

- JS.Inject

- JavaScriptで書かれた悪意のあるスクリプトのファミリーで、ウェブページのHTMLコードに悪意のあるスクリプトを挿入します。

- JS.DownLoader

- JavaScriptで書かれた悪意のあるスクリプトのファミリーで、別の悪意のあるプログラムをコンピューター上にダウンロード・インストールするよう設計されています。

- VBS.DownLoader

- 悪意のあるJavaScriptのファミリーです。コンピューター上に悪意のあるソフトウェアをダウンロード・インストールします。

- VBS.DownLoader

- 仮想通貨を密かにマイニングするよう設計されたJavaScriptです。

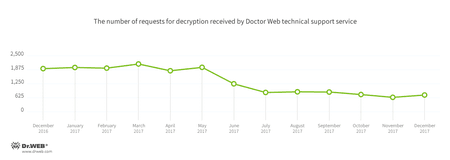

暗号化ランサムウェア

2017年12月には、以下のランサムウェアによる被害を受けたユーザーからDoctor Webテクニカルサポートサービスに対するリクエストがありました:

- Trojan.Encoder.858 — リクエストの27.29%

- Trojan.Encoder.11539 — リクエストの12.55%

- Trojan.Encoder.3953 — リクエストの4.09%

- Trojan.Encoder.3953 — リクエストの3.41%

- Trojan.Encoder.2667 — リクエストの2.59%

- Trojan.Encoder.567 — リクエストの2.05%

Dr.Web Security Space for Windowsは暗号化ランサムウェアから保護します

危険なWEBサイト

2017年12月に非推奨サイトとしてDr.Webデータベースに追加されたURLの数は241,274件となっています。

| 2017年11月 | 2017年12月 | 推移 |

|---|---|---|

| +331,895 | +241,274 | -27.3% |

LINUXを標的とするマルウェア

Linux.ProxyM は2017年5月よりウイルスアナリストに存在を知られています。感染したデバイス上でSOCKSプロキシサーバーを動作させるという極めてシンプルな悪意のあるプログラムでした。サイバー犯罪者は Linux.ProxyM を使用して感染させたホストから約400通のスパムを送信していましたが、その後間もなくして、フィッシングメッセージを送信するようになりました。これらのメッセージの多くは電子文書で使用するDocuSignサービスからのものを装っていました。これにより、サイバー犯罪者はユーザーの認証情報を盗みます。

12月、サイバー犯罪者は Linux.ProxyM に感染したデバイスを新たな目的で使用しているということが明らかになりました。トロイの木馬のプロキシサーバーを利用することで匿名性を維持し、多くのWebサイトに対してハッキングを試みるというものです。これには様々なハッキング手法が用いられています。SQLインジェクション(悪意のあるSQLコードをWebサイトデータベースへのリクエストに挿入する)、XSS(クロスサイトスクリプティング。Webページに悪意のあるスクリプトを追加し、ページが開かれると実行されるようにする攻撃方法)、ローカルファイルインクルード攻撃(LFI)(特別に生成されたコマンドを使用することで、攻撃を受けたサーバー上にあるファイルをサイバー犯罪者がリモートで読むことを可能にする攻撃方法)です。この脅威に関する詳細については、こちらの記事をご覧ください。

モバイルデバイスを脅かす悪意のある、または望まないプログラム

12月には、金融機関の利用者から口座のログイン認証情報を盗む Android.BankBot.243.origin と Android.BankBot.255.origin が、Google Play上で検出されました。公式ストア以外の場所からも同様のトロイの木馬が拡散され、 Android.Packed.15893 と名付けられました。そのほか12月には、イタリアのユーザーをスパイする Android.Spy.410.origin がDr.Webのウイルスデータベースに追加されています。

12月の注目に値するモバイルマルウェアに関するイベントは以下のとおりです。

- 新たなバンキング型トロイの木馬の拡散

- 個人情報を盗むスパイウェアの検出

モバイルデバイスを標的とする悪意のある・望まないプログラムに関する詳細はこちらの記事をご覧ください。

[% END %]