2012年4月23日掲載

株式会社Doctor Web Pacific

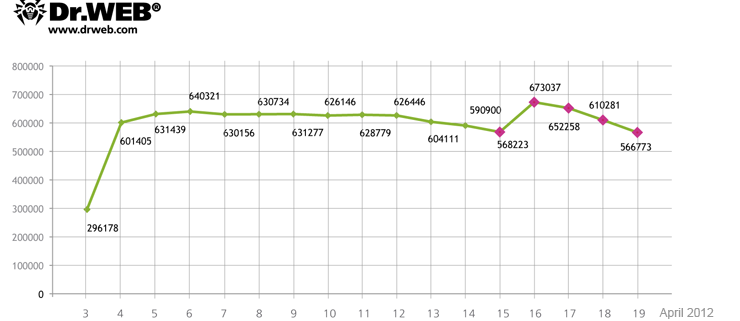

Doctor Webの統計によると、81万7879台のボットがBackDoor.Flashback.39ボットネットに接続され、平均55万台の感染したコンピューターがコントロールサーバーと24時間やり取りを行っています。4月16日、71万7004のユニークなIPアドレスおよび59万5816のMac UUIDがBackDoor.Flashback.39ボットネットに登録され、4月17日にはユニークなIPアドレスが71万4483、Mac UUIDが58万2405となっています。同時に、未だBackDoor.Flashback.39ネットワークに登録されていなかった感染したコンピューターが、日々ボットネットに加えられています。以下のチャートは、2012年4月3日から4月19日までのBackDoor.Flashback.39ボットネットを構成するボット数の推移を表しています。

しかしながら、この頃オープンアクセスで公表されたレポートではBackDoor.Flashback.39ボットの減少が報告されています。通常、この手のレポートは、乗っ取ったボットネットコントロールサーバーから取得した統計の解析に基づいています。Doctor Webのアナリストは、このような相反する結果が生じた原因を突き止めるための調査に乗り出しました。

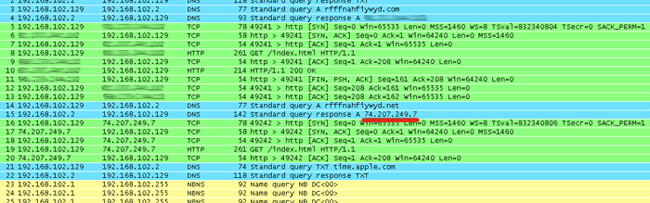

BackDoor.Flashback.39はコントロールサーバー名の生成に、非常に高度なルーチンを使用します。ドメイン名の大半はマルウェアリソースに組み込まれたパラメータを使用して生成され、残りの生成には現在の日付が使用されます。このトロイの木馬は、予め定義されたプロパティに応じてサーバーに一連のクエリを送信します。4月の初め、BackDoor.Flashback.39コマンドサーバーの主なドメインがDoctor Webによって登録され、それらに対するボットからの始めてのリクエストが送信されました。さらに4月16日には、現在の日付を使用して生成された名前を持つドメインが追加されました。これらのドメイン名は全てのBackDoor.Flashback.39亜種によって使用されるため、コントロールサーバー名が追加されることにより、悪意のあるネットワークを構成するボット数の正確な割り出しが可能になりました。このことは、上のグラフにも顕著に表れています。しかしDoctor Webによってコントロールされるサーバーとのやり取りの後、トロイの木馬は、詳細不明な第三者によってコントロールされる74.207.249.7のサーバーに対してリクエストを送信しています。このサーバーはボットとの通信は行いますが、TCP接続を閉じることはしません。その結果、ボットはサーバーからの応答を待つスタンバイモードに切り替わり、コマンドに応じなくなります。情報セキュリティスペシャリストによって登録されているコマンドセンターとの通信が行われなくなることから、Symantec およびKaspersky LabがBackDoor.Flashback.39ボット数の大幅な減少を報告する一方でDoctor Webの統計は未だ大規模な拡散を記録するという、矛盾する結果が生まれたと考えられます。以下の画像は、コマンドセンターへのTCP接続がいかにしてBackDoor.Flashback.39ボットをフリーズさせるかを示しています。

Doctor Webは、BackDoor.Flashback.39脅威について再びMac OS Xユーザーの皆様に警告し、Javaアップデートをインストールし、システムが感染していないかどうか確認する為のスキャンを実行するよう強く推奨します。BackDoor.Flashbackの検出・駆除に関する詳細についてはAnti-Flashbackのページをご覧ください。また、無料でご利用頂けるDr.Web for Mac OS X Lightを使用してトロイの木馬を削除することが可能です。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments