2023年9月14日

株式会社Doctor Web Pacific

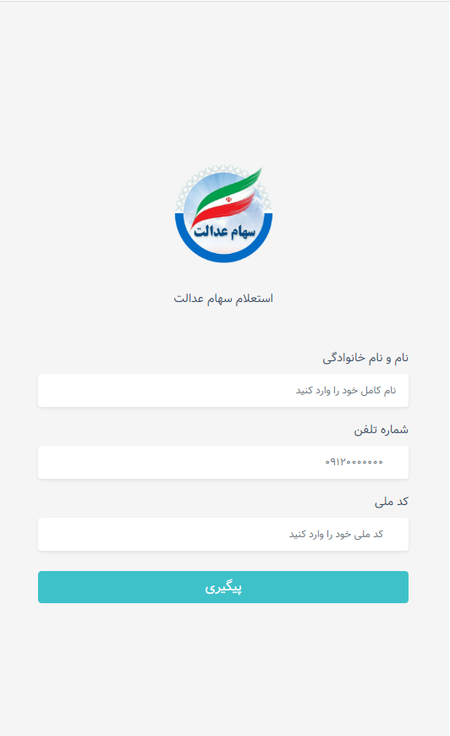

このトロイの木馬はオンライン証券取引所などの金融機関を装った悪意のあるサイトから拡散されており、主にイランの住民を標的にしています。そのようなサイトの一例が hxxp[:]//biuy.are-eg[.]com/dashbord/ です。

このページでは、ユーザーは姓名、ミドルネーム、携帯電話番号、国民IDなどの個人情報を入力するよう求められます。これらの情報を入力すると別のページ hxxp[:]//biuy.are-eg[.]com/dashbord/dl.php にリダイレクトされ、取引セッションにアクセスするには特別なソフトウェアをダウンロードしてインストールする必要があると告げられます。ただし、ここでダウンロードボタンをクリックしたユーザーが受け取るのは、想定されている正規のプログラムではなくトロイの木馬 Android.Spy.Lydia.1 の亜種の一つです。

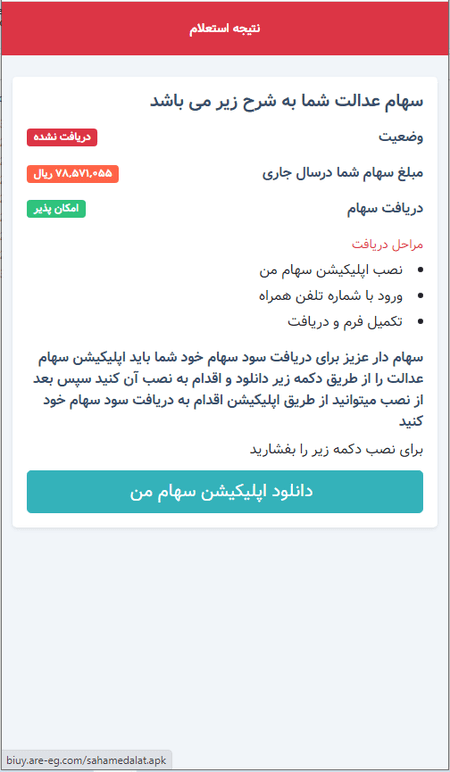

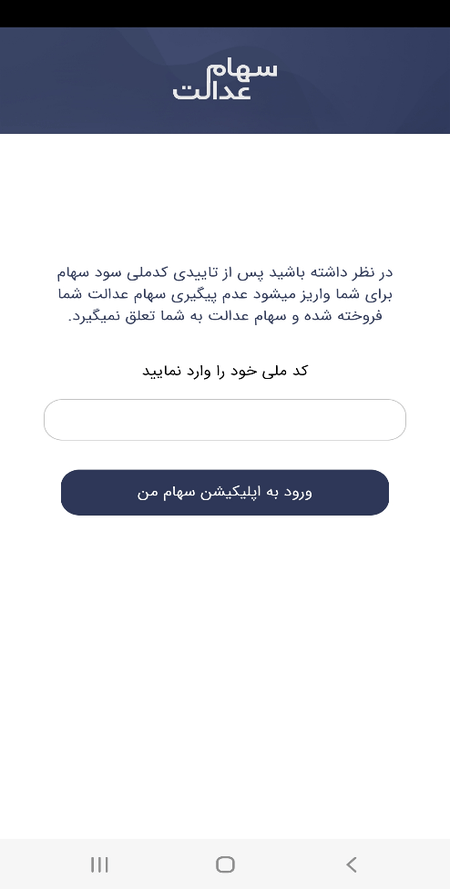

起動されると、トロイの木馬は hxxp[:]//teuoi[.]com からフィッシングページへのリンクを要求します。このページはブラウザを開くことなくWebViewコンポーネントを介して画面上に表示されます。今回受け取ったマルウェアのバージョンでは次のURLが開かれました。

hxxps[:]//my-edalatsaham[.]sbs/fa/app.php

以下の画像はWebViewで開かれたフィッシングページです。

このページには、後で「配当金」の支払先となる国民ID番号を入力するためのフォームが表示されています。このステップで、トロイの木馬はその一意の識別子と、デバイスの感染に成功したという情報をC&Cサーバーに送信します。

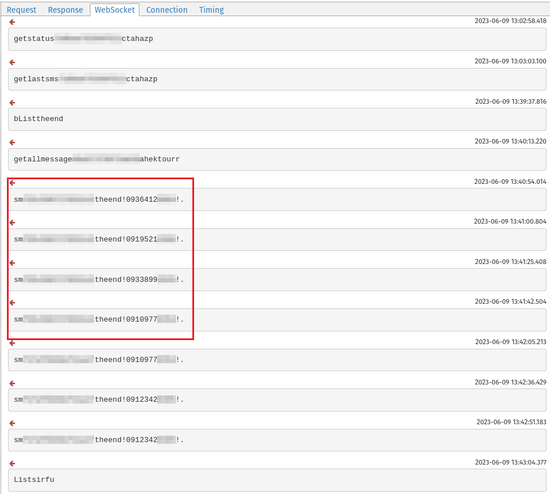

デバイスを感染させると、トロイの木馬はWebSocket経由で ws[:]//httpiamaloneqs[.]xyz:80 のリモートホストに接続し、感染したすべてのデバイスに同時にコマンドが送信されるのを待ちます。各コマンドには、そのコマンドの対象となるデバイスの識別子が含まれています。以下の画像は、C&Cサーバーからボットネットに送信されるコマンドです。

Android.Spy.Lydiaは次のアクションを実行することができます。

- インストールされているアプリケーションに関する情報を収集する

- ホーム画面のアプリ一覧にアイコンを表示したり、非表示にしたりする

- デバイスのサウンドをミュートにする

- 受信した SMS の内容をサーバーまたは攻撃者が指定した電話番号に送信する

- クリップボードの内容をサーバーに送信する

- カスタムのSMSテキストメッセージを指定された番号に送信する

- 電話帳の連絡先をサーバーにアップロードする

- 電話帳に新しい連絡先を追加する

- WebViewコンポーネントを使用して、指定されたWebページをダウンロードする

これらの機能により、Android.Spy.Lydia を使用することでサイバー犯罪者がSMSメッセージを傍受し、ユーザーが利用しているバンキングアプリを特定して口座に対する不正行為を行うことが可能になります。たとえば、銀行から送られるSMSメッセージを攻撃者が読むことで口座残高や購入履歴を詳しく知ることができ、それらの情報を利用して簡単にユーザーの信用を得てしまう可能性があります。また、アプリケーションからSMSを送信できるようにするA2PテクノロジーやSMSプロトコルの脆弱性を利用することで、詐欺師は銀行からのものを装った偽のSMSを送信し、銀行口座のセキュリティを低下させるような操作を行うようユーザーを誘導することができます。ユーザーのやり取りするSMSを読んだ後、詐欺師が知り合いになりすましてお金を借りようとしたり、請求書の支払いを助けてほしいと持ち掛けたりする可能性もあります。さらに、すでにログイン認証情報とクレジットカード情報が盗まれている場合、ハッカーがこのトロイの木馬を使用して2要素認証をすり抜け、銀行口座への完全なアクセスを得ることも可能になります。

残念なことに、この種の攻撃は大幅な増加をみせています。連邦取引委員会によると、2022年に報告された、銀行になりすまして偽のメールやSMSを送りつける詐欺の件数は2019年と比較して20倍にも膨れ上がっています。全体として、2022年にこれらの詐欺によってユーザーが被った損失は3億3000万ドル以上となっています。

疑わしいソースからソフトウェアをダウンロードするのは危険であるということを今一度意識し、銀行やその他の組織から予期せぬ電話やメッセージを受け取った場合は慎重に対応するようにしてください。また、デバイスにアンチウイルスプログラムをインストールすることを強くお勧めします。

Dr.Web Security Space for Androidはトロイの木馬Android.Spy.Lydiaを検出・削除してユーザーのデバイスを保護し、個人情報や金銭が盗まれるのを防ぎます。

Indicators of compromise(侵害の痕跡) ※英語

Android.Spy.Lydia.1の詳細 ※英語

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments