2012年10月19日掲載

株式会社Doctor Web Pacific

コンピューターの感染は、既に広く知れ渡っているトロイの木馬Trojan.PWS.Panda.2395によって実行されます。感染の第一段階として、暗号化された悪意のあるモジュールを含んだ実行ファイルが、トロイの木馬にサポートされたピアツーピアネットワークを介して被害者のコンピューター上にダウンロードされます。その復号化に成功すると、Dr.WebアンチウイルスソフトウェアによってTrojan.DownLoaderファミリーとして検出されている悪意のあるアプリケーションのイメージをコンピューターメモリ内に書き込む別のモジュールが起動されます。

このプログラムは実行ファイルとしてランダムな名前でユーザーアカウントのフォルダ内に保存され、OS起動時に自らも自動的に実行されるようWindowsレジストリを変更します。

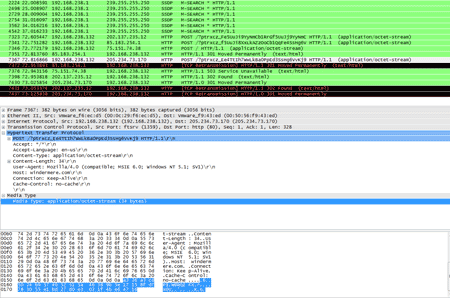

感染したコンピューター上に悪意のある他のプログラムをロードするために、このトロイの木馬は極めて興味深いアルゴリズムを用いています。Trojan.DownLoaderの亜種のボディ内には、ダウンローダーがHTTPSプロトコル経由でリクエストを送信するドメイン名の暗号化されたリストが含まれています。その応答としてトロイの木馬はそれらアドレスのメインwebページを取得し、<img src="data:image/jpeg;base64 … >タグの検索によってHTML構造を解析します。これらのwebページは、htmlドキュメントから抜き取られた上で復号化される、暗号化された悪意のあるファイルをタグの引数として含んでいます。このファイルは受け取ったコマンドによって、既に起動しているトロイの木馬プロセスsvchost.exe内に組み込まれるか、または一時フォルダに保存されます。また、DDoSモジュール及び攻撃先となるアドレスのリストが直接ダウンローダーのボディから復号化され、悪意のあるプログラムのイメージがそのプロセス上に設定されます。

ダウンロードに成功すると、DDoSモジュールは独立したスレッドを8個まで作成します。それらのスレッドはトロイの木馬ダウンローダーのリスト上にあるサーバーに対して連続したPOSTリクエストを送信し、また、SMTPプロトコル経由で複数のサーバーとの接続を確立し、それらに対しランダムなデータを送信します。リストにはDDoS攻撃の対象として合計200のサイトが含まれており、その中にはAmerica Onlineによるサイトlove.com、アメリカの主要な大学のサイト、msn.comやnetscape.comおよびその他のポータルサイトなど知名度の高いリソースも含まれていました。

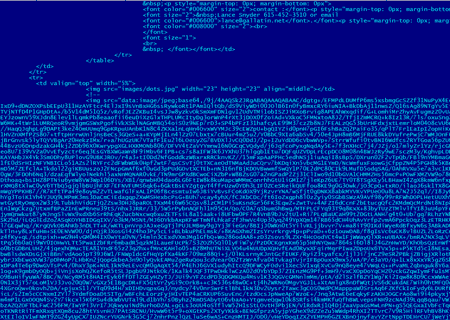

このトロイの木馬ダウンローダーの持つ機能はそれだけにとどまりません。DDoS攻撃の標的となるドメインのリスト内から特別なアルゴリズムによって選択した1つに対してHTTPリクエストを送信し、応答としてwebページを受け取ります。webサイトのコンテンツ内では、base-64によって暗号化された文字列を引数として含んだ<img src="data:image ...>タグを検索します。

webページから抜き取られたデータは復号化された後、JPEG形式のイメージを装ったファイルに変換され、このファイルにはgzipで圧縮されたコンテンツを持つコンテナも含まれています。最後に、スパムの大量配信を実行する機能を持った悪意のあるプログラムBackDoor.Bulknet.739がアーカイブから抜き取られます。

Dr.Webウイルスデータベースにはこれら悪意のあるプログラム全てのシグネチャが既に加えられているため、Doctor Web製品をお使いのユーザーに危険が及ぶことはありません。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments