2012年7月のウイルス脅威

毎月ウィルスレビュー | ウイルスアラート | 全てのニュース

2012年8月14日掲載

株式会社Doctor Web Pacific

ウイルス

Dr.Web CureIt!によって収集された統計によると、7月に最も多く検出された脅威はTrojan.Mayachok.1で、6月と比べ18.5%の増加が見られました。この悪意のあるプログラムの主な目的は、特定のサイトへのアクセスをブロックし、ユーザーを有料サービスに登録させることです。この手のトロイの木馬は犯罪者達の間で根強い人気を保っていることから、非常に割のいい手法であることが分かります。

検出数ではTrojan.SMSSendプログラムが2位につけ、統計全体におけるそのパーセンテージもまた顕著に増加しています。一方、Trojan.Carberpの検出数には36%の減少が見られました。また、Trojan.Hostsプログラムおよび悪意のあるダウンローダーも頻繁に検出されています。下の表は、2012年7月にホームコンピューター上でDr.Web CureIt!によって最も多く検出された脅威のリストです。

| # | Threat name | Threat type | Detections | %% |

|---|---|---|---|---|

| 1 | Trojan.Mayachok.1 | Virus | 69869 | 7,52% |

| 2 | Trojan.SMSSend.2905 | Virus | 7808 | 0,84% |

| 3 | Trojan.Fraudster.292 | Virus | 6017 | 0,65% |

| 4 | Trojan.Hosts.5940 | Virus | 4883 | 0,53% |

| 5 | Trojan.Carberp.30 | Virus | 4721 | 0,51% |

| 6 | BackDoor.Butirat.91 | Virus | 4048 | 0,44% |

| 7 | Trojan.SMSSend.2363 | Virus | 3235 | 0,35% |

| 8 | Win32.HLLW.Gavir.ini | Virus | 3148 | 0,34% |

| 9 | BackDoor.Ddoser.131 | Virus | 3076 | 0,33% |

| 10 | BackDoor.Butirat.60 | Virus | 2812 | 0,30% |

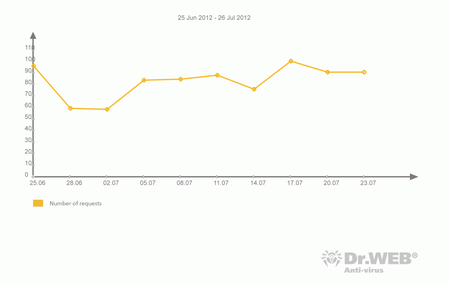

ブロックされたシステムアクセスに関するサポートへの問い合わせ件数は6月末から7月の初めにかけて減少しましたが、7月の後半にはWinlockによる感染件数に若干の増加が見られました。下のチャートは、7月にDoctor Webテクニカルサポートに寄せられた、同種の問い合わせ件数を表しています。

悪意のあるスパム

史上最大規模のボットネットの1つ(BackDoor.Blackenergy)が遮断されたことで、スパムトラフィック量は大幅に減少しました。電子メールの添付ファイル内で検出されたマルウェアの中で最も多かったのはBackDoor.Andromeda.22で、次点がTrojan.Necurs.21、3位にはTrojan.Oficla.zipがつけています。また、ダウンローダートロイの木馬やTrojan.Winlockマルウェアも多く検出されています(全体の約0.7%)。BackDoor.Andromeda.22の検出件数に僅かな増加が見られ、一方で電子メールワームファミリーWin32.HLLM.MyDoomは減少しましたが、7月に検出されたプログラムのリストに関しては特に大きな変化は見られませんでした。さらに7月には、6月に活発な拡散が見られたTrojan.AVKillプログラムがメールサーバーマルウェア統計上から文字通り姿を消しました。

ボットネット

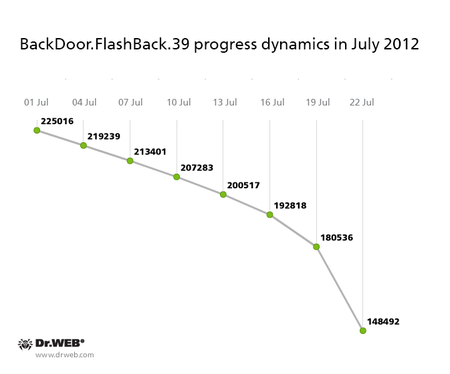

2012年4月には800,000台を超えるMac OS X搭載コンピューターから構成されていた最大規模のボットネット、BackDoor.Flashback.39に含まれるボットの数は着実に減少を続けています。7月の初めには約200,000台だったネットワーク内のボット数は、月末には148,492台まで減少しています。しかしながら、BackDoor.Flashback.39を駆除する為のOSアップデートのリリースやMac OS X用アンチウイルスソフトウェア、および多彩なツールが様々な企業によって提供されているにも関わらず、また現在ではその数は1日に3、4台を超えないものの、新たに感染したMacが未だにボットネットに加わり続けています。下のグラフは、2012年7月におけるBackDoor.Flashback.39ボット数の推移を表しています。

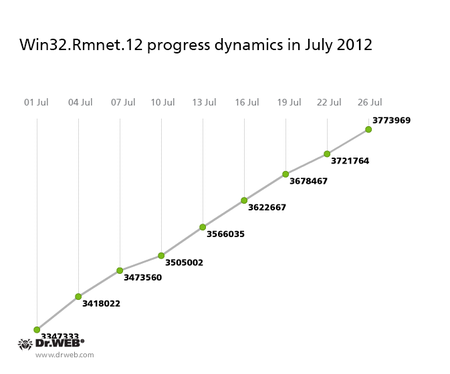

一方でWin32.Rmnet.12ボットネットは拡大を続け、以前のニュースでも公表したとおり、2012年6月には感染したコンピューター数が300万台を超えました。Win32.Rmnet.12に含まれるボット数は7月の間にさらに481,779台増加し、その合計は3,773,969台に達しました。Win32.Rmnet.12は、自身を複製することの出来るファイルインフェクターであり、ロードされたwebページにコンテンツを埋め込む(webインジェクション)よう設計されています。さらに、ユーザーをフィッシングサイトへリダレクトし、Cookieファイルを盗み、Ghisler、WS FTP、CuteFTP、FlashFXP、FileZilla、Bullet Proof FTPなどの最も広く普及しているFTPクライアントによって保存されたパスワードを盗みます。また、バックドアとしての機能を実行し、OSの削除を含む様々なコマンドを実行することも可能です。下のグラフは、2012年7月におけるWin32.Rmnet.12ボット数の推移を表しています。

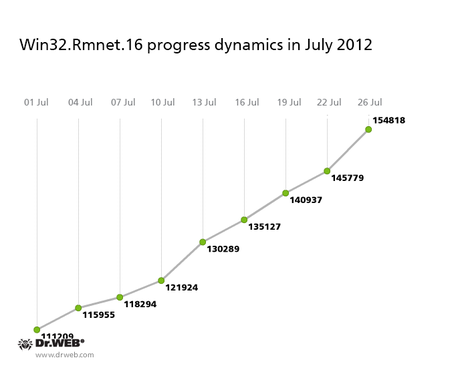

Win32.Rmnet.16ボットネットに関しても同様の現象が見られ、それほど急激ではないにしろ、やはり拡大を続けています。7月には感染したコンピューター数が約50,000台増加し、154,818台に達しました。ボット数の推移を表したグラフを以下に示します。

ネットワークに接続されるコンピューター数は1日に650~2,500台と、その増加率は一定ではありません。

7月の初め、Doctor Webは製薬会社のデータを狙うBackDoor.Dandeボットネットの拡大についてユーザーの皆様に警告しました。このトロイの木馬は医薬品の注文に使用されるクライアントアプリケーションから情報を盗みます。また、電子医薬品受発注ソフトウェアを搭載したコンピューター上でのみ動作することから、BackDoor.Dandeボットネットに含まれているコンピューターの大半は、薬局または製薬会社で使用されているものであると推測されます。2012年7月の初めには感染したコンピューター数は2,857台で、そのうち2,788台(98.5%)がロシアのものでした。

7月の末においてもボット数に変化は見られず、現在その拡大率はほとんど0に近いものとなっています。

今月の脅威:BackDoor.DaVinci.1

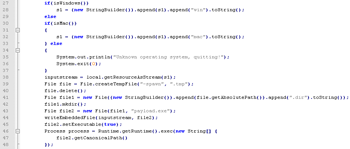

7月23日、Doctor Webアンチウイルスラボにマルウェアのサンプルが送られ、解析の結果、機能的モジュール(OS内にアプリケーションを隠ぺいするためのルートキットを使用するドライバなど)を多数含んだマルチコンポーネントバックドアであることが判明しました。

BackDoor.DaVinci.1は、有効でないデジタル証明書による署名の付いたAdobeFlashPlayer.jarファイルとして拡散されています。

このファイルはOSのタイプを判別し、感染したアプリケーションをシステム内に保存したのち起動させます。現時点においてDoctor Webのウイルスアナリストが入手しているトロイの木馬サンプルはWindowsおよびMac OS Xを標的としたものですが、モバイルプラットフォームを狙ったバージョンの存在も確認されています。

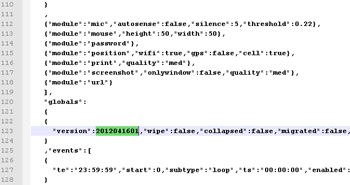

このマルウェアはモジュラー構造を持ち、メインバックドアコンポーネントには暗号化された設定ファイルおよびルートキットドライバが備わっています。これらのドライバによって、悪意のあるアプリケーションの存在が隠ぺいされます。モジュールの設定を含んだ同一の設定ファイルがトロイの木馬の全てのバージョンで使用されています。

犯罪者はBackDoor.DaVinci.1を使用して、感染したコンピューターに対する完全なコントロールを掌握することが可能です。さらにこのトロイの木馬は、感染したコンピューターに関する情報を保存して犯罪者に送信し、キーロガーとして動作し、スクリーンショットを撮り、電子メール・ICQ・Skypeのメッセージを傍受、コンピューターに接続されたマイクロフォンまたはビデオカメラによって記録されたデータを盗むことが出来ます。またこのバックドアは、アンチウイルスソフトウェアおよびファイアーウォールをすり抜けるためのツールを多数搭載しており、それによりシステム内で検知されることなく長期間活動することが可能です。興味深いことに、Mac OS X向けBackDoor.DaVinci.1は、そのファイルおよびプロセスを隠ぺいするルートキットテクノロジーを使用した、Mac OS Xを標的とするマルウェアとしては初めての例となりました。

Androidに対する脅威

7月には、Androidを狙った新たな悪意のあるプログラムがいくつか検出されています。 7月の初旬、Google Playを介して配信されている悪意のあるアプリケーションが複数、Doctor Webのウイルスアナリストによって発見されました。入手可能な統計によると、それらのプログラムのダウンロード回数は18,000回を超えています。

また、同じくGoogle Playを介して配信され、潜在的に危険であると判断されたアプリケーション「Find and Call」(Program.Fidall.origin.1)がウイルスデータベースに加えられました。この悪意のあるプログラムには、Apple Store からダウンロード可能な、iOSを標的としたバージョン(IPhoneOS.Fidall.1)も存在します。

「Find and Call」は、効率的なコミュニケーションツールとして配信されていました。起動されると、認証手続きを行ってメールアドレスを入力するようユーザーに要求します。ユーザーが同意してしまうと、デバイス上にある連絡先情報が「Find and Call」によってリモートサーバーに送信されます。次にサーバーは、このアプリケーションのインストールを勧める内容のSMSを全ての連絡先に対して送信します。その際、デバイスの所有者を送信者として表示させます。

7月の末には、モバイルデバイス上にある電話帳内のアドレスを盗むAndroid.MailSteal.1も検出されました。

また、Android.GongfuおよびAndroid.SmsSendの新たな亜種のシグネチャもいくつかウイルスデータベースに追加されました。

7月のその他の脅威

7月の後半には、Trojan.Yaryar.1と名付けられたトロイの木馬ダウンローダーが出現しました。このトロイの木馬は、デバッグおよび分析用ソフトウェアを検出するためのツールを多数備えています。また、Windows APIではなく自身のルーチンを使用して直接NTFSにアクセスすることが出来るという点において、同種のマルウェアと一線を画しています。

7月にメールトラフィック内で検出されたマルウェアTop20

| 01.07.2012 00:00 - 31.07.2012 18:00 | ||

| 1 | BackDoor.Andromeda.22 | 1.52% |

| 2 | Trojan.Oficla.zip | 1.35% |

| 3 | Trojan.Necurs.21 | 1.32% |

| 4 | Win32.HLLW.Siggen.2984 | 1.29% |

| 5 | Win32.HLLW.Siggen.3956 | 1.16% |

| 6 | Trojan.DownLoader6.29048 | 1.02% |

| 7 | Trojan.DownLoader6.28761 | 1.02% |

| 8 | Trojan.DownLoader6.25839 | 0.99% |

| 9 | Exploit.CVE2010-3333.4 | 0.96% |

| 10 | Trojan.Swizzor.17774 | 0.92% |

| 11 | Trojan.DownLoader6.28840 | 0.86% |

| 12 | Trojan.Packed.2503 | 0.79% |

| 13 | Win32.HLLW.Siggen.3616 | 0.73% |

| 14 | Trojan.KillProc.17345 | 0.56% |

| 15 | Win32.HLLM.MyDoom.33808 | 0.56% |

| 16 | Win32.HLLM.MyDoom.54464 | 0.56% |

| 17 | Trojan.Winlock.6426 | 0.46% |

| 18 | SCRIPT.Virus | 0.40% |

| 19 | Win32.HLLM.Netsky.35328 | 0.36% |

| 20 | Trojan.Fakealert.32747 | 0.36% |

7月にユーザーのコンピューター上で検出されたマルウェアTop20

| 01.07.2012 00:00 - 31.07.2012 18:00 | ||

| 1 | SCRIPT.Virus | 0.47% |

| 2 | Trojan.Fraudster.292 | 0.40% |

| 3 | Adware.Downware.179 | 0.39% |

| 4 | Trojan.Mayachok.1 | 0.38% |

| 5 | Trojan.Fraudster.256 | 0.38% |

| 6 | Trojan.SMSSend.2925 | 0.37% |

| 7 | Tool.Unwanted.JS.SMSFraud.10 | 0.34% |

| 8 | Trojan.Fraudster.296 | 0.33% |

| 9 | Trojan.Fraudster.261 | 0.32% |

| 10 | Win32.HLLW.Shadow | 0.30% |

| 11 | Tool.Unwanted.JS.SMSFraud.15 | 0.30% |

| 12 | Win32.HLLW.Autoruner.59834 | 0.28% |

| 13 | Adware.Downware.353 | 0.27% |

| 14 | Trojan.SMSSend.2905 | 0.26% |

| 15 | Tool.InstallToolbar.88 | 0.26% |

| 16 | Adware.Downware.316 | 0.26% |

| 17 | Adware.Downware.342 | 0.26% |

| 18 | Adware.Bandoo.1 | 0.26% |

| 19 | Trojan.SMSSend.2726 | 0.25% |

| 20 | Trojan.Fraudster.252 | 0.24% |