2025年第2四半期のウイルスレビュー

2025年7月2日

株式会社Doctor Web Pacific

最も多く検出された暗号化ランサムウェアは Trojan.Encoder.35534、 Trojan.Encoder.35209、Trojan.Encoder.29750 となっています。

2025年4月、Doctor Webのウイルスアナリストは複数のAndroidスマートフォンモデルのファームウェア内でトロイの木馬を発見しました。このトロイの木馬はデバイスのユーザーから仮想通貨を盗むために使用されていました。また、ポピュラーな地図アプリの改変されたバージョンに組み込まれ、ロシアの軍関係者をスパイする目的で使用されていたトロイの木馬も発見されています。

第2四半期を通して、Doctor Webのインターネットアナリストによって新たな詐欺サイトが多数発見されました。それらの中にはオンライントレーニングを受けて資格やスキルを習得できるとうたう実在しない架空の教育プラットフォームが含まれていたほか、手っ取り早く簡単にお金を稼ぐことができるとうたう投資関連の詐欺サイトも引き続き確認されています。

モバイルデバイスでの検出統計では、広告を表示させるトロイの木馬 Android.HiddenAds の活動に減少が認められました。ただし、このマルウェアファミリーは依然として最も多く検出されたAndroid脅威となっています。また、Google Playでは新たな脅威が多数検出されています。

2025年第2四半期の主な傾向

- 検出された脅威の合計数が減少

- 攻撃に使用されるユニークな脅威の数が減少

- 教育や投資関連を装った詐欺サイトが多数出現

- Androidデバイス向けの人気の地図アプリを使用するロシア軍関係者を標的とした、スパイウェア型トロイの木馬による攻撃を観測

- 仮想通貨を盗むよう設計されたトロイの木馬を複数のAndroidスマートフォンモデルのファームウェア内で発見

- アドウェア型トロイの木馬 Android.HiddenAds が引き続き最も多く検出されたAndroid脅威の1つとなる

- Google Playで新たな悪意のあるプログラムや望ましくないプログラムを発見

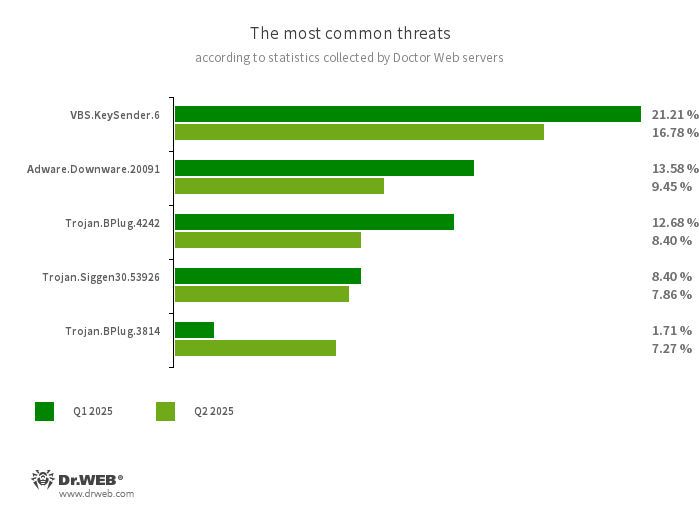

Doctor Webサーバーによる統計

2025年第2四半期に最も多く検出された脅威:

- VBS.KeySender.6

- mode extensions、 разработчика、 розробника というテキストを含むウィンドウを無限ループで検索し、Escapeキー押下イベントを送信してそれらを強制的に閉じる悪意のあるスクリプトです。

- Adware.Downware.20091

- 海賊版ソフトウェアのインストーラとして拡散されていることの多いアドウェアです。

- Trojan.BPlug.4242

- Trojan.BPlug.3814

- WinSafeブラウザ拡張機能の悪意のあるコンポーネントの検出名です。このコンポーネントはブラウザに迷惑な広告を表示させるJavaScriptファイルです。

- Trojan.Siggen30.53926

- 脅威アクターによって改変されたElectronフレームワークのホストプロセスの検出名です。Steamアプリケーションのコンポーネント(Steam Client WebHelper)に偽装し、JavaScriptバックドアをロードします。

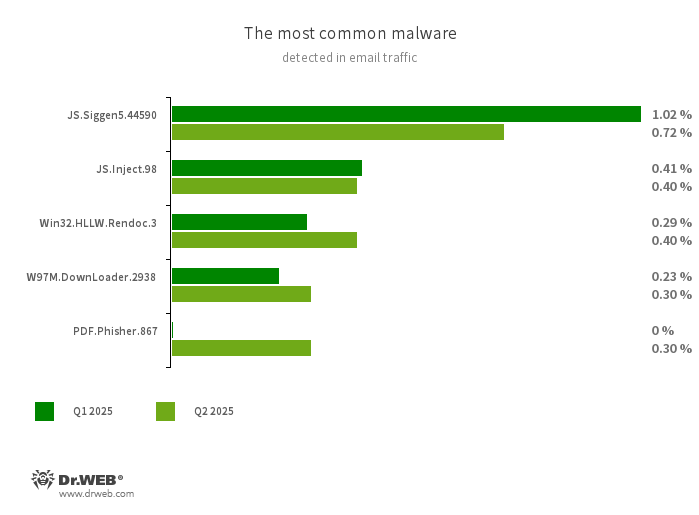

メールトラフィック内で検出された脅威の統計

- JS.Siggen5.44590

- パブリックJavaScriptライブラリes5-ext-mainに追加される悪意のあるコードです。タイムゾーン設定がロシア国内のものになっているサーバーにパッケージがインストールされた場合に、特定のメッセージを表示します。

- JS.Inject

- JavaScriptで書かれた悪意のあるスクリプトのファミリーで、WebページのHTMLコードに悪意のあるスクリプトを挿入します。

- Win32.HLLW.Rendoc.3

- リムーバブルメディアなどを介して拡散されるネットワークワームです。

- W97M.DownLoader.2938

- Microsoft Officeドキュメントの脆弱性を悪用するダウンローダ型トロイの木馬のファミリーです。感染させたコンピューターに別の悪意のあるプログラムをダウンロードすることもできます。

- PDF.Phisher.867

- フィッシングニュースレターで使用されるPDFドキュメントです。

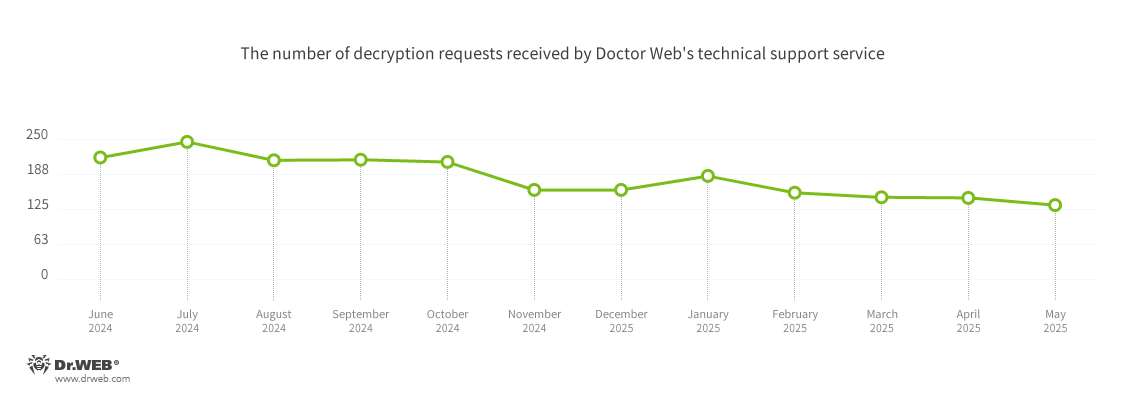

暗号化ランサムウェア

2025年第2四半期にDoctor Webテクニカルサポートサービスに寄せられた、ランサムウェアによって暗号化されたファイルの復号化リクエスト数は、2025年第1四半期と比較して14.65%減少しました

Doctor Webのテクニカルサポートサービスに寄せられた復号化リクエスト数の推移:

2025年第2四半期に最も多く確認された暗号化ランサムウェア(ユーザーからのリクエストに占める割合):

- Trojan.Encoder.35534 — 24.41%

- Trojan.Encoder.35209 — 4.41%

- Trojan.Encoder.29750 — 2.71%

- Trojan.Encoder.35067 — 2.71%

- Trojan.Encoder.41868 — 2.71%

インターネット詐欺

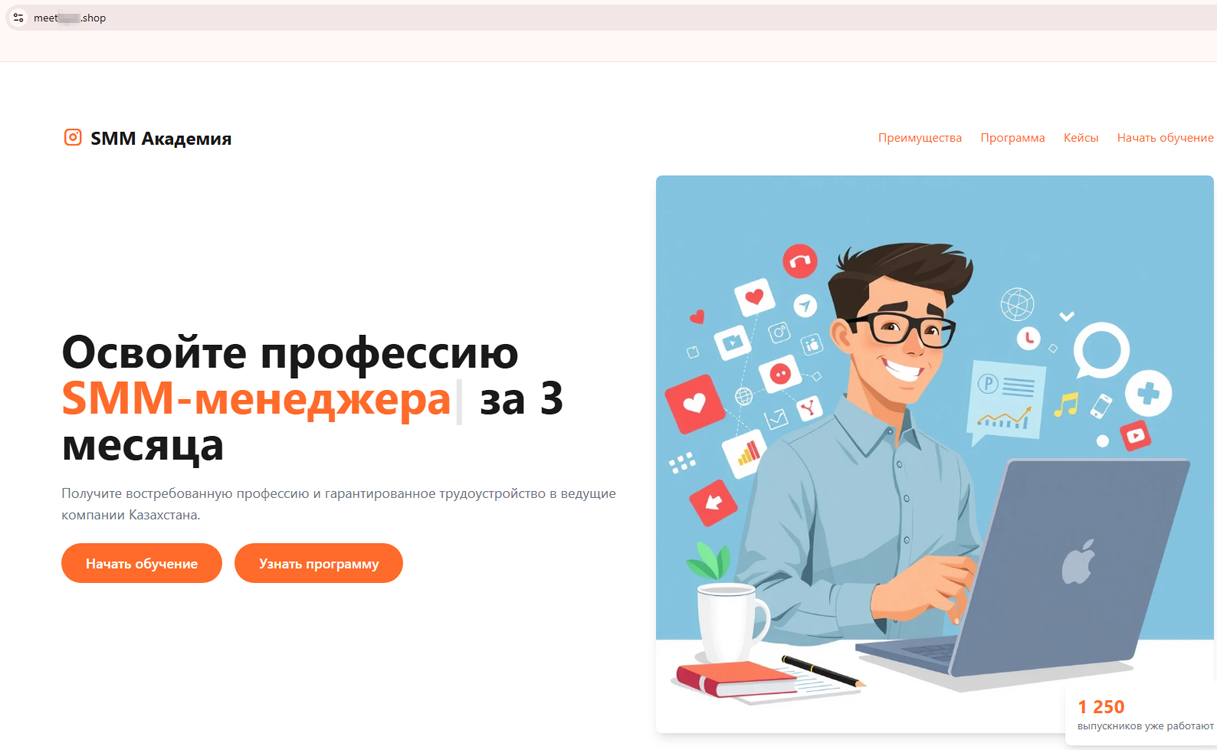

2025年第2四半期を通して、Doctor Webのインターネットアナリストは教育関連を装った詐欺サイトを多数発見しました。さまざまな職業のトレーニングを提供するとうたうオンラインリソースが横行しています。カザフスタンのユーザーを対象にしたプラットフォーム「SMM Академия(SMM Academy)」と「LearnIT KZ」では、それぞれ「3ヶ月でSMMマネージャーのスキルを習得できる」、「データアナリストになれる」と主張しています。

英語を学べる「EnglishPro」や資産運用スキルを習得できる「FinCourse」などといったコースにアクセスできるとしてユーザーを誘い込むサイトも確認されています。

金融リテラシーを向上させることができるとうたうサイト「Финансовое Образование(Financial Education)」では、「お金に関するスキルを身につけて安定した将来を確保」するようユーザーに勧めています。

これらのサイトでは、提供されているサービスに「アクセス」するために名前や携帯電話番号、メールアドレスなどの個人情報を提供してアカウントに登録するようユーザーに要求します。提供されたデータは犯罪者の手にわたり、後にさまざまな詐欺スキームに利用される可能性があります。

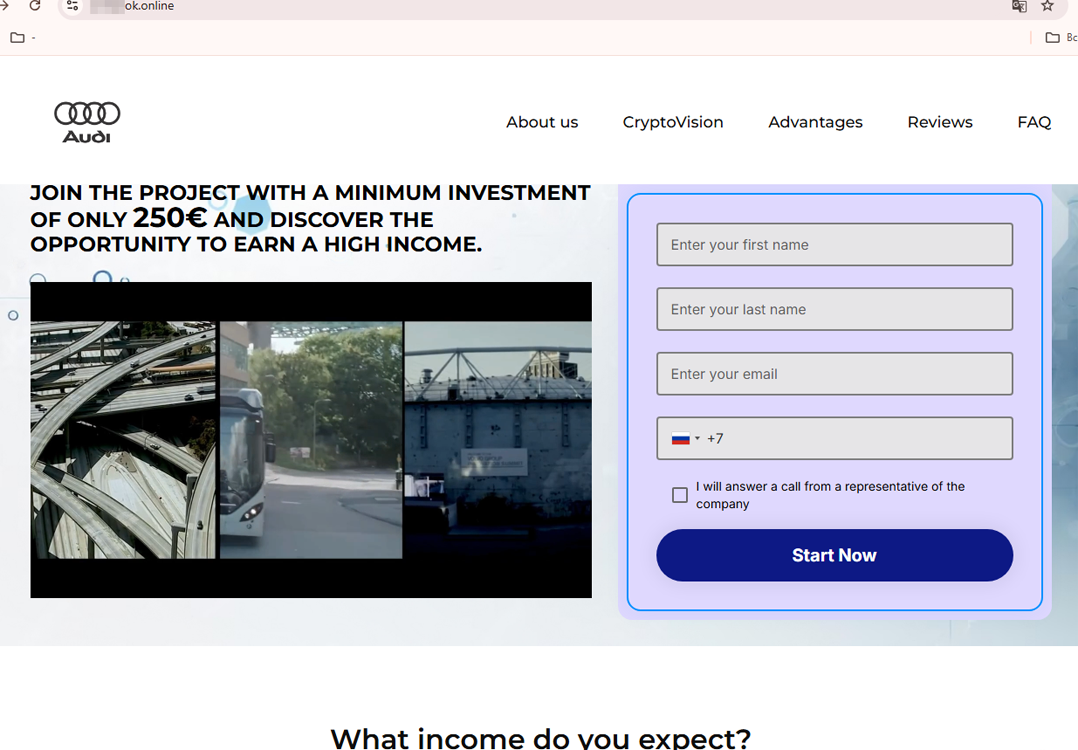

偽の投資プロジェクトにユーザーを誘う詐欺サイトも新たなものが登場しました。多くの場合、それらは有名な企業やサービスと関連があるように見せかけています。そのようなサイトの1つは自動車メーカー「アウディ」の提供するサービスを装い、AI(人工知能)テクノロジーをベースにした革新的プロジェクトに参加することで仮想通貨の自動取引で高額収益を得ることができると約束しています。ただし、このサービスに「アクセス」するために250ユーロの初期投資が必要です。

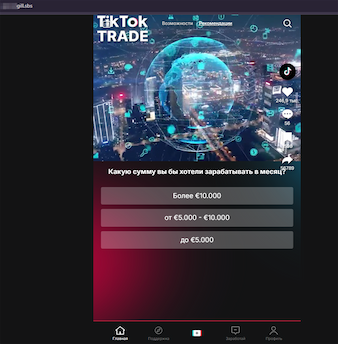

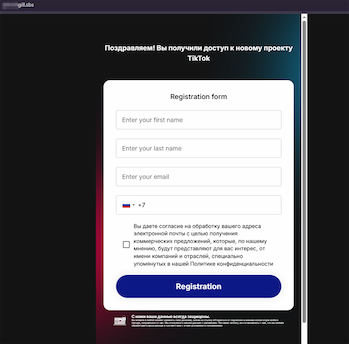

また別の「投資プロジェクト」はソーシャルネットワークTikTokと関連があるかのように装っていました。この詐欺サイトで、ユーザーは簡単なアンケートに回答し、サービスにアクセスするために個人情報を提供して登録を行うよう求められます。

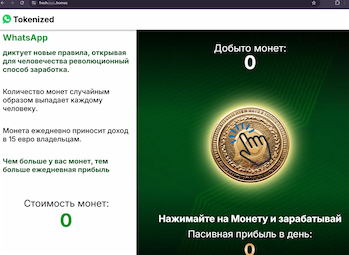

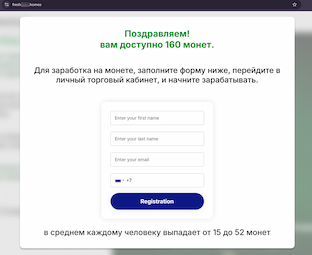

WhatsAppの公式サイトを装った詐欺サイトも複数発見されています。そのうちの1つはデジタルコインを受け取るよう勧めるサイトで、1コインにつき「1日15ユーロ」を得ることができるとしています。ユーザーは160コインを受け取りますが、そのコインを収益に変えるには個人情報を提供してアカウントに登録する必要があります。実際にはユーザーがデジタル資産を受け取ることはなく、入力した個人情報はスキャマーの手にわたります。

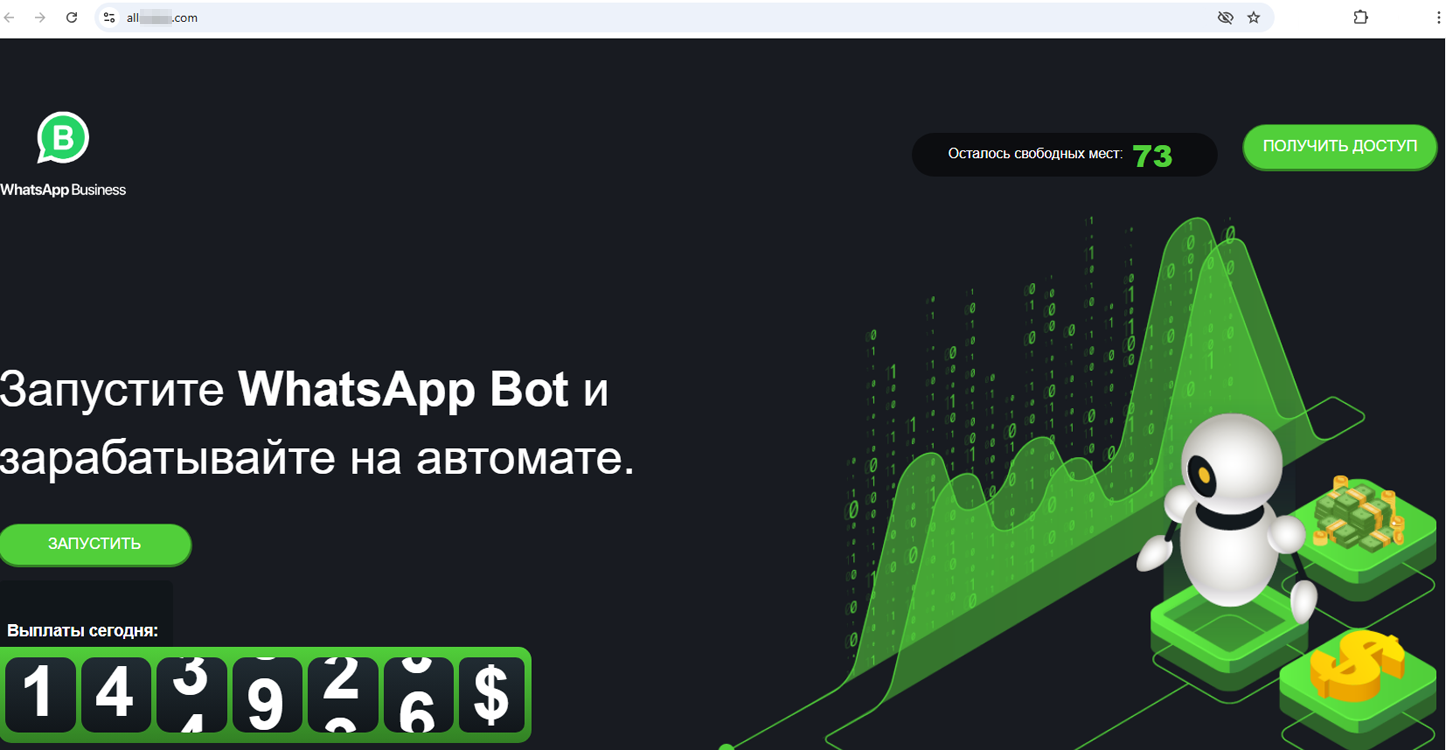

また別の偽WhatsAppサイトは、独自に開発された取引ボットへのアクセスを提供するという、前四半期にも確認された手口を用いたものでした。ユーザーは「WhatsApp Botを実行して自動で稼ぐ」よう誘われますが、ここでもやはり個人情報を提供して登録する必要があり、その情報は脅威アクターに送信されます。

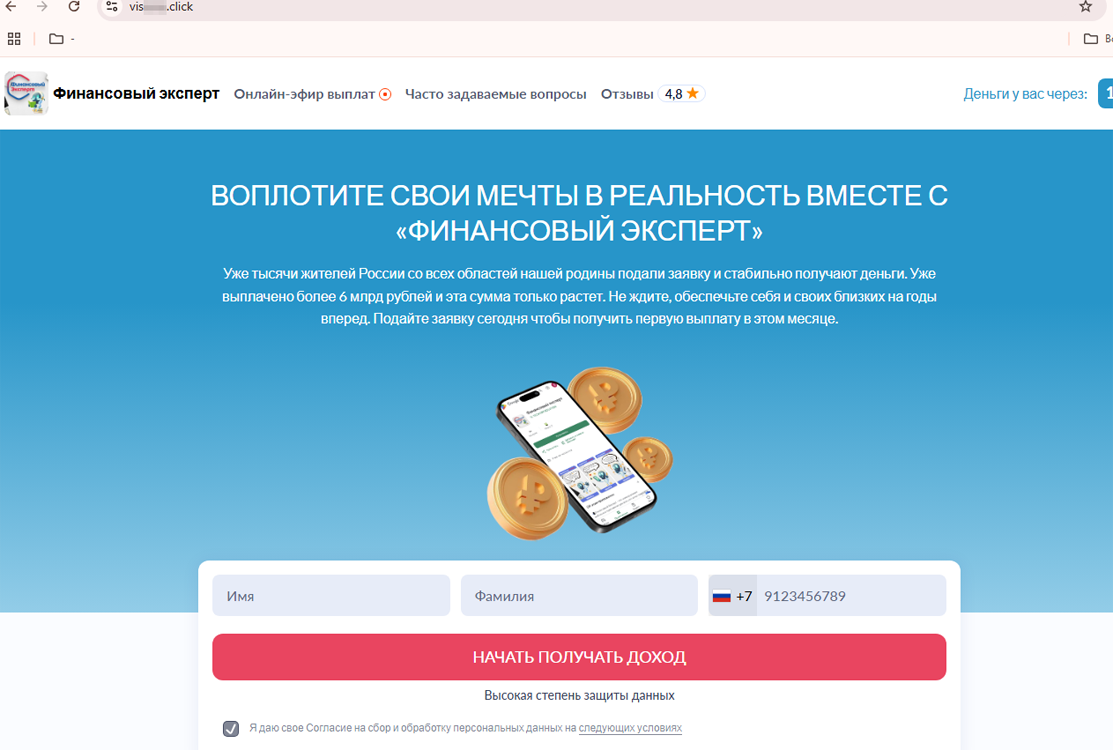

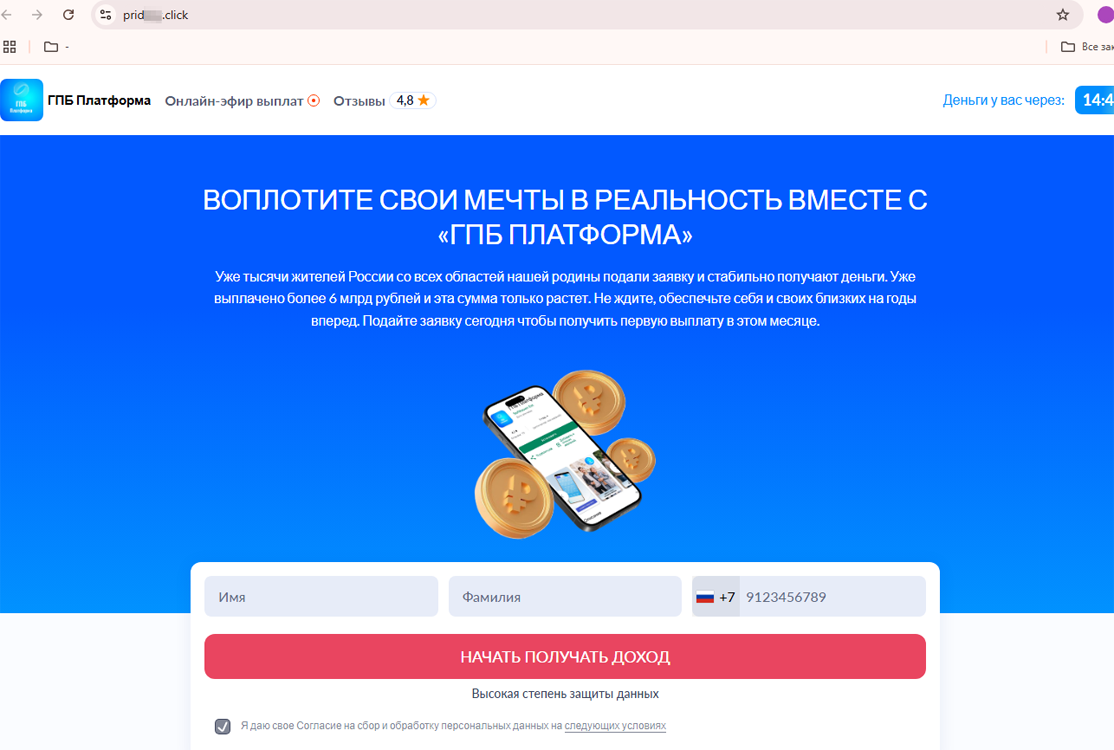

特定の国のユーザーを標的とした詐欺サイトも確認されています。ロシアのユーザーは、投資サービスを利用して「夢を叶える」ことができると約束するサイトの標的となりました。架空のサービス名と外観を変えただけの、同じテンプレートを使用した複数のサイトが存在しています。

このテンプレートは、ウズベキスタンなどの他の国のユーザーを標的としたサイトにも用いられています。

欧州に住むロシア語話者を標的にしたサイトも発見されました。このサイトでは「LevelUPTrade」というプラットフォームの「革新的な新世代の金融ソリューション」を使用して週に最大で1,000ユーロの不労所得を得ることができると約束しています。

フランスのユーザーは、実際には存在しない自動取引ソフトウェアTraderAIへのアクセスを提供するサイトの標的となりました。このソフトウェアを使用することで3,500ユーロから始めて高額の収入を得ることができるとうたっています。

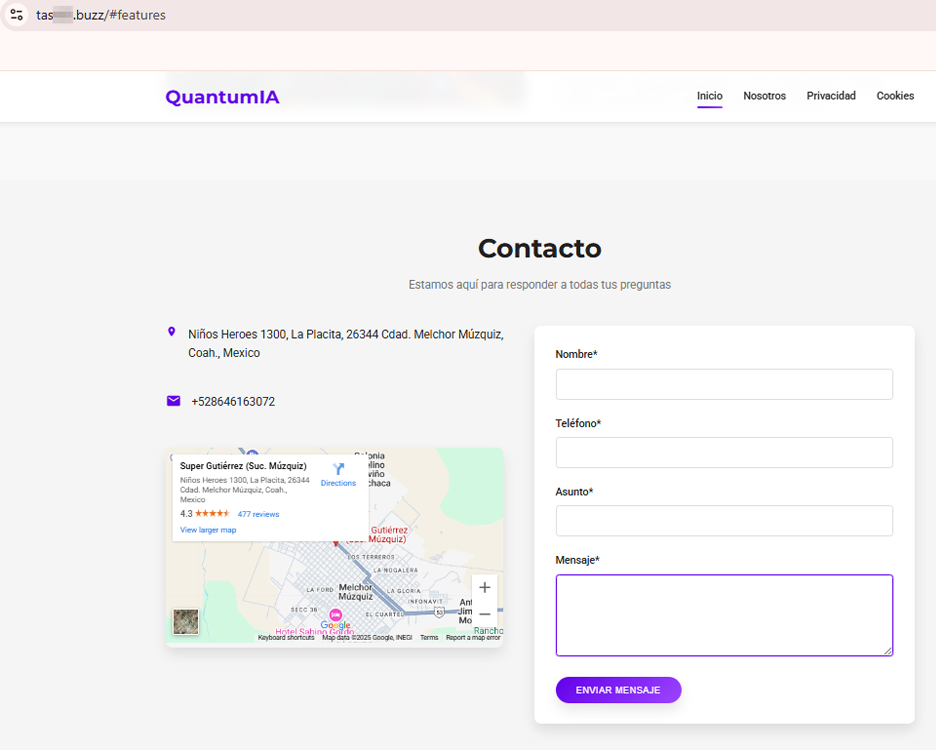

メキシコのユーザーを標的とした詐欺サイトでは、「インテリジェントな取引システム」であるQuantumIAが紹介されています。これは、量子コンピューティングと人工知能技術を使用した金融市場での自動取引を可能にする、という触れ込みで広く知られているQuantum SystemやQuantumAIと同じ似非自動売買システムの一種です。

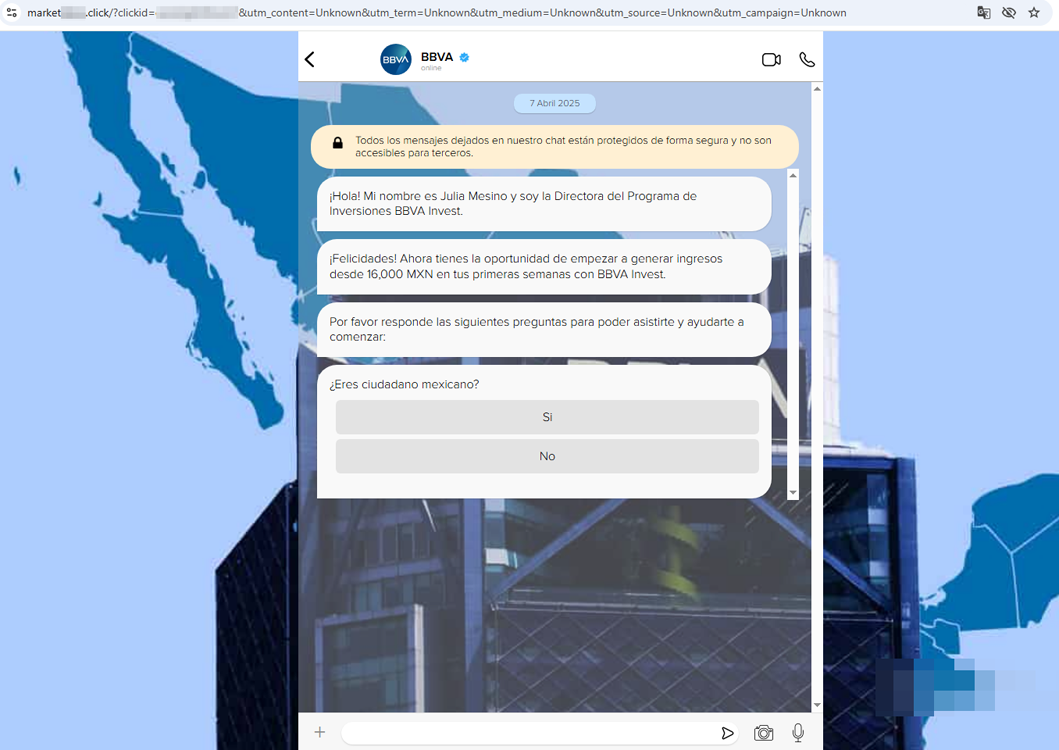

また、大手銀行を装って投資サービスを提供する詐欺サイトもメキシコのユーザーを襲いました。このサイトでは登録後に短期間で16,000メキシコペソを稼ぐことができると約束していますが、そのためにユーザーは個人情報の提供を求められます。

ドイツのユーザーは偽の取引プラットフォーム「Lucrosa Infinity」の標的となりました。この詐欺サイトの画像は何年も前からサイバー犯罪者によってさまざまな形で悪用されています。詐欺サイトの1つでは、「投資を始めて経済的自立への扉を開こう」とアピールしています。

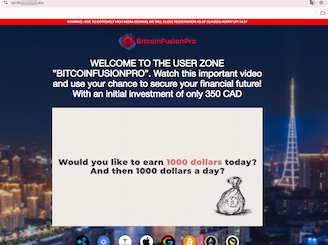

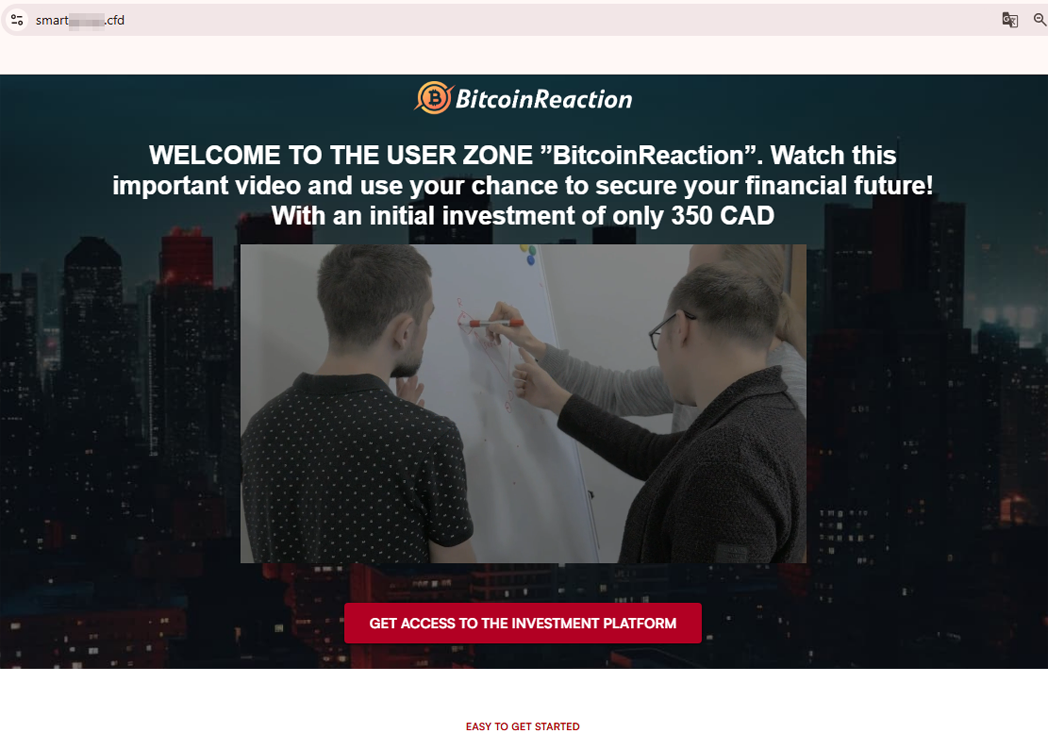

カナダのユーザーも、投資や仮想通貨取引で高収入を得ることができる「ユニークな」サービスを提供するとうたう詐欺サイトの標的となりました。「BitcoinFusionPro」や「BitcoinReaction」などといった「プラットフォーム」を宣伝する詐欺サイトが発見されています。これらのサイトでは、「たったの」350ドル投資するだけで1日に1,000カナダドル稼ぐことができると主張しています。

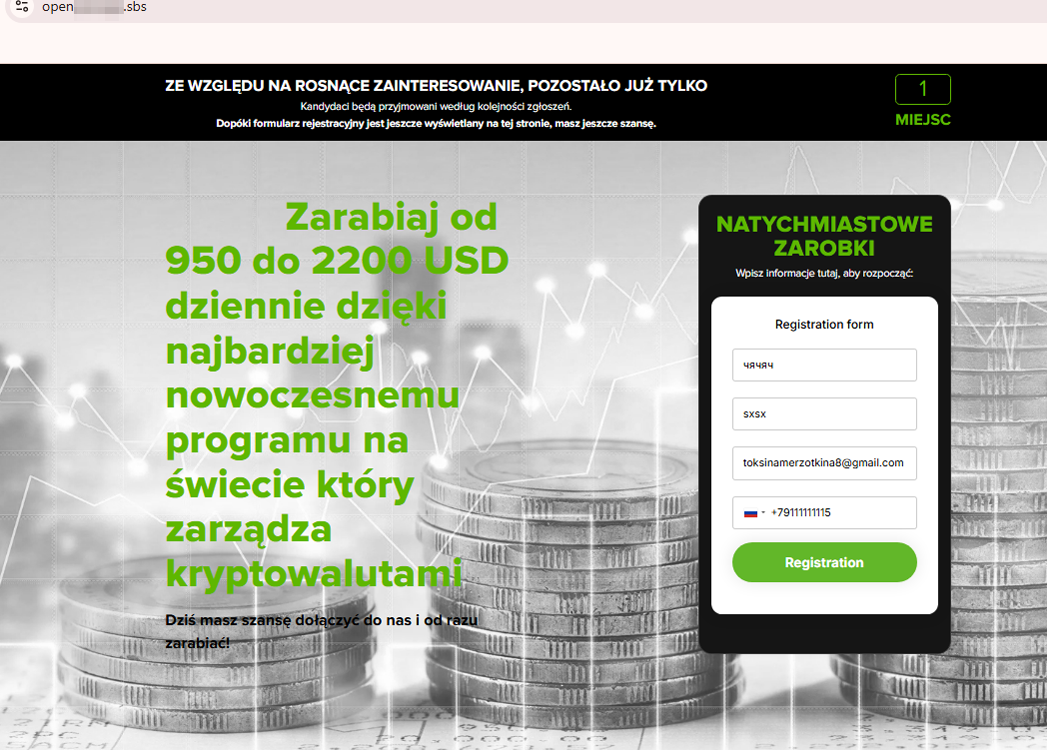

同様のサイトはポーランドのユーザーも襲っています。それらの1つでは「世界最新鋭の仮想通貨管理ソフトウェア」を使用して1日に950~2,200ドル稼ぐことができると約束しています。

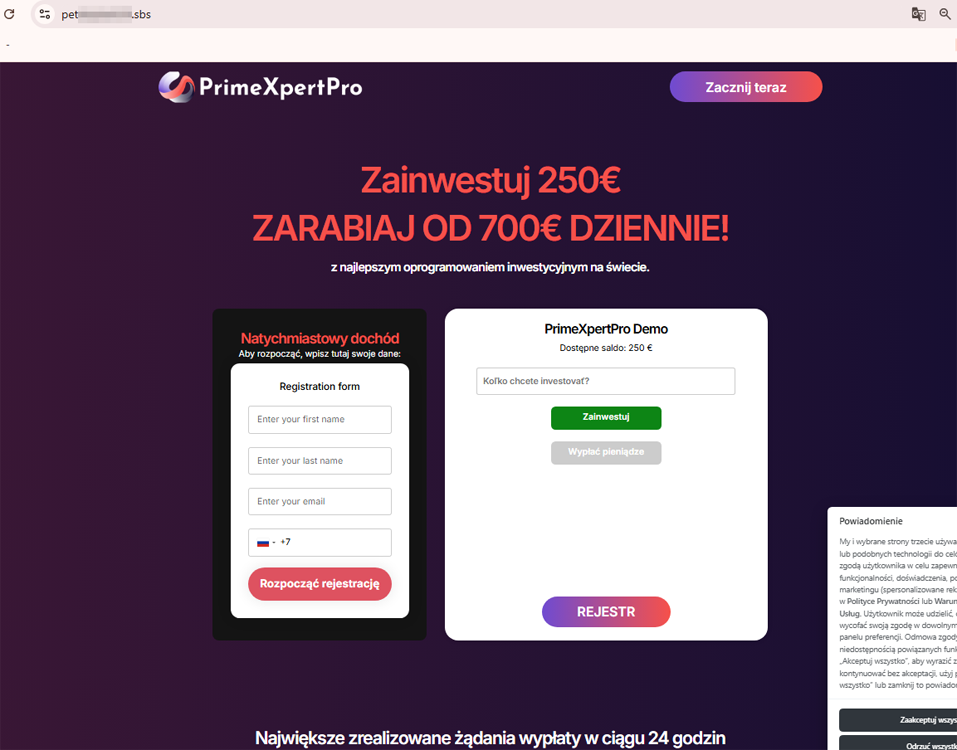

また別のサイトでは250ユーロの投資で毎日700ユーロを稼ぐことができるとうたっています。

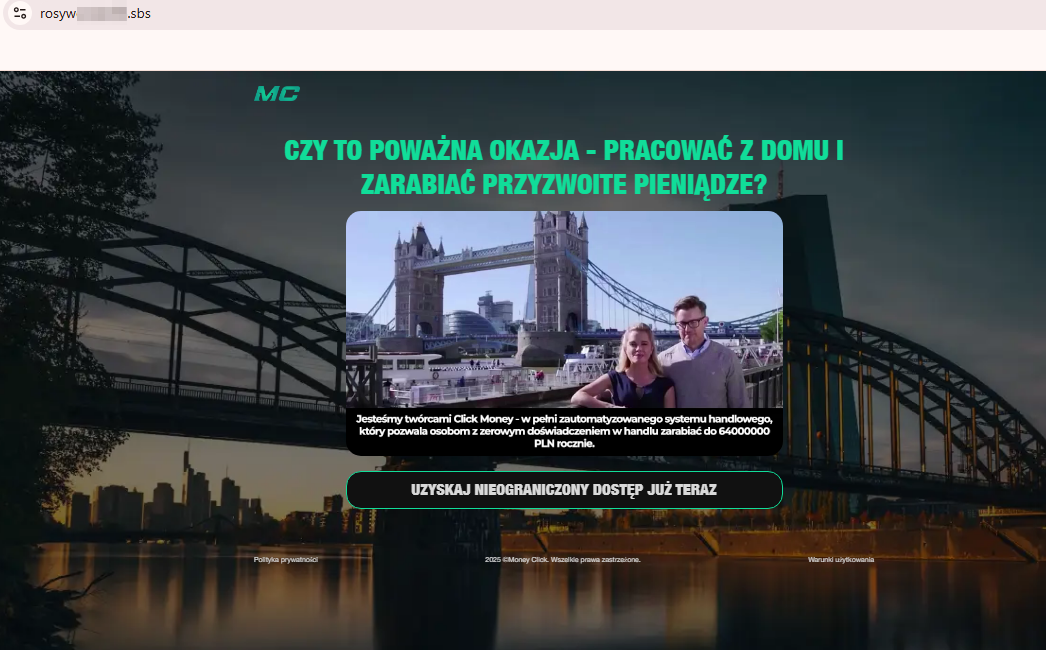

さらに別の詐欺サイトでは、自動システム「Click Money」を使って「自宅にいながら大きな収入を得ることができる」と約束しています。このシステムを使用することで、取引経験のないユーザーでも年間6,400万ズウォティを稼ぐことができるとしています。

Malicious and unwanted programs for mobile devices

Dr.Web Security Space for mobile devices(モバイルデバイス向けDr.Web Security Space)によって収集された検出統計によると、2025年第2四半期に最も多く検出された脅威は広告を表示させるトロイの木馬 Android.HiddenAds となりました。ただし、その検出数は前四半期と比較してわずかながら減少しています。次いでアドウェア型トロイの木馬 Android.MobiDash ファミリー、悪意のある偽アプリ Android.FakeApp が多く検出されています。前者の検出数は前四半期比で増加し、後者は減少しています。

バンキング型トロイの木馬の検出数にも増減入り混じった動きがみられ、 Android.Banker ファミリーによる攻撃件数が増加した一方で Android.BankBot および Android.SpyMax ファミリーの検出数は減少しています。

2025年第2四半期、Doctor Webのスペシャリストは複数のAndroidスマートフォンモデルのファームウェア内でトロイの木馬 Android.Clipper.31 を発見しました。このトロイの木馬は攻撃者によって改造されたメッセージングアプリWhatsAppに隠されており、デバイスのユーザーから仮想通貨を盗むために使用されていました。また、地図アプリAlpineQuestの改変されたバージョンに組み込まれ、ロシアの軍関係者をスパイする目的で使用されていた悪意のあるプログラム Android.Spy.1292.origin も発見されています。

Google Playでは第2四半期を通して数十の脅威が発見され、それらの中には悪意のある偽アプリ Android.FakeApp や新たな望ましくないアドウェアAdware.Adpush.21912が含まれていました。

2025年第2四半期のモバイルマルウェアに関連した注目すべきイベント:

- アドウェア型トロイの木馬 Android.HiddenAds の活動が減少

- アドウェア型トロイの木馬 Android.MobiDash の活動が活発化

- バンキング型トロイの木馬 Android.BankBot と Android.SpyMax による攻撃件数が減少

- 複数の低価格 Android スマートフォンモデルのファームウェア内で、仮想通貨を盗むよう設計されたトロイの木馬を発見

- ロシアの軍関係者を標的としたスパイウェア型トロイの木馬を発見

- Google Playに新たな脅威が出現

2025年第2四半期のモバイルデバイスを取り巻くセキュリティ脅威の状況についての詳細はこちらのレビューをご覧ください。