2019年8月20日

株式会社Doctor Web Pacific

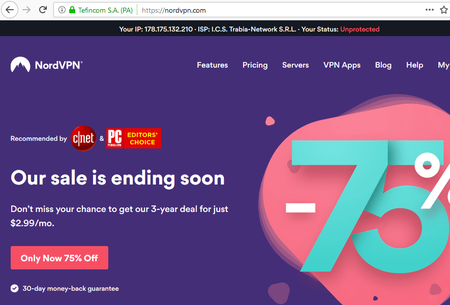

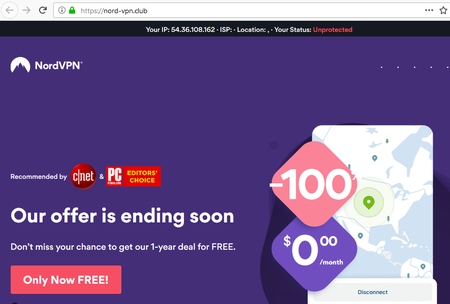

この度、有名なVPNサービスであるNordVPNの公式サイトを模倣したサイト(nord-vpn[.]club)がDoctor Webのリサーチャーによって発見されました。このサイトでは、公式サイトと同様にVPNを使用するためのプログラムをダウンロードするようユーザーに促しますが、そのプログラムと一緒に危険なバンキング型トロイの木馬 Win32.Bolik.2 が拡散されています。

偽のサイトは本物のサイトと同じデザインで似たようなドメイン名を持ち、有効なSSL証明書を持っています。

Doctor Webのデータによると、これらの偽のWebサイトを使用したマルウェアキャンペーンは主に英語圏のユーザーを対象としており、2019年8月8日に開始されました。本記事掲載時点で、偽のNordVPNサイトの訪問数は既に数万件にのぼっています。

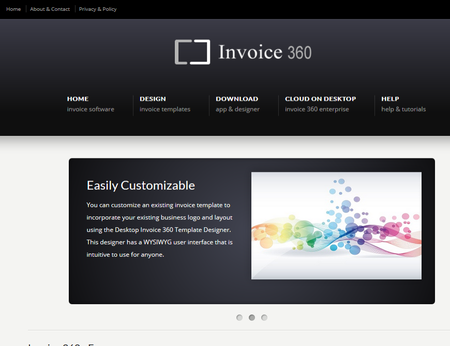

また、2019年6月末には同じハッカーグループによってオフィスプログラムの偽サイト invoicesoftware360[.]xyz (本物は invoicesoftware360[.]com )と clipoffice[.]xyz (本物は crystaloffice[.]com )が設置され、それらのサイトからは Win32.Bolik.2 と一緒に Trojan.PWS.Stealer.26645 が拡散されています。

トロイの木馬 Win32.Bolik.2 は Win32.Bolik.1 の改良版であり、マルチコンポーネントなポリモーフィック型ファイルウイルスとしての特性を備えています。このマルウェアを使用することで、ハッカーはWebインジェクションを実行し、トラフィックを横取りし、キーロギングを実行し、さまざまな銀行クライアントシステムから情報を盗むことができます。

Doctor Webでは、今年の4月にも同じハッカーグループによるマルウェアキャンペーンについて記事を掲載しています。ハッキングされた動画編集ソフトウェアの公式サイトから Win32.Bolik.2 が拡散されていました。

上記2つのトロイの木馬はいずれもDr.Web製品によって検出・駆除されます。したがって、Dr.Webユーザーに危害が及ぶことはありません。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments