Doctor Web:Google Playから約1億200万のAndroidユーザーによってインストールされたクリッカー型トロイの木馬

ウイルスアラート | Hot news | ウイルスレビュー(モバイル) | 全てのニュース | ウイルスデータベース

2019年8月15日

株式会社Doctor Web Pacific

このトロイの木馬はDr.Webの分類によって Android.Click.312.origin と名付けられた悪意のあるモジュールです。辞書やオンラインマップ、オーディオプレーヤー、バーコードスキャナー、その他のソフトウェアなどのごく普通のアプリケーションに組み込まれています。これらのプログラムはすべて実際に動作し、Androidユーザーには一見無害に見えるようになっています。さらに、ユーザーに疑いを抱かせないよう、 Android.Click.312.origin は起動から8時間経過した後になってようやく悪意のある動作を開始します。

起動されると、 Android.Click.312.origin は感染したデバイスに関する次の情報をC&Cサーバーに送信します。

- メーカーとモデル

- OSのバージョン

- ユーザーの居住国とデフォルトのシステム言語

- ユーザーエージェントID

- 携帯電話会社

- インターネット接続タイプ

- 表示パラメータ

- タイムゾーン

- トロイの木馬が組み込まれているアプリケーションのデータ

応答として、サーバーは必要な設定を送信します。マルウェアの一部の機能はリフレクションを使用しており、設定にはメソッドとクラスの名前、そしてそれらのパラメータが含まれています。これらはたとえば、 Android.Click.312.origin がアプリケーションのインストールと更新を監視するために使用するブロードキャストレシーバーやコンテンツオブザーバーを登録するために使用されます。

Play Marketクライアントによって新しいアプリケーションがインストールされたり、apkファイルがダウンロードされると、トロイの木馬はそのソフトウェアに関する情報とデバイスに関する技術的なデータをC&Cサーバーに送信します。そして、応答として非表示の WebView で開くWebサイトのアドレスと、ブラウザまたはGoogle Playでロードするためのリンクを受け取ります。

したがって、C&Cサーバーの設定と送信されるコマンドに応じて、トロイの木馬はGoogle Play上にアプリケーションの広告を表示させるだけでなく、広告(動画を含む)やその他の疑わしいコンテンツを含むあらゆるWebサイトを密かにロードすることができます。たとえば、トロイの木馬が組み込まれたアプリケーションをインストールした後、高額なコンテンツプロバイダーサービスに自動的に登録されたという声がユーザーからあがっています。

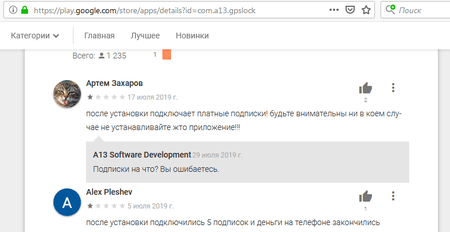

図1. 1人目のユーザーのコメント:「インストールした後、有料サービスに登録された! 気を付けて。このアプリケーションはインストールしちゃダメ!!!」

開発者の返答:「どのサービスのことですか? 何かお間違えのようです」

2人目のユーザー:「インストールした後5つのサービスに登録されて、携帯電話のアカウントが空になってしまった」

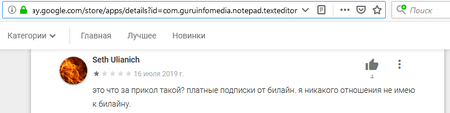

図2. ユーザーのコメント:「これは一体何の冗談? Beeline(ロシアの携帯電話会社)のサブスクリプションにお金が引き落とされてる。Beelineとは契約してないのに」

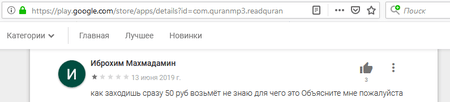

図3. ユーザーのコメント:「ログインすると50ルーブル取られる。なんでなのか分からない。誰か説明して」

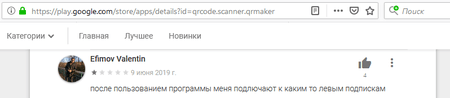

図4. ユーザーのコメント:「アプリを使用したら、怪しいサービスに登録された」

Doctor Webでは、トロイの木馬がそのようなWebサイトを開く際の条件を再現することはできませんでしたが、 Android.Click.312.origin によるこの不正なスキームは極めて簡単に実行することができると考えられます。トロイの木馬はC&Cサーバーに現在のインターネット接続タイプを通知するため、デバイスがモバイルデータ通信でインターネットに接続している場合、サーバーはそのことを知ることができます。その場合、サーバーは WAP-Click テクノロジーをサポートしているパートナーサービスのWebサイトを開くコマンドを送信します。このテクノロジーは、さまざまな有料サービスへの登録を簡易化するものですが、違法行為に使用されることが少なくありません。Doctor Webでは、 2017年および2018年にこの問題について取り上げています。中には、不要なサービスに登録させる際にユーザーによる確認を必要としない場合もあります。これは、同じページ上にあるスクリプトや、あるいは確認ボタンを「クリック」する機能を持ったトロイの木馬によって実行することができます。 Android.Click.312.origin は非表示の WebView でページを開くため、ユーザーの知らない間にすべての手順を完了させることが可能です。

Doctor Webのウイルスアナリストは、 Android.Click.312.origin が組み込まれた34のアプリケーションを特定しました。これらアプリケーションは5170万人を超えるユーザーによってインストールされています。さらに、このトロイの木馬の亜種である Android.Click.313.origin が、少なくとも5,000万人によってダウンロードされています。したがって、このトロイの木馬による脅威にさらされているモバイルデバイスユーザーの総数は、1億170万人を超えているということになります。以下は、このクリッカーが検出されたプログラムのリストです。

| GPS Fix |

| QR Code Reader |

| ai.type Free Emoji Keyboard |

| Cricket Mazza Live Line |

| English Urdu Dictionary Offline - Learn English |

| EMI Calculator - Loan & Finance Planner |

| Pedometer Step Counter - Fitness Tracker |

| Route Finder |

| PDF Viewer - EBook Reader |

| GPS Speedometer |

| GPS Speedometer PRO |

| Notepad - Text Editor |

| Notepad - Text Editor PRO |

| Who unfriended me? |

| Who deleted me? |

| GPS Route Finder & Transit: Maps Navigation Live |

| Muslim Prayer Times & Qibla Compass |

| Qibla Compass - Prayer Times, Quran, Kalma, Azan |

| Full Quran MP3 - 50+ Audio Translation & Languages |

| Al Quran Mp3 - 50 Reciters & Translation Audio |

| Prayer Times: Azan, Quran, Qibla Compass |

| Ramadan Times: Muslim Prayers, Duas, Azan & Qibla |

| OK Google Voice Commands (Guide) |

| Sikh World - Nitnem & Live Gurbani Radio |

| 1300 Math Formulas Mega Pack |

| Обществознание - школьный курс. ЕГЭ и ОГЭ (Social Sciences - School Curriculum. State Uniform Examinations, Basic State Examinations.) |

| Bombuj - Filmy a seriály zadarmo |

| Video to MP3 Converter, RINGTONE Maker, MP3 Cutter |

| Power VPN Free VPN |

| Earth Live Cam - Public Webcams Online |

| QR & Barcode Scanner |

| Remove Object from Photo - Unwanted Object Remover |

| Cover art IRCTC Train PNR Status, NTES Rail Running Status |

Doctor Webはこのトロイの木馬についてGoogle社に報告を行い、検出されたアプリケーションの一部は直ちにGoogle Playから削除されました。また、いくつかのアプリケーションが更新され、悪意のあるコンポーネントが削除されました。しかしながら、本記事掲載時点で、多くのアプリケーションは依然として悪意のあるモジュールが含まれたままダウンロード可能な状態となっています。

開発者はアプリケーションを収益化するためのモジュールを、責任を持って選択し、疑わしいSDKをソフトウェアに組み込むことのないようにしてください。Dr.Web for Androidは Android.Click.312.origin の既知の亜種が組み込まれたアプリケーションを検出・駆除します。したがって、Dr.Webユーザーに危害が及ぶことはありません。

Android.Click.312.originの詳細(英語)

#Android, #Google_Play, #clicker