2019年7月のモバイルマルウェアレビュ

2019年8月7日

株式会社Doctor Web Pacific

7月、Doctor Webは、悪意のあるコマンドを実行し、機密データを盗み、偽のウィンドウや詐欺メッセージを表示する危険なトロイの木馬 Android.Backdoor.736.origin について記事を公開しました。また、7月には Android.HiddenAds ファミリ―に属する新たなアドウェア型トロイの木馬がGoogle Play上で多数発見されています。そのほか、不要なアドウェア Adware.HiddenAds.9.origin やスパイウェア型トロイの木馬 Android.Spy.567.origin と Android.Spy.568.origin がDr.Webのウイルスデータベースに追加されました。

7月の主な傾向

- ユーザーをスパイし、サイバー犯罪者から受け取ったコマンドを実行するAndroid向けバックドアの拡散

- Google Play上で新たなトロイの木馬や不要なアプリケーションを検出

- スパイウェア型トロイの木馬の拡散

7月のモバイル脅威

7月中旬、Doctor Webのウイルスアナリストは、OpenGL ES GUIのバージョンをチェックしてそのアップデートをダウンロードするアプリケーションOpenGL Pluginを装って拡散されていたトロイの木馬 Android.Backdoor.736.origin について調査を行いました。

このバックドアはユーザーをスパイし、連絡先や通話、デバイスの位置に関する情報を犯罪者に送信していました。また、デバイスからリモートサーバーにファイルをアップロードしたり、ソフトウェアをダウンロード・インストールしたりする機能も備えています。 Android.Backdoor.736.origin には次のような特徴があります。

- トロイの木馬の主要な悪意のあるコンポーネントは、プログラムリソースと同じディレクトリにある暗号化された補助ファイルに隠されている

- システムがルート権限を持っている場合、自動的にソフトウェアをインストールすることが可能

- C&Cサーバーから受け取ったシェルコマンドを実行することが可能

Android.Backdoor.736.origin に関する詳細については、こちらの記事をご覧ください。

Dr.Web for Androidによる統計

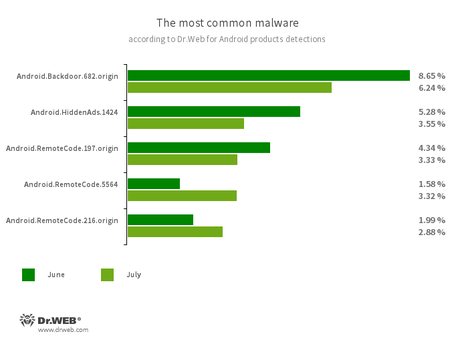

- Android.Backdoor.682.origin

- サイバー犯罪者から受け取ったコマンドを実行し、感染したモバイルデバイスのコントロールを可能にするトロイの木馬です。

- Android.HiddenAds.1424

- 迷惑な広告を表示するよう設計されたトロイの木馬です。人気のアプリケーションを装って拡散されます。

- Android.RemoteCode.197.origin

- Android.RemoteCode.5564

- Android.RemoteCode.216.origin

- 任意のコードをダウンロードして実行するように設計された悪意のあるアプリケーションです。

Androidアプリケーション内に組み込まれ、モバイルデバイス上に迷惑な広告を表示させるプログラムモジュール:

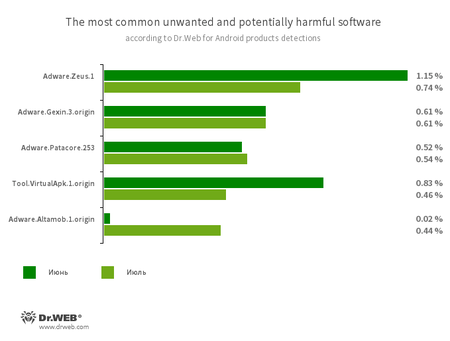

- Adware.Zeus.1

- Adware.Gexin.3.origin

- Adware.Patacore.253

- Adware.Altamob.1.origin

アプリケーションがAPKファイルをインストールせずに実行することを可能にする、リスクウェアプラットフォーム:

- Tool.VirtualApk.1.origin

Google Play上の脅威

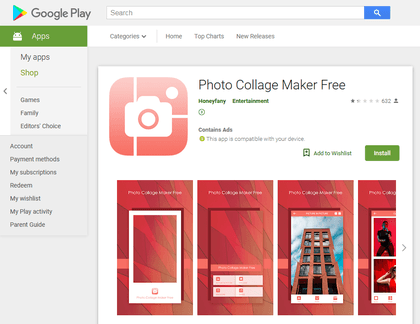

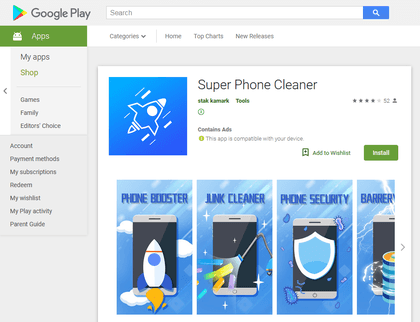

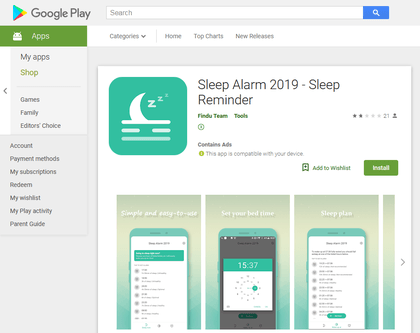

7月の初旬以降、 Android.HiddenAds ファミリーに属する新たなアドウェア型トロイの木馬が多数Google Play上で発見されています。これらマルウェアは無害なゲームや、カメラのフィルター、システムユーティリティ、目覚まし時計などの便利なアプリケーションを装って拡散され、820万人を超えるユーザーによってインストールされています。起動されると、これらトロイの木馬はメイン画面上のソフトウェアリストから自身のアイコンを隠し、デバイスの操作を邪魔するバナーを表示させます。

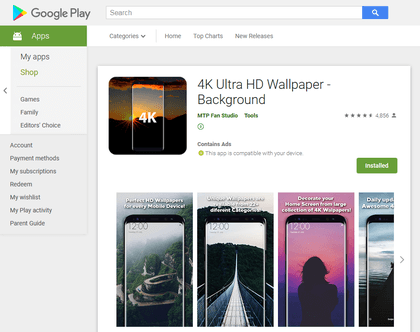

そのほか、 Adware.HiddenAds.9.origin と名付けられた不要な広告モジュールも発見されています。このアドウェアはコンパスソフトウェアやデスクトップ用の壁紙に組み込まれており、それらのアプリケーションが閉じられている場合でも広告を表示させます。

サイバースパイ活動

7月には、スパイウェア型トロイの木馬 Android.Spy.567.origin と Android.Spy.568.origin がDr.Webのウイルスデータベースに追加されました。 Android.Spy.567.origin はテキストメッセージや通話、カレンダー、連絡帳、デバイス上に保存されたファイルに関する情報をリモートサーバーに送信します。

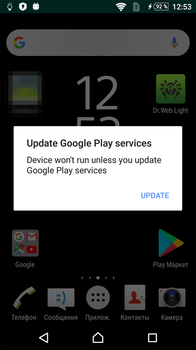

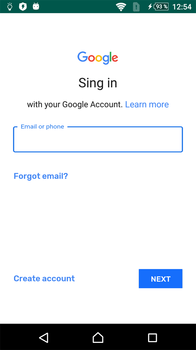

Android.Spy.568.origin は詐欺メッセージを表示させ、Google Playコンポーネントをアップデートするようユーザーに促します。ユーザーが同意すると、Googleアカウントのログインページを模倣したフィッシングウィンドウが表示されます。

ウイルス開発者は「Sign in(サインイン)」のスペルを間違えており、そこから偽物であると見分けることができます。ユーザーが気付かずにログインしてしまった場合、現在のセッションのデータが Android.Spy.568.origin によって盗まれます。その結果、犯罪者がカレンダーエントリー、確認コード、電話番号、アカウントへのアクセスを復元するためのメールアドレスなどの機密情報へアクセスすることが可能になります。

お使いのAndroidデバイスをマルウェアや不要なプログラムから保護するために、Dr.Web for Androidをインストールすることをお勧めします。

ご利用のAndroidを守る必要があります。

Dr.Webを利用してみませんか?

- Android向けロシア初のアンチウイルス

- Google Playからのダウンロード数が、1.4億件を突破しました

- 個人向けDr.Web製品のユーザーは、無料でご利用いただけます