Doctor Web、インスタグラム経由で拡散されるAndroidトロイの木馬 について警告

ウイルスアラート | Hot news | ウイルスレビュー(モバイル) | 全てのニュース

2019年2月20日

株式会社Doctor Web Pacific

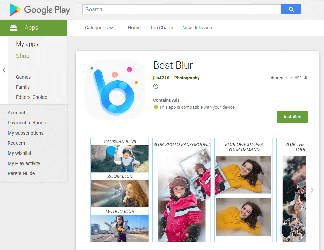

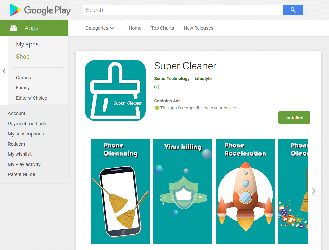

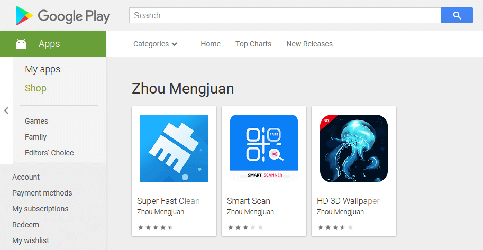

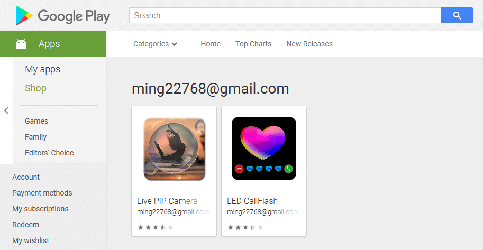

2月にはトロイの木馬 Android.HiddenAds ファミリーの39の新たな亜種がGoogle Play上で発見されています。これらトロイの木馬は便利で無害なように見えるプログラム(写真アプリケーション、画像や動画のエディター、デスクトップ壁紙、システムユーティリティ、ゲーム、その他のソフトウェアなど)に隠されていました。合計で少なくとも994万305人のユーザーによってインストールされています。Doctor Webでは、検出されたトロイの木馬についてGoogle社に報告を行いましたが、本記事掲載時点でそれらの一部は未だダウンロード可能な状態となっています。

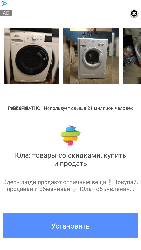

Android.HiddenAds の主な機能は広告を表示させるというものです。バナーや動画の広告を含んだウィンドウを他のプログラムやシステムインターフェースの前面に絶えず表示させることで、ユーザーが感染したデバイスを操作することを困難にします。以下の画像はそのような広告の例です。

トロイの木馬はほぼ常にバナーを表示し続けるため、サイバー犯罪者は人気のオンラインサービスを介したソフトウェアの宣伝にかかった費用をすぐに取り戻すことができます。

スマートフォンやタブレット上にできるだけ長くとどまるため、 Android.HiddenAds はホーム画面のアプリケーションのリストから自身のアイコンを隠します。その後、トロイの木馬を手動で起動させることはできなくなり、検出や削除がより困難になります。また、時間が経つにつれ、どのプログラムをインストールしたかを忘れてしまうユーザーもいると考えられ、そのこともまた、トロイの木馬が「生き残る」ことを可能にします。

2月に検出された Android.HiddenAds ファミリーの亜種のほとんど全てが、同様に自身のアイコンを隠しますが、その代わりにショートカットを作成します。ユーザーの疑いを反らし、削除されるのを防ぐことが目的であると考えられます。ホーム画面のアイコンと異なり、ショートカットではコンテキストメニューからアプリケーションを削除することはできません。ユーザーが怪しいと気付き、アイコンを削除することでトロイの木馬を取り除こうとしても、削除されるのはショートカットだけでトロイの木馬はデバイス上に残り、密かに動作を続けて犯罪者に収益をもたらします。

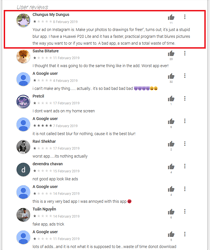

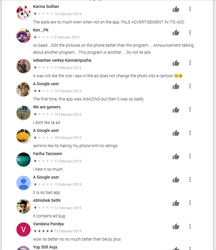

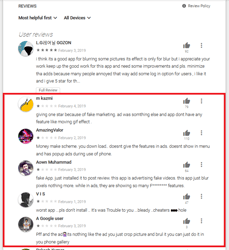

これらアプリケーションの多くは、インスタグラムやYouTube上で広告を見たAndroidユーザーによってインストールされています。広告では、これらのアプリケーションは機能的で高性能な写真や動画の編集ツールであると宣伝されています。一見したところ、トロイの木馬はその説明通りに機能し、疑わしいところはありません。しかしながら、実際に実行できるのは1つないし複数の基本的な機能のみです。ユーザーはそのことについてレビューに不満を投稿しています。

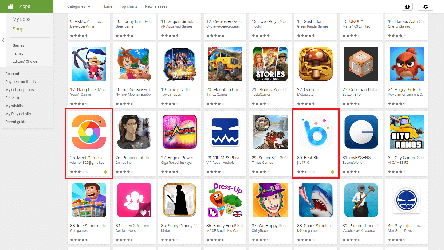

サイバー犯罪者による積極的な宣伝が多くのモバイルデバイスユーザーを惹きつけ、ダウンロード数を増加させています。これらトロイの木馬の中には人気上昇中の新しい製品やアプリケーションを宣伝するGoogle Playのセクション内で紹介されているものもあり、これもまたダウンロードするユーザーの数を増加させる結果となっています。

本記事掲載時点でDoctor Webのエキスパートによって明らかになっている全てのトロイの木馬に関する情報はサマリーテーブルでご確認いただけます。ただし、サイバー犯罪者は Android.HiddenAds の新たな亜種を絶え間なく作成し積極的に宣伝しているため、すぐに別の亜種が発見される可能性があります。

| アプリケーションのパッケージ名 | ダウンロード数 |

|---|---|

| com.funshionstyle.ledcaller | 1 000 000+ |

| com.uniokan.pipphotoframer | 50 000+ |

| com.flextool.scanner.play | 100 000+ |

| com.flextool.superfastscanner | 100 000+ |

| com.piano.tiles.songs.black.white.game | 10 000+ |

| com.pop.stars.pop.cube | 10 000+ |

| com.mp3audio.musicplayer.fly.fun | 100 000+ |

| com.picsart.photo.editor | 50 000+ |

| com.loopshapes.infinite.puzzle | 100+ |

| com.cdtushudw.brand.logo.expert | 10 000+ |

| com.aardingw.chess.queen | 50 000+ |

| com.particle.sand.box | 100+ |

| checkers.online.classic.board.tactics | 500 000+ |

| com.wind.pics.blur.editor | 1 000 000+ |

| com.draughts.checkersnew | 50 000+ |

| com.watermark.zooms.camera | 10 000+ |

| com.photo.cut.out.studio | 1 000 000+ |

| com.camera.easy.photo.beauty | 100 000+ |

| com.camera.easy.photo.beauty.Pro | 10 000+ |

| com.soon.ygy.photograph.camera | 500 000+ |

| com.music.play.hi.cloud | 500 000+ |

| com.scanfactory.smartscan | 100 000+ |

| com.personalife.hdwallpaper | 10 000+ |

| com.smartmob.minicleaner | 100 000+ |

| com.beautylife.livepipcamera | 100 000+ |

| com.callcolorshow.callflash | 10 000+ |

| com.mobwontools.pixel.blur.cam | 1 000 000+ |

| com.video.nin.cut.face | 100 000+ |

| com.magicvcam.meet.photograph | 100 000+ |

| com.best.blur.editor.photo | 100,000+ |

| com.autocleaner.supercleaner | 10 000+ |

| com.wallpapers.project.hd.hd3d.best.live | 10 000+ |

| com.camera.selfie.beauty.candy.cam | 5+ |

| com.wallpaper.hd3d.hd.lock.screen.best3d.best | 50 000+ |

| com.selfie.beauty.candy.camera.pro | 1 000 000+ |

| com.cam.air.crush | 1 000 000+ |

| com.fancy.photo.blur.editor | 1 000 000+ |

| com.photoeditor.background.change | 100 000+ |

| com.eraser.ygycamera.background | 100 000+ |

ユーザーの皆様には、Dr.Web for Androidでモバイルデバイスのフルスキャンを実行し、検出されたトロイの木馬を削除することをお勧めします。

スマートフォンやタブレットのユーザーはインターネット上の広告に注意し、たとえそれらがGoogle Playから配信されているものであったとしても、宣伝されている全てのソフトウェアをダウンロードするようなことのないようにしてください。信頼できる開発元からのアプリケーションのみをインストールし、他のユーザーによるレビューに気を付けるようにしてください。

#Android #fraud #Google_Play #Trojan