2018年11月28日

株式会社Doctor Web Pacific

Trojan.Click3.27430 は、それ自体は特筆すべきものではなく、Webサイトのトラフィックを増加させるよくあるクリッカー型トロイの木馬です。興味深いのは犯罪者が被害者のデバイス上にこのマルウェアをインストールする際に用いる手法です。

このトロイの木馬は、固定IPアドレスを持たないコンピューターにサブドメインを結びつけることを可能にするDynDNSソフトウェアのユーザーを攻撃対象にしています。ウイルス作成者は、このプログラムを無料でダウンロードできるとするWebページdnsip.ruを作成し、さらに、訪問者を自動的にdnsip.ruにリダイレクトするdns-free.comドメインを所有しています。

このWebサイトでは実際にアーカイブをダウンロードすることができます。アーカイブには実行ファイル setup.exe が含まれていますが、これはDynDNSインストーラではなくダウンローダです。これにはインターネットからダウンロードされたファイルの名前が格納されており、Doctor Webで分析したサンプルでは "Setup100.arj" でした。

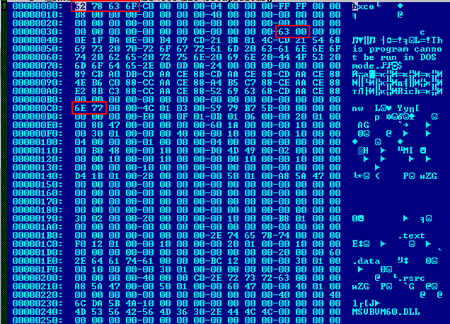

その明らかな拡張子に反し、 "Setup100.arj"はARJアーカイブではありません。実行可能なMZPEファイルであり、自動解析ツールやその他のアプリケーションにMZPEとして認識されないよう、その値のうち3つが改変されています。

まず初めに、このプログラムはPowerShellを使用してWindows Defenderを無効にし、信頼性を高めるために自身を動作させるレジストリキーに変更を加えます。

次に、ドロッパーがファイルinstsrv.exe、 srvany.exe、 dnshost.exe、 yandexservice.exeをSystem32フォルダに保存します。 Instsrv.exe、 srvany.exe、 dnshost.exeはWindowsのユーザー定義サービスを作成するためのMicrosoftユーティリティで、 yandexservice.exeが Trojan.Click3.27430 です。続けて、ドロッパーは Trojan.Click3.27430 の悪意のある機能を実行する実行ファイル yandexservice.exe を "YandexService" という名前のサービスとして登録します。このサービスはインストール時にWindows自動実行リストに追加されます。ドロッパーが悪意のあるサービスを保存して起動させると、DynDNSアプリケーションがインストールされます。ユーザーが感染したコンピューターからこのアプリケーションをアンインストールしようとした場合、DynDNSのみが削除され、 Trojan.Click3.27430 はシステムに残って悪意のある動作を続けます。

マルウェアアナリストはトロイの木馬のまた別のコンポーネントである実行ファイルdnsservice.exeについても調査を行いました。このファイルもまた、DNSサービスという名前のWindowsサービスとして感染したコンピューター上にインストールされます。ウイルス作成者はこのマルウェアプログラム内にある、以下の特定のデバッグ行を削除し忘れていました。

C:\Boris\Программы\BDown\Project1.vbp

C:\Boris\Программы\BarmashSetService\Project1.vbp

C:\Boris\Программы\Barmash.en.new\Project1.vbp

C:\Boris\Программы\Barmash_en_Restarter3\Project1.vbp

このコンポーネントは、barmash.ruからダウンロードされるアーカイブを装った dnsservice.arj ファイルとして拡散されています。

Trojan.Click3.27430 のすべての既知の亜種はDr.Webによって検出・削除されます。また、Webサイトdnsip.ru、 dns-free.com、 barmash.ruはWebアンチウイルスであるSpIDer Gateの非推奨サイトリストに追加されています。

Doctor Webの収集したデータによると、2013年に最初の感染が発生してから現在までに約1,400人のユーザーがこのトロイの木馬に感染しています。脅威の痕跡情報 (Indicator of Compromise) 一覧はこちらをご確認ください。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments