Doctor Web、Android向けのクリッパートロイの木馬を発見

ウイルスアラート | Hot news | 全てのニュース | ウイルスデータベース

2018年8月10日

株式会社Doctor Web Pacific

送金先を元々の受け取り手からサイバー犯罪者へと変えるためにクリップボードのデジタルウォレット番号を置き換えることができるトロイの木馬は、一般的に「クリッパー」と呼ばれています。従来、このような悪意のあるプログラムはWindowsユーザーのみを対象としていました。同様の機能を持つAndroid向けのトロイの木馬は、ほとんど見られません。しかしながら、2018年8月、Androidユーザーに危害を加えるクリッパートロイの木馬 Android.Clipper の2つの亜種がDr.Webウイルスデータベースに追加され、 Android.Clipper.1.origin および Android.Clipper.2.origin と名付けられました。

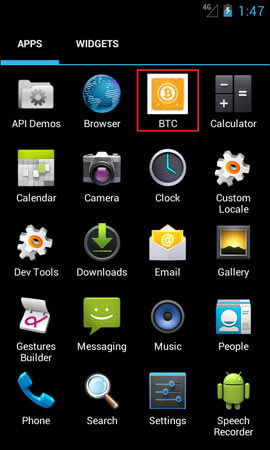

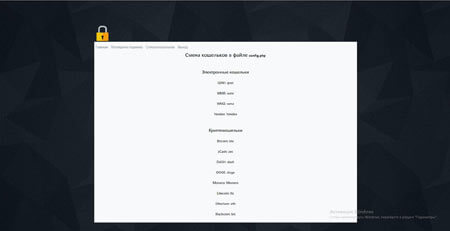

Android.Clipper は、仮想通貨Bitcoin、 Monero、 zCash、 DOGE、 DASH、 Etherium、 Blackcoin、 Litecoinに加え、 QIWI、 WebMoney (R and Z)、 Yandex.Money 決済システムのデジタルウォレット番号を置き換えることができます。調査の対象となった Android.Clipper の亜種の1つは、Bitcoinデジタルウォレットのアプリケーションを装っていました。

感染したデバイス上で起動すると、トロイの木馬は偽のエラーメッセージを表示させ、ステルスモードで動作し続けます。このトロイの木馬は、Androidのホーム画面のアプリケーションリストから自身のアイコンを隠し、その後はシステム設定のアプリケーション管理セクションにのみ表示されます。 Android.Clipper のいずれの亜種も、感染したスマートフォンやタブレットの電源が入るたびに自動的に起動するようになります。

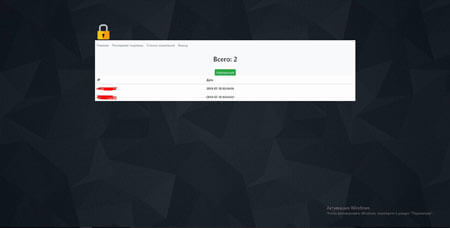

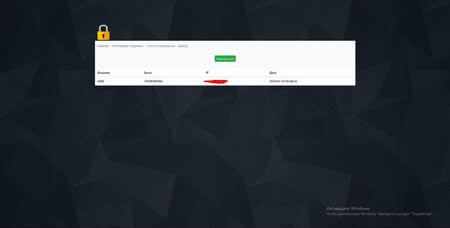

感染に成功すると、 Android.Clipper はクリップボードの内容の変更を追跡し始め、 ユーザーがデジタルウォレット番号をクリップボードにコピーすると、その番号をC&Cサーバーに送信します。続けて、別のサーバーに対してリクエストを送信し、元の番号の代わりにクリップボードに追加するサイバー犯罪者のウォレット番号を待ちます。

Android.Clipper の作成者は、ハッキングフォーラムでこのトロイの木馬ファミリーを積極的に販売しています。サイバー犯罪者のクライアントは、購入した悪意のあるプログラムのコピーごとに任意のアプリケーションアイコンと名前を使用することができます。今後、これらのトロイの木馬の亜種が無害で便利なソフトウェアを装って大量に拡散されるものと予想されます。

ウイルス作成者はその広告の中で、マルウェアの機能には、プログラム動作に関するレポートをTelegramアプリに送信する、FTPプロトコルを使用してクリップボードに埋め込まれたウォレット番号をすばやく変更するといったものが含まれていると主張しています。しかしながら、これらの機能はトロイの木馬自体には実装されておらず、C&Cサーバーによってサイバー犯罪者に提供されます。

Android向けのDr.Web製品はトロイの木馬 Android.Clipper ファミリーに属するすべての既知の亜種を検出・削除しています。したがって、Dr.Webユーザーに危害が及ぶことはありません。

Android.Clipper.1.originの詳細(英語)

Android.Clipper.2.originの詳細(英語)

#Android #bitcoin #cryptocurrencies