LinuxとWindows向けのマイナーを拡散させるウイルス作成者たち

ウイルスアラート | Hot news | 全てのニュース | ウイルスデータベース

2018年8月7日

株式会社Doctor Web Pacific

ここで取り上げる、仮想通貨をマイニングするよう設計された悪意のあるソフトウェアやユーティリティは、Doctor Webの「ハニーポット」(サイバー犯罪者に対する罠としてDoctor Webのスペシャリストによって使用される特別なサーバー)の1つでダウンロードされていました。セキュリティリサーチャーがLinuxサーバーに対するこのような攻撃を最初に検出したのは2018年5月初めのことです。サイバー犯罪者は、辞書を使ってログインとパスワードを探し当て(ブルートフォース)、SSHプロトコル経由でサーバーに接続していました。サーバーでの認証に成功した後、サイバー犯罪者はファイアウォールの動作を管理するiptablesユーティリティを無効にし、続けてサーバー上にマイニングユーティリティとその設定ファイルをダウンロードしていました。次に、ユーティリティを起動するために /etc/rc.local ファイルの内容を編集し、その後、接続を終了しています。

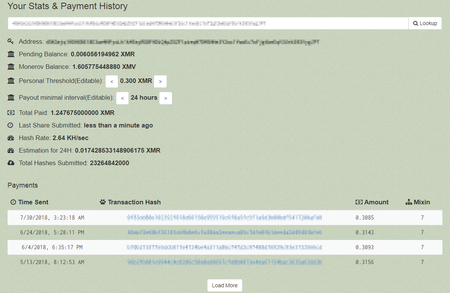

6月、サイバー犯罪者はこの手法を変化させ、Dr.Webウイルスデータベースに Linux.BtcMine.82 という名前で追加された悪意のあるソフトウェアを使用するようになりました。このトロイの木馬はGoで書かれています。パックされたマイナーを本体に含むドロッパーが、そのマイナーをディスクに保存して起動させます。このような手法によって、攻撃が大幅に簡易化されます。マイニングされた仮想通貨を転送するための e-wallet (イーウォレット)番号はマルウェアの本体にハードコードされています。

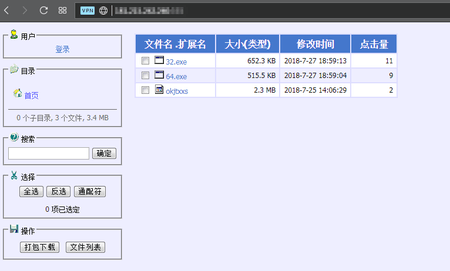

セキュリティリサーチャーは、このトロイの木馬のダウンロード元となるサイバー犯罪者のサーバーについて調査を行い、そこで複数のWindows向けマイナーを検出しました。

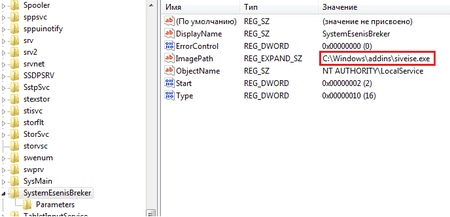

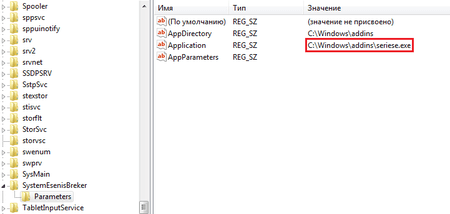

マイナーのWindows向けバージョンは、設定ファイル、マイナーを起動するための複数のVBSスクリプト、そして仮想通貨をマイニングするためのユーティリティを含む、自己解凍型のRARアーカイブです。アーカイブを起動すると、ユーティリティは %SYSTEMROOT%\addins フォルダに展開され、 SystemEsinesBreker サービスとして登録されます。

Windows32ビット版および64ビット版向けバージョンのマイナーは、Dr.Web Anti-virusによって Tool.BtcMine として検出されます。Dr.Webのユーザーは、これらのプログラムによる悪意のある活動から確実に保護されています。

#Honeypot #Linux #cryptocurrency #mining #Trojan