人気のゲームプラットフォーム「Steam」を標的に数百万ルーブルの 収益をあげるサイバー犯罪者

全てのニュース

2018年5月30日

株式会社Doctor Web Pacific

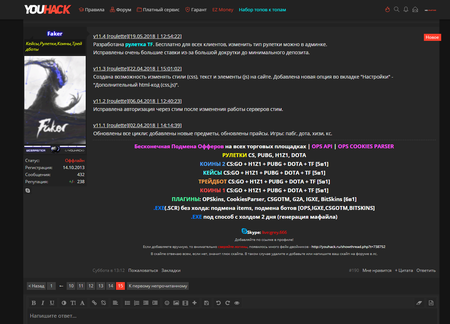

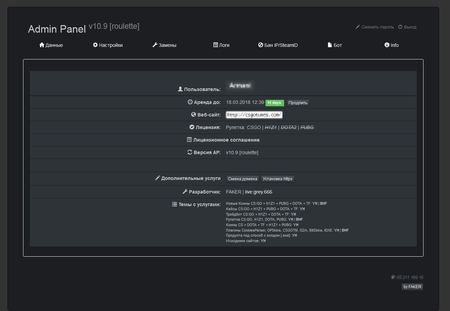

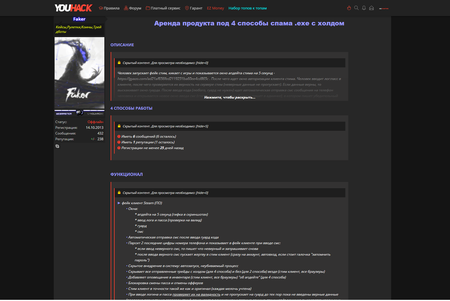

「Faker」は違法な収益を得るために複数の手法を使用しています。「Faker」の開発したメインとなる手法はMaaS (Malware As a Service : サービスとしてのマルウェア) と呼ばれるもので、契約によって悪意のあるプログラムをリースするシステムです。トロイの木馬の拡散によって収益を得たいと考える「Faker」のクライアントは金銭と、一部のケースではそれに加えてドメインを提供するだけで、ウイルス作成者からトロイの木馬、ならびに管理パネルやテクニカルサポートへのアクセスを受け取ることができます。Doctor Webのアナリストは、このターンキーソリューションがその開発者にもたらした収益は合計で数百万に上るものと推定しています。この手法を使用してクライアントが得た収益については明らかになっていませんが、このサービスを使用するために払った月額契約料はそれを上回る収益によって24時間以内に回収されていると考えられます。「Faker」によって作成された悪意のあるプログラムは全て、人気のゲームサービス「Steam」のユーザーを脅かすものとなっています。

「Steam」はValve社が開発したプラットフォームで、コンピューターゲームやプログラムをデジタル配信するために設計されています。「Steam」に登録したユーザーは、購入した全てのゲームやアプリケーションに関する情報が含まれたダッシュボードにアクセスすることができます。また、Steamショップでデジタルコンテンツを購入したり、アイテムを売ったり交換したりすることも可能です。これらのアイテムは多くのマルチプレイヤーゲームにおいて大きな価値を持っています。武器や弾薬、そして様々なアイテムによって、プレイヤーは外観や所持品の見た目を変えることができます。アイテムは特別なWebサイト上で交換することができ、また、実際のお金を使用して買ったり売ったりすることもできます。「Faker」はこれを利用して犯罪ビジネスを展開しています。

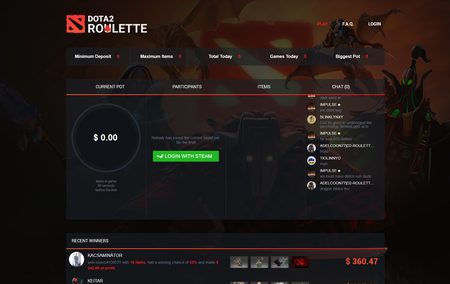

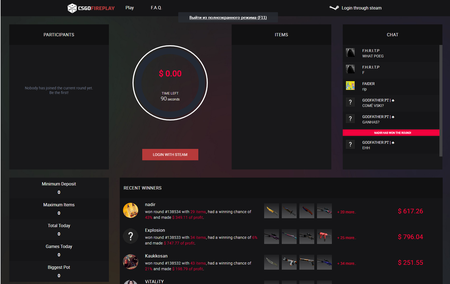

「Faker」が収益を得るために使用する手法の1つがいわゆる「ルーレット」です。これはネットワークプレイヤーによってオークションと呼ばれるもので、そこでは複数の参加者が様々なアイテムを同時に出品します。落札者は入札額によって決まり、勝者は全てのアイテムを手に入れることができます。ところが、ここに落とし穴があります。プレイヤーが競り合っている相手は、必ず勝つように設定されている特別なボットなのです。時に、犯罪者はプレイヤーにそれらゲームの管理者となる機会を提供し、彼らが高価なアイテムを出品するまで何回か勝たせることもあります。それらのアイテムはサイバー犯罪者が落札するようになっています。

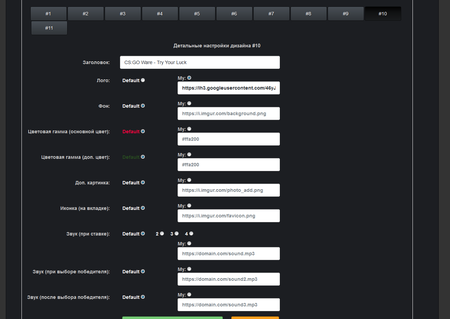

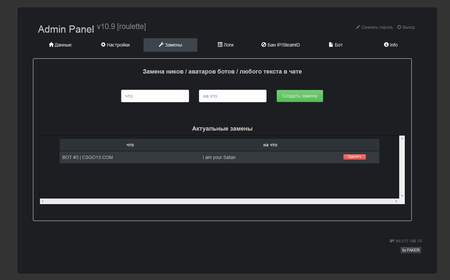

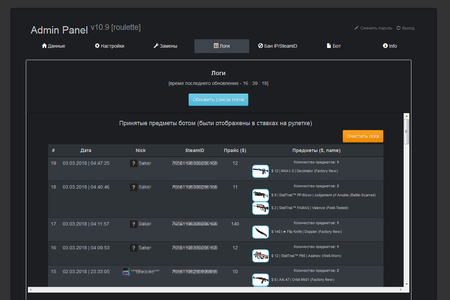

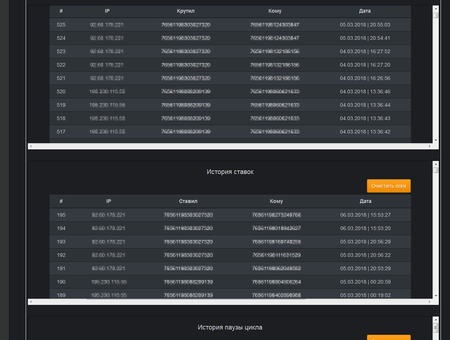

「ルーレット」の管理パネルでは、オークションサイトの外観や表示されるコンテンツの柔軟な編集が可能で、サイト上でのチャットの名前やテキストを変更し、入札を管理し、他のプレイヤーから入手したアイテムのリストを確認し、そして「ルーレット」を完全にコントロールすることができます。

その上、「Faker」は悪意のあるプログラムを他のサイバー犯罪者に貸し出しています。 Trojan.PWS.Steam.13604 と名付けられたそのうちの1つは、Steamユーザーのアカウントデータを盗むよう設計されていました。月毎の契約に基づいて、トロイの木馬の作成者はサイバー犯罪者に対し、彼らのために特別に収集した悪意のあるファイルとダッシュボードへのアクセスを提供します。

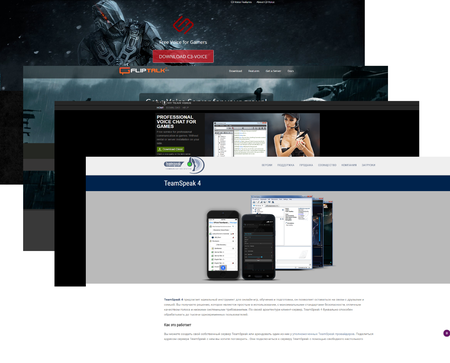

このトロイの木馬は複数の方法を用いて拡散されています。そのうちの1つがソーシャルエンジニアリングです。Steamユーザーは、複数のコミュニティメンバーがチームに新しいプレイヤーを必要としているというメッセージを受け取ります。そしてジョイントマッチを1回行った後、その先の交流を容易にするために音声通話用のクライアントをダウンロード・インストールするよう提案されます。ユーザーは当該アプリケーションをダウンロードするための偽のWebサイトへのリンクを受け取り、そのリンクをクリックするとプログラムを装ったトロイの木馬がダウンロードされます。

ユーザーが既に TeamSpeak を使用していた場合は、チームのプレイヤーが通信を行うために接続するサーバーへのリンクが送られます。ユーザーがこのサーバーに接続すると、 TeamSpeak のコンポーネントの1つとオーディオサブシステムドライバを更新するよう促すウィンドウが開きます。この更新を装って悪意のあるプログラムがコンピューター上にダウンロードされます。

起動されると、トロイの木馬はSteamプロセスをアンロードし (このプロセスが自身のものでなかった場合) 、Steamディレクトリへのパス、アプリケーション言語、ユーザー名を決定します。Steamシステムファイルの1つが利用可能であった場合、 Trojan.PWS.Steam.13604 は、識別子 steamid64 とアカウント名で構成されるペアをそこから抽出します。その後、トロイの木馬は感染したコンピューター上で収集した情報をC&Cサーバーに送信します。これには、OSのバージョン、ユーザー名とコンピューター名、OS言語、Steamへのパス、このアプリケーションの言語バージョンなどが含まれます。

これらの手順を完了すると、トロイの木馬は元のSteamファイルを削除し、その場所に自身をコピーします。ユーザーがSteamを更新したり、テクニカルサポートを受けたりすることを防ぐため、トロイの木馬は steampowered.com、 support.steampowered.com、 store.steampowered.com、 help.steampowered.com、 forums.steampowered.com、 virustotal.com などのWebサイトへのアクセスをブロックするようhostsファイルのコンテンツを改ざんします。続けて、 Trojan.PWS.Steam.13604 は偽のSteam認証ウィンドウを表示させ、被害者がログイン認証情報を入力すると、それらを使用してSteamでの認証を試みます。これに成功し、コンピューター上でSteam Guars (ユーザーアカウントを保護するための二要素認証システム) が有効になっていた場合、トロイの木馬は認証コードを入力するための偽のウィンドウを表示させます。これらの情報は全てサイバー犯罪者のサーバーに送信されます。

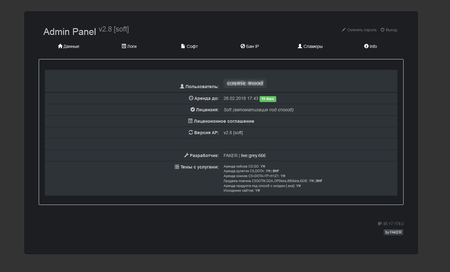

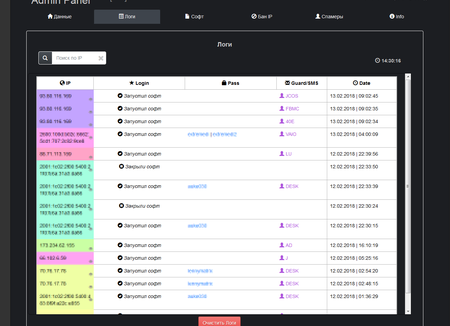

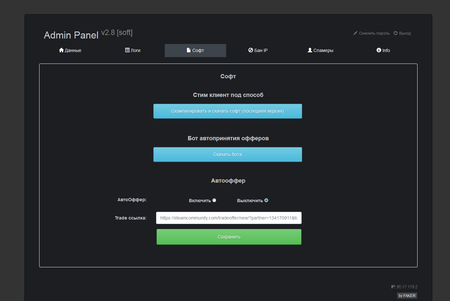

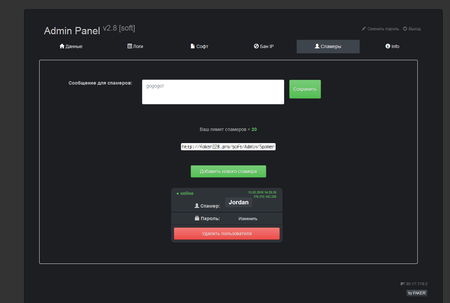

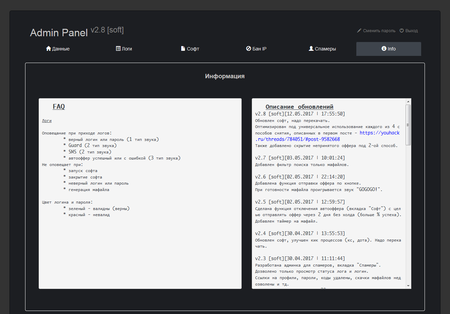

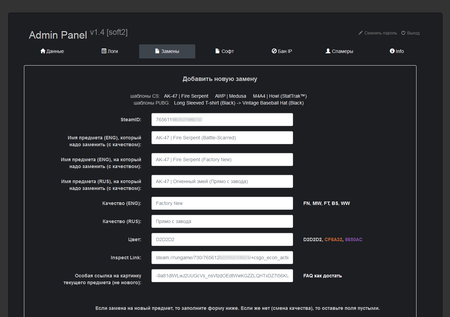

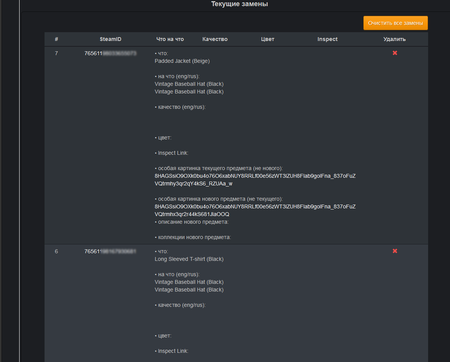

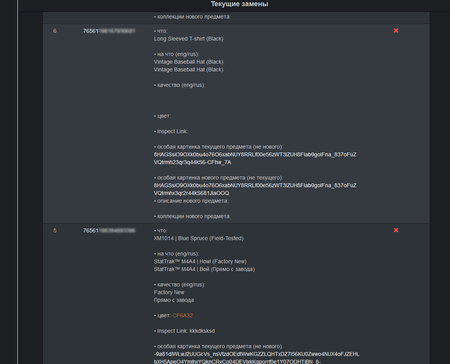

ウイルス作成者は全てのクライアントに同じC&Cサーバーを使用しています。取得したデータを使用して、後にサイバー犯罪者が被害者のSteamアカウントにアクセスするために使用するファイルが作成されます。以下の画像は Trojan.PWS.Steam.13604 の管理パネルのインターフェースです。

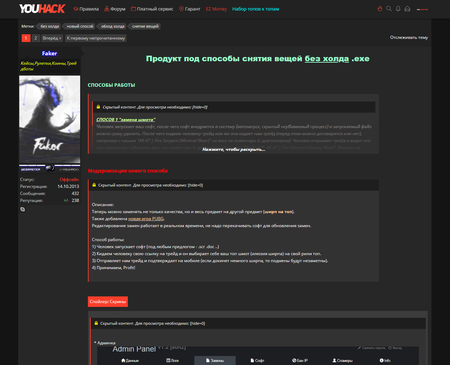

「Faker」は、 Trojan.PWS.Steam.13604 の他にも自身が開発したまた別のトロイの木馬をリースしています。 Trojan.PWS.Steam.15278 と名付けられたそのトロイの木馬は Trojan.PWS.Steam.13604 と同様の方法で拡散され、Steamユーザーからゲームのアイテムを盗むよう設計されています。サイバー犯罪者は盗んだ仮想アイテムを別のプレイヤーに売ることができます。また、ウイルス作成者は特別なフォーラム上でこの悪意のあるプログラムのリースサービスについて宣伝しています。

Trojan.PWS.Steam.15278 は、HTTPプロトコル経由でデータが送信された際にトラフィックを解析するための無料ツールであるFiddlerを使用し、プロキシサーバーの原理で動作します。Fiddlerはルート証明書をシステムにインストールし、それにより、 Trojan.PWS.Steam.15278 は暗号化されたHTTPSトラフィックを横取りすることができるようになります。このトロイの木馬はサーバーの応答を横取りし、そのデータを改ざんします。

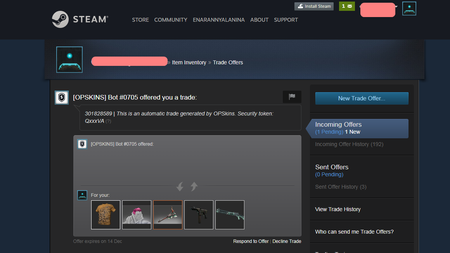

感染したコンピューターを使用しているユーザーがopskins.com、 igxe.cn、 bitskins.com、 g2a.com、 csgo.tm、 market.csgo.com、 market.dota2.net、 tf2.tm などの特別に設計されたサイト上で別のプレイヤーとアイテムを交換しようとすると、トロイの木馬によってアイテムの受け取り手が変更されます。これは、次のようにして行われます。感染したコンピューターのユーザーがゲームのアイテムを、売るためまたは交換するためにリストにあげると、悪意のあるプログラムがそのアカウントに接続し、オファーの着信を一定の間隔でチェックします。ユーザーが取引のリクエストを受け取ると、トロイの木馬はそのオファーをキャンセルし、ユーザー名とユーザーアイコン、リクエストのテキストメッセージを特定します。その後、サイバー犯罪者のアカウントから全く同じ内容のリクエストが被害者に対して送信されます。このすり替えはWebインジェクションを使用して実行されます。 Trojan.PWS.Steam.15278 はC&Cサーバーから受信した悪意のあるコードをWebページに挿入します。「Faker」は、同様の方法で動作し、Google Chromeの拡張機能として実装される別のトロイの木馬の作成者でもあるという点に注目する必要があります。

公式サイト steamcommunity.com 上でアイテムの交換が行われた場合、 Trojan.PWS.Steam.15278 を使用することでサイバー犯罪者はユーザーのアイテムを置き換えることができます。トロイの木馬は steamcommunity.com サービスのWebページの内容を改ざんし、ユーザーが非常に高価で希少なアイテムのオファーを目にするようにします。しかしながら、取引を承認したユーザーは求めていたそのアイテムではなく、安くてつまらないアイテムを受け取ることになります。不正な取引に対して後から異議を唱えることはほとんど不可能です。なぜなら、サーバーの観点から見ると、ユーザーは自らの意志で進んで交換を行っているからです。例えば、感染したコンピューターのユーザーが steamcommunity.com サービスのページで別のユーザーが265.31ドルの値打ちがある「PLAYERUNKNOWN's Bandana」というアイテムの交換を持ちかけているのを見たとします。実際には、取引完了後にユーザーが受け取るのはわずか0.03ドルにしかならない「Combat Pants (White)」です。

Trojan.PWS.Steam.15278 のダッシュボードは全体的に Trojan.PWS.Steam.13604 の管理パネルと類似していますが、更新されたバージョンには、アイテムの交換取引が行われる際にサイバー犯罪者がそれらの交換をコントロールすることのできるセクションが追加されています。サイバー犯罪者はアイテムの画像や説明を作成し、それらを本物の代わりに表示させることができます。不正に入手したアイテムは、その後ネットワーク取引プラットフォーム上で実際のお金と引き換えに売られます。

Dr.Webのアンチウイルスは Trojan.PWS.Steam.13604 および Trojan.PWS.Steam.15278 の既知の亜種を全て検出・駆除します。したがって、Dr.Webユーザーに危害が及ぶことはありません。Doctor Webでは、侵害されたユーザーアカウントならびに上記不正行為に使用されているアカウントについてValve社に対して既に報告を行っています。