2018年4月3日

株式会社Doctor Web Pacific

2018年3月、Doctor WebはAndroidスマートフォンの数十のモデルでファームウェア内に埋め込まれていた Android.Triada.231 に関する調査の結果を公表しました。また、Google Play上で危険なプログラムが多数検出されています。それらの中には、ロシアのユーザーから金銭を盗むよう設計されたAndroid向けのバンキング型トロイの木馬 Android.BankBot.344.origin が含まれています。また、あらゆるWebページを読み込んで表示させることのできる Android.Click に属するトロイの木馬も検出されています。そのほか、3月には Android.BankBot.149.origin のソースコードを基に作成された新たなバンキング型トロイの木馬がDoctor Webのスペシャリストによって発見されました。

3月の主な傾向

- Androidモバイルデバイスの数十のモデルでファームウェア内に埋め込まれた危険なトロイの木馬を検出

- Google Play上で悪意のあるプログラムを検出

- 新たなバンキング型トロイの木馬の出現

3月のモバイル脅威

3月、Doctor WebはAndroidデバイスの40を超えるモデルのファームウェア内に埋め込まれたトロイの木馬 Android.Triada.231 の検出について発表しました。2017年より知られているこの悪意のあるプログラムは、動作中のすべてのアプリケーションのプロセスを感染させ、サイバー犯罪者のコマンドに応じて様々な動作を(ソフトウェアをインストール・削除するなど)密かに実行することができます。感染したデバイスの製造メーカーに対してDoctor Webより報告を行ったところ、一部のメーカーからは Android.Triada.231 の削除されたファームウェアのアップデートが直ちにリリースされました。

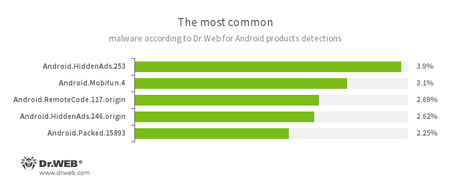

Dr.Web for Androidによる統計

- Android.HiddenAds.253

- Android.HiddenAds.246.origin

- 広告を表示させるよう設計されたトロイの木馬です。ポピュラーなアプリを装って別の悪意のあるプログラムによって拡散され、システムディレクトリ内に密かにインストールされる場合もあります。

- Android.Mobifun.4

- 別のAndroidアプリケーションをダウンロードするよう設計されたトロイの木馬です。

- Android.RemoteCode.117.origin

- 悪意のあるものを含む、様々なプログラムモジュールをダウンロード・起動させるトロイの木馬です。

- Android.Packed.15893

- プログラムパッカーで保護されたAndroid向けトロイの木馬です。

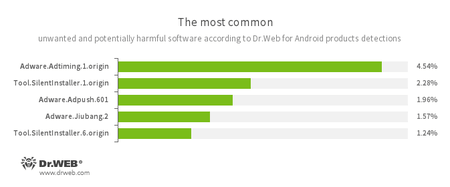

- Adware.Adtiming.1.origin

- Adware.Adpush.601

- Adware.Jiubang.2

- Androidアプリケーション内に組み込まれた不要なプログラムモジュールで、モバイルデバイス上に迷惑な広告を表示させるよう設計されています。

- Tool.SilentInstaller.1.origin

- Tool.SilentInstaller.6.origin

- ユーザーの介入なしに密かにアプリケーションを起動するよう設計されたリスクウェアです。

バンキング型トロイの木馬

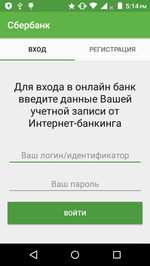

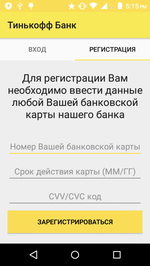

3月の初旬、Doctor Webのウイルスアナリストは、ロシアの様々な金融機関のオンラインバンキングサービスにアクセスするためのバンキングアプリケーションを装って拡散されている Android.BankBot.344.origin をGoogle Play上で検出しました。この悪意のあるプログラムはユーザーに対し、ログイン認証情報を入力してモバイルバンキングアカウントにログインするよう、またはクレジットカードの情報を入力するよう促します。入力されたデータはすべてサイバー犯罪者に送信され、ユーザーの口座から金銭を盗むために使用されます。この脅威に関する詳細については、こちらの記事をご覧ください。

3月中旬、Doctor Webは Android.BankBot.149.origin のソースコードを基に作成された新たなAndroid向けバンキング型トロイの木馬について報告しました。 Android.BankBot.325.origin と名付けられたそのうちの1つは、バンキングプログラムのほか、ソーシャルネットワークや仮想通貨を使用するためのソフトウェアの起動をトラッキングし、それらのウィンドウの前面に偽の認証フォームを表示させます。ユーザーが入力したログイン情報やその他の機密情報は Android.BankBot.325.origin によってサイバー犯罪者に送信されます。また、ウイルス作成者はこのトロイの木馬をサイバースパイ行為や感染したデバイスへのリモートアクセスに使用していました。

GOOGLE PLAY上のトロイの木馬

3月、Doctor Webのスペシャリストは Android.Click ファミリーに属するトロイの木馬を含んだ70を超えるプログラムをGoogle Play上で検出しました。 Android.Click.415、 Android.Click.416、 Android.Click.417と名付けられた悪意のあるアプリケーションは、人気のソフトウェアを装って、または偽のゲームやレシピコレクション、編み物マニュアルに含まれて拡散されていました。これらトロイの木馬はC&Cサーバーから受け取ったコマンドに応じて、偽のページを含むあらゆるWebページを読み込み、表示させることができます。

Androidモバイルデバイス向けの悪意のあるプログラムは、サイバー犯罪者がそれらを使用して機密情報を盗んだり、感染したスマートフォンやタブレットをコントロールしたり、銀行口座から金銭を盗んだりすることを可能にすることから、深刻な脅威となっています。トロイの木馬は依然としてGoogle Playから拡散され、ファームウェア内に埋め込まれています。悪意のあるアプリケーションや不要なアプリケーションからモバイルデバイスを保護するため、Android向けのDr.Webアンチウイルス製品をインストールすることをお勧めします。

Dr.Webを使用して

Androidデバイスを保護しましょう!

- ロシアで最初に開発されたAndroid用アンチウィルスです

- Google Playだけで1億3500万回以上ダウンロードされています

- Dr.Webの個人向け製品のユーザーは無料です