Android TVを搭載したスマートテレビとAndroidデバイスの約8%が新しい マイニング型トロイの木馬の攻撃を受けやすい状態にある : 保護する方法についてDoctor Webからのアドバイス

ウイルスアラート | Hot news | ウイルスレビュー(モバイル) | 全てのニュース | ウイルスデータベース

2018年2月8日

株式会社Doctor Web Pacific

このAndroid向けトロイの木馬は仮想通貨 Monero(XMR) をマイニングするよう設計されており、ユーザーの操作なしに他のデバイスを感染させることができます。 Android.CoinMine.15 は、Android Debug Bridge(ADB) のインターフェースが使用する5555番ポートの開いているAndroidデバイスを感染させます。スマートテレビだけでなく、スマートフォンやタブレット、セットトップボックス、ルーター、メディアプレイヤー、レシーバーがこのトロイの木馬に感染する可能性があります。すなわち、ネットワークデバッグを使用するあらゆるデバイスが対象となります。Androidを搭載したシングルボードコンピューター Raspberry Pi 3もまた、もう1つの攻撃対象です。

このトロイの木馬は次の方法で拡散されます。 nohup、 sss、 bot.datファイルと共に droidbot.apk アプリケーションが感染したホスト上に、感染した別のデバイスを使用してインストールされます。次に、 nohupユーティリティを使用してsssファイルが実行されます。このファイルは、その動作中にデーモンとして機能します。その後、 JSON設定ファイル、マイニングアプリケーション(32ビット版および64ビット版OS用)、 droidbotトロイの木馬プログラムのコピーを含むその他のトロイの木馬のコンポーネントを bot.datから抽出します。起動されると、 droidbotはランダムなIPアドレスを生成し、5555番ポートに無限ループで接続しようとします。成功すると、トロイの木馬はADBのデバッグインタフェースを使用して、検出されたデバイスを感染させようとします。そして別のスレッドでは、仮想通貨 Monero(XMR) をマイニングするよう設計されたマイニングアプリケーションを起動させます。このような悪意のあるプログラムに感染した場合、デバイスのパフォーマンス低下、過熱、バッテリーの残量の急激な減少が起こることがあります。

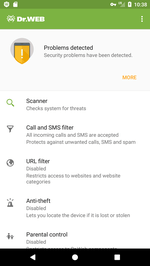

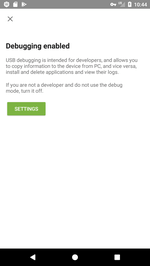

ADBデバッグは、 Androidではデフォルトで無効になっています。しかしながら、それを有効にしているベンダーもあり、また、ADBはユーザーによって意図的に有効にすることも可能です。開発者はしばしばデバッグモードを使用します。Dr.Web for Androidによって収集された統計によると、Dr.Webアンチウイルスによって保護されているデバイスの8%でAndroid Debug Bridgeが有効になっています。この設定が潜在的脅威となっている限り、特別なDr.WebコンポーネントであるSecurity Auditorは、デバッグが有効になっていることについてユーザーに警告し、それを無効にするよう提案します。

Dr.Webのスペシャリストは、Androidデバイスのすべてのユーザーが、リスクウェアがないかどうかOSをスキャンすることを推奨しています。これは、Security Auditorを含んだDr.Web Security Space for AndroidをDoctor Web公式サイトまたはGoogle Playで購入することで行うことができます。お使いのデバイスでUSBデバッグを使用していない場合は、それを無効にすることをお勧めします。Android向けDr.Web製品は Android.CoinMine.15 を検出し、削除することができます。そのため、Dr.Webユーザーに危害が及ぶことはありません。

#Android #mining #cryptocurrencies

Dr.Webを使用して

Androidデバイスを保護しましょう!

- ロシアで最初に開発されたAndroid用アンチウィルスです

- Google Playだけで1億3500万回以上ダウンロードされています

- Dr.Webの個人向け製品のユーザーは無料です