2017年9月12日

株式会社Doctor Web Pacific

問題となっているトロイの木馬は Linux.ProxyM で、Doctor Web では6月にこれについての記事を掲載しています。このトロイの木馬は感染させたデバイス上でSOCKSプロキシサーバーを起動させ、ハニーポット(悪意のあるプログラムについて解析するために情報セキュリティスペシャリストによって用いられるおとりのサーバー)を検出する機能を備えています。 Linux.ProxyM はC&Cサーバーに接続し、そこから承認を受け取ると、同じくサーバーから2つのインターネットノードのアドレスをダウンロードします。1つ目はログインとパスワードのリストを提供し、2つ目はSOCKSプロキシサーバーの動作に必要となります。このトロイの木馬には、x86、 MIPS、 MIPSEL、 PowerPC、 ARM、 Superh、 Motorola 68000、 SPARCアーキテクチャのデバイスを対象とする2つのビルドが存在します。言い換えれば、 Linux.ProxyM はルーターやセットトップボックス、その他の機器など、ほとんどすべてのLinuxデバイス上で動作することが可能です。

Doctor Webのウイルスアナリストによって、この Linux.ProxyM がスパムの配信に使用されているということが明らかになりました。C&Cサーバーから感染したデバイスに送られるコマンドには、SMTPサーバーアドレス、それにアクセスするためのログインとパスワード、メールアドレスのリスト、メッセージテンプレートが含まれています。メールの内容は様々なアダルトサイトの広告です。下の画像は、 Linux.ProxyM に感染したデバイスから送信される典型的なメッセージの一例です :

Subject: Kendra asked if you like hipster girls

A new girl is waiting to meet you.

And she is a hottie!

Go here to see if you want to date this hottie

(Copy and paste the link to your browser)

http://whi*******today.com/

check out sexy dating profiles

There are a LOT of hotties waiting to meet you if we are being honest!

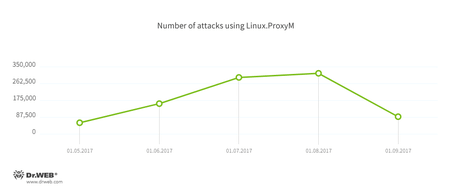

Doctor Webの統計によると、 Linux.ProxyM に感染したデバイスからは1日に平均して約400通のメールが送信されています。以下のグラフは、Doctor Webのスペシャリストによって特定された Linux.ProxyM による攻撃の数です。

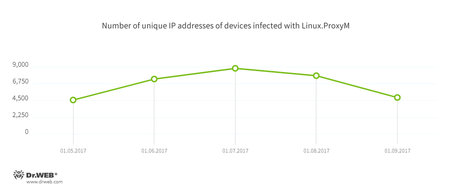

下のグラフは感染したデバイスのIP アドレス数を表しています。ここに記載されている数字は、Doctor Webによってモニタリングされているボットのみを反映したものであるという点に注意してください。実際には、より多くのデバイスが感染している可能性があります。

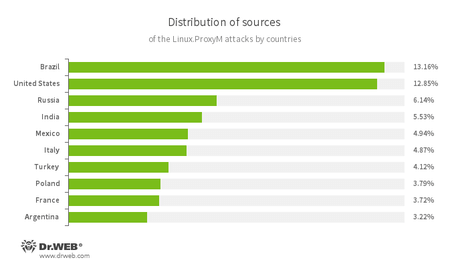

以下は過去30日の間に Linux.ProxyM による攻撃の発生源となった国をグラフにしたものです。

Linux向けトロイの木馬の持つ機能は、今後さらに幅広いものになっていくと予測されます。IoTは長い間サイバー犯罪者の注目を集めており、様々な種類のハードウェアアーキテクチャのデバイスを感染させる機能を備えた悪意のあるLinux向けプログラムの拡散が、その事実を証明しています。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments