2017年6月29日

株式会社Doctor Web Pacific

Trojan.Encoder.12544 について調査を行ったセキュリティリサーチャーらは、このトロイの木馬の拡散にはウクライナで利用されている税務会計ソフト「MEDoc」のアップデートが悪用されていると報告しています。MEDocのディストリビューションキットに含まれている、主なアプリケーションのアップデートを実行するよう設計された EzVit.exe と呼ばれるツールが、 Trojan.Encoder.12544 の拡散開始時にCMDコマンドを実行していたと指摘しています。このコマンドは悪意のあるライブラリのダウンロードを実行していましたが、このライブラリ内には Trojan.Encoder.12544 の主要な機能が含まれています。この暗号化ランサムウェアはSMBプロトコルの脆弱性を利用してネットワーク経由で自動的に拡散され、Windowsユーザーのアカウントデータを盗むことから、拡散が広まるには1台が感染すれば十分であるといえます。

2012年、悪意のあるプログラム BackDoor.Dande を用いた、ロシアの薬局や製薬企業に対する攻撃がDoctor Webのセキュリティリサーチャーによって確認されました。このスパイウェア型トロイの木馬は製薬業界で使用されているプログラムから医薬品の受注に関する情報を盗むものでした。起動されると、 BackDoor.Dande はシステム内に該当するアプリケーションが存在するかどうかを確認し、存在しなかった場合は自身の動作を停止します。2800を超えるロシアの薬局や製薬企業が感染の被害に遭いました。このとこから、 BackDoor.Dande は産業スパイ目的で使用されたものと考えられます。

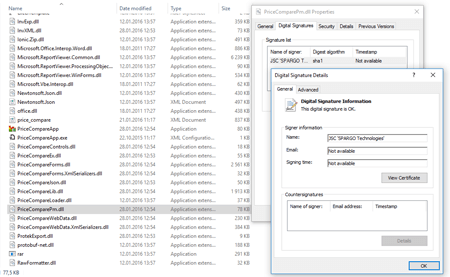

Doctor Webのスペシャリストによって4年間にも及ぶ調査が行われました。 BackDoor.Dande による被害を受けた企業から提供されたハードディスクを調査した結果、その他全てのバックドアコンポーネントを実行するドライバの作成日が特定されました。このドライバはWindowページングファイルおよび感染したコンピューター上にインストールされたAvastアンチウイルスのログ内に含まれていました。これらファイルの解析により、悪意のあるドライバは ePrica (D:\ePrica\App\PriceCompareLoader.dll) と呼ばれるアプリケーションの起動直後に作成されているということが明らかになりました。「Spargo Tekhnologii」という企業によって開発されたこのアプリケーションは、薬局経営者が医薬品の価格を分析し、最適なサプライヤーを選択するためのものです。ePricaによってライブラリがシステム内にロードされ、このライブラリが BackDoor.Dande を密かにダウンロード、復号化、起動させます。このトロイの木馬は http://ws.eprica.ru からダウンロードされますが、このサイトは「Spargo Tekhnologii」のもので、 ePrica をアップデートするよう設計されていました。さらに、悪意のあるプログラムを密かにロードするモジュールは有効な電子署名「Spargo」を持っていました。 BackDoor.Dande は盗んだデータをロシア国外にあるサーバーへ送信します。つまり、 Trojan.Encoder.12544 同様、このバックドアはプログラムのアップデートモジュール内に「隠れて」いたのです。

こられの事例の類似性から、ソフトウェア開発のインフラストラクチャには情報セキュリティに対する特別な注意が必要であるということが示されています。何よりもまず、商用ソフトウェアのアップデートプロセスはデベロッパー自身か、またはユーザーにより細心の注意を払って行われる必要があります。様々なプログラムのアップデートツールには、OS内で実行ファイルを実行する権限を持つものがあり、これが予期せぬ感染の原因となることがあります。MEDocの場合、感染はサイバー犯罪者によるハッキングと更新サーバーへの侵入によって引き起こされました。 BackDoor.Dande のケースでは、感染の拡大は内部の人間によって故意に引き起こされたものであると考えられています。この手法を用いることで、サイバー犯罪者はほとんどあらゆるソフトウェアのユーザーに対して効果的な攻撃を行うことができます。

![[VK]](http://st.drweb.co.jp/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.co.jp/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.co.jp/static/new-www/social/no_radius/facebook.png)

Tell us what you think

To ask Doctor Web’s site administration about a news item, enter @admin at the beginning of your comment. If your question is for the author of one of the comments, put @ before their names.

Other comments