2016年8月のウイルスレビュー

毎月ウィルスレビュー | ウイルスアラート | 全てのニュース

2016年9月1日

株式会社Doctor Web Pacific

8月の主な傾向

- POS端末を感染させる新たなトロイの木馬

- Windowsを標的とする新たな悪意のあるプログラム

- Goで書かれた、Linuxを標的とする新たなトロイの木馬

8月の脅威

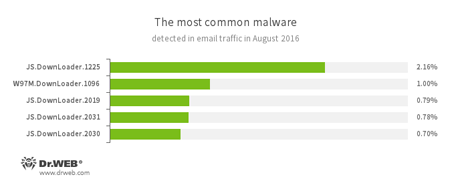

TeamViewerと呼ばれるポピュラーなリモートコントロールツールを利用するトロイの木馬はセキュリティリサーチャーによって度々発見されています。Doctor Web では、そのようなトロイの木馬の1つについて2016年5月に報告しています。8月には同種のトロイの木馬 BackDoor.TeamViewerENT.1 が発見されました。Spy-Agentという名前でも知られるこのトロイの木馬は、これまでのものとは異なり、ユーザーをスパイするという目的でTeamViewerを使用していました。

また、 BackDoor.TeamViewerENT.1 は必要なTeamViewerコンポーネントをC&Cサーバーからダウンロードし、以下のコマンドを実行する機能を備えています:

- コンピューターを再起動させる

- コンピューターの電源を切る

- TeamViewerを削除する

- TeamViewerを再起動させる

- マイクを通した盗聴を開始する

- マイクを通した盗聴を停止する

- Webカメラがあるかどうかを特定する

- Webカメラを通した監視を開始する

- Webカメラを通した監視を停止する

- ファイルをダウンロードして一時フォルダに保存し、実行する

- 設定ファイルおよびバックドアの実行ファイルをアップデートする

- 指定されたリモートサーバーに接続し、cmd.exeを起動してインプット/アウトプットをリモートサーバーへリダイレクトする

Doctor Webセキュリティリサーチャーの調査により、 BackDoor.TeamViewerENT.1 は特定の期間に特定の国や地域のユーザーを標的として拡散されているということが明らかになりました。この脅威に関する詳細についてはこちらの記事をご覧ください。

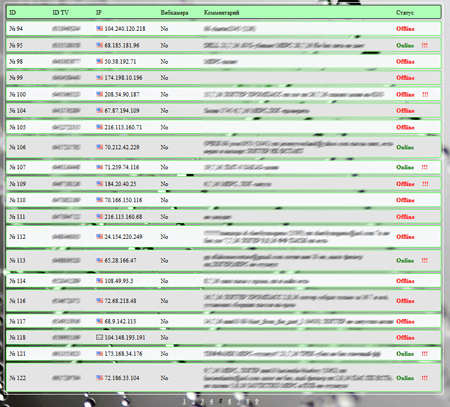

Dr.Web CureIt!による統計

- Trojan.BtcMine.793

感染させたコンピューターのリソースを密かに使用し、Bitcoinなどの暗号通貨を生成するよう設計されたトロイの木馬です。 - Trojan.DownLoader

感染させたコンピューター上に別の悪意のあるプログラムをダウンロードするよう設計されたトロイの木馬ファミリーです。 - Trojan.LoadMoney

アフィリエイトプログラムLoadMoney のサーバー上で作成されるダウンロードプログラムです。感染させたシステム上に望まないソフトウェアをダウンロード・インストールします。 - Trojan.InstallCore.1903

望まない悪意のあるアプリケーションをインストールするトロイの木馬です。 - Trojan.BPlug

ユーザーがWebページを閲覧する際に迷惑な広告を表示させる、ポピュラーなブラウザのプラグインです。

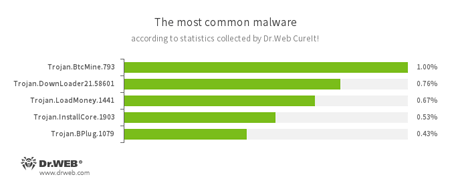

Dr.Webの統計サーバーによる統計

- JS.Downloader

JavaScriptで書かれた悪意のあるスクリプトのファミリーで、別の悪意のあるプログラムをコンピューター上にダウンロード・インストールするよう設計されています。 - Trojan.DownLoader

感染させたコンピューター上に別の悪意のあるプログラムをダウンロードするよう設計されたトロイの木馬ファミリーです。 - Trojan.BPlug

ユーザーがWebページを閲覧する際に迷惑な広告を表示させる、ポピュラーなブラウザのプラグインです。 - Trojan.LoadMoney

アフィリエイトプログラムLoadMoney のサーバー上で作成されるダウンロードプログラムです。感染させたシステム上に望まないソフトウェアをダウンロード・インストールします。 - JS.Redirector

JavaScriptで書かれた悪意のあるスクリプトのファミリーで、ユーザーを別のWebページへ自動的にリダイレクトするよう設計されています。

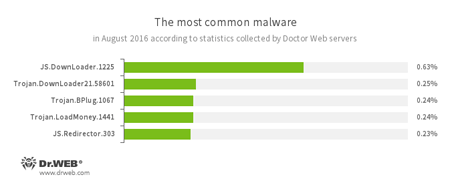

メールトラフィック内で検出された脅威の統計

- JS.Downloader

JavaScriptで書かれた悪意のあるスクリプトのファミリーで、別の悪意のあるプログラムをコンピューター上にダウンロード・インストールするよう設計されています。 - W97M.DownLoader

主にMicrosoft Word 文書の添付されたEメールによって拡散される悪意のあるプログラムです。感染させたコンピューター上に別のマルウェアをダウンロードします。

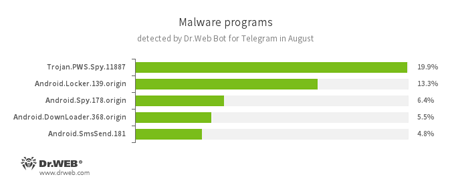

Dr.Web Bot for Telegramによって収集された統計

2016年3月にリリースされたDr.Web Bot for Telegramは、リンクおよびファイルを即座にスキャンし、脅威が検出されるとユーザーに対して通知を行います。その機能の例として、Eメールの添付ファイルに含まれたウイルスについて警告し、危険なサイトを開くことを防ぎます。リリース以来、Dr.Web Bot for Telegramは既に何万人ものユーザーによって使用されています。Doctor Webのスペシャリストによって収集された統計によると、同ボットはMicrosoft Windowsを狙ったトロイの木馬のみでなく、Androidプラットフォーム向けの脅威の検出にも利用されています。2016年8月にはユーザーの5.9%がEICARテストファイルを使用してボットの動作を検査しています。以下のリストは8月にDr.Web Bot for Telegramによって最も多く検出されたトロイの木馬です:

- Trojan.PWS.Spy

パスワードを含む機密情報をWindowsユーザーから盗むよう設計されたトロイの木馬ファミリーです。 - Android.Locker

Androidを標的とするランサムウェア型トロイの木馬のファミリーです。これらトロイの木馬の様々な亜種はデバイスをロックし、ユーザーが違法行為を犯したとする警告を表示させます。ユーザーはデバイスのロックを解除するために身代金を支払うよう要求されます。 - Android.Spy

Androidを標的とする多機能なトロイの木馬ファミリーです。SMSを送受信する、GPS位置情報を取得する、ブラウザ内のブックマークを読み込み保存する、デバイスのIMEIおよび電話番号を取得することができます。 - Android.DownLoader

Androidモバイルデバイス上に別のマルウェアをダウンロード・インストールするよう設計されたトロイの木馬です。 - Android.SmsSend

有料電話サービスに対してSMSメッセージを送信するよう設計された、Android向けトロイの木馬のファミリーです。

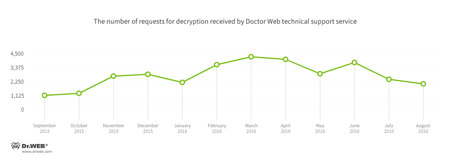

暗号化ランサムウェア

2016年8月には、以下のランサムウェアによる被害を受けたユーザーからDoctor Webテクニカルサポートサービスに対するリクエストがありました:

- Trojan.Encoder.761 — リクエストの17.69%

- Trojan.Encoder.858 — リクエストの15.40%

- Trojan.Encoder.4860 — リクエストの12.56%

- Trojan.Encoder.567 — リクエストの9.49%

- Trojan.Encoder.567 — リクエストの6.08%

Dr.Web Security Space 11.0 for Windows

は暗号化ランサムウェアからの保護を提供します。

この機能はDr.Web Anti-virus for Windowsには含まれていません。

| データ損失防止 | |

|---|---|

|  |

危険なWebサイト

2016年8月に非推奨サイトとしてDr.Webデータベースに追加されたアドレスの数は245,394件となっています。

| 2016年7月 | 2016年8月 | 推移 |

|---|---|---|

| +139,803 | +245,394 | +75.5% |

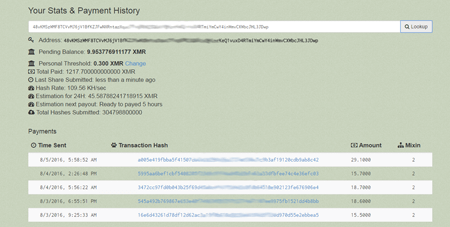

Linuxを標的とする悪意のあるプログラム

8月の初め、Doctor WebのアナリストはGo言語で書かれた新たなトロイの木馬を発見しました。 Linux.Lady.1 と名付けられたこのトロイの木馬は、コンピューター上で仮想通貨マイニングソフトウェアをダウンロード・起動させるよう設計されていました。起動されると、 Linux.Lady.1 は現在のLinuxバージョンとそのOSファミリー名、CPU数、動作中のプロセス名および数などの情報をC&Cサーバーへ送信します。応答として、トロイの木馬は仮想通貨のマイニングプログラムをダウンロード・起動させるために必要な設定ファイルを受け取ります。こうして取得した通貨はサイバー犯罪者のイーウォレットへと転送されます。

この脅威に関する詳細についてはこちらの記事をご覧ください。

8月の半ばには、また別の危険な向けトロイの木馬 Linux.Rex.1 が発見されました(https://news.drweb.co.jp/?i=1071&c=1&lng=ja&p=0)。 Linux.Lady.1 と同様、このトロイの木馬もGo言語で書かれていますが、より幅広い機能を備えていました。この Linux.Rex.1 は主に、P2P(ピアツーピア)ボットネットを構築し、ポピュラーなCMSを使用して作成されたWebサイトを攻撃するよう設計されています。さらに、Webサイトの所有者に対して脅迫メールを送信し、DDoS攻撃を実行するほか、ユーザーリストやSSH公開鍵、ログイン認証情報などの機密情報を盗み、サイバー犯罪者から受け取ったコマンドに従って様々なアプリケーションを起動させることができます。

その他の脅威

8月はPOS(Point-of-Sale)端末を感染させる Trojan.Kasidet.1 の発見で幕を開けました。このトロイの木馬は、メールアプリケーションであるOutlook、Foxmail、Thunderbirdからパスワードを盗み、GETおよびPOSTリクエストを横取りする目的でMozilla Firefox、Google Chrome、Internet Explorer、Maxthonブラウザのプロセス内に侵入する機能も備えています。そのほか、感染したコンピューター上に別のアプリケーションや悪意のあるライブラリをダウンロードしてそれらを実行し、ディスク上で特定のファイルを検出し、動作中のプロセス一覧を作成してC&Cサーバーへ送信することができます。この脅威に関する詳細についてはこちらの記事をご覧ください。

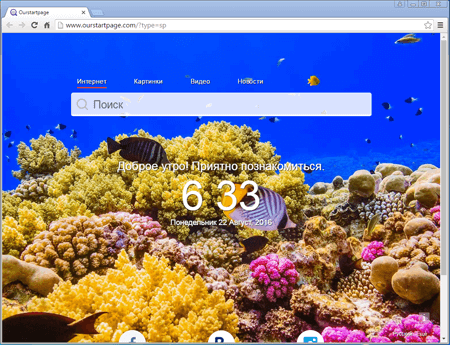

8月の終わりには、コンピューター上に偽のChromeブラウザをインストールする Trojan.Mutabaha.1 がDoctor Webのスペシャリストによって発見されました。

このブラウザはOutfireという名前で知られていますが、 Trojan.Mutabaha.1 の開発者は同様のブラウザを56の異なる名前で拡散させています。Outfireはショートカットを削除または作成したり、Chromeユーザーアカウントの情報を新しいブラウザ内にコピーしたりすることで、インストールされているGoogle Chromeを改変します。偽のブラウザには設定から変更することのできないホームページが表示され、また、ブラウザで開かれたWebページ上の広告を置き換えるよう設計された、独自の検索エンジンを使用する拡張機能がデフォルトで設定されています。この脅威に関する詳細についてはこちらの記事をご覧ください。

モバイルデバイスを脅かす悪意のある、または望まないプログラム

8月、Doctor Webのスペシャリストは動作中のアプリケーションやOSインターフェースの前面に迷惑な広告を表示させる、Android向けトロイの木馬を発見しました。このトロイの木馬はGoogle Play上のソフトウェアを購入し、それらをデバイス上にダウンロードすることも可能です。また、Apple iTunes上にiOS向けの偽のDr.Web製品が登場しました。

中でも特に注目に値するモバイルマルウェアに関するイベントは以下のとおりです:

- 迷惑な広告を表示させ、Google Play上のアプリケーションを購入してデバイス上にダウンロードする新たなAndroid向けトロイの木馬を発見

- Apple iTunes上でiOS向けの偽のDr.Web製品を発見

モバイルデバイスを標的とする悪意のある・望まないプログラムに関する詳細はこちらの記事をご覧ください。