2016年2月のモバイルマルウェア

毎月ウィルスレビュー | ウイルスアラート | 全てのニュース

2016年2月29日

株式会社Doctor Web Pacific

2月の主な傾向

- システムプロセス内に自身を埋め込み、幅広い機能を実行するマルチコンポーネントトロイの木馬が新たに登場

- モバイルデバイスを感染させる新たなバンキングトロイの木馬の出現

2月のモバイル脅威

2月にはAndroid.Lokiファミリーに属し、連携して動作するトロイの木馬のグループがDoctor Webスペシャリストによって発見されています。これらトロイの木馬は幅広い機能を実行するよう設計されており、そのうちの1つがAndroid.Loki.3としてDr.Webウイルスデータベースに追加されました。このAndroid.Loki.3が、Android.Loki.6として検出されるliblokih.soライブラリをAndroidシステムプロセス内に組み込みます。その結果、このトロイの木馬グループのまた別のコンポーネントがシステム権限を取得します。これらトロイの木馬は主に以下の機能を実行します。

- アプリケーションをダウンロード・削除する

- アプリケーションおよびそのコンポーネントを有効または無効にする

- プロセスを終了する

- 通知を表示させる

- あらゆるアプリケーションをAccessibility Serviceアプリケーションとして登録する

- 自身のコンポーネントをアップデートし、プラグインをサーバーからダウンロードする

- 感染したデバイスに関する情報を収集する

また、以下の情報をC&Cサーバーへ送信します。

- インストールされているアプリケーションの一覧

- ブラウザの履歴

- 連絡先一覧

- 通話履歴

- 現在の位置

この脅威に関する詳細についてはこちらの記事をご覧ください。

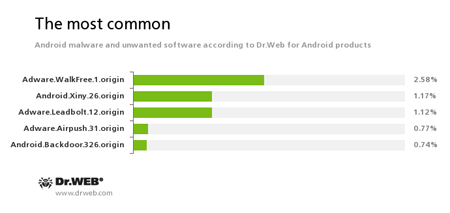

Dr.Web for Androidによる統計

- Adware.WalkFree.1.origin

Androidアプリケーション内に組み込まれた不審なプログラムモジュールです。モバイルデバイス上に広告を表示させます。 - Android.Xiny.26.origin

アプリケーションをダウンロード・インストールし、広告を表示させるトロイの木馬です。 - Adware.Leadbolt.12.origin

Androidアプリケーション内に組み込まれた不審なプログラムモジュールです。モバイルデバイス上に広告を表示させます。 - Adware.Airpush.31.origin

Androidアプリケーション内に組み込まれた不審なプログラムモジュールです。モバイルデバイス上に広告を表示させます。 - Android.Backdoor.326.origin

サイバー犯罪者から受け取ったコマンドに応じて様々な悪意のある動作を実行するトロイの木馬です。

バンキングトロイの木馬

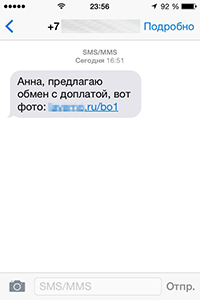

ウイルス開発者はAndroidデバイスを標的とした様々なバンキングトロイの木馬を拡散し続けています。その手法として、ポピュラーなクラシファイドサイトのユーザーに対して偽のSMSメッセージを送信するというものが未だに使用されています。これらのメッセージには、Web上に広告を掲載したユーザーに対する取引のオファーが記載され、製品の写真であるとされるリンクが含まれています。リンクを開いてしまったユーザーは詐欺ページへと飛ばされ、ウイルスに感染してしまいます。Android.BankBot.97.originは、このような方法で拡散されるトロイの木馬の1つです。

|

|

2月の状況から、犯罪者は引き続きAndroidモバイルデバイス向けのマルウェアを開発し続けているということが分かります。Doctor WebではAndroidマルウェアの状況について注意深く監視を続け、新たな脅威についてユーザーの皆様にタイムリーな情報をお届けします。