100を超えるGoogle Playアプリ内で広告スパイウェアを検出

ウイルスアラート | 全てのニュース | ウイルスデータベース

2016年3月31日

株式会社Doctor Web Pacific

Android.Spy.277.origin の拡散には人気のある様々なソフトウェアの偽のバージョンが使用されていました。犯罪者はこれら正規プログラムの名前と外観を借りることでユーザーの関心を引き、トロイの木馬のダウンロード回数を増加させていました。そのような偽のアプリケーションには、様々なユーティリティ、写真の編集や動く壁紙のアプリ、グラフィカルシェルなどがあります。合計で100を超えるアプリケーションが Android.Spy.277.origin に感染し、そのダウンロード回数は3,200,000件を超えているということがDoctor Webセキュリティリサーチャーによって明らかになっています。Doctor Webでは、この件についてGoogle社に対して報告を行っており、これら悪意のあるプログラムの一部は既にGoogle Play上から削除されています。

上記のアプリケーションが起動されると、トロイの木馬はデバイス上にある以下の情報をサーバーへ送信します:

- Googleユーザーアカウントと関連付けられたEメールアドレス

- IMEI

- OSのバージョン

- システムのSDKバージョン

- デバイスの機種

- 画面解像度

- Google Cloud MessagingのID(GCM id)

- 携帯電話番号

- ユーザーの位置情報

- CPUの種類

- 電源アダプタのMACアドレス

- 特別なアルゴリズムを使用して生成された「user_agent」パラメータ

- 移動体通信事業者

- ネットワークのサブタイプ

- ルートアクセスの有無

- 感染したアプリケーションが管理者権限を有しているかどうか

- 感染したアプリケーションの名前

- デバイス上にGoogle Playアプリケーションが存在するかどうか

インストールされたアプリケーションが起動される度に、トロイの木馬は動作中のアプリケーションの名前と共に上記すべての情報を再度送信します。加えて、広告の表示に必要なパラメータをリクエストします。 Android.Spy.277.origin は以下のコマンドを実行することができます:

- "show_log" — ロギングを有効または無効にする

- "install_plugin" — 悪意のあるアプリケーション内に潜んだプラグインをインストールする

- "banner"、"interstitial"、"video_ads" — 様々な種類の広告を表示させる(OSインターフェースや他のアプリケーションの前面などに)

- "notification" — 受け取ったパラメータで通知を表示させる

- "list_shortcut" — 受け取ったパラメータでホーム画面上にショートカットを作成する(これらのショートカットをタップするとGoogle Playの特定のセクションが開きます)

- "redirect_gp" — 指定されたアドレスのWebページをGoogle Play内で開く

- "redirect_browse" — 指定されたアドレスのWebページをプリインストールされたブラウザ内で開く

- "redirect_chrome" — 指定されたアドレスのWebページをChrome内で開く

- "redirect_fb" — コマンドで指定されたFacebookページを開く

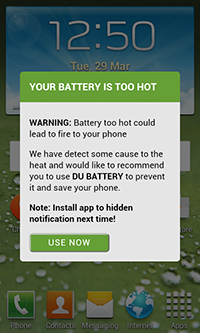

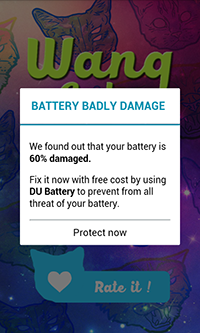

以下のスクリーンショットにあるように、トロイの木馬は、デバイスのバッテリーが破損しているなどというメッセージを表示させることでユーザーを脅し、修復するためのアプリケーションをダウンロードするよう誘導します。

以下のスクリーンショットは通知バーに表示された広告および広告のショートカットの例です。これらをタップしてしまうと、広告にあるアプリケーションのGoogle Play上のページが開きます。

トロイの木馬のプログラムパッケージ内に潜んだプラグインは Android.Spy.277.origin 自体と同一の機能を備えています。サーバーからの指示を受け取ったトロイの木馬は、重要なアップデートを装わせてこのプラグインをインストールしようと試みます。したがって、デバイスには Android.Spy.277.origin の2つのコピーが侵入することになります。そのため、最初のトロイの木馬が削除された場合であっても2つ目が残り、広告を表示させ続けるということになります。

現時点で、このトロイの木馬は以下のアプリケーションを感染させています:

- com.true.icaller

- com.appstorenew.topappvn

- com.easyandroid.free.ios6

- com.entertainmentphotoedior.photoeffect

- lockscreenios8.loveslockios.com.myapplication

- com.livewallpaper.christmaswallpaper

- com.entertainment.drumsetpro

- com.entertainment.nocrop.nocropvideo

- com.entertainment.fastandslowmotionvideotool

- com.sticker.wangcats

- com.chuthuphap.xinchu2016

- smartapps.cameraselfie.camerachristmas

- com.ultils.scanwifi

- com.entertainmenttrinhduyet.coccocnhanhnhat

- com.entertainment.malmath.apps.mm

- com.newyear2016.framestickertet

- com.entertainment.audio.crossdjfree

- com.igallery.styleiphone

- com.crazystudio.mms7.imessager

- smartapps.music.nhactet

- com.styleios.phonebookios9

- com.battery.repairbattery

- com.golauncher.ip

- com.photo.entertainment.blurphotoeffect.photoeffect

- com.irec.recoder

- com.Jewel.pro2016

- com.tones.ip.ring

- com.entertainment.phone.speedbooster

- com.noelphoto.stickerchristmas2016

- smartapps.smstet.tinnhantet2016

- com.styleios9.lockscreenchristmas2016

- com.stickerphoto.catwangs

- com.ultils.frontcamera

- com.phaotet.phaono2

- com.video.videoplayer

- com.entertainment.mypianophone.pianomagic

- com.entertainment.vhscamcorder

- com.o2yc.xmas

- smartapps.musictet.nhacxuan

- com.inote.iphones6

- christmas.dhbkhn.smartapps.christmas

- com.bobby.carrothd

- om.entertainment.camera.fisheyepro

- com.entertainment.simplemind

- com.icall.phonebook.io

- com.entertainment.photo.photoeditoreffect

- com.editphoto.makecdcover

- com.tv.ontivivideo

- smartapps.giaixam.gieoquedaunam

- com.ultils.frontcamera

- com.applock.lockscreenos9v4

- com.beauty.camera.os

- com.igallery.iphotos

- com.calculator.dailycalories

- com.os7.launcher.theme

- com.trong.duoihinhbatchu.chucmungnammoi

- com.apppro.phonebookios9

- com.icamera.phone6s.os

- com.entertainment.video.reversevideo

- com.entertainment.photoeditor.photoeffect

- com.appvv.meme

- com.newyear.haitetnew

- com.classic.redballhd

- com.entertainmentmusic.musicplayer.styleiphoneios

- com.camera.ios8.style

- com.countdown.countdownnewyear2016

- com.photographic.iphonecamera

- com.contactstyle.phonebookstyleofios9

- com.entertainment.blurphotobackground.photoeffect.cameraeditor.photoeffect

- com.color.christmas.xmas

- com.bottle.picinpiccamera

- com.entertainment.videocollagemaker

- com.wallpaper.wallpaperxmasandnewyear2016

- com.ultils.lockapp.smslock

- com.apppro.phonebookios9

- com.entertainment.myguitar.guitarpro

- com.sticker.stickerframetet2016

- com.bd.android.kmlauncher

- com.entertainment.batterysaver.batterydoctor

- com.trong.jumpy.gamehaynhatquadat

- com.entertainmentphotocollageeditor

- smartapps.smsgiangsinh.christmas2016

- smartapps.musicchristmas.christmasmusichot

- com.golauncher.ip

- com.applock.lockscreenos9v4

- com.imessenger.ios

- com.livewall.paper.xmas

- com.main.windows.wlauncher.os.wp

- com.entertainmentlaunchpad.launchpadultimate

- com.fsoft.matchespuzzle

- com.entertainment.photodat.image.imageblur

- com.videoeditor.instashot

- com.entertainment.hi.controls

- com.icontrol.style.os

- smartapps.zing.video.hot

- com.photo.entertainment.photoblur.forinstasquare

- com.entertainment.livewallpaperchristmas

- com.entertainment.tivionline

- com.iphoto.os

- com.tool.batterychecker

- com.photo.multiphotoblur

- smartapps.nhactet.nhacdjtet

- com.runliketroll.troll

- com.jinx.metalslug.contra

Doctor Webでは、アプリケーションをダウンロードする際は十分に注意し、信頼できる開発元から提供されたプログラムのみをインストールするよう強く推奨します。Dr.Web for Androidは Android.Spy.277.origin の既知の亜種をすべて検出し、削除します。そのため、Dr.Webユーザーに危害が及ぶことはありません。